Insgesamt10000 bezogener Inhalt gefunden

Wie können Einbruchmeldesysteme nach der Quelle der Erkennungsdaten klassifiziert werden?

Artikeleinführung:Je nach Quelle der Erkennungsdaten können Einbrucherkennungssysteme in netzwerkbasierte IDS und hostbasierte IDS unterteilt werden. Ein Intrusion-Detection-System ist ein Netzwerksicherheitsgerät, das Netzwerkübertragungen in Echtzeit überwacht und einen Alarm ausgibt oder proaktive Maßnahmen ergreift, wenn verdächtige Übertragungen entdeckt werden.

2020-12-04

Kommentar 0

8374

Linux-Serversicherheit: Einbruchserkennung über die Befehlszeile

Artikeleinführung:Linux-Serversicherheit: Verwendung der Befehlszeile zur Erkennung von Eindringlingen Einführung: Im heutigen Internetzeitalter ist die Serversicherheit besonders wichtig. Als Open-Source-Betriebssystem ist Linux weit verbreitet, ist aber auch zu einem Ziel von Hackerangriffen geworden. Um unsere Server vor Einbruchsbedrohungen zu schützen, müssen wir kontinuierlich lernen und einige Technologien zur Einbruchserkennung anwenden. In diesem Artikel wird erläutert, wie Sie mithilfe der Befehlszeile die Angriffserkennung auf Linux-Servern durchführen und relevante Codebeispiele bereitstellen. 1. Port-Scanning Das Port-Scanning ist ein wichtiger Bestandteil der Einbruchserkennung.

2023-09-09

Kommentar 0

1399

PHP und maschinelles Lernen: Wie man Netzwerksicherheit und Einbruchserkennung durchführt

Artikeleinführung:PHP und maschinelles Lernen: So führen Sie Netzwerksicherheit und Einbruchserkennung durch [Einführung] Im heutigen digitalen Zeitalter ist Netzwerksicherheit besonders wichtig geworden. Da sich Netzwerkangriffstechnologien ständig weiterentwickeln und die Bedrohungen zunehmen, reichen herkömmliche regelbasierte Intrusion-Detection-Systeme (IDS) nicht mehr aus. Moderne Einbruchmeldesysteme müssen maschinelle Lernalgorithmen integrieren, um Genauigkeit und Effizienz zu verbessern. In diesem Artikel wird die Verwendung von PHP und maschinellen Lernalgorithmen für die Netzwerksicherheit und Einbruchserkennung vorgestellt und Codebeispiele bereitgestellt. [Hintergrund] PHP ist ein weit verbreitetes serverseitiges Skript

2023-07-28

Kommentar 0

1355

Linux-Serversicherheit: Einbruchserkennung über die Befehlszeile

Artikeleinführung:Linux-Serversicherheit: Verwendung der Befehlszeile zur Erkennung von Eindringlingen Aufgrund der rasanten Entwicklung und weiten Verbreitung des Internets ist die Serversicherheit besonders wichtig geworden. Das Linux-Betriebssystem nimmt im Serverbereich eine wichtige Stellung ein, da es zuverlässig und stabil ist und über leistungsstarke Sicherheitsfunktionen verfügt. In diesem Artikel wird erläutert, wie Sie die Befehlszeile zur Erkennung von Eindringlingen verwenden, um die Sicherheit von Linux-Servern zu verbessern. 1. Die Bedeutung der Einbruchserkennung Unter Einbruchserkennung versteht man die Identifizierung möglicher Netzwerkangriffe und illegaler Verhaltensweisen durch Überwachung und Analyse von Systemaktivitäten. Server als Trägernetzwerk

2023-09-09

Kommentar 0

1035

So führen Sie die Überwachung des Netzwerkverkehrs und die Erkennung von Eindringlingen mit Python durch

Artikeleinführung:So führen Sie die Überwachung des Netzwerkverkehrs und die Erkennung von Eindringlingen mit Python durch. Netzwerksicherheit ist im heutigen Informationszeitalter eine wichtige Aufgabe. Für Unternehmen und Privatpersonen ist es von entscheidender Bedeutung, Netzwerkeinbrüche rechtzeitig zu erkennen und darauf zu reagieren. Die Überwachung des Netzwerkverkehrs und die Erkennung von Eindringlingen sind gängige und wirksame Methoden zur Sicherheitsabwehr. In diesem Artikel wird erläutert, wie Sie mit der Programmiersprache Python die Überwachung des Netzwerkverkehrs und die Erkennung von Eindringlingen implementieren. 1. Grundkonzepte der Netzwerkverkehrsüberwachung Unter Netzwerkverkehrsüberwachung versteht man den Prozess der Echtzeitüberwachung und Aufzeichnung von Datenflüssen im Netzwerk. durch Überwachungsnetzwerk

2023-06-29

Kommentar 0

4230

Das aktuelle Intrusion-Detection-System kann Hackerangriffe rechtzeitig verhindern, oder?

Artikeleinführung:Das aktuelle Intrusion-Detection-System kann Hackerangriffe rechtzeitig verhindern, oder? Ein Intrusion-Detection-System ist ein Netzwerksicherheitsgerät, das Netzwerkübertragungen in Echtzeit überwacht und Warnungen ausgibt oder proaktive Reaktionsmaßnahmen ergreift, wenn verdächtige Übertragungen entdeckt werden.

2020-12-07

Kommentar 0

7725

So schützen Sie CentOS-Server mithilfe von Network Intrusion Detection Systems (NIDS)

Artikeleinführung:So schützen Sie CentOS-Server mithilfe von Network Intrusion Detection Systems (NIDS) Einführung: In modernen Netzwerkumgebungen ist die Serversicherheit von entscheidender Bedeutung. Angreifer nutzen verschiedene Mittel, um in unsere Server einzudringen und sensible Daten zu stehlen oder Systeme zu kompromittieren. Um die Serversicherheit zu gewährleisten, können wir ein Network Intrusion Detection System (NIDS) zur Echtzeitüberwachung und Erkennung potenzieller Angriffe einsetzen. In diesem Artikel wird erläutert, wie Sie NIDS auf einem CentOS-Server konfigurieren und verwenden, um den Server zu schützen. Schritt 1: SN installieren und konfigurieren

2023-07-05

Kommentar 0

1697

Erforschung und Implementierung einer auf Deep Learning basierenden Technologie zur Erkennung von Netzwerkeinbrüchen

Artikeleinführung:Mit der kontinuierlichen Weiterentwicklung der Netzwerktechnologie sind Netzwerkeinbrüche und Datenlecks zu einer der größten Herausforderungen im Bereich der Internetsicherheit geworden. Herkömmliche Netzwerksicherheitstechnologien basieren oft auf Regeln und Signaturen, doch dieser Ansatz kann mit immer ausgefeilteren Angriffstechniken nicht mithalten. Daher ist in der immer komplexer werdenden Internetumgebung die auf Deep Learning basierende Technologie zur Erkennung von Netzwerkeinbrüchen zu einem neuen Trend im Bereich der modernen Netzwerksicherheit geworden. In diesem Artikel wird die Forschung und Implementierung der Technologie zur Erkennung von Netzwerkeinbrüchen vorgestellt, die auf der Deep-Learning-Technologie basiert. Dieser Artikel konzentriert sich auf die Grundkenntnisse von Deep Learning und Methoden zur Erkennung von Netzwerkeinbrüchen

2023-06-11

Kommentar 0

2944

Forschung zur Intranet-Intrusion-Detection-Technologie basierend auf Deep Learning

Artikeleinführung:Da Netzwerkangriffe immer komplexer und verborgener werden, ziehen Fragen der Intranet-Sicherheit zunehmend die Aufmerksamkeit der Menschen auf sich. Die Intranet-Intrusion-Detection-Technologie ist ein wichtiges Mittel zur Gewährleistung der Sicherheit von Unternehmensnetzwerken. Herkömmliche Einbruchserkennungstechnologien basieren hauptsächlich auf herkömmlichen Mitteln wie Regelbibliotheken und Signaturbibliotheken. Diese Methode weist jedoch Probleme wie eine hohe Fehlerkennungsrate und eine hohe Falsch-Positiv-Rate auf. Die auf Deep Learning basierende Intranet-Intrusion-Detection-Technologie ist zu einem wichtigen Weg zur Lösung dieser Probleme geworden. Deep Learning ist ein aufstrebender Zweig der künstlichen Intelligenz. Es nutzt das neuronale Netzwerk des menschlichen Gehirns als Modell und iteriert durch Lernen aus großen Datenmengen.

2023-06-11

Kommentar 0

1041

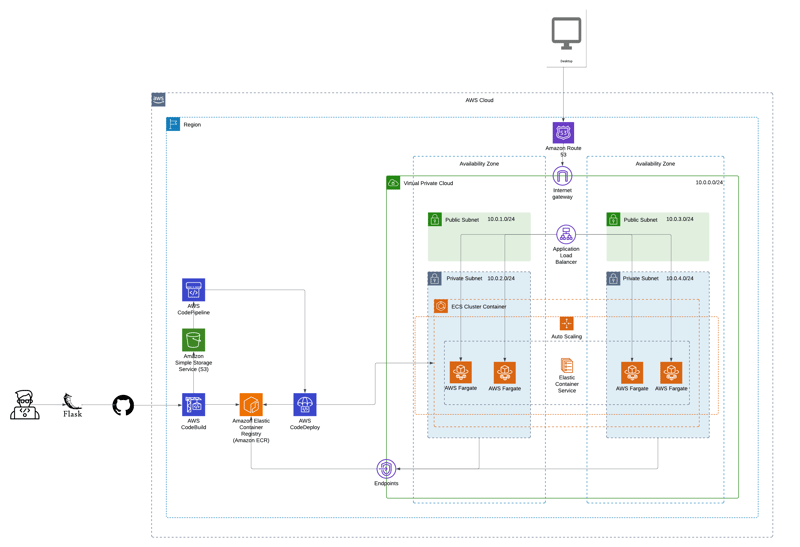

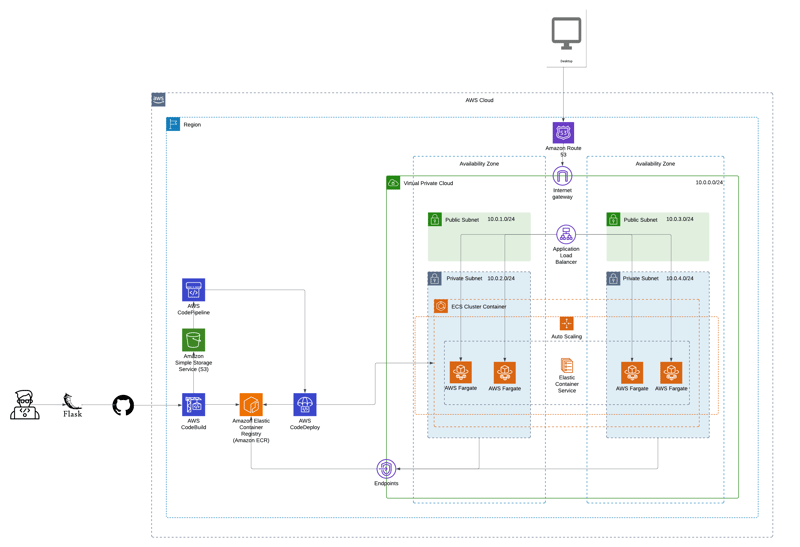

Bereitstellung eines Flask-basierten Intrusion Detection Systems in AWS ECS mit CI/CD

Artikeleinführung:Einführung

In diesem Beitrag begleite ich Sie durch den Prozess der Bereitstellung eines Intrusion-Detection-Systems auf AWS

HINWEIS: Bei diesem Projekt wird davon ausgegangen, dass Sie bereits über ein aktives AWS-Konto verfügen und Ihre Kontoanmeldeinformationen (Zugriffsschlüssel) für Ihren Code konfiguriert haben

2024-11-25

Kommentar 0

771

Was ist die Anmeldeerkennung von thinkphp?

Artikeleinführung:Bei der Entwicklung mit dem ThinkPHP-Framework ist die Anmeldeerkennung ein sehr wichtiges Element. Mit dieser Funktion kann die Berechtigung des Benutzers bestätigt und der Zugriff auf die Seite entsprechend den entsprechenden Berechtigungen freigegeben oder gesperrt werden. Hier erklären wir, was die Anmeldeerkennung im ThinkPHP-Framework ist und wie sie funktioniert. 1: Was ist die ThinkPHP-Anmeldeerkennung? Die ThinkPHP-Anmeldeerkennung bedeutet, dass das System beim Anmeldeversuch eines Benutzers überprüft, ob die vom Benutzer eingegebenen Informationen mit den Benutzerdaten im System übereinstimmen. Wenn die Überprüfung erfolgreich ist, kann das System fortfahren

2023-04-11

Kommentar 0

558

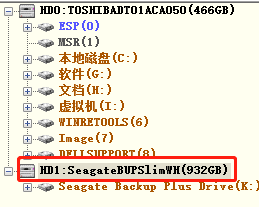

Wie erkennt das hdtune-Festplattenerkennungstool die Leistung einer USB-Festplatte? Wie erkennt das hdtune-Festplattenerkennungstool die Leistung einer USB-Festplatte?

Artikeleinführung:Sind Sie wie der Redakteur und nicht sehr vertraut damit, wie das Festplattenerkennungstool hdtune die Leistung einer USB-Festplatte erkennt? Der folgende Artikel beschreibt, wie das Festplattenerkennungstool hdtune die Leistung einer USB-Festplatte erkennt. Wie erkennt das hdtune-Festplattenerkennungstool die Leistung von USB-Festplatten? So verwenden Sie das hdtune-Festplattenerkennungstool, um die Leistung einer U-Disk zu ermitteln: Legen Sie die vorbereitete U-Deep-U-Disk-Bootdiskette in die Computerschnittstelle ein, schalten Sie den Computer ein und drücken Sie die Tastenkombination, um die Hauptmenüoberfläche aufzurufen, wählen Sie „[02] Führen Sie die von U-Deep Win8PE installierte Wartungsversion (neue Maschine) aus“, wie in der folgenden Abbildung gezeigt: Klicken Sie nach dem Aufrufen des Pe-Systems nacheinander auf „Windows-Symbol – Festplattenerkennung – HDTune-Festplattenerkennung“. In der folgenden Abbildung dargestellt: Öffnen Sie die HDTune-Festplattenerkennung

2024-08-06

Kommentar 0

827

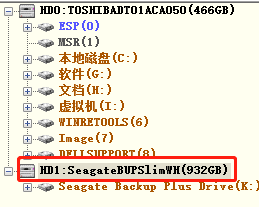

Wie erkennt DiskGenius fehlerhafte Sektoren auf einer Festplatte_Wie erkennt DiskGenius fehlerhafte Sektoren auf einer Festplatte?

Artikeleinführung:Führen Sie zuerst die DiskGenius-Software aus und rufen Sie die Hauptschnittstelle der DiskGenius-Software auf. Wählen Sie die Festplatte aus, auf der Sie fehlerhafte Sektoren erkennen möchten, klicken Sie mit der rechten Maustaste auf die Festplatte, suchen Sie nach „Erkennung und Reparatur fehlerhafter Sektoren“, klicken Sie dann auf die Schaltfläche „Erkennung starten“ und warten Sie auf die fehlerhaften Sektoren Um die Erkennungsergebnisse anzuzeigen, müssen Sie die Sektorerkennung abschließen.

2024-06-02

Kommentar 0

932

Java-Sicherheitsprogrammierung: Wie erkennt man Sicherheitsvorfälle und reagiert darauf?

Artikeleinführung:Zusammenfassung: Das Erkennen und Reagieren auf Sicherheitsvorfälle in Java-Anwendungen ist von entscheidender Bedeutung. Sicherheitsvorfälle können durch das Aufzeichnen von Protokollen, das Erfassen von Ausnahmen und den Einsatz von Intrusion Detection Systemen (IDS) erkannt werden; außerdem kann auf Sicherheitsvorfälle reagiert werden, indem infizierte Systeme isoliert, Schwachstellen behoben, relevante Parteien benachrichtigt und Sicherheitsmaßnahmen verbessert werden. In der Praxis können Java-Anwendungen Sicherheitsereignisse effektiv erkennen und darauf reagieren und Sicherheitsrisiken reduzieren, indem sie Anmeldeanforderungen aufzeichnen, Anmeldeausnahmen erfassen und IDS verwenden, um böswillige Aktivitäten zu erkennen.

2024-06-04

Kommentar 0

360

DAMO-YOLO: ein effizientes Zielerkennungs-Framework, das sowohl Geschwindigkeit als auch Genauigkeit berücksichtigt

Artikeleinführung:1. Einführung in die Zielerkennung Die Definition der Zielerkennung besteht darin, die Position und Größe eines interessierenden Objekts in einem Bild/Raum zu lokalisieren. Im Allgemeinen werden Bilder, Videos oder Punktwolken eingegeben und die Objektkategorie und die Koordinaten des Erkennungsrahmens ausgegeben. Das Bild unten links ist ein Beispiel für die Objekterkennung auf einem Bild. Es gibt viele Anwendungsszenarien für die Zielerkennung, beispielsweise die Fahrzeug- und Fußgängererkennung in autonomen Fahrszenarien und die Anlegestellenerkennung im Dockmanagement. Bei beiden handelt es sich um direkte Anwendungen zur Objekterkennung. Die Zielerkennung ist auch eine grundlegende Aufgabe für viele CV-Anwendungen, wie z. B. die Erkennung von Eindringlingen und die Gesichtserkennung in Fabriken. Diese erfordern die Erkennung von Fußgängern und Gesichtern als Grundlage für die Erfüllung der Erkennungsaufgabe. Es ist ersichtlich, dass die Zielerkennung viele wichtige Anwendungen im täglichen Leben hat und ihre Position bei der CV-Implementierung ebenfalls sehr wichtig ist.

2023-04-28

Kommentar 0

1774

Wissen Sie, wann Sie auf Wasser stoßen. macOS Sonoma fügt die USB-C-Funktion „Flüssigkeitserkennung' hinzu

Artikeleinführung:Zu macOSSonoma wurde eine Hintergrundfunktion hinzugefügt, die speziell eine „Flüssigkeitserkennung“-Analyse an der USB-C-Schnittstelle von Mac-Computern durchführt. Dieser Schritt scheint darauf abzuzielen, das Auftreten von Gewährleistungsansprüchen zu reduzieren. Apple hat diese Funktion noch nicht verwendet, um Benutzer zu warnen, Geräte, die möglicherweise mit Flüssigkeit benetzt wurden, vom Stromnetz zu trennen, den genauen Zweck dieser Funktion hat Apple jedoch nicht bekannt gegeben. Ab iOS 10 kann das iPhone Wasser in der Lightning-Oberfläche erkennen und eine Warnung an den Benutzer ausgeben, um ihn daran zu erinnern, so schnell wie möglich herunterzufahren. Nun scheint die neue Funktion von macOSSonoma diesem Konzept zu folgen und eine ähnliche Analyse der Flüssigkeitserkennung im Hintergrund durchzuführen, um zu überprüfen, ob Flüssigkeit in die USB-C-Schnittstelle gelangt. Es wird spekuliert, dass diese neue Funktion möglicherweise von Ingenieuren erkannt wird

2023-11-05

Kommentar 0

1507

Wie erkennt Diskgenius fehlerhafte Festplattensektoren?

Artikeleinführung:Wie erkennt diskgenius fehlerhafte Festplattensektoren? Diskgenius kann Benutzern dabei helfen, ihre Computerfehler wie Bluescreens, Abstürze usw. zu beheben, die alle durch fehlerhafte Sektoren auf der Festplatte verursacht werden. Daher müssen Benutzer ihre Festplatten regelmäßig bereinigen, also lassen Sie diese Website dies für sie tun Lassen Sie uns die Diskgenius-Methode zur Erkennung fehlerhafter Festplattensektoren sorgfältig vorstellen. Diskgenius-Methode zur Erkennung fehlerhafter Sektoren auf der Festplatte 1. Doppelklicken Sie, um die Software aufzurufen, und wählen Sie die Festplatte aus, deren fehlerhafte Sektoren erkannt werden sollen. 2. Klicken Sie mit der rechten Maustaste und wählen Sie in der Optionsliste „Erkennung und Reparatur fehlerhafter Sektoren“ aus. 3. Klicken Sie dann auf die Schaltfläche „Erkennung starten“ in der unteren linken Ecke der neuen Benutzeroberfläche. 4. Warten Sie dann, bis der Test abgeschlossen ist, und sehen Sie sich die Ergebnisse an.

2024-07-18

Kommentar 0

1213