Insgesamt10000 bezogener Inhalt gefunden

So konfigurieren Sie zwei Netzwerkkarten, um gleichzeitig eine Verbindung zu internen und externen Netzwerken herzustellen

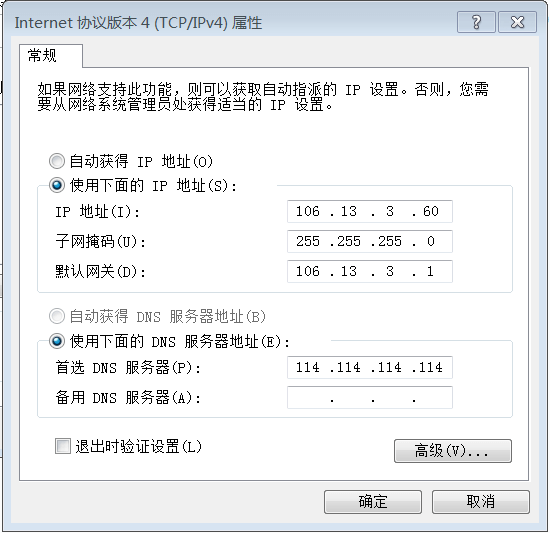

Artikeleinführung:So richten Sie zwei Netzwerkkarten ein, um gleichzeitig eine Verbindung zu internen und externen Netzwerken herzustellen. Für einige Unternehmen, die eine hohe Netzwerksicherheit benötigen, besteht die beste Lösung darin, zwei Netzwerkkarten zu verwenden, um gleichzeitig eine Verbindung zu internen und externen Netzwerken herzustellen . Wie richtet man also zwei Netzwerkkarten ein, um gleichzeitig eine Verbindung zu internen und externen Netzwerken herzustellen? Eine der beiden Netzwerkkarten kann für den Zugriff auf das interne Netzwerk und die andere für den Zugriff auf das externe Netzwerk verwendet werden. Dies kann die Sicherheit des internen Netzwerks gewährleisten und das Problem lösen, dass der Computer auf das externe Netzwerk zugreift Es müssen zwei Netzwerkkarten auf dem Computer installiert und jeweils mit den beiden Netzwerkkarten einer Route verbunden sein. Da normale Benutzer grundsätzlich keine Dual-Netzwerkkarten benötigen, finden Sie hier eine kurze Erläuterung der Implementierungsmethode für professionelle Technologie: So richten Sie Dual-Netzwerkkarten ein, um gleichzeitig eine Verbindung zu internen und externen Netzwerken herzustellen. Tutorial zur Einstellung. Zuerst die Netzwerk-IP Beispiel für die Adresskonfiguration von Dual-Netzwerkkarten: Externe Netzwerkadresseneinstellung, lokale IP-Adresse: 192.168.1.1 Subnetzmaske: 255.255.

2024-01-23

Kommentar 0

7164

So verwenden Sie Gateway-IDS, um das interne Netzwerk von CentOS-Servern zu sichern

Artikeleinführung:So verwenden Sie Gateway-IDS, um die Sicherheit des internen Netzwerks des CentOS-Servers zu schützen Zusammenfassung: Mit der zunehmenden Anzahl von Netzwerkangriffen ist der Schutz der Sicherheit des internen Netzwerks des Servers besonders wichtig geworden. In diesem Artikel wird erläutert, wie Sie Gateway-IDS (IntrusionDetectionSystem) verwenden, um die Sicherheit des internen Netzwerks des CentOS-Servers zu schützen. Wir überwachen den Netzwerkverkehr, indem wir ein Gateway-IDS konfigurieren und eine regelbasierte Firewall verwenden, um zu verhindern, dass bösartiger Datenverkehr in das interne Netzwerk gelangt. Der Artikel enthält auch einige Beispielcodes, die Ihnen helfen

2023-07-06

Kommentar 0

995

Statische Routing-Einstellungen für zwei Netzwerkkarten des Computers, zwei IP-Adressen für eine einzelne Netzwerkkarte im internen und externen Netzwerk

Artikeleinführung:Viele Unternehmen verfügen über Intranets, auf die gleichzeitig über zwei Netzwerkkarten oder über eine einzige Netzwerkkarte sowohl auf interne als auch externe Netzwerke zugegriffen werden kann. Wenn die Einstellungen nach neuen Computern oder Systemneuinstallationen nicht richtig eingerichtet sind, wird dies der Fall sein überfordert und muss es selbst tun. Bei der Aufteilung des internen und externen Netzwerks auf zwei Netzwerkkabel sind zwei Netzwerkkarten erforderlich, wobei eine Netzwerkkarte mit dem Intranet des Unternehmens und die andere mit dem Internet verbunden ist. Die internen und externen Netzwerke sind konfiguriert. Sie müssen lediglich ein Netzwerkkabel und eine Netzwerkkarte anschließen, um gleichzeitig auf das interne und externe Netzwerk zuzugreifen. Wenn Sie die Netzwerksegmente des internen und externen Netzwerks nicht kennen, können Sie sie auf anderen normalen Computern überprüfen, die Netzwerksegmente und Gateways des internen und externen Netzwerks aufschreiben und dann der Methode des Editors folgen, um gleichzeitigen Zugriff darauf zu erreichen die internen und externen Netzwerke. Um mit zwei Netzwerkkarten gleichzeitig auf das Internet zuzugreifen, konfigurieren Sie zunächst die häufig verwendete Netzwerkkarte, z. B. die externe Netzwerkkarte, korrekt. Wir folgen der normalen Methode und geben die feste IP-Adresse, Subnetzmaske usw. ein.

2024-06-18

Kommentar 0

897

Analyse von Sicherheitsproblemen im Unternehmensnetzwerk

Artikeleinführung:Mit der rasanten Entwicklung der Informationstechnologie ist das Unternehmensnetzwerkbüro zum wichtigsten Entwicklungsmodell aktueller Unternehmen geworden. Was jedoch folgt, ist die zunehmende Bedeutung von Netzwerksicherheitsproblemen. In Unternehmensnetzwerksystemen gibt es viele Risiken, wie interne Sabotage, externe Angriffe, Datenlecks und andere Probleme. Diese Probleme führen nicht nur zu wirtschaftlichen Verlusten für das Unternehmen, sondern haben auch erhebliche Auswirkungen auf das Image des Unternehmens und das Vertrauen der Kunden. In diesem Artikel werden die Ursachen, Auswirkungen und Gegenmaßnahmen von Sicherheitsproblemen im Unternehmensnetzwerk erörtert. 1. Ursachen für Sicherheitsprobleme im Unternehmensnetzwerk. 1. Sicherheit des internen Personals

2023-06-11

Kommentar 0

1509

Was bedeutet externes Netzwerk und internes Netzwerk?

Artikeleinführung:Das Intranet bezieht sich auf das lokale Netzwerk und das externe Netzwerk bezieht sich auf das Weitverkehrsnetzwerk. Intranet, auch als lokales Netzwerk bekannt, bezieht sich auf ein Netzwerk, das aus mehreren Computern und Netzwerkgeräten in einem bestimmten Bereich besteht, z. B. einem Campusnetzwerk, einem Regierungsnetzwerk usw., das im Allgemeinen einen Radius von mehreren Kilometern abdeckt. Ein externes Netzwerk, auch Weitverkehrsnetz oder öffentliches Netzwerk genannt, ist ein Remote-Netzwerk, das die Computerkommunikation in lokalen Netzwerken oder Stadtnetzen in verschiedenen Regionen verbindet. Das externe Netzwerk erstreckt sich normalerweise über einen großen physischen Bereich und deckt einen Bereich von Dutzenden bis Tausenden ab Kilometer.

2021-01-22

Kommentar 0

62719

So nutzen Sie interne und externe Netzwerke gleichzeitig

Artikeleinführung:Die Methoden zur Verwendung sowohl interner als auch externer Netzwerke sind: 1. Löschen Sie alle Routen zu 0.0.0.0. 2. Konfigurieren Sie statische Routen für interne und externe Netzwerke. 3. Überprüfen Sie, ob die Routing-Tabelle geändert wurde.

2019-10-25

Kommentar 0

32927

Nginx-Serversicherheit und unternehmensinterne und externe Firewalls

Artikeleinführung:Nginx ist eine leistungsstarke Open-Source-Webserversoftware, die häufig in Unternehmensprojekten eingesetzt wird. Die Sicherheit von Nginx hat schon immer große Aufmerksamkeit erregt, insbesondere zwischen den internen und externen Firewalls des Unternehmens. Es ist besonders wichtig, die Sicherheit des Nginx-Servers sicherzustellen. In diesem Artikel werden die Sicherheits- und Schutzmaßnahmen des Nginx-Servers im Zusammenhang mit internen und externen Firewalls im Unternehmen vorgestellt. 1. Grundlegende Sicherheitsmaßnahmen für den Nginx-Server. Betriebssystemsicherheit. Das Betriebssystem, auf dem sich der Nginx-Server befindet, muss über bestimmte Sicherheits- und Verwaltungsfunktionen sowie über zeitnahe Funktionen verfügen

2023-06-10

Kommentar 0

1751

tp框架内网访问很快,外网很慢

Artikeleinführung:tp框架内网访问很快,外网很慢

2016-06-23

Kommentar 0

1152

Netzwerkprotokolle und Sicherheitstechnologien in Java

Artikeleinführung:Mit der rasanten Entwicklung des Internets ist die Bedeutung von Netzwerkprotokollen und Sicherheitstechnologien immer wichtiger geworden. In der modernen Programmierentwicklung ist die Java-Sprache mit ihren Vorteilen der Plattformübergreifendheit, Effizienz, Zuverlässigkeit und Sicherheit zu einem unverzichtbaren Bestandteil geworden. In diesem Artikel werden Netzwerkprotokolle und Sicherheitstechnologien in Java untersucht. 1. Netzwerkprotokoll TCP/IP-Protokoll Das TCP/IP-Protokoll ist das grundlegendste und am weitesten verbreitete Protokoll im Internet. Java kapselt seine Schnittstelle zur bequemen Verwendung in

2023-06-08

Kommentar 0

1780

php能否从外网获取用户的内网ip地址解决思路

Artikeleinführung:

php能否从外网获取用户的内网ip地址假设用户通过路由等设备连接上网,能不能通过php来获得访问用户的内网ip,即198.xxx.xxx.xxx这样的ip。这里是指外网的用户访问,不是获取服务器主机所在的内网!

ip

------解决方案------------

2016-06-13

Kommentar 0

1062

tp框架内网访问很快,外网很慢,该怎么处理

Artikeleinführung:

tp框架内网访问很快,外网很慢tp框架内网访问很快,外网很慢

APP_DEBUG=>false

DB_FIELD_CACHE=>true

HTML_CACHE_ON=>true.

关闭调试模式和开启换成了,访问网页时还是很慢,要5-6S才能打开(非空间速度慢)

http://hf711.com/crm_new/index.php

请

2016-06-13

Kommentar 0

1254

Was soll ich tun, wenn PHP beim Öffnen des externen Netzwerks das interne Netzwerk nicht öffnen kann?

Artikeleinführung:Es gibt ein Problem, das in letzter Zeit viele PHP-Entwickler beunruhigt hat: Auf das Intranet kann vom externen Netzwerk aus zugegriffen werden, aber nicht vom internen Netzwerk. Dieses Problem kann knifflig sein, ist aber nicht so schwer zu lösen. Zuerst müssen wir die Ursache dieses Problems verstehen. Wenn wir vom internen Netzwerk auf das externe Netzwerk zugreifen, erfolgt der Zugriff normalerweise über die NAT-Konvertierung. Durch die NAT-Konvertierung wird nicht nur die externe Netzwerk-IP dem internen Netzwerk zugeordnet, sondern auch der angeforderte Port. Wenn Sie jedoch über das externe Netzwerk auf das interne Netzwerk zugreifen, kann das externe Netzwerk nicht direkt darauf zugreifen, da es sich bei der IP des internen Netzwerks um eine private IP handelt.

2023-04-05

Kommentar 0

1221

Wie kann die Sicherheit der Netzwerkkommunikation mithilfe von Netzwerksicherheitsprotokollen in Java geschützt werden?

Artikeleinführung:Wie kann die Sicherheit der Netzwerkkommunikation mithilfe von Netzwerksicherheitsprotokollen in Java geschützt werden? Mit der rasanten Entwicklung des Internets sind Fragen der Netzwerksicherheit immer wichtiger geworden. Die Sicherung der Netzwerkkommunikation ist für Unternehmen, Organisationen und einzelne Benutzer von entscheidender Bedeutung. Um die Sicherheit der Netzwerkkommunikation zu erreichen, stellt Java eine Reihe von Netzwerksicherheitsprotokollen bereit. In diesem Artikel wird erläutert, wie Sie Netzwerksicherheitsprotokolle in Java verwenden, um die Sicherheit der Netzwerkkommunikation zu schützen. Wir konzentrieren uns auf die gängigen SSL/TLS-Protokolle und HTTPS-Kommunikation. Verband für Cybersicherheit

2023-08-04

Kommentar 0

1211

Python-Fähigkeitsbaum für Netzwerksicherheit: Grundlegende Fähigkeiten, um ein Netzwerkverteidiger zu werden

Artikeleinführung:Einleitung Im Bereich der Netzwerksicherheit zeichnet sich Python durch seine leistungsstarken Datenverarbeitungs- und Automatisierungsfunktionen aus. Es ist zur Sprache der Wahl für Cybersicherheitsexperten geworden und bietet umfassende Fähigkeiten zur Bekämpfung wachsender Cyberbedrohungen. In diesem Artikel wird der Python-Fähigkeitenbaum für Netzwerksicherheit untersucht und die wesentlichen Fähigkeiten beschrieben, die erforderlich sind, um ein kompetenter Netzwerkverteidiger zu werden. Grundlegende Netzwerkgrundlagen für Python-Netzwerksicherheit: Verstehen Sie Netzwerkprotokolle, Netzwerktopologie und Sicherheitskonzepte. Python-Programmierung: Beherrschen Sie die grundlegende Syntax, Datenstrukturen und Algorithmen von Python. Sicherheitstool-Bibliothek: Machen Sie sich mit Python-Bibliotheken für Netzwerksicherheitsaufgaben vertraut, z. B. Anfragen, Scapy und BeautifulSoup. Verwendung von Sicherheitsscans und Penetrationstests

2024-03-04

Kommentar 0

1240

Nginx IPv6-Netzwerksicherheitspraxis

Artikeleinführung:Mit der Popularität von IPv6 beginnen immer mehr Netzwerkgeräte, das IPv6-Protokoll zu unterstützen. Für Nginx als beliebter Webserver und Reverse-Proxy-Server muss es sich auch an die IPv6-Netzwerkumgebung anpassen. In der IPv6-Netzwerkumgebung haben Fragen der Netzwerksicherheit an Bedeutung gewonnen. In diesem Artikel werden die Sicherheitspraktiken von Nginx in IPv6-Netzwerken vorgestellt. Aktivieren Sie die IPv6-Unterstützung. Stellen Sie zunächst sicher, dass Nginx die IPv6-Unterstützung aktiviert hat. Bei der Installation von Nginx müssen Sie --with-ipv6 verwenden

2023-06-10

Kommentar 0

3340

Netzwerksicherheits- und Schutztechnologien in Java

Artikeleinführung:Java ist eine weit verbreitete Programmiersprache auf hoher Ebene, die alle für Webanwendungen und Unternehmensanwendungen erforderlichen Funktionen bietet. In einem derart breiten Anwendungsspektrum sind auch die Sicherheitsaspekte von Java zu einem wichtigen Gesichtspunkt geworden. In diesem Artikel wird die Netzwerksicherheits- und Schutztechnologie in Java vorgestellt. Das Netzwerkprotokoll Java nutzt das TCP/IP-Protokoll, um die Datenübertragung zu erleichtern. Bei der Nutzung des Internets müssen Sie entsprechende Protokolle befolgen, um die Datensicherheit zu gewährleisten. Um die Sicherheit der Netzwerkkommunikation zu gewährleisten, wird für die Datenübertragung das HTTPS-Protokoll verwendet.

2023-06-09

Kommentar 0

1624

Schutz von Java-Anwendungen: Verwendung von Firewalls und Netzwerksicherheitsrichtlinien

Artikeleinführung:Schutz von Java-Anwendungen: Verwendung von Firewalls und Netzwerksicherheitsrichtlinien Mit der weit verbreiteten Nutzung des Internets ist Java zu einer der beliebtesten Programmiersprachen geworden. Allerdings geht damit auch eine Zunahme der Cybersicherheitsbedrohungen einher. Um die Sicherheit von Java-Anwendungen zu gewährleisten, sind Firewall- und Netzwerksicherheitsrichtlinien besonders wichtig geworden. In diesem Artikel wird erklärt, wie Sie Firewalls und Netzwerksicherheitsrichtlinien zum Schutz von Java-Anwendungen verwenden. 1. Was ist eine Firewall? Eine Firewall ist ein Netzwerksicherheitsgerät zur Überwachung und Steuerung des Netzwerkverkehrs. Es überprüft das Netzwerk durch

2023-06-29

Kommentar 0

1008

Wie richte ich in Win7 zwei Netzwerkkarten ein, um gleichzeitig auf interne und externe Netzwerke zuzugreifen?

Artikeleinführung:Methode: 1. Schalten Sie den Computer ein, klicken Sie auf „Netzwerkumgebung“, klicken Sie mit der rechten Maustaste auf „Eigenschaften“ 2. Legen Sie die IP-Adressen des internen und externen Netzwerks fest, führen Sie cmd aus, geben Sie den Löschbefehl ein und löschen Sie die Routing-Tabelleninformationen. 3. Führen Sie cmd aus und geben Sie den Befehl „route add“ ein, um die statischen Routen für das interne und externe Netzwerk festzulegen. 4. Führen Sie cmd aus und geben Sie den Befehl ein, um die Routing-Tabelle anzuzeigen.

2020-06-22

Kommentar 0

16158

Was sind die internen Ursachen für Informationssicherheitsprobleme?

Artikeleinführung:Die interne Ursache für Informationssicherheitsprobleme ist die Komplexität von Informationssystemen, einschließlich Prozesskomplexität, Strukturkomplexität und Anwendungskomplexität. Es gibt viele Faktoren, die Informationssicherheitsprobleme verursachen, wie z. B. technische Ausfälle, Hackerangriffe, Viren, Lücken usw. Alle kann zu Sicherheitsproblemen im Informationssystem führen.

2020-12-07

Kommentar 0

25923

So verwenden Sie eine Netzwerk-Firewall, um die Netzwerksicherheit Ihres CentOS-Servers zu schützen

Artikeleinführung:So verwenden Sie Netzwerk-Firewalls zum Schutz der Netzwerksicherheit von CentOS-Servern Netzwerksicherheit ist eines der wichtigsten Themen im heutigen Internetzeitalter. Die Gewährleistung der Netzwerksicherheit eines Servers ist eine Herausforderung, der sich jeder Systemadministrator stellen muss. CentOS ist ein beliebtes Open-Source-Linux-Betriebssystem mit leistungsstarken Sicherheitsfunktionen und flexiblen Konfigurationsoptionen. In diesem Artikel untersuchen wir, wie Sie eine Netzwerk-Firewall zum Schutz Ihres CentOS-Servernetzwerks verwenden, und stellen einige Codebeispiele bereit. 1. Was ist eine Netzwerk-Firewall? Eine Netzwerk-Firewall ist eine

2023-07-05

Kommentar 0

1562