Insgesamt10000 bezogener Inhalt gefunden

Was sind die herkömmlichen Verschlüsselungsalgorithmen?

Artikeleinführung:Herkömmliche Verschlüsselungsalgorithmen: DES-Verschlüsselungsalgorithmus, AES-Verschlüsselungsalgorithmus, RSA-Verschlüsselungsalgorithmus, Base64-Verschlüsselungsalgorithmus, MD5-Verschlüsselungsalgorithmus, SHA1-Verschlüsselungsalgorithmus, XXXTEA-Verschlüsselungsalgorithmus usw.

2019-10-22

Kommentar 0

9455

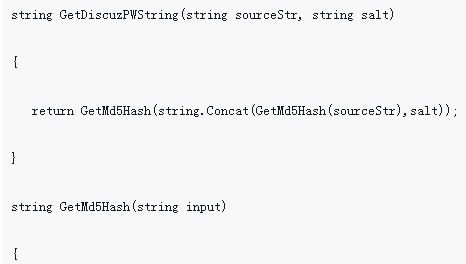

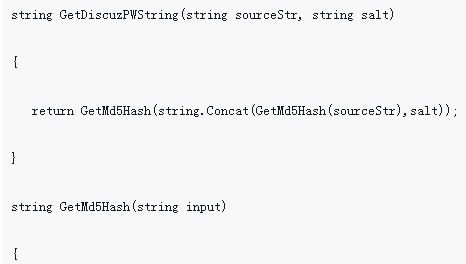

Analyse des PHP-Benutzerkennwort-Verschlüsselungsalgorithmus [Discuz-Verschlüsselungsalgorithmus]

Artikeleinführung:In diesem Artikel wird hauptsächlich der PHP-Benutzerkennwortverschlüsselungsalgorithmus vorgestellt, das Prinzip des Discuz-Verschlüsselungsalgorithmus detaillierter analysiert und die Implementierungsmethode des .net-Algorithmus anhand von Beispielen verglichen. Er fasst den Prozess und die Implementierungsmethode der Benutzerverschlüsselung in PHP Friends zusammen Wer es braucht, kann sich darauf beziehen

2017-02-06

Kommentar 1

2115

Was sind die GSM-Verschlüsselungsalgorithmen?

Artikeleinführung:Zu den GSM-Verschlüsselungsalgorithmen gehören der A3-Algorithmus, der A5-Algorithmus, der A8-Algorithmus, der KASUMI-Algorithmus, der ARIA-Algorithmus und der CMEA-Algorithmus. Detaillierte Einführung: 1. A3-Algorithmus, der zur Verschlüsselung der Kommunikation zwischen Mobilstationen und Basisstationen verwendet wird. 2. A5-Algorithmus, der zur Verschlüsselung der Kommunikation zwischen Mobilstationen und Basisstationen verwendet wird sie sind verschlüsselt; 4. KASUMI-Algorithmus, der zur Verschlüsselung der Kommunikation im GSM-System verwendet wird; 5. ARIA-Algorithmus usw.

2023-10-23

Kommentar 0

1934

Der RSA-Verschlüsselungsalgorithmus gehört dazu

Artikeleinführung:Der RSA-Verschlüsselungsalgorithmus ist ein asymmetrischer Verschlüsselungsalgorithmus. Es basiert auf dem mathematischen Problem der Faktorisierung großer Zahlen und ist außerdem der am weitesten verbreitete asymmetrische Verschlüsselungsalgorithmus.

2019-07-20

Kommentar 0

11425

Vergleich und Auswahl von PHP-Verschlüsselungsalgorithmus und Hash-Algorithmus

Artikeleinführung:Überblick über den Vergleich und die Auswahl von PHP-Verschlüsselungsalgorithmen und Hash-Algorithmen. Beim Schutz von Daten stellt PHP viele Verschlüsselungsalgorithmen und Hash-Algorithmen zur Verfügung, um die Datensicherheit zu gewährleisten. In diesem Artikel werden mehrere gängige Verschlüsselungsalgorithmen und Hashing-Algorithmen verglichen und erläutert, wie diese ausgewählt und in tatsächlichen Projekten verwendet werden. 1. Verschlüsselungsalgorithmus Symmetrischer Verschlüsselungsalgorithmus Der symmetrische Verschlüsselungsalgorithmus verwendet denselben Schlüssel für die Verschlüsselung und Entschlüsselung. In PHP ist AES (Advanced Encryption Standard) der am häufigsten verwendete symmetrische Verschlüsselungsalgorithmus.

2023-08-17

Kommentar 0

955

Was ist ein Verschlüsselungsalgorithmus? Was sind die gängigen Blockchain-Verschlüsselungsalgorithmen?

Artikeleinführung:Ein Verschlüsselungsalgorithmus ist eine mathematische Funktion, die Klartext in Chiffretext umwandelt. Zum Entschlüsseln ist ein Schlüssel erforderlich, und er dient der Gewährleistung der Datensicherheit. Zu den gängigen Blockchain-Verschlüsselungsalgorithmen gehören: Hash-Funktion: SHA-256 (Bitcoin), RIPEMD-160 (Bitcoin-Adresse) Symmetrischer Verschlüsselungsalgorithmus: AES (sensible Daten), DES (Bitcoin-Transaktion) Asymmetrischer Verschlüsselungsalgorithmus: RSA (digitale Signatur), ECC ( kompakte Signatur) Hybrid-Verschlüsselungsalgorithmus: ECIES (verschlüsselte Nachricht)

2024-07-04

Kommentar 0

722

Was ist ein Datenverschlüsselungsalgorithmus?

Artikeleinführung:Der Datenverschlüsselungsalgorithmus ist ein symmetrischer Verschlüsselungsalgorithmus und das am weitesten verbreitete Schlüsselsystem, insbesondere zum Schutz der Sicherheit von Finanzdaten. Der kryptografische Algorithmus ist der Sammelbegriff für Verschlüsselungsalgorithmen und Entschlüsselungsalgorithmen. Der kryptografische Algorithmus kann als Kombination von Austauschen betrachtet werden. Wenn die Eingabe Klartext ist, ist die Ausgabe nach diesen Transformationen Chiffretext und dieser Prozess ist ein Verschlüsselungsalgorithmus.

2020-09-12

Kommentar 0

14715

In Java implementierte gängige Verschlüsselungs- und Entschlüsselungsalgorithmen

Artikeleinführung:Java ist eine sehr beliebte Programmiersprache, die in verschiedenen Bereichen weit verbreitet ist. In praktischen Anwendungen sind Datenverschlüsselung und -entschlüsselung weit verbreitete Anforderungen. Java bietet viele Verschlüsselungs- und Entschlüsselungsalgorithmen. In diesem Artikel werden einige gängige Algorithmen kurz vorgestellt. 1. Symmetrischer Verschlüsselungsalgorithmus Der symmetrische Verschlüsselungsalgorithmus, auch Verschlüsselungsalgorithmus mit privatem Schlüssel genannt, verwendet denselben Schlüssel für die Verschlüsselung und Entschlüsselung. Zu den gängigen symmetrischen Verschlüsselungsalgorithmen gehören DES, 3DES, AES usw. DES-Algorithmus DES (DataEncryptionStandard)

2023-06-18

Kommentar 0

1563

php的phpass类加密算法

Artikeleinführung:: php的phpass类加密算法:密码加密之前一直使用md5方式,md5加密的密码是可以强行破解的,网上查询发现可以使用bcrypt算法,安全系数高,目前YII框架和wordpress都在使用这个算法。phpass是一个开源的类库,可以让我们方便的使用bcrpt加密算法下载地址分别是: CSDN:http://download.csdn.net/detail/xiao_bai8/9565233 官网

2016-07-28

Kommentar 0

2623

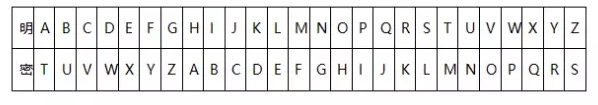

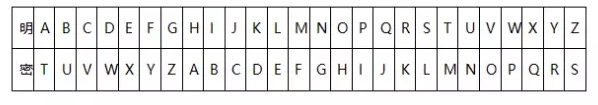

Historische Verschlüsselungsalgorithmen

Artikeleinführung:Einleitung Als Sicherheitsmaßnahme sind Verschlüsselungsalgorithmen eng mit dem Leben der meisten von uns verbunden. Solange Sie online gehen, profitieren Sie davon, denn alle Websites, die https verwenden, verwenden bereits das Verschlüsselungsprotokoll TLS/SSL. Daher genießen wir alle passiv den Schutz der Privatsphäre und die Kommunikationssicherheit, die Verschlüsselungsalgorithmen bieten. Darüber hinaus wird es von der Sicherheitstechnologieebene über die Netzwerkschicht bis zur Hostdateischicht von verschiedenen Verschlüsselungsalgorithmen unterstützt, unabhängig davon, welche Schicht der Verschlüsselungsanwendung oder des Protokolls dahinter steckt. In diesem Artikel wird versucht, die Entwicklung und Entwicklung dieses Verschlüsselungsalgorithmus zu diskutieren, der eng mit unserem Online-Leben von der Antike bis zur Gegenwart verbunden ist, sowie die zentralisierten Schlüsselverschlüsselungsalgorithmen, die im gesamten Prozess nacheinander aufgetaucht sind und alle führen um diesen interessanten Algorithmus dahinter zu verstehen. Die Hauptfunktion des Verschlüsselungsalgorithmus besteht darin, Klartext in Chiffretext umzuwandeln, um dies zu verhindern

2023-12-31

Kommentar 0

814

Unsicherer Verschlüsselungsalgorithmus

Artikeleinführung:Algorithmen, die nachweislich leichter zu knacken sind (unsichere Verschlüsselungsalgorithmen): MD4, MD5, SHA-0, SHA-1, DES.

2019-07-27

Kommentar 0

26608

Analyse des PHP-Benutzerpasswort-Verschlüsselungsalgorithmus

Artikeleinführung:In diesem Artikel wird hauptsächlich der PHP-Benutzerkennwortverschlüsselungsalgorithmus vorgestellt, das Prinzip des Discuz-Verschlüsselungsalgorithmus detaillierter analysiert und die Implementierungsmethode des .net-Algorithmus anhand von Beispielen verglichen. Er fasst den Prozess und die Implementierungsmethode der Benutzerverschlüsselung in PHP Friends zusammen Wer es braucht, kann sich darauf beziehen

2018-05-28

Kommentar 0

3552

php实现rc4加密算法

Artikeleinführung: php实现rc4加密算法

2016-07-25

Kommentar 0

2923

Welche PHP-Verschlüsselungsalgorithmen können nicht geknackt werden?

Artikeleinführung:Als weit verbreitete serverseitige Sprache ist die PHP-Verschlüsselung eine wichtige Methode zum Schutz der Website-Sicherheit. Die Sicherheit des Verschlüsselungsalgorithmus wirkt sich direkt auf die Widerstandsfähigkeit der Website gegenüber Hackerangriffen aus, daher ist die Auswahl und Verwendung des Verschlüsselungsalgorithmus besonders wichtig. In diesem Artikel wird hauptsächlich der PHP-Verschlüsselungsalgorithmus vorgestellt, der nicht geknackt werden kann. 1. Symmetrischer Verschlüsselungsalgorithmus Der symmetrische Verschlüsselungsalgorithmus ist ein Algorithmus, der denselben Schlüssel für die Verschlüsselung und Entschlüsselung verwendet. Er wird häufig in der Datenübertragung, Datenspeicherung und beim Dateischutz verwendet. Zu den von PHP unterstützten symmetrischen Verschlüsselungsalgorithmen gehören DES, AES, Blowfish usw., darunter die beliebtesten

2023-04-10

Kommentar 0

1235

So schützen Sie Benutzerkennwörter mithilfe des PHP-Verschlüsselungsalgorithmus

Artikeleinführung:So verwenden Sie den PHP-Verschlüsselungsalgorithmus zum Schutz von Benutzerkennwörtern. Einführung: Bei der modernen Entwicklung von Internetanwendungen ist die Sicherheit von Benutzerkennwörtern von entscheidender Bedeutung. Um zu verhindern, dass Benutzerkennwörter preisgegeben werden, müssen Entwickler Kennwörter verschlüsseln und speichern, um die Sicherheit von Benutzerkonten zu gewährleisten. Die PHP-Sprache bietet eine Vielzahl von Verschlüsselungsalgorithmen. In diesem Artikel wird erläutert, wie Sie PHP-Verschlüsselungsalgorithmen zum Schutz von Benutzerkennwörtern verwenden. Auswahl von Verschlüsselungsalgorithmen PHP bietet eine Vielzahl von Verschlüsselungsalgorithmen, die am häufigsten verwendeten sind Hash-Funktionen und symmetrische Verschlüsselungsalgorithmen. Eine Hash-Funktion ist ein Einweg-Verschlüsselungsalgorithmus

2023-07-08

Kommentar 0

1398

Welche Verschlüsselungsalgorithmen werden im Internet häufig verwendet?

Artikeleinführung:Verschlüsselungsalgorithmen können unterteilt werden in: reversible Verschlüsselung und irreversible Verschlüsselung, und reversible Verschlüsselung kann unterteilt werden in: symmetrische Verschlüsselung und asymmetrische Verschlüsselung. 1. Irreversible Verschlüsselung Zu den gängigen irreversiblen Verschlüsselungsalgorithmen gehören MD5, HMAC, SHA1, SHA-224, SHA-256, SHA-384 und SHA-512, darunter SHA-224, SHA-256, SHA-384 und SHA-512 Wir können ihn zusammenfassend als SHA2-Verschlüsselungsalgorithmus bezeichnen. Der SHA-Verschlüsselungsalgorithmus ist sicherer als MD5 und der SHA2-Verschlüsselungsalgorithmus ist höher als SHA1. Die Zahl nach SHA stellt die Länge der verschlüsselten Zeichenfolge dar. SHA1 generiert standardmäßig einen 160-Bit-Informationsauszug. Der irreversibelste Verschlüsselungsalgorithmus

2023-05-16

Kommentar 0

1892

Was sind die PHP-Verschlüsselungsalgorithmen?

Artikeleinführung:Zu den PHP-Verschlüsselungsalgorithmen gehören MD5-Algorithmus, SHA-Algorithmus, AES-Algorithmus, RSA-Algorithmus, Base64-Kodierung, DES-Algorithmus, RC4-Algorithmus, Blowfish-Algorithmus usw. Detaillierte Einführung: 1. MD5-Algorithmus, der zum Konvertieren von Daten beliebiger Länge in einen Hashwert fester Länge verwendet wird. In PHP können Sie die Funktion md5() verwenden, um den MD5-Hashwert einer Zeichenfolge zu berechnen SHA -1. SHA-256, SHA-512 usw. Diese Algorithmen haben entsprechende Funktionen in PHP 3. AES-Algorithmus usw.

2023-08-31

Kommentar 0

1057

Wie schreibe ich einen RSA-Verschlüsselungsalgorithmus mit Python?

Artikeleinführung:Wie schreibe ich einen RSA-Verschlüsselungsalgorithmus mit Python? Einleitung: RSA ist ein asymmetrischer Verschlüsselungsalgorithmus, der im Bereich der Informationssicherheit weit verbreitet ist. In der modernen Kommunikation wird der RSA-Verschlüsselungsalgorithmus häufig zum Ver- und Entschlüsseln sensibler Daten verwendet. In diesem Artikel wird erläutert, wie Sie mit Python den RSA-Verschlüsselungsalgorithmus schreiben, und es werden spezifische Codebeispiele bereitgestellt. Installieren Sie die Python-Bibliothek. Bevor Sie mit dem Schreiben des RSA-Verschlüsselungsalgorithmus beginnen, müssen Sie die Python-Verschlüsselungsbibliothek installieren. Es kann mit dem folgenden Befehl installiert werden: pipinstallrsa generic

2023-09-20

Kommentar 0

1645

Beispielanalyse für den PHP-Benutzerkennwortverschlüsselungsalgorithmus

Artikeleinführung:In diesem Artikel wird hauptsächlich der PHP-Benutzerkennwortverschlüsselungsalgorithmus vorgestellt, das Prinzip des Discuz-Verschlüsselungsalgorithmus detaillierter analysiert und die Implementierungsmethode des .net-Algorithmus anhand von Beispielen verglichen. Er fasst den Prozess und die Implementierungsmethode der Benutzerverschlüsselung in PHP Friends zusammen Wer es braucht, kann sich darauf beziehen

2018-06-01

Kommentar 0

1576