Insgesamt2230 bezogener Inhalt gefunden

Welche Verschlüsselungsmethoden gibt es in PHP?

Artikeleinführung:PHP-Verschlüsselungsmethoden sind: 1. MD5-Verschlüsselung (Message Digest-Algorithmus 5); 2. SHA-Verschlüsselung (Secure Hash-Algorithmus); 3. Passwort-Hash-Verschlüsselung (Hashing mit Salts); 6. Nicht-symmetrische Verschlüsselung; Asymmetrische Verschlüsselung.

2023-07-17

Kommentar 0

2045

jquery implementiert AES-Verschlüsselung und -Entschlüsselung

Artikeleinführung:Mit der Entwicklung der Internet-Technologie sind Fragen der Netzwerksicherheit immer wichtiger geworden. Auf vielen Websites müssen Benutzer vertrauliche Informationen wie Passwörter eingeben. Diese Informationen müssen häufig verschlüsselt werden, um die Sicherheit zu gewährleisten. AES (Advanced Encryption Standard) ist ein beliebter Verschlüsselungsalgorithmus, der effizient, sicher und zuverlässig ist. In der Front-End-Entwicklung ist die Verwendung von jQuery zur Implementierung der AES-Verschlüsselung und -Entschlüsselung eine gängige Methode. 1. Einführung in die AES-Verschlüsselung und -Entschlüsselung Die AES-Verschlüsselung und -Entschlüsselung ist ein symmetrischer Verschlüsselungsalgorithmus.

2023-05-23

Kommentar 0

1322

Wie können konsistente Verschlüsselungsschlüssel bei der Verschlüsselung auf Feldebene des MongoDB-Clients aufrechterhalten werden?

Artikeleinführung:Ich verwende die clientseitige MongoDB-Verschlüsselung auf Feldebene, um Daten zu verschlüsseln und zu entschlüsseln. Allerdings ist mir aufgefallen, dass sich jedes Mal, wenn ich das Programm ausführe, der ursprüngliche Binärschlüssel ändert. Dies macht es für mich schwierig, zuvor verschlüsselte Daten abzurufen, da ich sie mit dem neuen Schlüssel nicht entschlüsseln kann. Gibt es eine Möglichkeit, konsistente Verschlüsselungsschlüssel für die clientseitige Verschlüsselung auf Feldebene in MongoDB beizubehalten? Wenn ja, wie kann ich das machen? https://www.mongodb.com/docs/manual/core/csfle/fundamentals/manual-encryption/#std-label-csfle-fundamentals-manual-

2024-02-06

Kommentar 0

213

nodejs implementiert 3des-Verschlüsselung und -Entschlüsselung

Artikeleinführung:Node.js ist eine JavaScript-Laufzeitumgebung basierend auf der Chrome V8-Engine, die sich ideal für die Erstellung leistungsstarker Webanwendungen eignet. 3DES (Triple Data Encryption Standard) ist ein häufig verwendeter symmetrischer Verschlüsselungsalgorithmus, der häufig bei der Datenübertragung und -speicherung eingesetzt wird. In diesem Artikel stellen wir vor, wie Sie die 3DES-Verschlüsselung und -Entschlüsselung mithilfe von Node.js implementieren. 1. Installieren Sie die erforderlichen Abhängigkeiten. Zuerst müssen wir eine lokale Datei namens installieren

2023-05-16

Kommentar 0

587

So implementieren Sie die AES-Verschlüsselung mithilfe von JavaScript

Artikeleinführung:Mit der Popularität des Internets und der immer häufigeren Datenübertragung gewinnen Fragen der Datensicherheit immer mehr an Bedeutung. Um die Datensicherheit zu gewährleisten, werden häufig Verschlüsselungsalgorithmen eingesetzt. AES (Advanced Encryption Standard) ist derzeit einer der am häufigsten verwendeten symmetrischen Verschlüsselungsalgorithmen und wird häufig zum Verschlüsselungsschutz bei der Datenübertragung und -speicherung eingesetzt. In diesem Artikel erfahren Sie, wie Sie die AES-Verschlüsselung mithilfe von JavaScript implementieren. 1. AES-Verschlüsselung verstehen Der AES-Verschlüsselungsalgorithmus ist ein symmetrischer Verschlüsselungsalgorithmus, das heißt, derselbe Schlüssel wird für die Verschlüsselung und Entschlüsselung verwendet.

2023-04-26

Kommentar 0

5508

So entschlüsseln Sie verschlüsselte Nachrichten mit einem privaten RSA-Schlüssel

Artikeleinführung:Ich greife auf eine API zu, die meinen öffentlichen Schlüssel erfordert, die dann eine Antwort zurückgibt, die einen Vektor und ein Token enthält, jedoch in verschlüsselter Form (ich glaube, sie verwenden dazu meinen öffentlichen Schlüssel). Um es zu entschlüsseln, muss ich meinen privaten Schlüssel verwenden. Sowohl private als auch öffentliche Schlüssel werden verschlüsselt. Im Grunde möchte ich so etwas implementieren: https://www.devgan.com/online-tools/rsa-encryption-decryption Die Schlüssel, die ich verwende (wiederum sind sie virtuell!) Öffentlich: migfma0gcsqgsib3dqebaquaa4gnadcbiqkbgqcbi1sofn/zpsp

2024-02-09

Kommentar

559

Inventar gängiger Verschlüsselungsalgorithmen, die in 90 % der Python-Crawler verwendet werden

Artikeleinführung:Ich glaube, dass Sie beim Erfassen von Daten auf viele Verschlüsselungsparameter wie „Token“, „Signieren“ usw. stoßen werden. Heute führt Sie der Herausgeber zu einer Bestandsaufnahme dieser gängigen Verschlüsselungsalgorithmen im Prozess der Datenerfassung. Was sind ihre Eigenschaften, was sind die Verschlüsselungsmethoden usw. Wenn wir diese kennen, können wir diese verschlüsselten Parameter rückwärts knacken! 1. Grundlegender gesunder Menschenverstand. Zunächst müssen wir verstehen, was Verschlüsselung und Entschlüsselung ist. Wie der Name schon sagt, Verschlüsselung: der Prozess der Umwandlung von Klartextdaten in Chiffretext. Entschlüsselung: der umgekehrte Prozess der Verschlüsselung, also der Prozess der Wiederherstellung des ursprünglichen Klartexts aus Chiffretext. Verschlüsselungs- und Entschlüsselungsalgorithmen

2023-04-13

Kommentar 0

1412

Laravel-Entwicklung: Wie verschlüsselt man Daten mit Laravel Encryption?

Artikeleinführung:Laravel ist ein hervorragendes PHP-Framework, dessen Designkonzept einfach und elegant ist und gleichzeitig leistungsstarke Funktionen und benutzerfreundliche API-Schnittstellen bietet, was von Entwicklern allgemein begrüßt wird. Im Laravel-Framework ist es sehr praktisch, LaravelEncryption zum Verschlüsseln von Daten zu verwenden. In diesem Artikel wird die grundlegende Verwendung von LaravelEncryption vorgestellt. Was ist LaravelEncryption? LaravelEncryption ist Larave

2023-06-15

Kommentar 0

1217

苹果发布用于同态加密的开源 Swift 软件包,已部署在 iOS 18 中

Artikeleinführung:7月31日消息,苹果公司昨日(7月30日)发布新闻稿,宣布推出新的开源Swift包(swift-homomorphic-encryption),用于在Swift编程语言中启用同态加密。注:同态加密(HomomorphicEncryption,HE)是指满足密文同态运算性质的加密算法,即数据经过同态加密之后,对密文进行特定的计算,得到的密文计算结果在进行对应的同态解密后的明文等同于对明文数据直接进行相同的计算,实现数据的“可算不可见”。同态加密技术可以计算加密数据,而且不会向操作过程泄露底层的未加密数据。在

2024-07-31

Kommentar

623

So verschlüsseln Sie Kryptowährungen

Artikeleinführung:Kryptowährungen verwenden fortschrittliche Verschlüsselungstechnologien, um die Sicherheit zu gewährleisten: 1. Hashing-Algorithmus; 3. Symmetrische Verschlüsselung;

2024-04-26

Kommentar

Die Bedeutung der Kryptowährung in der Kryptowährung

Artikeleinführung:Unter Verschlüsselung in der Kryptowährung versteht man den Einsatz von Verschlüsselungstechnologie zum Schutz der Sicherheit von Transaktionen und Informationen, die durch Verschlüsselungsalgorithmen in Chiffretext umgewandelt werden, der nur vom Besitzer des Schlüssels gelesen werden kann. Kryptowährungen nutzen in großem Umfang kryptografische Technologien, darunter Hash-Funktionen, digitale Signaturen, asymmetrische Verschlüsselung und Blockchain, um Transaktionssicherheit, Datenschutz, Unveränderlichkeit und Transparenz zu gewährleisten.

2024-04-26

Kommentar

Wie Kryptowährungen verschlüsselt werden

Artikeleinführung:Kryptowährungen werden mithilfe von Hash-Funktionen, digitalen Signaturen, asymmetrischer Verschlüsselung und Blockchain-Technologie verschlüsselt, um sicherzustellen, dass Transaktions- und Kontoinformationen sicher und manipulationssicher sind.

2024-04-26

Kommentar

So verschlüsseln Sie Tabellen

Artikeleinführung:So verschlüsseln Sie die Tabelle: Klicken Sie zunächst auf die Menüleiste „Datei“ und wählen Sie „Informationen“. Klicken Sie dann auf „Arbeitsmappe schützen“ und wählen Sie „Mit Passwort verschlüsseln“. Geben Sie schließlich das erstellte Passwort ein Klicken Sie im Textfeld Dateikennwort auf „OK“.

2021-03-10

Kommentar 0

70665

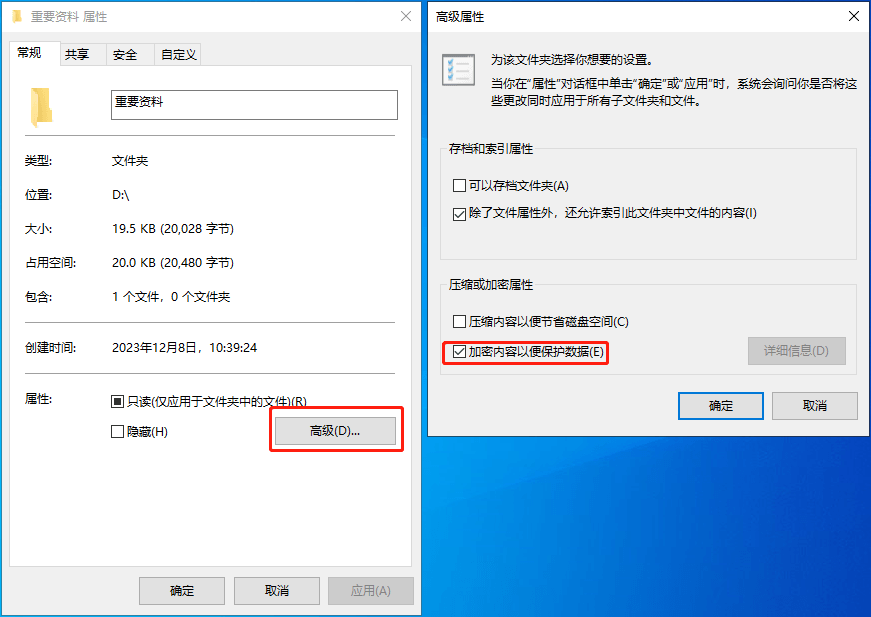

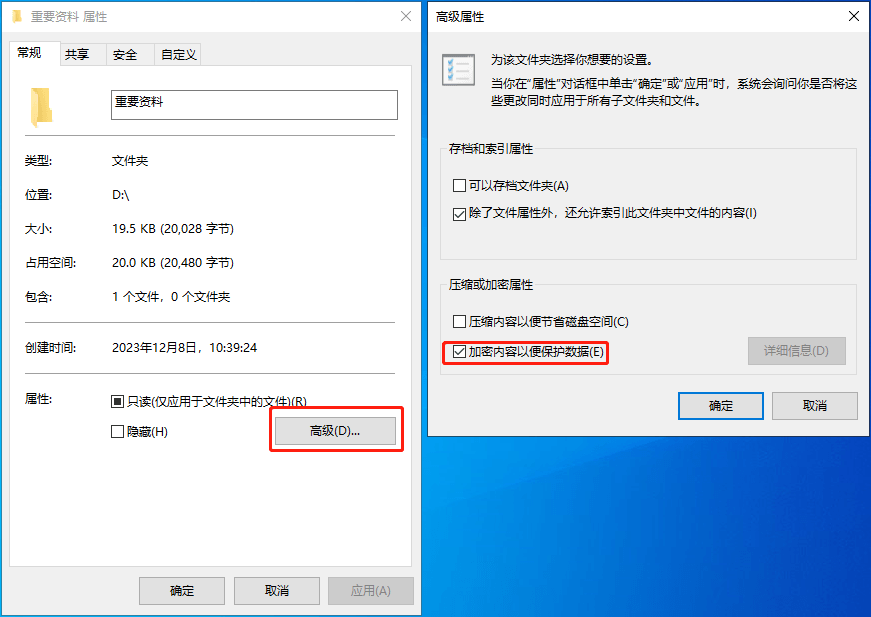

Windows文件加密EFS加密,电脑文件夹怎么加密

Artikeleinführung:EFS是Windows加密文件系统,对于NTFS卷上的文件和数据,都可以直接被操作系统加密保存,在很大程度上提高了数据的安全性。下面小编来说说如何使用Windows文件加密功能EFS。EFS在哪些情况下会导致拒绝访问1、重装系统2、系统帐户删除3、证书被删除重要的事情说三遍:加密后一定要备份好证书!重要的事情说三遍:加密后一定要备份好证书!重要的事情说三遍:加密后一定要备份好证书!开启文件夹加密在文件夹右键“属性”,点“高级”,勾上“加密内容以保护数据”,确定后,选择“将更改应用于此文件夹、子文件夹和文件

2024-06-19

Kommentar

407

Ausführliche Erläuterung der MySQL-Passwortverschlüsselung und -entschlüsselung

Artikeleinführung:Es gibt eine Vielzahl von Front-End-Verschlüsselungsalgorithmen, die für die Datenverschlüsselung und -entschlüsselung verwendet werden können. Dabei handelt es sich um eine einfache Datenverschlüsselungs- und -entschlüsselungslösung auf Datenbankebene. Am Beispiel der MySQL-Datenbank verfügt sie über eine integrierte entsprechende Verschlüsselungsfunktion (AES_ENCRYPT()) und Entschlüsselungsfunktion (AES_DECRYPT()).

2020-04-16

Kommentar 0

4493

NodeJS-Bereitstellungsverschlüsselung und -entschlüsselung

Artikeleinführung:Bei modernen Internetanwendungen sind Datensicherheit und Vertraulichkeit von entscheidender Bedeutung. Um sensible Daten zu schützen, verwenden Entwickler häufig Verschlüsselungs- und Entschlüsselungsmethoden, um sicherzustellen, dass die Daten während der Übertragung und Speicherung vor unbefugtem Zugriff geschützt sind. Auch in Node.js-Projekten sind Verschlüsselungs- und Entschlüsselungsmethoden unverzichtbar, insbesondere bei der Bereitstellung von Anwendungen. In diesem Artikel wird erläutert, wie Sie Node.js zur Ver- und Entschlüsselung verwenden und wie Sie diese Methoden verwenden, um die Sicherheit und Vertraulichkeit Ihrer Daten bei der Bereitstellung Ihrer Anwendung zu schützen. 1. Verschlüsselung und Entschlüsselung In Node.js werden häufig Verschlüsselung und Entschlüsselung verwendet

2023-05-14

Kommentar 0

1377

Was sind die gängigen Verschlüsselungsmethoden für die Datenverschlüsselungsspeicherung?

Artikeleinführung:Gängige Verschlüsselungsmethoden für die Datenverschlüsselung: 1. Symmetrische Verschlüsselung; 2. Asymmetrische Verschlüsselung; Ausführliche Einführung: 1. Symmetrische Verschlüsselung bezieht sich auf die Verwendung desselben Schlüssels für Verschlüsselungs- und Entschlüsselungsvorgänge, das heißt, derselbe Schlüssel wird für Verschlüsselungs- und Entschlüsselungsvorgänge verwendet. Der Verschlüsselungsschlüssel und der Entschlüsselungsschlüssel sind unterschiedlich. 3. Bei der Hash-Verschlüsselung handelt es sich um die Umwandlung von Daten in einen Hashwert fester Länge durch eine Hash-Funktion, d. h. eine irreversible Zuordnung von Klartext zu Chiffretext usw.

2023-12-19

Kommentar 0

140

Verschlüsselung und Entschlüsselung in PHP

Artikeleinführung:In der Webentwicklung war Sicherheit schon immer eines der wichtigsten Themen. Risiken wie Schlüsselverlust, Datenmanipulation und Diebstahl sind immer vorhanden, daher ist der Schutz der Datensicherheit besonders wichtig. Um die Datensicherheit zu gewährleisten, nutzen wir bei der Datenverarbeitung in der Regel eine Ver- und Entschlüsselung. In PHP sind Verschlüsselung und Entschlüsselung ebenfalls sehr wichtige Bestandteile. 1. Verschlüsselungsmethoden in PHP In PHP gibt es viele Verschlüsselungsmethoden. Im Folgenden stellen wir einige häufig verwendete Verschlüsselungsmethoden vor. MD5-Verschlüsselung MD5 ist eine häufig verwendete Verschlüsselungsmethode. Es

2023-05-26

Kommentar 0

2514

Symmetrische Verschlüsselungskryptographie in Java

Artikeleinführung:EinführungDie symmetrische Verschlüsselung, auch Schlüsselverschlüsselung genannt, ist eine Verschlüsselungsmethode, bei der derselbe Schlüssel zum Ver- und Entschlüsseln verwendet wird. Diese Verschlüsselungsmethode ist schnell und effizient und eignet sich zur Verschlüsselung großer Datenmengen. Der am häufigsten verwendete symmetrische Verschlüsselungsalgorithmus ist Advanced Encryption Standard (AES). Java bietet starke Unterstützung für symmetrische Verschlüsselung, einschließlich Klassen im javax.crypto-Paket, wie SecretKey, Cipher und KeyGenerator. Symmetrische Verschlüsselung in Java Die JavaCipher-Klasse im Paket javax.crypto stellt kryptografische Funktionen für die Verschlüsselung und Entschlüsselung bereit. Es bildet den Kern des Java Cryptozoology Extensions (JCE)-Frameworks. In Java stellt die Cipher-Klasse symmetrische Verschlüsselungsfunktionen bereit und K

2023-09-13

Kommentar 0

1056

php加密源码如何解密

Artikeleinführung:PHP 加密源码的解密方法包括:1. 了解加密机制(哈希加密、对称加密);2. 获取加密密钥(配置文件、环境变量、代码内);3. 使用解密工具(PHP 函数、第三方库、在线解密器);4. 实际操作(根据机制和工具不同而异);5. 注意安全密钥保密、不可逆哈希无法解密、第三方工具应谨慎使用。

2024-06-02

Kommentar 0

763