System Error

语法解析错误: syntax error, unexpected '}'

if($res){

return json_encode(array('code'=>1,'msg'=>'成功'));

}else{

return json_encode(array('code'=>0,'msg'=>'失败'));

}

}

public function

}

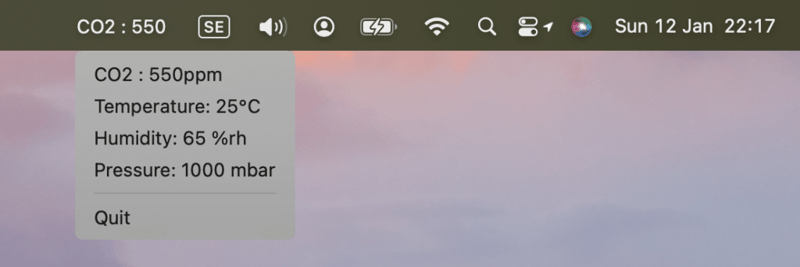

Environment Variables

Server/Request Data

PATH

/usr/local/bin:/usr/bin:/bin

HTTP_CONTENT_TYPE

application/x-www-form-urlencoded;charset=UTF-8

HTTP_CONNECTION

Keep-Alive

HTTP_COOKIE

myip=65.21.47.162

HTTP_ACCEPT_ENCODING

gzip

HTTP_USER_AGENT

Mozilla/5.0 (Linux; Android 6.0.1; OPPO A57 Build/MMB29M; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/63.0.3239.83 Mobile Safari/537.36 T7/10.13 baiduboxapp/10.13.0.10 (Baidu; P1 6.0.1)

PATH_INFO

/api/index/fanyi_article_title

SERVER_NAME

td.880772.xyz

SERVER_ADDR

188.165.242.95

SERVER_SOFTWARE

nginx/1.20.2

GATEWAY_INTERFACE

CGI/1.1

DOCUMENT_ROOT

/data/wwwroot/td.880772.xyz/public

REQUEST_URI

/api/index/fanyi_article_title?content=%E9%AD%94%E5%85%BD%E4%B8%96%E7%95%8C%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E7%8E%A9%E6%B3%95%E8%AF%A6%E7%BB%86%E4%BB%8B%E7%BB%8D&to=de

CONTENT_TYPE

application/x-www-form-urlencoded;charset=UTF-8

QUERY_STRING

s=/api/index/fanyi_article_title&content=%E9%AD%94%E5%85%BD%E4%B8%96%E7%95%8C%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E7%8E%A9%E6%B3%95%E8%AF%A6%E7%BB%86%E4%BB%8B%E7%BB%8D&to=de

SCRIPT_FILENAME

/data/wwwroot/td.880772.xyz/public/index.php

PHP_VALUE

open_basedir=/data/wwwroot/td.880772.xyz/public:/tmp/:/proc/:/data/wwwroot/td.880772.xyz/

REQUEST_TIME_FLOAT

1732336214.7857

Environment Variables

empty

ThinkPHP Constants

PUBLIC_PATH

/data/wwwroot/td.880772.xyz/public/../public/

APP_PATH

/data/wwwroot/td.880772.xyz/public/../application/

THINK_START_TIME

1732336214.7861

THINK_PATH

/data/wwwroot/td.880772.xyz/thinkphp/

LIB_PATH

/data/wwwroot/td.880772.xyz/thinkphp/library/

CORE_PATH

/data/wwwroot/td.880772.xyz/thinkphp/library/think/

TRAIT_PATH

/data/wwwroot/td.880772.xyz/thinkphp/library/traits/

ROOT_PATH

/data/wwwroot/td.880772.xyz/

EXTEND_PATH

/data/wwwroot/td.880772.xyz/extend/

VENDOR_PATH

/data/wwwroot/td.880772.xyz/vendor/

RUNTIME_PATH

/data/wwwroot/td.880772.xyz/runtime/

LOG_PATH

/data/wwwroot/td.880772.xyz/runtime/log/

CACHE_PATH

/data/wwwroot/td.880772.xyz/runtime/cache/

TEMP_PATH

/data/wwwroot/td.880772.xyz/runtime/temp/

CONF_PATH

/data/wwwroot/td.880772.xyz/public/../application/

ADDON_PATH

/data/wwwroot/td.880772.xyz/addons/

ThinkPHP

V5.0.24

{ 十年磨一剑-为API开发设计的高性能框架 }

Artikeleinführung:<!DOCTYPE html>

<html>

<head>

<meta charset="UTF-8">

<title>System Error</title>

<meta name="robots" content="noindex,nofollow" />

<meta name="viewport" content="width=device-width, initial-scale=1, user-scalable=no">

<style>

/* Base */

body {

color: #333;

font: 14px Verdana, "Helvetica Neue", helvetica, Arial, 'Microsoft YaHei', sans-serif;

margin: 0;

padding: 0 20px 20px;

word-break: break-word;

}

h1{

margin: 10px 0 0;

font-size: 28px;

font-weight: 500;

line-height: 32px;

}

h2{

color: #4288ce;

font-weight: 400;

padding: 6px 0;

margin: 6px 0 0;

font-size: 18px;

border-bottom: 1px solid #eee;

}

h3.subheading {

color: #4288ce;

margin: 6px 0 0;

font-weight: 400;

}

h3{

margin: 12px;

font-size: 16px;

font-weight: bold;

}

abbr{

cursor: help;

text-decoration: underline;

text-decoration-style: dotted;

}

a{

color: #868686;

cursor: pointer;

}

a:hover{

text-decoration: underline;

}

.line-error{

background: #f8cbcb;

}

.echo table {

width: 100%;

}

.echo pre {

padding: 16px;

overflow: auto;

font-size: 85%;

line-height: 1.45;

background-color: #f7f7f7;

border: 0;

border-radius: 3px;

font-family: Consolas, "Liberation Mono", Menlo, Courier, monospace;

}

.echo pre > pre {

padding: 0;

margin: 0;

}

/* Layout */

.col-md-3 {

width: 25%;

}

.col-md-9 {

width: 75%;

}

[class^="col-md-"] {

float: left;

}

.clearfix {

clear:both;

}

@media only screen

and (min-device-width : 375px)

and (max-device-width : 667px) {

.col-md-3,

.col-md-9 {

width: 100%;

}

}

/* Exception Info */

.exception {

margin-top: 20px;

}

.exception .message{

padding: 12px;

border: 1px solid #ddd;

border-bottom: 0 none;

line-height: 18px;

font-size:16px;

border-top-left-radius: 4px;

border-top-right-radius: 4px;

font-family: Consolas,"Liberation Mono",Courier,Verdana,"微软雅黑";

}

.exception .code{

float: left;

text-align: center;

color: #fff;

margin-right: 12px;

padding: 16px;

border-radius: 4px;

background: #999;

}

.exception .source-code{

padding: 6px;

border: 1px solid #ddd;

background: #f9f9f9;

overflow-x: auto;

}

.exception .source-code pre{

margin: 0;

}

.exception .source-code pre ol{

margin: 0;

color: #4288ce;

display: inline-block;

min-width: 100%;

box-sizing: border-box;

font-size:14px;

font-family: "Century Gothic",Consolas,"Liberation Mono",Courier,Verdana;

padding-left: 56px;

}

.exception .source-code pre li{

border-left: 1px solid #ddd;

height: 18px;

line-height: 18px;

}

.exception .source-code pre code{

color: #333;

height: 100%;

display: inline-block;

border-left: 1px solid #fff;

font-size:14px;

font-family: Consolas,"Liberation Mono",Courier,Verdana,"微软雅黑";

}

.exception .trace{

padding: 6px;

border: 1px solid #ddd;

border-top: 0 none;

line-height: 16px;

font-size:14px;

font-family: Consolas,"Liberation Mono",Courier,Verdana,"微软雅黑";

}

.exception .trace ol{

margin: 12px;

}

.exception .trace ol li{

padding: 2px 4px;

}

.exception div:last-child{

border-bottom-left-radius: 4px;

border-bottom-right-radius: 4px;

}

/* Exception Variables */

.exception-var table{

width: 100%;

margin: 12px 0;

box-sizing: border-box;

table-layout:fixed;

word-wrap:break-word;

}

.exception-var table caption{

text-align: left;

font-size: 16px;

font-weight: bold;

padding: 6px 0;

}

.exception-var table caption small{

font-weight: 300;

display: inline-block;

margin-left: 10px;

color: #ccc;

}

.exception-var table tbody{

font-size: 13px;

font-family: Consolas,"Liberation Mono",Courier,"微软雅黑";

}

.exception-var table td{

padding: 0 6px;

vertical-align: top;

word-break: break-all;

}

.exception-var table td:first-child{

width: 28%;

font-weight: bold;

white-space: nowrap;

}

.exception-var table td pre{

margin: 0;

}

/* Copyright Info */

.copyright{

margin-top: 24px;

padding: 12px 0;

border-top: 1px solid #eee;

}

/* SPAN elements with the classes below are added by prettyprint. */

pre.prettyprint .pln { color: #000 } /* plain text */

pre.prettyprint .str { color: #080 } /* string content */

pre.prettyprint .kwd { color: #008 } /* a keyword */

pre.prettyprint .com { color: #800 } /* a comment */

pre.prettyprint .typ { color: #606 } /* a type name */

pre.prettyprint .lit { color: #066 } /* a literal value */

/* punctuation, lisp open bracket, lisp close bracket */

pre.prettyprint .pun, pre.prettyprint .opn, pre.prettyprint .clo { color: #660 }

pre.prettyprint .tag { color: #008 } /* a markup tag name */

pre.prettyprint .atn { color: #606 } /* a markup attribute name */

pre.prettyprint .atv { color: #080 } /* a markup attribute value */

pre.prettyprint .dec, pre.prettyprint .var { color: #606 } /* a declaration; a variable name */

pre.prettyprint .fun { color: red } /* a function name */

</style>

</head>

<body>

<div class="echo">

</div>

<div class="exception">

<div class="message">

<div class="info">

<div>

<h2>[0] <abbr title="think\exception\ThrowableError">ThrowableError</abbr> in <a class="toggle" title="/data/wwwroot/td.880772.xyz/application/api/controller/Index.php line 220">Index.php line 220</a></h2>

</div>

<div><h1>语法解析错误: syntax error, unexpected '}'</h1></div>

</div>

</div>

<div class="source-code">

<pre class="prettyprint lang-php"><ol start="211"><li class="line-211"><code> if($res){

</code></li><li class="line-212"><code> return json_encode(array('code'=>1,'msg'=>'成功'));

</code></li><li class="line-213"><code> }else{

</code></li><li class="line-214"><code> return json_encode(array('code'=>0,'msg'=>'失败'));

</code></li><li class="line-215"><code> }

</code></li><li class="line-216"><code> }

</code></li><li class="line-217"><code>

</code></li><li class="line-218"><code> public function

</code></li><li class="line-219"><code>

</code></li><li class="line-220"><code>}

</code></li></ol></pre>

</div>

<div class="trace">

<h2>Call Stack</h2>

<ol>

<li>in <a class="toggle" title="/data/wwwroot/td.880772.xyz/application/api/controller/Index.php line 220">Index.php line 220</a></li>

<li>

at think\__include_file() in <a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/library/think/Loader.php line 85">Loader.php line 85</a> </li>

<li>

at <abbr title="think\Loader">Loader</abbr>::autoload() </li>

<li>

at spl_autoload_call() </li>

<li>

at class_exists() in <a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/library/think/Loader.php line 478">Loader.php line 478</a> </li>

<li>

at <abbr title="think\Loader">Loader</abbr>::controller() in <a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/library/think/App.php line 580">App.php line 580</a> </li>

<li>

at <abbr title="think\App">App</abbr>::module() in <a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/library/think/App.php line 456">App.php line 456</a> </li>

<li>

at <abbr title="think\App">App</abbr>::exec() in <a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/library/think/App.php line 139">App.php line 139</a> </li>

<li>

at <abbr title="think\App">App</abbr>::run() in <a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/start.php line 19">start.php line 19</a> </li>

<li>

at require('<a class="toggle" title="/data/wwwroot/td.880772.xyz/thinkphp/start.php">/data/wwwroot/td.880...</a>') in <a class="toggle" title="/data/wwwroot/td.880772.xyz/public/index.php line 23">index.php line 23</a> </li>

</ol>

</div>

</div>

<div class="exception-var">

<h2>Environment Variables</h2>

<div>

<h3 class="subheading">GET Data</h3>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>content</strong></div>

<div class="col-md-9"><small>

魔兽世界宏伟宝库应该怎么玩,作为该游戏中每周例行的任务奖励,玩家需达成指定任务并获取奖励。关于此任务详情与玩法探讨,本文将为你揭晓。 魔兽世界宏伟宝库玩法详细介绍 答:宏伟宝库并非副本,而是每周任务奖励地点,玩家只需达成任务目标即可获得相应奖励。奖励物品可存入宏伟宝库。 1、宏伟宝库坐落于主城银行(多恩诺嘉尔坐标54,43)。 2、进入银行后,即可在墙面看到宏伟宝库图标。 3、每周活动结束后,可在此处选择领取装备奖励。每周只能兑换一次。 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>to</strong></div>

<div class="col-md-9"><small>

de </small></div>

</div>

</div>

</div>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>POST Data</strong></div>

<div class="col-md-9"><small>empty</small></div>

</div>

</div>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>Files</strong></div>

<div class="col-md-9"><small>empty</small></div>

</div>

</div>

<div>

<h3 class="subheading">Cookies</h3>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>myip</strong></div>

<div class="col-md-9"><small>

65.21.47.162 </small></div>

</div>

</div>

</div>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>Session</strong></div>

<div class="col-md-9"><small>empty</small></div>

</div>

</div>

<div>

<h3 class="subheading">Server/Request Data</h3>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>TEMP</strong></div>

<div class="col-md-9"><small>

/tmp </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>TMPDIR</strong></div>

<div class="col-md-9"><small>

/tmp </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>TMP</strong></div>

<div class="col-md-9"><small>

/tmp </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>PATH</strong></div>

<div class="col-md-9"><small>

/usr/local/bin:/usr/bin:/bin </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>USER</strong></div>

<div class="col-md-9"><small>

www </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HOME</strong></div>

<div class="col-md-9"><small>

/home/www </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_CONTENT_TYPE</strong></div>

<div class="col-md-9"><small>

application/x-www-form-urlencoded;charset=UTF-8 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_CONNECTION</strong></div>

<div class="col-md-9"><small>

Keep-Alive </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_COOKIE</strong></div>

<div class="col-md-9"><small>

myip=65.21.47.162 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_ACCEPT_ENCODING</strong></div>

<div class="col-md-9"><small>

gzip </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_ACCEPT</strong></div>

<div class="col-md-9"><small>

*/* </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_USER_AGENT</strong></div>

<div class="col-md-9"><small>

Mozilla/5.0 (Linux; Android 6.0.1; OPPO A57 Build/MMB29M; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/63.0.3239.83 Mobile Safari/537.36 T7/10.13 baiduboxapp/10.13.0.10 (Baidu; P1 6.0.1) </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTP_HOST</strong></div>

<div class="col-md-9"><small>

td.880772.xyz </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>PATH_INFO</strong></div>

<div class="col-md-9"><small>

/api/index/fanyi_article_title </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REDIRECT_STATUS</strong></div>

<div class="col-md-9"><small>

200 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SERVER_NAME</strong></div>

<div class="col-md-9"><small>

td.880772.xyz </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SERVER_PORT</strong></div>

<div class="col-md-9"><small>

443 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SERVER_ADDR</strong></div>

<div class="col-md-9"><small>

188.165.242.95 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REMOTE_PORT</strong></div>

<div class="col-md-9"><small>

5934 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REMOTE_ADDR</strong></div>

<div class="col-md-9"><small>

65.21.47.162 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SERVER_SOFTWARE</strong></div>

<div class="col-md-9"><small>

nginx/1.20.2 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>GATEWAY_INTERFACE</strong></div>

<div class="col-md-9"><small>

CGI/1.1 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>HTTPS</strong></div>

<div class="col-md-9"><small>

on </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REQUEST_SCHEME</strong></div>

<div class="col-md-9"><small>

https </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SERVER_PROTOCOL</strong></div>

<div class="col-md-9"><small>

HTTP/1.1 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>DOCUMENT_ROOT</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/public </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>DOCUMENT_URI</strong></div>

<div class="col-md-9"><small>

/index.php </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REQUEST_URI</strong></div>

<div class="col-md-9"><small>

/api/index/fanyi_article_title?content=%E9%AD%94%E5%85%BD%E4%B8%96%E7%95%8C%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%BA%94%E8%AF%A5%E6%80%8E%E4%B9%88%E7%8E%A9%EF%BC%8C%E4%BD%9C%E4%B8%BA%E8%AF%A5%E6%B8%B8%E6%88%8F%E4%B8%AD%E6%AF%8F%E5%91%A8%E4%BE%8B%E8%A1%8C%E7%9A%84%E4%BB%BB%E5%8A%A1%E5%A5%96%E5%8A%B1%EF%BC%8C%E7%8E%A9%E5%AE%B6%E9%9C%80%E8%BE%BE%E6%88%90%E6%8C%87%E5%AE%9A%E4%BB%BB%E5%8A%A1%E5%B9%B6%E8%8E%B7%E5%8F%96%E5%A5%96%E5%8A%B1%E3%80%82%E5%85%B3%E4%BA%8E%E6%AD%A4%E4%BB%BB%E5%8A%A1%E8%AF%A6%E6%83%85%E4%B8%8E%E7%8E%A9%E6%B3%95%E6%8E%A2%E8%AE%A8%EF%BC%8C%E6%9C%AC%E6%96%87%E5%B0%86%E4%B8%BA%E4%BD%A0%E6%8F%AD%E6%99%93%E3%80%82%09%E9%AD%94%E5%85%BD%E4%B8%96%E7%95%8C%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E7%8E%A9%E6%B3%95%E8%AF%A6%E7%BB%86%E4%BB%8B%E7%BB%8D%09%E7%AD%94%EF%BC%9A%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%B9%B6%E9%9D%9E%E5%89%AF%E6%9C%AC%EF%BC%8C%E8%80%8C%E6%98%AF%E6%AF%8F%E5%91%A8%E4%BB%BB%E5%8A%A1%E5%A5%96%E5%8A%B1%E5%9C%B0%E7%82%B9%EF%BC%8C%E7%8E%A9%E5%AE%B6%E5%8F%AA%E9%9C%80%E8%BE%BE%E6%88%90%E4%BB%BB%E5%8A%A1%E7%9B%AE%E6%A0%87%E5%8D%B3%E5%8F%AF%E8%8E%B7%E5%BE%97%E7%9B%B8%E5%BA%94%E5%A5%96%E5%8A%B1%E3%80%82%E5%A5%96%E5%8A%B1%E7%89%A9%E5%93%81%E5%8F%AF%E5%AD%98%E5%85%A5%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E3%80%82%09+%091%E3%80%81%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%9D%90%E8%90%BD%E4%BA%8E%E4%B8%BB%E5%9F%8E%E9%93%B6%E8%A1%8C%EF%BC%88%E5%A4%9A%E6%81%A9%E8%AF%BA%E5%98%89%E5%B0%94%E5%9D%90%E6%A0%8754%2C43%EF%BC%89%E3%80%82%09+%092%E3%80%81%E8%BF%9B%E5%85%A5%E9%93%B6%E8%A1%8C%E5%90%8E%EF%BC%8C%E5%8D%B3%E5%8F%AF%E5%9C%A8%E5%A2%99%E9%9D%A2%E7%9C%8B%E5%88%B0%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%9B%BE%E6%A0%87%E3%80%82%09+%093%E3%80%81%E6%AF%8F%E5%91%A8%E6%B4%BB%E5%8A%A8%E7%BB%93%E6%9D%9F%E5%90%8E%EF%BC%8C%E5%8F%AF%E5%9C%A8%E6%AD%A4%E5%A4%84%E9%80%89%E6%8B%A9%E9%A2%86%E5%8F%96%E8%A3%85%E5%A4%87%E5%A5%96%E5%8A%B1%E3%80%82%E6%AF%8F%E5%91%A8%E5%8F%AA%E8%83%BD%E5%85%91%E6%8D%A2%E4%B8%80%E6%AC%A1%E3%80%82&to=de </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SCRIPT_NAME</strong></div>

<div class="col-md-9"><small>

/index.php </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>CONTENT_LENGTH</strong></div>

<div class="col-md-9"><small>

</small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>CONTENT_TYPE</strong></div>

<div class="col-md-9"><small>

application/x-www-form-urlencoded;charset=UTF-8 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REQUEST_METHOD</strong></div>

<div class="col-md-9"><small>

GET </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>QUERY_STRING</strong></div>

<div class="col-md-9"><small>

s=/api/index/fanyi_article_title&content=%E9%AD%94%E5%85%BD%E4%B8%96%E7%95%8C%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%BA%94%E8%AF%A5%E6%80%8E%E4%B9%88%E7%8E%A9%EF%BC%8C%E4%BD%9C%E4%B8%BA%E8%AF%A5%E6%B8%B8%E6%88%8F%E4%B8%AD%E6%AF%8F%E5%91%A8%E4%BE%8B%E8%A1%8C%E7%9A%84%E4%BB%BB%E5%8A%A1%E5%A5%96%E5%8A%B1%EF%BC%8C%E7%8E%A9%E5%AE%B6%E9%9C%80%E8%BE%BE%E6%88%90%E6%8C%87%E5%AE%9A%E4%BB%BB%E5%8A%A1%E5%B9%B6%E8%8E%B7%E5%8F%96%E5%A5%96%E5%8A%B1%E3%80%82%E5%85%B3%E4%BA%8E%E6%AD%A4%E4%BB%BB%E5%8A%A1%E8%AF%A6%E6%83%85%E4%B8%8E%E7%8E%A9%E6%B3%95%E6%8E%A2%E8%AE%A8%EF%BC%8C%E6%9C%AC%E6%96%87%E5%B0%86%E4%B8%BA%E4%BD%A0%E6%8F%AD%E6%99%93%E3%80%82%09%E9%AD%94%E5%85%BD%E4%B8%96%E7%95%8C%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E7%8E%A9%E6%B3%95%E8%AF%A6%E7%BB%86%E4%BB%8B%E7%BB%8D%09%E7%AD%94%EF%BC%9A%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%B9%B6%E9%9D%9E%E5%89%AF%E6%9C%AC%EF%BC%8C%E8%80%8C%E6%98%AF%E6%AF%8F%E5%91%A8%E4%BB%BB%E5%8A%A1%E5%A5%96%E5%8A%B1%E5%9C%B0%E7%82%B9%EF%BC%8C%E7%8E%A9%E5%AE%B6%E5%8F%AA%E9%9C%80%E8%BE%BE%E6%88%90%E4%BB%BB%E5%8A%A1%E7%9B%AE%E6%A0%87%E5%8D%B3%E5%8F%AF%E8%8E%B7%E5%BE%97%E7%9B%B8%E5%BA%94%E5%A5%96%E5%8A%B1%E3%80%82%E5%A5%96%E5%8A%B1%E7%89%A9%E5%93%81%E5%8F%AF%E5%AD%98%E5%85%A5%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E3%80%82%09+%091%E3%80%81%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%9D%90%E8%90%BD%E4%BA%8E%E4%B8%BB%E5%9F%8E%E9%93%B6%E8%A1%8C%EF%BC%88%E5%A4%9A%E6%81%A9%E8%AF%BA%E5%98%89%E5%B0%94%E5%9D%90%E6%A0%8754%2C43%EF%BC%89%E3%80%82%09+%092%E3%80%81%E8%BF%9B%E5%85%A5%E9%93%B6%E8%A1%8C%E5%90%8E%EF%BC%8C%E5%8D%B3%E5%8F%AF%E5%9C%A8%E5%A2%99%E9%9D%A2%E7%9C%8B%E5%88%B0%E5%AE%8F%E4%BC%9F%E5%AE%9D%E5%BA%93%E5%9B%BE%E6%A0%87%E3%80%82%09+%093%E3%80%81%E6%AF%8F%E5%91%A8%E6%B4%BB%E5%8A%A8%E7%BB%93%E6%9D%9F%E5%90%8E%EF%BC%8C%E5%8F%AF%E5%9C%A8%E6%AD%A4%E5%A4%84%E9%80%89%E6%8B%A9%E9%A2%86%E5%8F%96%E8%A3%85%E5%A4%87%E5%A5%96%E5%8A%B1%E3%80%82%E6%AF%8F%E5%91%A8%E5%8F%AA%E8%83%BD%E5%85%91%E6%8D%A2%E4%B8%80%E6%AC%A1%E3%80%82&to=de </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>SCRIPT_FILENAME</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/public/index.php </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>PHP_VALUE</strong></div>

<div class="col-md-9"><small>

open_basedir=/data/wwwroot/td.880772.xyz/public:/tmp/:/proc/:/data/wwwroot/td.880772.xyz/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>FCGI_ROLE</strong></div>

<div class="col-md-9"><small>

RESPONDER </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>PHP_SELF</strong></div>

<div class="col-md-9"><small>

/index.php </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REQUEST_TIME_FLOAT</strong></div>

<div class="col-md-9"><small>

1732336215.0257 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>REQUEST_TIME</strong></div>

<div class="col-md-9"><small>

1732336215 </small></div>

</div>

</div>

</div>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>Environment Variables</strong></div>

<div class="col-md-9"><small>empty</small></div>

</div>

</div>

<div>

<h3 class="subheading">ThinkPHP Constants</h3>

<div>

<div class="clearfix">

<div class="col-md-3"><strong>PUBLIC_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/public/../public/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>APP_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/public/../application/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>THINK_VERSION</strong></div>

<div class="col-md-9"><small>

5.0.24 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>THINK_START_TIME</strong></div>

<div class="col-md-9"><small>

1732336215.0264 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>THINK_START_MEM</strong></div>

<div class="col-md-9"><small>

411536 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>EXT</strong></div>

<div class="col-md-9"><small>

.php </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>DS</strong></div>

<div class="col-md-9"><small>

/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>THINK_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/thinkphp/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>LIB_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/thinkphp/library/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>CORE_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/thinkphp/library/think/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>TRAIT_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/thinkphp/library/traits/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>ROOT_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>EXTEND_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/extend/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>VENDOR_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/vendor/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>RUNTIME_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/runtime/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>LOG_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/runtime/log/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>CACHE_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/runtime/cache/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>TEMP_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/runtime/temp/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>CONF_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/public/../application/ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>CONF_EXT</strong></div>

<div class="col-md-9"><small>

.php </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>ENV_PREFIX</strong></div>

<div class="col-md-9"><small>

PHP_ </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>IS_CLI</strong></div>

<div class="col-md-9"><small>

false </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>IS_WIN</strong></div>

<div class="col-md-9"><small>

false </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>FILTER_VALIDATE_BOOL</strong></div>

<div class="col-md-9"><small>

258 </small></div>

</div>

<div class="clearfix">

<div class="col-md-3"><strong>ADDON_PATH</strong></div>

<div class="col-md-9"><small>

/data/wwwroot/td.880772.xyz/addons/ </small></div>

</div>

</div>

</div>

</div>

<div class="copyright">

<a title="官方网站" href="http://www.thinkphp.cn">ThinkPHP</a>

<span>V5.0.24</span>

<span>{ 十年磨一剑-为API开发设计的高性能框架 }</span>

</div>

<script>

var LINE = 220;

function $(selector, node){

var elements;

node = node || document;

if(document.querySelectorAll){

elements = node.querySelectorAll(selector);

} else {

switch(selector.substr(0, 1)){

case '#':

elements = [node.getElementById(selector.substr(1))];

break;

case '.':

if(document.getElementsByClassName){

elements = node.getElementsByClassName(selector.substr(1));

} else {

elements = get_elements_by_class(selector.substr(1), node);

}

break;

default:

elements = node.getElementsByTagName();

}

}

return elements;

function get_elements_by_class(search_class, node, tag) {

var elements = [], eles,

pattern = new RegExp('(^|\\s)' + search_class + '(\\s|$)');

node = node || document;

tag = tag || '*';

eles = node.getElementsByTagName(tag);

for(var i = 0; i < eles.length; i++) {

if(pattern.test(eles[i].className)) {

elements.push(eles[i])

}

}

return elements;

}

}

$.getScript = function(src, func){

var script = document.createElement('script');

script.async = 'async';

script.src = src;

script.onload = func || function(){};

$('head')[0].appendChild(script);

}

;(function(){

var files = $('.toggle');

var ol = $('ol', $('.prettyprint')[0]);

var li = $('li', ol[0]);

// 短路径和长路径变换

for(var i = 0; i < files.length; i++){

files[i].ondblclick = function(){

var title = this.title;

this.title = this.innerHTML;

this.innerHTML = title;

}

}

// 设置出错行

var err_line = $('.line-' + LINE, ol[0])[0];

err_line.className = err_line.className + ' line-error';

$.getScript('//cdn.bootcss.com/prettify/r298/prettify.min.js', function(){

prettyPrint();

// 解决Firefox浏览器一个很诡异的问题

// 当代码高亮后,ol的行号莫名其妙的错位

// 但是只要刷新li里面的html重新渲染就没有问题了

if(window.navigator.userAgent.indexOf('Firefox') >= 0){

ol[0].innerHTML = ol[0].innerHTML;

}

});

})();

</script>

</body>

</html>

2024-11-23

Kommentar 0

1005