Insgesamt10000 bezogener Inhalt gefunden

Erstellen Sie einen sicheren Fernzugriff: Schützen Sie Ihre Linux-Server

Artikeleinführung:Aufbau eines sicheren Fernzugriffs: Schutz Ihrer Linux-Server Mit der Ausbreitung des Internets ist der Fernzugriff zu einer gängigen Methode zur Serververwaltung geworden. Allerdings setzt der Fernzugriff Server auch einer Vielzahl potenzieller Sicherheitsbedrohungen aus. Um Ihren Linux-Server vor Hackern zu schützen, werden in diesem Artikel einige grundlegende Sicherheitsmaßnahmen und Codebeispiele behandelt. Authentifizierung mit SSH-Schlüsseln SSH (SecureShell) ist ein verschlüsseltes Remote-Anmeldeprotokoll, das sichere Remote-Verbindungen zu Servern ermöglicht. mit herkömmlichem Benutzernamen/Passwort

2023-09-08

Kommentar 0

1141

Sicherer Zugriff auf Google Cloud SQL-Instanzen

Artikeleinführung:Google Cloud SQL bietet eine bequeme und kostengünstige Möglichkeit, Anwendungsdaten zu speichern und zu verwalten und gleichzeitig die Sicherheit, Zuverlässigkeit und Skalierbarkeit von Google Cloud zu nutzen. Mit dem Aufkommen von Cloud Computing und modernen Webentwicklungspraktiken verlagern immer mehr Unternehmen ihre Anwendungen in die Cloud und nutzen verwaltete Datenbankdienste wie Google Cloud SQL. Allerdings bringt der Komfort von Cloud-Diensten auch Sicherheitsbedenken mit sich, insbesondere wenn es um den sicheren Zugriff auf Datenbankinstanzen geht. In diesem Artikel besprechen wir Best Practices für den sicheren Zugriff auf Google Cloud SQL-Instanzen, um Ihre Daten zu schützen und sicherzustellen, dass Ihre Anwendungen reibungslos funktionieren. Wir behandeln Dinge wie das Einrichten und Verwalten von SSL/TLS-Verbindungen und das Konfigurieren von Firewalls

2023-08-27

Kommentar 0

927

So fügen Sie einen sicheren https-Zugriff auf eine PHP-Website hinzu

Artikeleinführung:So fügen Sie einer PHP-Website einen sicheren https-Zugriff hinzu: Beantragen Sie ein SSL-Zertifikat, installieren Sie openSL und mod_ssl auf dem Server, laden Sie das Zertifikat hoch, ändern Sie die Konfigurationsdatei ssl.conf und fügen Sie eine 301-Umleitung zur pseudostatischen Datei hinzu, auf die verwiesen werden soll Wählen Sie die https-Zugriffsmethode aus und starten Sie den Dienst neu.

2019-09-17

Kommentar 0

4301

So greifen Sie in Python sicher auf verschachtelte Wörterbuchwerte zu

Artikeleinführung:Sicherer Zugriff auf verschachtelte WörterbuchwerteIn Python kann das Abrufen von Werten aus verschachtelten Wörterbüchern manchmal zu Ausnahmen führen, wenn ein Schlüssel nicht vorhanden ist. In diesem Artikel werden verschiedene Methoden zum sicheren Zugriff auf diese Werte untersucht. Verwendung von Try-Catch Exception Ha

2024-10-18

Kommentar 0

344

Schaffen Sie einen sichereren Fernzugriff – lernen Sie die Linux-SSHD-Konfiguration kennen

Artikeleinführung:Mit der kontinuierlichen Weiterentwicklung der Internettechnologie ist der Fernzugriff zu einem unverzichtbaren Bestandteil der Arbeit und des Lebens der Menschen geworden. Sicherheitsprobleme waren jedoch schon immer eine der größten Herausforderungen beim Fernzugriff. In Linux-Systemen ist SSH (SecureShell) ein weit verbreitetes Remote-Anmeldeprotokoll, das eine sicherere und zuverlässigere Fernzugriffsmethode bietet. In diesem Artikel erfahren Sie, wie Sie den SSHD-Dienst in Linux-Systemen konfigurieren, um einen effizienteren und sichereren Fernzugriff zu erreichen. 1. Ändern Sie zunächst die Konfigurationsdatei vi/etc/ssh/sshd_config und suchen Sie den Abschnitt #Port22. Ändern Sie ihn wie folgt: Port22Port50000. Speichern Sie dann den Dienst und beenden Sie ihn.

2024-02-09

Kommentar 0

1279

So verwenden Sie das sichere Remote Desktop Protocol (RDP) für den Zugriff auf CentOS-Server

Artikeleinführung:So verwenden Sie das sichere Remote Desktop Protocol (RDP) für den Zugriff auf CentOS-Server. Remote Desktop Protocol (RDP) ist ein Protokoll zur Fernsteuerung von Computern und wird häufig auf Windows-Betriebssystemen verwendet. Für CentOS-Server wird das RDP-Protokoll jedoch standardmäßig nicht unterstützt. In diesem Artikel stellen wir vor, wie Sie mit dem sicheren RDP-Protokoll auf einen CentOS-Server zugreifen, und stellen relevante Codebeispiele bereit. Installieren Sie den xrdp-Dienst. Zuerst müssen wir ein Softwarepaket namens xrdp installieren

2023-07-06

Kommentar 0

2938

OAuth-Authentifizierung in PHP: Sicheren Zugriff erreichen

Artikeleinführung:OAuth-Authentifizierung in PHP: Sicheren Zugriff erreichen Da sich das Internet weiterentwickelt, müssen immer mehr Anwendungen mit Plattformen von Drittanbietern interagieren. Um die Sicherheit von Benutzerkonten und Daten zu gewährleisten, müssen Anwendungen in der Regel das OAuth-Protokoll zur Authentifizierung verwenden. OAuth ist ein offenes Standardautorisierungsprotokoll, das es Benutzern ermöglicht, Anwendungen von Drittanbietern den Zugriff auf ihre Daten bei einem anderen Dienstanbieter zu autorisieren, ohne das Passwort des Benutzers weiterzugeben. OAuth implementiert die Authentifizierung über Token, sodass Benutzer die Wahl haben

2023-07-28

Kommentar 0

1181

Nginx-Praxis zum sicheren Verzeichnisschutz

Artikeleinführung:Nginx ist ein leistungsstarker Webserver und Reverse-Proxy-Server, der in verschiedenen Bereichen des Internets weit verbreitet ist. Allerdings müssen wir bei der Verwendung von Nginx als Webserver auch auf dessen Sicherheitsaspekte achten. In diesem Artikel wird detailliert beschrieben, wie Sie unsere Website-Verzeichnisse und -Dateien mithilfe der sicheren Verzeichnisschutzfunktion von Nginx schützen, um illegalen Zugriff und böswillige Angriffe zu verhindern. 1. Verstehen Sie das Prinzip des sicheren Verzeichnisschutzes von Nginx. Die sichere Verzeichnisschutzfunktion von Nginx besteht darin, eine Zugriffskontrollliste (Acce

2023-06-10

Kommentar 0

1491

So rufen Sie mit Java die Qiniu Cloud-URL-Authentifizierungsschnittstelle auf, um einen sicheren Zugriff zu erreichen

Artikeleinführung:So verwenden Sie Java, um die URL-Authentifizierungsschnittstelle von Qiniu Cloud aufzurufen, um einen sicheren Zugriff zu erreichen. Mit dem Aufkommen des Zeitalters von Cloud Computing und Big Data haben immer mehr Unternehmen und Einzelpersonen damit begonnen, ihre Daten in der Cloud zu speichern. Allerdings ist die Datensicherheit zu einem sehr wichtigen Thema geworden. Um einen sicheren Zugriff auf Daten zu gewährleisten, bietet Qiniu Cloud verschiedene Authentifizierungsmethoden, einschließlich URL-Authentifizierung. In diesem Artikel wird erläutert, wie Sie mithilfe von Java die Qiniu Cloud-URL-Authentifizierungsschnittstelle aufrufen, um einen sicheren Zugriff zu erreichen. 1. Vorbereitungsarbeiten Zunächst müssen Sie ein Konto auf der Qiniu Cloud-Plattform erstellen.

2023-07-05

Kommentar 0

1598

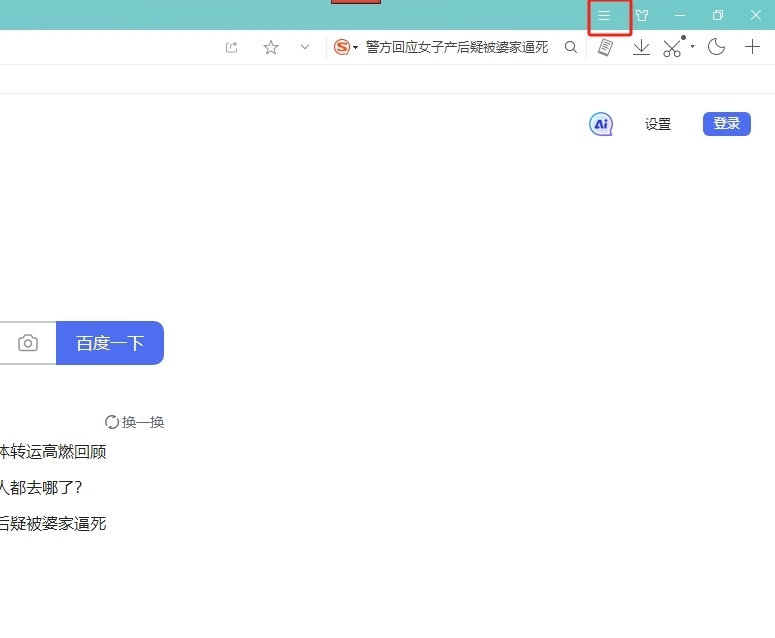

Was soll ich tun, wenn Sogou Browser nicht sicher auf die Webseite zugreifen kann? Tutorial zur Lösung des Problems, dass Sogou Browser nicht sicher auf die Webseite zugreifen kann.

Artikeleinführung:Mit Sogou Browser können Benutzer einen sehr guten Webbrowser-Dienst nutzen. Viele Benutzer stellen fest, dass sie Webseiten nicht sicher durchsuchen können, wenn sie Sogou Browser zum Abfragen von Ressourcen verwenden. Auf dieser Website erhalten Benutzer eine ausführliche Anleitung zur Lösung des Problems, dass der Sogou-Browser nicht sicher auf Webseiten zugreifen kann. Tutorial zur Lösung des Problems, dass Sogou Browser nicht sicher auf die Webseite zugreifen kann 1. Der Benutzer öffnet die Sogou Browser-Software auf dem Computer, geht zur Startseite und klickt auf die drei horizontalen Symbole in der oberen rechten Ecke. 2. In der Dropdown-Registerkarte, die angezeigt wird, wählt der Benutzer unten die Optionsfunktion aus und die Seite wechselt. 3. Wenn der Benutzer zum Einstellungsfenster gelangt, muss er die Registerkarte links auf die Registerkarte „Sicherheitseinstellungen“ umstellen. 4. Dann finden Sie auf der rechten Seite die Website Yun'an

2024-09-03

Kommentar 0

932

So schützen Sie Daten auf CentOS-Servern mithilfe einer sicheren Datenbankzugriffskontrolle

Artikeleinführung:So nutzen Sie eine sichere Datenbankzugriffskontrolle zum Schutz von Daten auf CentOS-Servern. Mit der Entwicklung des Informationszeitalters werden Datensicherheit und -schutz immer wichtiger. CentOS ist ein beliebtes Betriebssystem und wird häufig für die Verwaltung von Unternehmensservern und -datenbanken verwendet. In diesem Artikel wird erläutert, wie Sie mithilfe einer sicheren Datenbankzugriffskontrolle Daten auf CentOS-Servern schützen. 1. Installieren und konfigurieren Sie die Datenbank. Zuerst müssen wir die Datenbank installieren. Hier nehmen wir MySQL als Beispiel. 1. Installieren Sie die MySQL-Datenbank in C

2023-07-05

Kommentar 0

1080

安全下载与断点续传

Artikeleinführung:安全下载与断点续传 安全|下载

2016-06-21

Kommentar 0

1265

Datenschutz: Zuverlässiger, sicherer USB-Stick

Artikeleinführung:Einleitung: Im digitalen Zeitalter wird Datensicherheit immer wichtiger. Zum Schutz persönlicher und vertraulicher Informationen sind sichere USB-Laufwerke zu einem unverzichtbaren Werkzeug geworden. In diesem Artikel werden die Funktion und Verwendung eines sicheren USB-Flash-Laufwerks vorgestellt, um Sie beim Schutz der Datensicherheit zu unterstützen. Werkzeugmaterialien: Computermarkenmodell: Dell Access. Mithilfe von Passwörtern, Fingerabdrücken oder anderen Authentifizierungsmethoden wird sichergestellt, dass nur autorisierte Benutzer auf die Daten zugreifen können. Sichere USB-Laufwerke verhindern Datenlecks, Informationsdiebstahl oder Malware-Infektionen. 2. Schritt 1 der Verwendung eines sicheren USB-Flash-Laufwerks

2024-01-15

Kommentar 0

782

php的mkdir()函数创建文件夹比较安全的权限设置方法,_PHP教程

Artikeleinführung:php的mkdir()函数创建文件夹比较安全的权限设置方法,。php的mkdir()函数创建文件夹比较安全的权限设置方法, 问题描述: 使用以下php代码创建了一个目录,期望目录的权限是0777,实际结果是0755

2016-07-13

Kommentar 0

961