Insgesamt10000 bezogener Inhalt gefunden

Nginx-Sicherheitsarchitektur: Sicherheitsbedrohungen und Gegenmaßnahmen

Artikeleinführung:Nginx ist ein Open-Source-Hochleistungs-HTTP- und Reverse-Proxy-Server, der in vielen Bereichen wie Lastausgleich, HTTP-Caching, SSL-Beschleunigung und Webservern eingesetzt werden kann. Mit der kontinuierlichen Weiterentwicklung von Internetanwendungen sind Sicherheitsbedrohungen jedoch zu einer zunehmenden Herausforderung geworden. In diesem Artikel werden die Sicherheitsarchitektur von Nginx und der Umgang mit Sicherheitsbedrohungen erläutert. 1. Nginx-Sicherheitsarchitektur Die Sicherheitsarchitektur von Nginx umfasst hauptsächlich die folgenden vier Aspekte: 1. Isolationsmechanismus: Nginx übernimmt einen Prozessisolationsmechanismus und jeden Worker

2023-06-10

Kommentar 0

1330

Wie senkt das Design der Java-Framework-Sicherheitsarchitektur die Sicherheitskosten?

Artikeleinführung:Unternehmen können die Sicherheitskosten des Java-Frameworks durch das Design einer Sicherheitsarchitektur senken. Das Design basiert auf den folgenden Prinzipien: mehrschichtige Sicherheit, Tiefenverteidigung, geringste Privilegien und Protokollüberwachung. Zu den praktischen Übungen gehören: Verwendung von Sicherheits-Frameworks, Eingabevalidierung, sichere Speicherung, Sitzungsverwaltung und CORS-Richtlinien. Diese Maßnahmen reduzieren das Risiko von Datenschutzverletzungen, Compliance-Kosten und Wartungskosten und verbessern Effizienz, Reaktionsfähigkeit, Benutzervertrauen und Markenreputation.

2024-06-01

Kommentar 0

908

Golang und Vault: Aufbau einer sicheren Microservices-Architektur

Artikeleinführung:Golang und Vault: Aufbau einer sicheren Microservice-Architektur In der modernen Anwendungsentwicklung ist der Aufbau einer sicheren Microservice-Architektur von entscheidender Bedeutung. Mit der Popularität der Microservice-Architektur laufen immer mehr Dienste in unterschiedlichen Umgebungen und kommunizieren miteinander. Daher ist der Schutz und die Verwaltung sensibler Daten wie Passwörter, API-Schlüssel und Datenbankanmeldeinformationen besonders wichtig geworden. In diesem Artikel wird erläutert, wie Sie mit Golang und Vault eine sichere Microservice-Architektur implementieren. Golang und Microservices Golang ist aufgrund seiner Eigenschaften eine leistungsstarke Programmiersprache

2023-07-17

Kommentar 0

1313

Wie passt sich das Design der Java-Framework-Sicherheitsarchitektur an sich ändernde Sicherheitsbedrohungen an?

Artikeleinführung:Java-Frameworks können zum Aufbau dynamischer Sicherheitsarchitekturen verwendet werden, um auf sich ändernde Sicherheitsbedrohungen zu reagieren. Die Einhaltung von Grundsätzen umfasst mehrschichtige Verteidigung, kontinuierliche Überwachung, Ausfallsicherheit und Null-Vertrauen. Zu den empfohlenen Frameworks gehören Spring Security, OWASPJavaESAPI und ApacheShiro. Praxisbeispiele zeigen, wie SpringSecurity eine mehrschichtige Verteidigung implementiert. Kontinuierliche Überwachung und Reaktion erfordern Protokollierungstools und Ereignisverarbeitungsbibliotheken. Durch diese Maßnahmen können Unternehmen eine anpassungsfähige Sicherheitsarchitektur schaffen, die sie vor sich ständig ändernden Bedrohungen schützt.

2024-06-05

Kommentar 0

515

So implementieren Sie eine sichere MVC-Architektur über das PHP8-Framework

Artikeleinführung:So implementieren Sie eine sichere MVC-Architektur mit dem PHP8-Framework Mit der rasanten Entwicklung des Internets spielen Webanwendungen eine immer wichtigere Rolle in unserem Leben. Da jedoch die Komplexität von Webanwendungen zunimmt, sind Sicherheitsprobleme zu einem kritischen Problem geworden, das nicht ignoriert werden kann. Um die Datensicherheit von Anwendungen und Benutzern zu schützen, müssen wir eine geeignete Architektur und technische Mittel einführen, um die Sicherheit von Anwendungen zu gewährleisten. In der PHP-Entwicklung ist die Übernahme der MVC-Architektur eine gängige Praxis. Im PHP8-Framework können wir verwenden

2023-09-11

Kommentar 0

972

Wie kann der Aufbau einer Netzwerksicherheitsinfrastruktur gestärkt werden?

Artikeleinführung:Mit dem Aufkommen des Internetzeitalters ist die Netzwerksicherheit zu einem Thema geworden, dem Unternehmen und Einzelpersonen Aufmerksamkeit schenken müssen. Obwohl immer wieder verschiedene Netzwerksicherheitstechnologien auftauchen, ist der Aufbau einer stabilen und sicheren Netzwerkinfrastruktur die Grundlage der Netzwerksicherheit. In diesem Artikel wird untersucht, wie die Cybersicherheitsinfrastruktur gestärkt werden kann. 1. Es wird empfohlen, das „Sicherheit zuerst“-Modell zu übernehmen. Der Aufbau der Netzwerksicherheitsinfrastruktur sollte bereits in der frühen Phase der Netzwerkplanung beginnen und den Gedanken „Sicherheit zuerst“ betonen. Während des Planungsprozesses sollten zukünftige Netzwerktopologie- und Sicherheitsanforderungen sowie die Vertraulichkeit von Netzwerkdaten berücksichtigt werden.

2023-06-11

Kommentar 0

2289

Design der Nginx-Sicherheitsarchitektur: Implementierung zustandsloser Dienste

Artikeleinführung:Im heutigen Internetzeitalter sind zustandslose Dienste ein weit verbreitetes Designmuster. Dies ist nicht nur effizienter, sondern verringert auch das Risiko von Serverausfällen. Um zustandslose Dienste zu erreichen, ist das Design einer Sicherheitsarchitektur unerlässlich. Nginx ist ein leistungsstarker Hochleistungs-Webserver, der sein starkes Sicherheitsarchitekturdesign nutzen kann, um zustandslose Dienste zu implementieren. In diesem Artikel wird das Sicherheitsarchitekturdesign von Nginx vorgestellt und erläutert, wie es zur Implementierung zustandsloser Dienste verwendet wird. Nginx-Sicherheitsarchitekturdesign Nginx ist ein nicht blockierender Multiprozess

2023-06-11

Kommentar 0

1220

Leitfaden zur PHP-Sicherheitsarchitektur

Artikeleinführung:Mit der rasanten Entwicklung des Internets wurden immer mehr Website-Anwendungen entwickelt und im Internet weit verbreitet. Die daraus resultierenden Netzwerksicherheitsprobleme werden jedoch immer gravierender. Um die persönlichen Daten der Benutzer und die Website-Sicherheit zu schützen, müssen Website-Entwickler die Sicherheitsarchitektur der Website effektiv entwerfen und implementieren. In diesem Artikel werden die Best Practices der PHP-Programmiersprache vorgestellt, um Entwicklern die Grundsätze zu vermitteln, die sie beim Erstellen einer sicheren PHP-Website befolgen sollten. Verwenden Sie die neueste PHP-Version. PHP veröffentlicht weiterhin neue Versionen, einschließlich Sicherheitsfixes

2023-06-30

Kommentar 0

847

Wie kann die Sicherheit von Diensten in der Microservice-Architektur gewährleistet werden?

Artikeleinführung:Mit der rasanten Entwicklung des Internets beginnen immer mehr Unternehmen, Microservice-Architekturen zu nutzen, um ihre eigenen Anwendungen zu erstellen. Denn die Microservices-Architektur bietet viele Vorteile wie Skalierbarkeit, Flexibilität und hohe Zuverlässigkeit. Gleichzeitig ist Sicherheit jedoch auch zu einer der wichtigen Herausforderungen geworden, denen sich die Microservice-Architektur stellen muss. In diesem Artikel wird erläutert, wie die Sicherheit von Diensten in einer Microservice-Architektur gewährleistet werden kann. 1. Herausforderungen bei Sicherheitsfragen Da die Komplexität der Microservice-Architektur weiter zunimmt, wird auch die Netzwerkkommunikation zwischen Diensten immer komplexer. Dies erschwert die Sicherheit. von

2023-05-17

Kommentar 0

2292

Folgt das Design der Sicherheitsarchitektur des Java-Frameworks dem Quels-Prinzip?

Artikeleinführung:Die Anwendung der QUELS-Prinzipien beim Entwurf der Sicherheitsarchitektur des Java-Frameworks umfasst: Fail Fast: Sicherheitsbedrohungen schnell erkennen und darauf reagieren. Geringste Berechtigungen verwenden: Gewähren Sie der Anwendung nur die Mindestberechtigungen, die sie zum Ausführen ihrer Aufgaben benötigt. Externe Validierung: Daten aus externen Quellen validieren und darauf reagieren. Protokollierung und Überwachung: Protokollieren Sie Sicherheitsereignisse und überwachen Sie kontinuierlich die Anwendungssicherheit. Getrennte Verantwortlichkeiten: Weisen Sie verschiedenen Komponenten oder Diensten unterschiedliche Sicherheitsverantwortlichkeiten zu.

2024-06-03

Kommentar 0

969

Erstellen Sie mit Golang und Vault eine hochsichere Microservices-Architektur

Artikeleinführung:Verwenden Sie Golang und Vault, um eine hochsichere Microservice-Architektur aufzubauen. Mit der weit verbreiteten Anwendung der Microservice-Architektur ist die Sicherheit von Microservices zu einem wichtigen Aspekt geworden. In einem System, das aus mehreren Mikrodiensten besteht, ist es von entscheidender Bedeutung, die Kommunikation zwischen Diensten sowie die Speicherung und den Zugriff auf sensible Daten zu schützen. In diesem Artikel stellen wir vor, wie Sie mit Golang und Vault eine hochsichere Microservices-Architektur erstellen, und stellen relevante Codebeispiele bereit. Zuerst werden wir Microservices mit Golang schreiben. Golan

2023-07-18

Kommentar 0

893

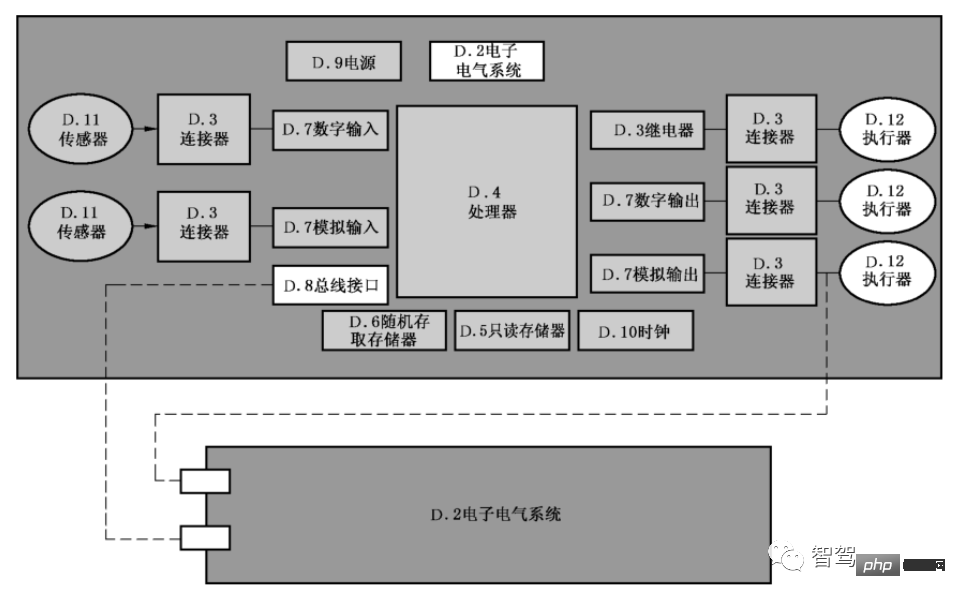

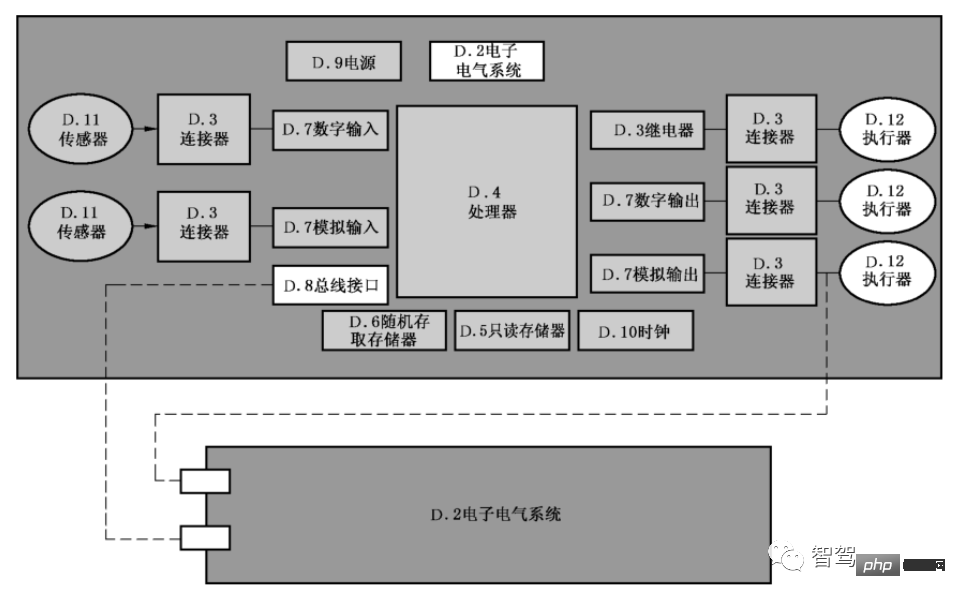

Softwarearchitektur für die funktionale Sicherheit intelligenter Autos

Artikeleinführung:01E-GAS-Sicherheitsarchitekturkonzept Die funktionale Sicherheit von Kraftfahrzeugen zielt darauf ab, das Risiko von Personenschäden durch den Ausfall elektronischer und elektrischer Systeme in einem angemessenen Rahmen zu halten. Die folgende Abbildung ist ein allgemeines Hardware-Zusammensetzungsdiagramm für elektronische und elektrische Systeme. Zu den Komponenten eines elektronischen und elektrischen Systems gehört neben der in der Abbildung sichtbaren Hardware auch Software, die in der Abbildung nicht sichtbar ist. Abbildung 1 Häufig verwendete elektronische und elektrische Hardwaresysteme Zu den Ausfällen elektronischer und elektrischer Systeme zählen sowohl systemische Ausfälle, die durch Software- und Hardware-Designfehler verursacht werden, als auch Ausfälle, die durch zufällige Hardwareausfälle verursacht werden. Je nach Systemarchitektur müssen verschiedene Sicherheitsmechanismen entwickelt werden, um Funktionsausfälle zu verhindern und zu erkennen und um im Fehlerfall Schäden zu vermeiden oder zu reduzieren. Dies erfordert eine starke Softwarearchitektur für funktionale Sicherheit, um diese Sicherheitsmechanismen zu verwalten und zu steuern und das Gesamtrisiko der funktionalen Sicherheit zu reduzieren.

2023-04-27

Kommentar 0

2065

PHP-Firewall-Implementierung: Leitfaden zum Design der Website-Sicherheitsarchitektur

Artikeleinführung:Leitfaden zum Design der Website-Sicherheitsarchitektur: Implementierung der PHP-Firewall Einführung: Im heutigen Internetzeitalter werden Website-Sicherheitsprobleme immer schwerwiegender, um in Websites einzudringen, Benutzerinformationen zu stehlen oder den normalen Betrieb der Website zu stören. Um die Privatsphäre und Sicherheit der Website und ihrer Benutzer zu schützen, ist der Aufbau einer zuverlässigen Sicherheitsarchitektur von entscheidender Bedeutung. Dieser Artikel konzentriert sich auf die Implementierung der PHP-Firewall und bietet Anleitungen für die Website-Sicherheitsarchitektur. 1. Was ist eine PHP-Firewall? Die PHP-Firewall ist eine Sicherheitsmaßnahme, die böswillige Angriffe und Eindringlinge durch Filterung blockiert

2023-06-30

Kommentar 0

1526

Wie sollte das Design der Sicherheitsarchitektur des Java-Frameworks mit den Geschäftsanforderungen in Einklang gebracht werden?

Artikeleinführung:Das Java-Framework-Design ermöglicht Sicherheit, indem es Sicherheitsanforderungen mit Geschäftsanforderungen in Einklang bringt: Identifizierung wichtiger Geschäftsanforderungen und Priorisierung relevanter Sicherheitsanforderungen. Entwickeln Sie flexible Sicherheitsstrategien, reagieren Sie schichtweise auf Bedrohungen und nehmen Sie regelmäßige Anpassungen vor. Berücksichtigen Sie architektonische Flexibilität, unterstützen Sie die Geschäftsentwicklung und abstrakte Sicherheitsfunktionen. Priorisieren Sie Effizienz und Verfügbarkeit, optimieren Sie Sicherheitsmaßnahmen und erhöhen Sie die Sichtbarkeit.

2024-06-04

Kommentar 0

1165

Wie erfüllt das Design der Java-Framework-Sicherheitsarchitektur die Compliance-Anforderungen?

Artikeleinführung:Die Implementierung einer Sicherheitsarchitektur mithilfe von Java-Frameworks erfüllt Compliance-Anforderungen, einschließlich: Authentifizierung und Autorisierung, Verschlüsselung, Sitzungsverwaltung, Überwachung und Protokollierung, Verwaltung von Sicherheitslücken. Java-Frameworks wie Spring Framework bieten modulare Sicherheitskomponenten, die die Implementierung dieser Funktionen vereinfachen. Durch die Erfüllung der Anforderungen spezifischer Vorschriften wie SOC2, DSGVO, PCIDSS können Unternehmen eine sichere Infrastruktur aufbauen und die Einhaltung gewährleisten.

2024-06-03

Kommentar 0

734

Wie führt man Sicherheitstests im Design der Java-Framework-Sicherheitsarchitektur durch?

Artikeleinführung:Sicherheitstests sind ein unverzichtbarer Bestandteil des Sicherheitsarchitekturdesigns des Java-Frameworks und gewährleisten die Systemsicherheit durch die Identifizierung und Behebung potenzieller Schwachstellen. Zu den wichtigsten Testtypen gehören: Unit-Tests: Überprüft die Funktionalität und Isolation einer bestimmten Methode oder Klasse. Integrationstests: Simulieren Sie böswillige Anfragen, testen Sie Komponenteninteraktionen und Datenfluss. Systemtests: Testen der gesamten Anwendung aus Benutzersicht, Suche nach potenziellen Schwachstellen. Manueller Penetrationstest: Wird manuell von Sicherheitsexperten durchgeführt und geht über den Rahmen automatisierter Tests hinaus. Um die Sicherheit zu verbessern, können außerdem folgende Maßnahmen ergriffen werden: Eingabeverifizierung: Überprüfen Sie, ob Benutzereingaben gültig und rechtmäßig sind. Autorisierung und Authentifizierung: Kontrollieren Sie den Zugriff auf Ressourcen. Datenverschlüsselung: Verschlüsseln Sie sensible Daten. Sicherheitsprotokollierung:

2024-06-01

Kommentar 0

940

Design der Nginx-Sicherheitsarchitektur: Schutz von HTTP-Anfragen und -Antworten

Artikeleinführung:Nginx ist eine leistungsstarke HTTP-Server- und Reverse-Proxy-Software, die in Internetanwendungen weit verbreitet ist. Mit der rasanten Entwicklung von Internetanwendungen hat auch die Nginx-Sicherheit zunehmende Aufmerksamkeit erhalten. Dieser Artikel befasst sich mit dem Design der Sicherheitsarchitektur von Nginx, seinen Implementierungs- und Optimierungslösungen zum Schutz der Sicherheit von HTTP-Anfragen und -Antworten. 1. Nginx-Architektur Nginx verwendet eine modulare Architektur und alle Funktionen werden durch Module implementiert. Nginx ist hauptsächlich in zwei Kernmodule unterteilt: Ereignismodul und HTTP

2023-06-10

Kommentar 0

961

Wie lässt sich das Design der Java-Framework-Sicherheitsarchitektur in andere Sicherheitstechnologien integrieren?

Artikeleinführung:Die Java Framework-Sicherheitsarchitektur integriert andere Technologien zur Verbesserung der Sicherheit: Integration mit Webanwendungs-Firewalls, um böswillige Anfragen und Angriffe zu filtern. Integrieren Sie Authentifizierungs- und Autorisierungsdienste, um Benutzeranmeldeprozesse zu optimieren. Integrieren Sie Systeme zur Erkennung von Eindringlingen, um den Netzwerkverkehr zu überwachen und verdächtige Aktivitäten zu erkennen. Integrieren Sie Code-Scanner, um Anwendungscode auf Schwachstellen zu überprüfen.

2024-06-03

Kommentar 0

959

Wie verbessert das Design der Java-Framework-Sicherheitsarchitektur die Entwicklungseffizienz?

Artikeleinführung:Das Design der Java-Framework-Sicherheitsarchitektur verbessert die Entwicklungseffizienz, indem es Sicherheitsprinzipien wie Eingabevalidierung, Ausgabekodierung, Authentifizierung und Autorisierung befolgt. Zu den praktischen Fällen gehören: Verwendung von Spring Security zur Implementierung von Authentifizierung und Autorisierung und Verwendung der OWASPES-API zur Überprüfung von Eingaben. Durch die Anwendung dieser Prinzipien und Beispiele können Entwickler sichere Java-Anwendungen erstellen und gleichzeitig die Effizienz steigern.

2024-06-02

Kommentar 0

293

Design der Nginx-Sicherheitsarchitektur: Stärkung des SSL/TLS-Sicherheitsschutzes

Artikeleinführung:Mit der rasanten Entwicklung des Internets beginnen immer mehr Unternehmen, ihre Geschäfte in die Cloud zu verlagern und Cloud-Dienste zu nutzen, um die Geschäftseffizienz und -flexibilität zu verbessern. Sicherheitsprobleme sind jedoch zu einem großen Problem beim Cloud Computing geworden. Als leistungsstarker, stabiler Webserver und Reverse-Proxy-Server ist das Design der Sicherheitsarchitektur von Nginx von entscheidender Bedeutung. In diesem Artikel beschreiben wir, wie Sie die Sicherheit von Nginx durch die Stärkung des SSL/TLS-Sicherheitsschutzes gewährleisten können. Verstehen Sie das SSL/TLS-Protokoll SSL (SecureSocketLa

2023-06-10

Kommentar 0

997