Insgesamt10000 bezogener Inhalt gefunden

Linux-Shell-Scripting-Sicherheit: Vermeidung von Sicherheitslücken

Artikeleinführung:Sicherheit von Linux-Shell-Skripten: Vermeidung von Sicherheitslücken Einführung: Mit der Popularität und Anwendung des Linux-Betriebssystems ist die Programmierung von Linux-Shell-Skripten zu einer sehr wichtigen Fähigkeit geworden. Aufgrund der Art und Verwendung von Shell-Skripten kann das Schreiben unsicherer Skripte jedoch zu Sicherheitslücken führen. In diesem Artikel wird erläutert, wie sichere Shell-Skripts geschrieben werden, und anhand von Codebeispielen wird veranschaulicht, wie häufige Sicherheitslücken vermieden werden. 1. Vermeiden Sie die Verwendung von Klartextkennwörtern in Shell-Skripten, um dies zu vermeiden

2023-09-09

Kommentar 0

1665

Sichere Programmierpraktiken in PHP

Artikeleinführung:PHP wird als beliebte Skriptsprache häufig in der Website-Entwicklung verwendet. Aufgrund des mangelnden Bewusstseins für sichere Programmierung und nicht standardmäßiger Codierungspraktiken weisen viele PHP-Anwendungen jedoch Schwachstellen und Risiken auf, was zu einer Beeinträchtigung der Sicherheit führt. Daher sind sichere Programmierpraktiken in PHP besonders wichtig. In diesem Artikel werden einige sichere Programmierpraktiken in PHP vorgestellt, um PHP-Entwicklern dabei zu helfen, die Sicherheit ihrer Anwendungen besser zu schützen. Filtern und Validieren von Eingaben Eingabedaten sind eine häufige Quelle von Sicherheitslücken in PHP-Anwendungen.

2023-05-26

Kommentar 0

965

Sichere Programmierung in Java: Wie kultiviert man eine Sicherheitskultur?

Artikeleinführung:Java-Entwickler können eine Sicherheitskultur fördern und sichere Anwendungen erstellen, indem sie Best Practices befolgen: Erkennen Sie Sicherheitslücken mithilfe statischer Codeanalyse. Nutzen Sie Sicherheitsbibliotheken wie Verschlüsselungs- und Authentifizierungstools. Implementieren Sie die Validierung der Benutzereingaben und überprüfen Sie die erwarteten Formate und Werte. Befolgen Sie etablierte sichere Codierungsrichtlinien wie OWASPTop10. Kontinuierliche Weiterbildung, um über die neuesten Sicherheitsrichtlinien und Bedrohungen auf dem Laufenden zu bleiben.

2024-06-04

Kommentar 0

926

Sichere Programmierung in Java: Wie implementiert man sichere DevOps-Praktiken?

Artikeleinführung:Durch die Implementierung sicherer DevOps-Praktiken können Sie die Sicherheit Ihrer Java-Anwendungen verbessern. Zu den spezifischen Praktiken gehören: Automatisieren von Sicherheitstests (z. B. mit OWASPZAP) Verwenden sicherer Codierungspraktiken (z. B. Befolgen von OWASPTop10) Implementieren von CI/CD-Pipelines (z. B. Verwenden von Sicherheitstoren) Überwachung und Alarmierung (z. B. Konfigurieren von Sicherheitsereigniswarnungen) Schulung und Sensibilisierung (z. B.: Host a Bug-Bounty-Programm)

2024-06-02

Kommentar 0

565

Sichere Programmierung in Java: Wie nutzt man Sicherheits-Frameworks?

Artikeleinführung:Zusammenfassung: Das beliebteste Sicherheitsframework in Java ist Spring Security, das Authentifizierung, Sitzungsverwaltung und Anti-CSRF-Funktionen bietet. ESAPI ist eine umfassende Sicherheitsbibliothek, die Tools zur Eingabevalidierung, Ausgabekodierung und Verschlüsselung bereitstellt. Verwendung: Fügen Sie Ihrem Projekt eine SpringSecurity-Abhängigkeit hinzu und erstellen Sie eine SpringBoot-Anwendung mit aktivierter Web-Sicherheit. Konfigurieren Sie Authentifizierungs- und Autorisierungsregeln in SpringSecurity. Fügen Sie dem Projekt eine ESAPI-Abhängigkeit hinzu. Verwenden Sie ESAPI, um Benutzereingaben zu validieren und die Ausgabe zu kodieren.

2024-05-31

Kommentar 0

906

Prinzipien der sicheren Codierung in PHP

Artikeleinführung:PHP ist eine beliebte Programmiersprache, die bei der Entwicklung von Webanwendungen in vielen verschiedenen Bereichen weit verbreitet ist. Aufgrund ihrer einfachen Schreib- und Entwicklungsfreundlichkeit geraten PHP-Anwendungen jedoch auch häufig ins Visier von Cyberkriminellen. Daher sind sichere Codierungsprinzipien beim Schreiben von PHP-Code unverzichtbar. Im Folgenden werden einige sichere Codierungsprinzipien in PHP aufgeführt, die Entwicklern helfen sollen, die Sicherheit von Anwendungen beim Schreiben von Code besser zu schützen. Sicherstellung der Gültigkeit von Eingabedaten Die Eingabefilterung ist eine wichtige Methode zur Verhinderung von SQL-Injection- und XSS-Angriffen. Schreiben

2023-05-24

Kommentar 0

862

Praxisleitfaden zur JAVA Core-Sicherheitsprogrammierung

Artikeleinführung:Java ist derzeit eine der am weitesten verbreiteten Programmiersprachen mit den Vorteilen der Plattformübergreifendheit, Sicherheit, Zuverlässigkeit und einfachen Wartung. Da Java-Anwendungen jedoch im Internet weit verbreitet sind, sind sie zu einem der Hauptziele von Cyberangriffen geworden. Daher müssen Sie bei der Entwicklung von Java-Programmen auf sichere Programmierpraktiken achten, um die Sicherheit und Zuverlässigkeit des Programms zu gewährleisten. In diesem Artikel werden die wichtigsten Sicherheitsprogrammierungspraktiken von Java erläutert, einschließlich der Grundlagen sicherer Programmierung, Kryptografie, defensiver Programmierung, Codeprüfung usw., und spezifische Codebeispiele bereitgestellt.

2023-11-08

Kommentar 0

899

Tipps zur sicheren Programmierung in C++

Artikeleinführung:C++ ist eine weit verbreitete Computerprogrammiersprache, die jedoch aufgrund ihrer Flexibilität auch anfällig für Sicherheitslücken ist. In diesem Artikel werden wir einige sichere Programmiertipps in C++ untersuchen, um sicherzustellen, dass unser Code nicht auf unnötige Schwachstellen stößt. Typsichere Standardbibliotheksfunktionen verwenden Die C++-Standardbibliothek stellt viele typsichere Funktionen bereit, z. B. std::string und std::vector. Diese Funktionen können uns helfen, einige häufige Sicherheitslücken wie Pufferüberläufe und Speicherlecks zu vermeiden. Verwenden Sie dies

2023-08-21

Kommentar 0

1111

Ein Leitfaden zur sicheren Programmierung und zum Schutz vor Programmierschwachstellen in PHP

Artikeleinführung:Leitfaden zur sicheren PHP-Programmierung und zum Schutz vor Codierungsschwachstellen Mit der rasanten Entwicklung des Internets wird PHP als häufig verwendete serverseitige Programmiersprache häufig in der Webentwicklung eingesetzt. Gleichzeitig sind aber auch Fragen der Web-Sicherheit zu einem wichtigen Thema in der Internetwelt geworden. Dieser Artikel führt Sie in die sicheren Programmierprinzipien von PHP ein und stellt einige Beispielcodes zum Schutz vor häufigen Codierungsschwachstellen bereit. Eingabevalidierung und Filterung Die Eingabevalidierung ist ein wichtiger Schritt, um sicherzustellen, dass die vom Benutzer übermittelten Daten im erwarteten Format vorliegen. Sie können integrierte PHP-Funktionen wie Filt verwenden

2023-08-09

Kommentar 0

1476

Ein Leitfaden für sichere Codierungspraktiken in Java

Artikeleinführung:Leitfaden für sichere Codierungspraktiken in Java Einführung: Mit der rasanten Entwicklung des Internets ist Sicherheit zu einem entscheidenden Aspekt in der Softwareentwicklung geworden. Beim Schreiben von Java-Code müssen Entwickler eine Reihe sicherer Codierungspraktiken anwenden, um Anwendungen vor böswilligen Angriffen zu schützen. In diesem Artikel werden einige gängige sichere Codierungspraktiken vorgestellt und entsprechende Codebeispiele bereitgestellt. 1. Eingabevalidierung Bei der Verarbeitung von Benutzereingaben kann den Eingaben des Benutzers nicht vertraut werden und eine Eingabevalidierung sollte immer durchgeführt werden. Bei der Eingabevalidierung werden die eingegebenen Daten überprüft, um sicherzustellen, dass sie den Erwartungen entsprechen

2023-08-08

Kommentar 0

1315

C#-Entwicklungshinweise: Sichere Programmierung vs. defensive Programmierung

Artikeleinführung:C# ist eine weit verbreitete objektorientierte Programmiersprache, die leicht zu erlernen, stark typisiert, sicher, zuverlässig, effizient und über eine hohe Entwicklungseffizienz verfügt. Allerdings können C#-Programme immer noch anfällig für böswillige Angriffe oder Programmfehler sein, die durch unbeabsichtigte Fahrlässigkeit verursacht werden. Beim Schreiben von C#-Programmen sollten wir auf die Grundsätze der sicheren Programmierung und der defensiven Programmierung achten, um die Sicherheit, Zuverlässigkeit und Stabilität des Programms zu gewährleisten. 1. Prinzipien der sicheren Programmierung 1. Vertrauen Sie Benutzereingaben nicht. Wenn in einem C#-Programm keine ausreichende Überprüfung erfolgt, können böswillige Benutzer leicht schädliche Daten eingeben und das Programm angreifen.

2023-11-23

Kommentar 0

1615

Java-Sicherheitsprogrammierung: Wie nutzt man die Container-Sicherheitshärtungstechnologie?

Artikeleinführung:Die Härtung der Containersicherheit ist eine bewährte Methode zur Verbesserung der Containersicherheit. Die sichere Java-Programmiertechnologie ermöglicht eine Härtung der Containersicherheit durch Zugriffskontrolle, Schutz sensibler Daten, Validierung von Eingabedaten sowie Ausnahmebehandlung und -protokollierung. Praxisbeispiele zeigen, wie diese Techniken in Spring Boot-Anwendungen eingesetzt werden können, um willkürliches Dateilesen, Remotecodeausführung, SQL-Injection und XSS-Angriffe zu verhindern und so die Sicherheit von Containeranwendungen zu verbessern.

2024-05-31

Kommentar 0

380

Warum ist Java eine sichere Programmiersprache?

Artikeleinführung:Mit der Weiterentwicklung der Technologie nimmt auch die Zahl der Cyber-Bedrohungen zu. Cybersicherheit hat mittlerweile für viele Menschen, Unternehmen und Regierungen oberste Priorität. Sichere Programmiersprachen sind eine Schlüsselkomponente jeder effektiven Cybersicherheitsstrategie. Sichere Programmierung ist der Schlüssel zum Datenschutz. Warum brauchen Sie sie? Sichere Programmiersprachen sind darauf ausgelegt, Angriffen standzuhalten. Es dient dazu, die Ausführung von Schadcode zu verhindern. Es dient auch dazu, Daten vor Diebstahl zu schützen. Es bietet außerdem Schutzmaßnahmen, um sicherzustellen, dass der Code nicht einfach geändert oder beschädigt werden kann. Einer der größten Vorteile der Verwendung einer sicheren Programmiersprache besteht darin, dass sie es Entwicklern ermöglicht, sicherere Anwendungen und Websites zu erstellen. Sichere Programmiersprachen sind so konzipiert, dass sie robust und angriffsresistent sind, was ihre Ausnutzung erschwert. Das heißt, wenn ein Hacker erfolgreich auf das System zugreift, wird er

2023-08-18

Kommentar 0

1221

PHP-Lernerfahrung: Wie man sicheren Code schreibt

Artikeleinführung:PHP-Lernerfahrung: Wie man sicheren Code schreibt Im Zeitalter des Internets ist die Netzwerksicherheit mit der rasanten Entwicklung von Informationen zu einem immer wichtigeren Thema geworden. Als Entwickler, der PHP lernt, ist das Schreiben von sicherem Code unsere unumstößliche Verantwortung. In diesem Artikel erhalten Sie einige Einblicke in das Schreiben von sicherem PHP-Code sowie einige Codebeispiele. Eingabevalidierung Die Eingabevalidierung ist der erste Schritt beim Schreiben von sicherem Code. Alle aus Benutzereingaben gewonnenen Daten müssen validiert werden, um zu verhindern, dass böswillige Benutzer böswillige Daten übermitteln. unter

2023-08-17

Kommentar 0

1295

So verwenden Sie die Go-Sprache für sicheres Programmieren

Artikeleinführung:Verwendung der Go-Sprache für sicheres Programmieren Einführung: Mit der kontinuierlichen Weiterentwicklung der Technologie ist die Bedeutung der Netzwerksicherheit immer wichtiger geworden. Als Entwicklungssprache legt die Go-Sprache besonderen Wert auf den Umgang mit Sicherheitsproblemen. In diesem Artikel wird die Verwendung der Go-Sprache für sicheres Programmieren vorgestellt und einige Codebeispiele gegeben. 1. Eingabeüberprüfung und -filterung Bei der sicheren Programmierung müssen Benutzereingaben zunächst überprüft und gefiltert werden, um böswillige Eingaben oder Injektionsangriffe zu verhindern. In der Go-Sprache können Sie reguläre Ausdrücke oder vordefinierte Zeichenfolgenfunktionen verwenden, um Eingabeprüfsummen zu implementieren

2023-08-02

Kommentar 0

994

So schreiben Sie sicheren Code in PHP

Artikeleinführung:PHP ist eine weit verbreitete Programmiersprache, die zur Entwicklung zahlreicher Websites und Anwendungen verwendet wird, aber auch ein häufiges Ziel von Hackern ist. Um die Anwendungssicherheit zu gewährleisten, müssen Entwickler sicheren PHP-Code schreiben. Dieser Artikel zeigt Ihnen, wie Sie sicheren Code in PHP schreiben. Eingabevalidierung Die Eingabevalidierung ist der Schlüssel zur Sicherheit von PHP-Anwendungen. Bei der Eingabevalidierung geht es darum, sicherzustellen, dass die vom Benutzer eingegebenen Daten dem von der Anwendung erwarteten Format und Typ entsprechen, und böswillige Eingabeangriffe zu verhindern. Sie können beispielsweise die integrierte PHP-Funktion verwenden

2023-06-19

Kommentar 0

1015

Sicherheitsüberlegungen bei der Java-Netzwerkprogrammierung

Artikeleinführung:Sicherheit ist bei der Java-Netzwerkprogrammierung von größter Bedeutung und umfasst folgende wichtige Überlegungen: Validierung von Benutzereingaben zur Verhinderung bösartiger Datenausgabeverschlüsselung zur Verhinderung von Benutzeridentitäten und zur Verhinderung von Sitzungsentführungen zur Verschlüsselung der Kommunikation; Gewährleistung der Sicherheit domänenübergreifender Anfragen. Wie sich in der Praxis zeigt, können XSS-Angriffe durch die Verschlüsselung von Eingaben wirksam verhindert werden.

2024-05-09

Kommentar 0

782

So schließen Sie Enterprise Security Orchestration Response SOAR ganz einfach ab

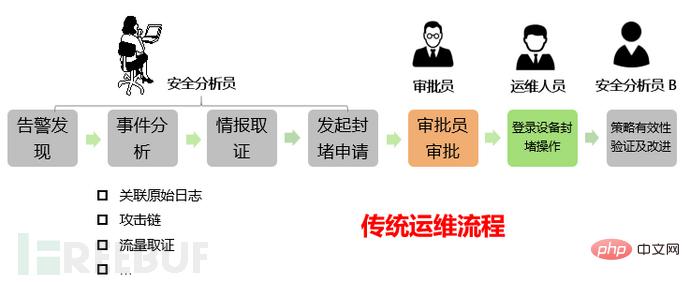

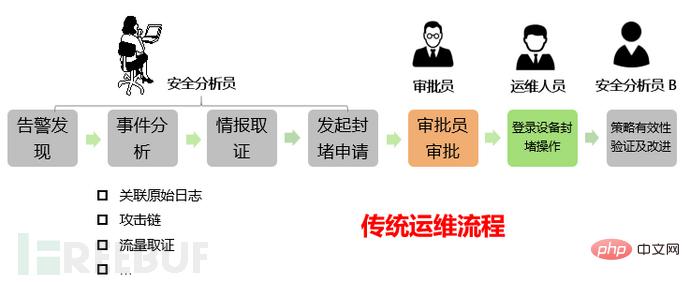

Artikeleinführung:Im „Security Orchestration and Automated Response Solutions“ (SOAR) Market Guide 2019 der renommierten Beratungsorganisation Gartner heißt es, dass „bis 2022 mehr als 30 % der Sicherheitsunternehmen mit Sicherheitsteams von mehr als 5 Personen den SOAR Security Orchestration Response Plan nutzen werden.“ “. Heute stellen wir vor, wie Unternehmen das NSFOCUS SOAR-System nutzen können, um die Sicherheitsorchestrierung und automatisierte Reaktion innerhalb von drei Minuten abzuschließen. Betrachtet man die Schwachstellen und Anforderungen von Unternehmen im Sicherheitsbetrieb anhand des Prozesses zur Behandlung von Sicherheitsvorfällen? Im traditionellen Sicherheitsbetrieb und zur Wartung sowie zur Behandlung von Vorfällen wird im Allgemeinen der folgende Prozess befolgt: Tabelle: Nach den oben genannten 7 Schritten der traditionellen Sicherheit Betriebs- und Wartungsprozess, ein Informationssicherheitsvorfall Der Entsorgungsprozess ist abgeschlossen. An diesem Prozess werden mehrere Abteilungen und unterschiedliche Rollen beteiligt sein.

2023-05-14

Kommentar 0

1145