Insgesamt10000 bezogener Inhalt gefunden

Was bedeutet ESG?

Artikeleinführung:ESG ist die Abkürzung für Environmental Social and Governance. Es handelt sich um einen umfassenden Bewertungsrahmen, der zur Messung der Leistung von Unternehmen in Bezug auf Umwelt-, Sozial- und Governance-Aspekte verwendet wird. Im Hinblick auf die Umwelt konzentriert sich die ESG-Bewertung auf die Auswirkungen von Unternehmen auf die natürliche Umwelt umfasst die Kohlenstoffemissionen von Unternehmen, den Energieverbrauch, die Abfallwirtschaft, den Wasserverbrauch und den Schutz der biologischen Vielfalt. Im Hinblick auf die Gesellschaft konzentriert sich die ESG-Bewertung auf die Beziehung zwischen einem Unternehmen und verschiedenen Stakeholdern, einschließlich Arbeitnehmerrechten, Menschenrechten, Arbeitsnormen, Beteiligung der Gemeinschaft usw.

2023-09-06

Kommentar 0

53709

Tencent startet die dritte Phase des Technologie-Venture-Philanthropie-Plans zur Unterstützung von Artenidentifizierungsprojekten und finanziert 50 Projekte im Wert von 1,5 Millionen

Artikeleinführung:Laut den Nachrichten dieser Website hat Tencent am 18. Dezember offiziell die dritte Phase des Technologie-Venture-Philanthropie-Plans gestartet, der sozialen Organisationen, wissenschaftlichen Forschungsuniversitäten, Institutionen, Sozialunternehmen und kommerziellen Unternehmen offen steht maximal 150 Zehntausend. Die dritte Phase konzentriert sich auf Fragen der Artenidentifizierung und gemeinnütziger Arbeit im Bereich des Umwelt- und Umweltschutzes und schafft führende technische Lösungen für den Umwelt- und Umweltschutz – Artenschutz und -identifizierung. Gemeinnützige Anliegen: Mit dem Ziel, den Bewohnern das Leben zu erleichtern, sammeln wir gemeinsam Meinungen an vorderster Front und schaffen uneingeschränkte „technische Lösungen“: Setzen Sie sich für den Naturschutz ein und schaffen Sie gemeinsam unbegrenzte „technische Lösungen“. bemerkte, dass Tencent Der Technologie-Venture-Philanthropieplan wird 2021 offiziell ins Leben gerufen, um Sozialfachkräfte zu ermutigen, innovative Lösungen durch technologische Fähigkeiten zu entwickeln.

2023-12-18

Kommentar 0

738

Protokollanalyse und Cloud-Sicherheit in einer Linux-Umgebung

Artikeleinführung:Protokollanalyse und Cloud-Sicherheit in Linux-Umgebungen Cloud Computing ist zu einem wichtigen Bestandteil moderner Unternehmen geworden und bietet Unternehmen Flexibilität und Skalierbarkeit. Mit der Popularität des Cloud Computing sind jedoch nach und nach Sicherheitsprobleme in der Cloud aufgetreten. Sicherheitsbedrohungen wie böswillige Angriffe, Datenschutzverletzungen und Einbrüche stellen erhebliche Risiken für Cloud-Umgebungen in Unternehmen dar. Um die Sicherheit der Cloud-Umgebung besser zu schützen, hat die Protokollanalyse als wichtige Methode zur Sicherheitsüberwachung zunehmend an Bedeutung gewonnen. In einer Linux-Umgebung sind Protokolle eine wichtige Quelle für die Überwachung und Verfolgung von Systemvorgängen. nach Analysetag

2023-07-30

Kommentar 0

916

Es gibt landesweit mehr als 600 Millionen gemeinsame (Elektro-)Fahrradnutzer, und sieben Unternehmen, darunter Meituan, Didi und Hello, haben eine Regulierungsvereinbarung unterzeichnet

Artikeleinführung:Laut Nachrichten dieser Website vom 12. Juli, laut offiziellen Nachrichten der China Road Transport Association, bei der ersten Bürositzung des Verantwortlichen des Internet-Fahrrad-Arbeitsausschusses der China Road Transport Association im Jahr 2024, die letzte Woche stattfand, Meituan Riding, Didi Qingjue Sieben Internet-Fahrradverleihunternehmen, darunter Hello Bicycle, Xiaoweng Sharing, Renmin Travel, Meowing Travel und Songguo Travel, haben gemeinsam die China Road Transport Association Internet Rental (Electric) Bicycle Industry Sustainable and Standardized Development Convention (im Folgenden bezeichnet) unterzeichnet als „Konvention“ bezeichnet). Ziel der „Konvention“ ist es, das Geschäftsverhalten von Unternehmen der Branche zu standardisieren, ein gutes Marktumfeld für die Internet-Verleihbranche für (Elektro-)Fahrräder zu schaffen und die Interessen der Öffentlichkeit zu schützen. Die „Konvention“ verlangt von Betreibern von Internet-Vermietungsfahrrädern (Elektrofahrrädern), ein faires Wettbewerbsumfeld und Verbraucherschutz auf dem Markt aufrechtzuerhalten.

2024-07-18

Kommentar 0

724

Protokollanalyse und Netzwerksicherheit in einer Linux-Umgebung

Artikeleinführung:Protokollanalyse und Netzwerksicherheit in einer Linux-Umgebung In den letzten Jahren sind mit der Popularität und Entwicklung des Internets Netzwerksicherheitsprobleme immer ernster geworden. Für Unternehmen ist der Schutz der Sicherheit und Stabilität von Computersystemen von entscheidender Bedeutung. Da Linux ein äußerst stabiles und zuverlässiges Betriebssystem ist, entscheiden sich immer mehr Unternehmen dafür, es als Serverumgebung zu verwenden. In diesem Artikel wird die Verwendung von Protokollanalysetools in der Linux-Umgebung zur Verbesserung der Netzwerksicherheit vorgestellt und relevante Codebeispiele bereitgestellt. 1. Die Bedeutung der Protokollanalyse In Computersystemen sind Protokolle Aufzeichnungen

2023-07-29

Kommentar 0

1803

So bewahren Sie Golang-Code vertraulich auf

Artikeleinführung:Im heutigen Geschäftsumfeld ist die Vertraulichkeit von Code zu einem wichtigen Faktor für den Geschäftserfolg geworden. Für Unternehmen ist Vertraulichkeit eine wichtige Strategie für die Unternehmensentwicklung und die zentrale Wettbewerbsfähigkeit des Unternehmens. Golang (auch bekannt als Go) wird als effiziente Programmiersprache zunehmend im Internetbereich eingesetzt. Allerdings war es schon immer ein wichtiges Thema, wie die Vertraulichkeit des Golang-Codes geschützt und Codelecks verhindert werden können. In diesem Artikel wird erläutert, wie die Vertraulichkeit des Golang-Codes geschützt werden kann. 1. Verwenden Sie den Code-Obfuscator. Der Golang-Code-Obfuscator ist eine Möglichkeit, Go zu konvertieren

2023-05-10

Kommentar 0

1293

Sichere Linux-Serverumgebung: Konfigurieren und sichern Sie über die Befehlszeile

Artikeleinführung:Sichere Linux-Serverumgebung: Verwenden Sie die Befehlszeile zur Konfiguration und zum Schutz. Mit der rasanten Entwicklung des Internets sind Linux-Server in den letzten Jahren zu einer wichtigen Infrastruktur für verschiedene Unternehmen und Organisationen geworden. Damit einher geht jedoch eine Zunahme der Cybersicherheitsbedrohungen. Um die Sicherheit des Servers zu gewährleisten, müssen Administratoren eine Reihe von Konfigurations- und Schutzmaßnahmen ergreifen. In diesem Artikel wird erläutert, wie Sie die Befehlszeile zur Konfiguration und zum Schutz verwenden, um eine sichere Linux-Serverumgebung einzurichten. Der erste Schritt besteht darin, die erforderliche Software zu aktualisieren und zu installieren. Betriebssystem und Software aktualisieren

2023-09-10

Kommentar 0

583

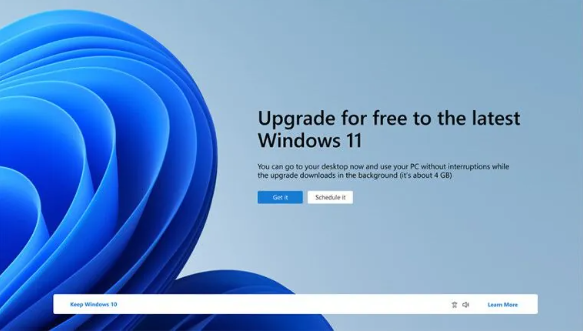

Microsoft startet Plan zum Upgrade nicht verwalteter Windows 10-Geräte auf Windows 11

Artikeleinführung:Microsoft hat kürzlich angekündigt, dass es plant, im April 2024 Einladungen zum Upgrade auf Windows 11-Systeme über Windows Update für nicht verwaltete Windows 10-Geräte zu verbreiten, die bereits mit Cloud-Domänen oder Domänen verbunden sind. In Unternehmensumgebungen werden Geräte häufig in verwaltete und nicht verwaltete Kategorien unterteilt. Verwaltete Geräte sind in der Regel Eigentum des Unternehmens und werden vom IT- oder Sicherheitsteam einheitlich eingerichtet und konfiguriert, um die Sicherheit der Unternehmensdaten und -systeme zu gewährleisten. Relativ gesehen sind nicht verwaltete Geräte, also Geräte, die den Mitarbeitern persönlich gehören und in der Netzwerkumgebung des Unternehmens verwendet werden, nach und nach Teil der Unternehmenszentrale geworden. Obwohl diese Geräte einzelnen Mitarbeitern gehören, können sie auch zur Unternehmensdomäne hinzugefügt und entsprechend geschützt und verwaltet werden. Es versteht sich, dass der Upgrade-Plan von Microsoft hauptsächlich für nicht verwaltetes W gilt

2024-02-29

Kommentar 0

555

Empfohlene mehrere WordPress-Unternehmensthemen [kostenloser Download]

Artikeleinführung:Benutzerfreundliche WordPress-Themes können die Effizienz Ihrer Website-Erstellung verbessern. In der WordPress-Tutorial-Kolumne werden Ihnen eine Vielzahl hervorragender WordPress-Unternehmensthemen vorgestellt, darunter Lebensmittel, Umweltschutz, Möbel, Bildung, Internet, Hochzeiten und mehr Andere Branchen, die alle kostenlos heruntergeladen werden können, sind herzlich willkommen, sie zu nutzen!

2019-09-19

Kommentar 0

5837

Weltumwelttag: Der branchenweit erste grüne Smart-AR-Erlebnisraum wird eröffnet. BOE nutzt grüne Technologie, um die symbiotische Entwicklung zu fördern

Artikeleinführung:Der 5. Juni 2023 ist Weltumwelttag. Der globalen grünen Ökologie Aufmerksamkeit zu schenken, ist die Sehnsucht und das Streben der Menschheit nach einer besseren Lebensumwelt. Als weltweit führendes IoT-Innovationsunternehmen hält BOE seit jeher an dem Konzept der „Förderung der symbiotischen Entwicklung mit grüner Technologie“ fest und berücksichtigt die Auswirkungen auf Ressourcen und die Umwelt während des gesamten Produktlebenszyklus durch die Integration grüner Konzepte in das Produktdesign In den Bereichen Forschung und Entwicklung, Produktion und Fertigung, Verpackung und Transport führen wir eine Reihe von Maßnahmen durch, wie z. B. die Bilanzierung des CO2-Fußabdrucks und die Bewertung der Umweltauswirkungen von Produkten, um grüne, kohlenstoffarme und umweltfreundliche Produkte zu schaffen und Technologien zum Schutz unseres grünen Zuhauses einzusetzen . Am Weltumwelttag wurde der branchenweit erste umweltfreundliche Smart-AR-Erlebnisraum – BOEGreenZ – in der TFT-LCD-Produktionslinie der 8,5. Generation von BOE in Yizhuang, Peking, eröffnet.

2023-06-05

Kommentar 0

984

Wie schreibe ich mit PHP ein Programm zur Verschlüsselung der Anwesenheitsdaten von Mitarbeitern?

Artikeleinführung:Wie schreibe ich mit PHP ein Programm zur Verschlüsselung der Anwesenheitsdaten von Mitarbeitern? Überblick: Mit der Entwicklung der Informationstechnologie ist die Datensicherheit zu einem Schwerpunkt der Besorgnis für Unternehmen und Einzelpersonen geworden. Im Hinblick auf die Anwesenheit von Mitarbeitern müssen wir zum Schutz der Privatsphäre und Datensicherheit der Mitarbeiter Anwesenheitsdaten verschlüsseln und speichern. In diesem Artikel wird erläutert, wie Sie mit PHP ein einfaches Programm zur Verschlüsselung der Anwesenheitsdaten von Mitarbeitern schreiben, und es werden spezifische Codebeispiele bereitgestellt. Schritt 1: Entwicklungsumgebung installieren Zuerst müssen wir die PHP-Entwicklungsumgebung lokal installieren. Sie können wählen, ob Sie XAMPP, WAMP oder MA verwenden möchten

2023-09-26

Kommentar 0

1022

NGINX und PM2: Aufbau einer sicheren VPS-Serverumgebung und Datenschutzstrategie

Artikeleinführung:NGINX und PM2: Der Aufbau einer sicheren VPS-Serverumgebung und Datenschutzstrategie erfordert spezifische Codebeispiele. Mit der rasanten Entwicklung des Internets ist VPS (Virtual Private Server) zum Hosting-Dienst geworden, der von vielen Unternehmen und Einzelpersonen gewählt wird. VPS bietet höhere Sicherheit und individuelle Konfigurationsoptionen, sodass wir unsere Server und Daten besser schützen können. NGINX ist eine weit verbreitete Open-Source-Serversoftware, die als Reverse-Proxy, Load-Balancer und Webserver verwendet werden kann

2023-09-26

Kommentar 0

980

Website-Sicherheitsstrategie: Eingabevalidierung und Filterung in PHP

Artikeleinführung:Im heutigen digitalen Zeitalter verfügen die meisten Unternehmen über eine eigene Website. Da sich die Netzwerkumgebung jedoch ständig verändert und die Technologie jeden Tag Fortschritte macht, wird die Bedeutung des Schutzes von Websites vor böswilligen Angriffen immer wichtiger. Website-Sicherheitsrichtlinien sind zu einem wichtigen Mittel zum Schutz von Unternehmensdaten und Benutzerdaten geworden. Dieser Artikel konzentriert sich auf die Eingabevalidierungs- und Filtertechnologie in PHP, die ein wichtiger Bestandteil zur Verbesserung der Website-Sicherheit ist. Lassen Sie uns zunächst die Konzepte der Eingabevalidierung und -filterung klären. Unter Eingabevalidierung versteht man die Überprüfung und Validierung der von Benutzern eingegebenen Daten, um sicherzustellen, dass sie den Erwartungen entsprechen

2023-07-02

Kommentar 0

1194

Der Weg zu den wichtigsten Befehlen zur Verbesserung der Linux-Serversicherheit

Artikeleinführung:Wichtige Befehlspfade zur Verbesserung der Sicherheit von Linux-Servern Mit der rasanten Entwicklung des Internets sind Linux-Server für viele Unternehmen und Einzelpersonen zur ersten Wahl geworden. Aufgrund der Komplexität der Netzwerkumgebung und der zunehmenden Zahl böswilliger Angriffe ist der Schutz der Sicherheit von Linux-Servern jedoch von entscheidender Bedeutung. In diesem Artikel werden einige wichtige Linux-Befehle vorgestellt, die Ihnen helfen, die Sicherheit Ihres Servers zu verbessern. Verwenden einer Firewall Eine Firewall ist ein wichtiges Werkzeug zum Schutz Ihres Servers vor unbefugtem Zugriff und Malware-Angriffen. Verwenden Sie unter Linux iptabl

2023-09-09

Kommentar 0

807

Der ultimative Leitfaden zur Linux-Serversicherheit: Verwenden Sie diese Befehle

Artikeleinführung:Linux-Server ist ein sehr verbreitetes Server-Betriebssystem in Netzwerkumgebungen. Aufgrund seines offenen Quellcodes und seiner hohen Anpassbarkeit wird es von vielen Unternehmen und einzelnen Benutzern bevorzugt. Aufgrund seiner weiten Verbreitung sind Linux-Server jedoch auch zu Zielen von Hackerangriffen und Sicherheitsbedrohungen geworden. Um die Sicherheit von Linux-Servern zu gewährleisten, ist die Verwendung einiger Befehle sehr wichtig. In diesem Artikel werden einige häufig verwendete Befehle vorgestellt, die Ihnen helfen, die Sicherheit Ihres Linux-Servers zu verbessern. Die erste besteht darin, die Software zu aktualisieren und zu aktualisieren. Zum Schutz vor bekannten Schwachstellen und Sicherheit

2023-09-12

Kommentar 0

961

Broadcom prüft strategische Optionen für zwei VMware-Einheiten

Artikeleinführung:Laut Insider gab Broadcom-CEO Chen Fuyang in einer E-Mail an die Mitarbeiter bekannt, dass das Unternehmen plant, die strategischen Optionen seiner beiden Geschäftsbereiche nach der Übernahme von VMware zu prüfen. Nach der Genehmigung durch die chinesischen Regulierungsbehörden sei die Übernahme dieses Cloud-Computing-Unternehmens erfolgreich verlaufen am 22. November abgeschlossen, mit einem Akquisitionsbetrag von 69 Milliarden US-Dollar (ca. 492,66 Milliarden RMB). Es heißt, dass es sich bei den geprüften Einheiten um End-User Computing (End-User Computing) und das Environmental Protection Department (CarbonBlack) handelt. Insider sagten, VMware werde weiterhin in vier Geschäftsbereichen operieren, darunter CloudFoundation, Tanzu, Software-Defined Edge und

2023-11-30

Kommentar 0

935

Wie unterstützt die Go-Sprache die Datensicherheit und den Datenschutz in der Cloud?

Artikeleinführung:Mit der kontinuierlichen Weiterentwicklung der Cloud-Computing-Technologie beginnen immer mehr Unternehmen und Einzelpersonen, Daten auf den Servern von Cloud-Dienstanbietern zu speichern. Allerdings sind Datensicherheit und Datenschutz zu einem wichtigen Thema im Bereich Cloud Computing geworden, und die Go-Sprache kann einige effektive Lösungen bieten. 1. Go-Sprachverschlüsselungsbibliothek Die Go-Sprache verfügt über viele integrierte Verschlüsselungsbibliotheken, darunter AES, RSA, SHA usw. Diese Bibliotheken können Datenverschlüsselungs- und -entschlüsselungsvorgänge unterstützen. In einer Cloud-Computing-Umgebung können wir diese Bibliotheken verwenden, um Daten zu verschlüsseln und zu entschlüsseln, um sie zu schützen

2023-05-18

Kommentar 0

1116

So verwenden Sie Adobe Acrobat X Pro. Adobe Acrobat X Pro. So richten Sie Chinesisch ein

Artikeleinführung:Adobe Acrobat Seine benutzerfreundliche Oberfläche und sein starker Sicherheitsschutz machen es zur ersten Wahl für Unternehmen und Profis. Chinesische Einstellungen für Adobe Acrobat 2. Greifen Sie auf die Präferenzeinstellungen zu: Wählen Sie im Dropdown-Menü „Bearbeiten“ die Option „Präferenzen“ aus. Oder drücken Sie die Tastenkombination Strg+K. 3. Suchen Sie die Spracheinstellungen: Suchen Sie in den Präferenzeinstellungen nach der Option „Sprache“ und wählen Sie sie aus. 4. App-Sprache ändern: In den „Sprache“-Einstellungen

2024-08-01

Kommentar 0

1238

Mit PHP entwickelte Second-Hand-Recycling-Website unterstützt das Batch-Upload von Bildern

Artikeleinführung:Die mit PHP entwickelte Second-Hand-Recycling-Website unterstützt das Batch-Upload von Bildern. Mit den Veränderungen im sozialen Umfeld und der Verbesserung des Bewusstseins der Menschen für den Umweltschutz entsteht nach und nach die Second-Hand-Recyclingbranche. Um es allen einfacher zu machen, ungenutzte Gegenstände zu recyceln, haben wir beschlossen, eine Website zum Recycling gebrauchter Gegenstände zu entwickeln. Diese Website unterstützt Benutzer beim stapelweisen Hochladen von Bildern, um den Zustand der Artikel besser anzuzeigen und das Verständnis und Interesse der Benutzer für die Artikel zu steigern. Bevor wir die Funktion zum Hochladen von Bildern im Stapel implementieren, müssen wir sicherstellen, dass die Grundstruktur der Website erstellt wurde. Dazu gehören Datenbankdesign und -einrichtung sowie Benutzerkonten

2023-07-02

Kommentar 0

1466