Insgesamt10000 bezogener Inhalt gefunden

Eine neue Generation von Anwendungen zur Netzwerksicherheitsverteidigung

Artikeleinführung:Mit der kontinuierlichen Weiterentwicklung des digitalen Zeitalters haben auch Fragen der Netzwerksicherheit zunehmend an Bedeutung gewonnen. Daher ist es für Unternehmen und Organisationen zur obersten Priorität geworden, eine neue Generation von Anwendungen zur Netzwerksicherheitsverteidigung zu entwickeln. Um böswillige Angriffe und Datenschutzverletzungen zu verhindern, müssen defensive Cybersicherheitsanwendungen reaktionsfähig, automatisiert, umfassend und anpassbar sein. Erstens ist die sofortige Reaktion eines der wichtigsten Merkmale von Verteidigungsanwendungen für die Netzwerksicherheit. Es gibt nur eine Chance für einen Cyberangriff, daher müssen Cybersicherheits-Verteidigungsanwendungen in der Lage sein, in kürzester Zeit zu reagieren

2023-06-11

Kommentar 0

846

So verwenden Sie Linux-Befehle zur Abwehr von Netzwerkangriffen

Artikeleinführung:So verwenden Sie Linux-Befehle zur Abwehr von Netzwerkangriffen Mit der Popularität und Entwicklung des Internets haben Fragen der Netzwerksicherheit immer mehr Aufmerksamkeit erhalten. Cyberangriffe sind zu einem Problem geworden, das wir nicht ignorieren können. Um unsere Netzwerk- und Datensicherheit zu schützen, müssen wir wirksame Abwehrmaßnahmen ergreifen. Als weit verbreitetes Betriebssystem verfügt Linux über eine starke Sicherheitsleistung und umfangreiche Befehlstools, die uns helfen können, uns besser gegen Netzwerkangriffe zu verteidigen. Verwenden Sie eine Firewall. Eine Firewall ist die erste Verteidigungslinie für die Netzwerksicherheit. Linux-System bietet

2023-09-12

Kommentar 0

1384

Best Practices für den Sicherheitsschutz auf Netzwerkebene mit Nginx

Artikeleinführung:Durch die kontinuierliche Weiterentwicklung moderner Netzwerkangriffsmethoden können herkömmliche Sicherheitsverteidigungsmethoden den Sicherheitsanforderungen von Unternehmen nicht mehr gerecht werden. Immer mehr Unternehmen beginnen mit der Umstellung auf Sicherheitsverteidigungstechnologie auf Netzwerkebene. Als leistungsstarker Webserver und Reverse-Proxy-Server verfügt Nginx auch über bestimmte Verteidigungsfunktionen auf Netzwerkebene. In diesem Artikel werden die Best Practices für die Verwendung von Nginx zur Sicherheitsverteidigung auf Netzwerkebene vorgestellt. Grundschutz Zuerst müssen wir den Grundschutz für Nginx konfigurieren. 1.1 Begrenzen Sie die Verbindungsgeschwindigkeit, die Nginx li passieren kann

2023-06-10

Kommentar 0

1250

Ein mächtiges Werkzeug zur Abwehr von Netzwerkangriffen: die Verwendung von Linux-Befehlen

Artikeleinführung:Ein leistungsstarkes Tool zur Abwehr von Netzwerkangriffen: Verwendung von Linux-Befehlen Netzwerkangriffe sind im heutigen Internetzeitalter zu einer großen Herausforderung geworden. Um die Netzwerksicherheit von Einzelpersonen, Organisationen und Unternehmen zu schützen, müssen wir einige leistungsstarke Tools zur Abwehr von Netzwerkangriffen beherrschen. In Linux-Systemen können uns viele leistungsstarke Befehle dabei helfen, die Netzwerksicherheit zu verbessern. In diesem Artikel werden mehrere häufig verwendete Linux-Befehle vorgestellt und entsprechende Codebeispiele bereitgestellt, um den Lesern zu helfen, diese Befehle besser zu verstehen und zu verwenden. Befehl „Netstat-annetstat“ für Netzwerkverbindungen anzeigen

2023-09-08

Kommentar 0

998

Wie man Netzwerksicherheits- und Verteidigungsstrategien für Java-Entwicklungsprojekte umsetzt

Artikeleinführung:Wie man Netzwerksicherheits- und Verteidigungsstrategien für Java-Entwicklungsprojekte umsetzt Mit der Entwicklung und Popularisierung des Internets haben auch Fragen der Netzwerksicherheit zunehmende Aufmerksamkeit erhalten. Als weit verbreitete Programmiersprache sind Java-Entwicklungsprojekte auch verschiedenen Bedrohungen der Netzwerksicherheit ausgesetzt. In diesem Artikel wird untersucht, wie Netzwerksicherheits- und Verteidigungsstrategien in Java-Entwicklungsprojekten implementiert werden, um die Sicherheit und Stabilität des Projekts zu gewährleisten. 1. Verstehen Sie häufige Netzwerksicherheitsbedrohungen. Bevor Sie Netzwerksicherheits- und Verteidigungsstrategien entwerfen und implementieren, müssen Sie zunächst allgemeine Netzwerksicherheitsbedrohungen verstehen. Gemeinsame Netzwerksicherheit

2023-11-02

Kommentar 0

860

Bedrohungsabwehr des Java-Frameworks im Bereich Netzwerksicherheit

Artikeleinführung:Das Java-Framework bietet integrierte Sicherheitsfunktionen zur wirksamen Abwehr von Netzwerkbedrohungen, darunter: Java Web Application Firewall zum Schutz von Anwendungen vor häufigen Angriffen. Tools zum Scannen von Sicherheitslücken identifizieren potenzielle Sicherheitslücken. Authentifizierungs- und Autorisierungsmechanismen zur Einschränkung des Zugriffs auf Ressourcen. SQL-Injection-Schutzmechanismus zur Verhinderung bösartiger SQL-Abfragen. Praxisbeispiele zeigen, dass das Java-Framework Websites effektiv vor Cyberangriffen schützen kann.

2024-06-03

Kommentar 0

677

So schützen Sie sich vor Cyber-Angriffen auf Java-Frameworks

Artikeleinführung:Netzwerkangriffe gegen Java-Frameworks können durch folgende Gegenmaßnahmen abgewehrt werden: Eingabevalidierung: Injektionsangriffe verhindern. Ausgabekodierung: Verhindern Sie Cross-Site-Scripting-Angriffe. Verwenden Sie ein Sicherheits-Framework: Implementieren Sie gemeinsame Sicherheitsmaßnahmen. Regelmäßige Updates: Beheben bekannter Schwachstellen. Setzen Sie Firewalls und IDS ein: Identifizieren und blockieren Sie Angriffe. Netzwerkzugriff einschränken: Erlauben Sie nur autorisierten Benutzern den Zugriff auf Anwendungen.

2024-06-05

Kommentar 0

378

So entwickeln Sie mit PHP und Vue.js eine Anwendung, die vor Netzwerk-Scan-Angriffen schützt

Artikeleinführung:So verwenden Sie PHP und Vue.js, um eine Anwendung zu entwickeln, die sich gegen Netzwerk-Scan-Angriffe schützt. Im heutigen digitalen Zeitalter erhält die Netzwerksicherheit immer mehr Aufmerksamkeit. Netzwerk-Scan-Angriffe sind zu einem zentralen Thema der Netzwerksicherheit geworden. Um Anwendungen vor Netzwerk-Scan-Angriffen zu schützen, müssen Entwickler einige wirksame Abwehrmaßnahmen ergreifen. In diesem Artikel wird erläutert, wie Sie mithilfe von PHP und Vue.js eine Anwendung entwickeln, die Netzwerk-Scan-Angriffe abwehrt, und einige Codebeispiele bereitstellen. Wir werden die Netzwerksicherheit verbessern, indem wir Benutzereingaben einschränken, böswillige Anfragen filtern usw

2023-07-05

Kommentar 0

979

Beherrschen Sie die Netzwerksicherheits- und Verteidigungstechnologie der Go-Sprache

Artikeleinführung:Im heutigen digitalen Zeitalter sind Probleme der Netzwerksicherheit immer wichtiger geworden und stellen eine große Bedrohung für Einzelpersonen und Unternehmen dar. Um Netzwerksysteme vor Hackern und böswilligen Angriffen zu schützen, sind verschiedene Netzwerksicherheitstechnologien entstanden. Die Go-Sprache ist als Open-Source-Programmiersprache für ihre effiziente Leistung und Parallelitätsfähigkeiten bekannt. In diesem Artikel wird erläutert, wie Sie die Funktionen der Go-Sprache verwenden, um Netzwerksicherheit und -verteidigung zu implementieren. Erstens bietet die Go-Sprache eine umfangreiche und leistungsstarke Standardbibliothek, einschließlich Bibliotheken für die Netzwerkprogrammierung. Mithilfe dieser Bibliotheken können wir problemlos Netzwerkverbindungen implementieren.

2023-11-30

Kommentar 0

1531

Firewall-Einstellungen für das Computernetzwerk

Artikeleinführung:1. Firewall-Einstellungen für Computernetzwerke Firewall-Einstellungen und Nutzungsanweisungen für Computernetzwerke Die Sicherheit von Computernetzwerken war schon immer ein Thema, dem wir große Aufmerksamkeit schenken müssen. Um die Privatsphäre zu schützen und zu verhindern, dass Malware in unsere Computer eindringt, ist die Einrichtung einer starken und vertrauenswürdigen Netzwerk-Firewall von entscheidender Bedeutung. Heute stellen wir im Detail vor, wie man Computernetzwerk-Firewalls einrichtet und verwendet, um den Lesern dabei zu helfen, den Netzwerksicherheitsschutz zu stärken. Was ist eine Netzwerk-Firewall? Eine Netzwerk-Firewall ist ein Software- oder Hardwaregerät, das sich zwischen einem Computernetzwerk und externen, nicht vertrauenswürdigen Netzwerken befindet, um die Sicherheit des Netzwerkverkehrs zu überwachen und zu steuern. Es verhindert, dass potenzielle Bedrohungen in unsere Computersysteme eindringen, indem es Netzwerkdatenpakete filtert. Es gibt verschiedene Arten von Netzwerk-Firewalls, darunter Software-Firewalls und Hardware-Firewalls. Software

2024-08-16

Kommentar 0

828

Welche technischen Präventionsmethoden gibt es für die Netzwerksicherheit?

Artikeleinführung:Zu den Präventionsmethoden für Netzwerksicherheitstechnologien gehören Firewalls, Systeme zur Erkennung und Verhinderung von Eindringlingen, Authentifizierung und Zugriffskontrolle, Datenverschlüsselung, Sicherheitspatches und -aktualisierungen, Sicherheitsprüfung und -überwachung, Bedrohungsinformationen und Schwachstellenmanagement, Schulung und Schulung, Netzwerkisolation und -segmentierung sowie Social Engineering . Lernprävention, Malware-Prävention, Sicherung und Wiederherstellung, physische Sicherheitsmaßnahmen, Überwachung und Analyse des Netzwerkverkehrs, Sicherheitsrichtlinien und Compliance usw. Ausführliche Einführung: 1. Eine Firewall ist ein Netzwerksicherheitsgerät, mit dem der Datenverkehr innerhalb und außerhalb des Netzwerks gemäß festgelegten Regeln und Richtlinien usw. überwacht und gesteuert wird.

2023-09-07

Kommentar 0

1796

Tutorial zum Deaktivieren des Netzwerkschutzes in Win10

Artikeleinführung:Die Netzwerkschutzfunktion von Win10 kann uns manchmal daran hindern, einige Webseiten oder Links zu öffnen, die wir verwenden müssen. Nachdem Sie bestätigt haben, dass die Website sicher und korrekt ist, können Sie die Netzwerkschutzfunktion von Win10 deaktivieren und die Website öffnen. Schauen wir uns an, wie man die Bar ausschaltet. Anleitung zum Deaktivieren des Netzwerkschutzes in Win10 1. Geben Sie zunächst „Einstellungen“ ein und wählen Sie „Netzwerk und Internet“ 2. Klicken Sie in der linken Spalte auf „Status“ 3. Suchen Sie nach „Windows-Firewall“ 4. Klicken Sie auf „Privates Netzwerk“ 5. Ändern Sie die Bild Stellen Sie die Firewall auf „Aus“ 6. Stellen Sie dann auf die gleiche Weise unten das „Öffentliche Netzwerk“ ein.

2024-01-05

Kommentar 0

1116

Was ist eine Netzwerkschicht-Firewall?

Artikeleinführung:Eine Netzwerk-Firewall ist ein wichtiges Netzwerksicherheitsgerät, das Computernetzwerke vor böswilligen Angriffen und unbefugtem Zugriff schützt. Durch das Filtern des Netzwerkverkehrs, das Blockieren bösartiger Datenpakete und die Bereitstellung von Netzwerkzugriffskontroll- und Adressübersetzungsfunktionen.

2023-10-11

Kommentar 0

986

Wie kann eine Netzwerk-Firewall verwendet werden, um die Sicherheit einer PHP-Website zu erhöhen?

Artikeleinführung:Wie kann eine Netzwerk-Firewall verwendet werden, um die Sicherheit einer PHP-Website zu erhöhen? Einleitung: Mit der Entwicklung des Internets sind die Sicherheitsprobleme von PHP-Websites immer wichtiger geworden. Es treten immer wieder Bedrohungen wie Hackerangriffe, Injektionsangriffe und Cross-Site-Scripting-Angriffe auf, die große Risiken für die Informationssicherheit von Websites und Benutzern darstellen. Als wirksame Sicherheitsmaßnahme kann die Netzwerk-Firewall uns dabei helfen, die Sicherheit der PHP-Website besser zu schützen. In diesem Artikel wird erläutert, wie Sie mithilfe von Netzwerk-Firewalls die Sicherheit von PHP-Websites erhöhen und entsprechende Codebeispiele bereitstellen. 1. Verstehen Sie den Brandschutz im Netzwerk

2023-08-17

Kommentar 0

894

So lösen Sie das Problem einer durch die Firewall blockierten Netzwerkverbindung

Artikeleinführung:Die Lösung für ein durch eine Firewall blockiertes Netzwerk ist: 1. Wenden Sie sich an den Netzwerkadministrator. 2. Überprüfen Sie, ob Ihre Verbindung durch Regeln oder Richtlinien blockiert wird. 4. Versuchen Sie, die Netzwerkeinstellungen zu ändern. Aktualisieren Sie das Betriebssystem, die Firewall-Software und zugehörige Anwendungen. 6. Versuchen Sie, eine Verbindung zu anderen Netzwerken herzustellen.

2023-08-22

Kommentar 0

19773

Acht Cybersicherheitsprognosen prägen die Zukunft der Cyberverteidigung

Artikeleinführung:Es wird erwartet, dass zwei Drittel der Global 100-Unternehmen Cybersicherheitsverantwortlichen aufgrund persönlicher rechtlicher Risiken eine Versicherung für Direktoren und leitende Angestellte anbieten. Darüber hinaus wird erwartet, dass die Bekämpfung von Desinformation Unternehmen mehr als 500 Milliarden US-Dollar kosten wird. Wir fangen an, über das hinauszugehen, was mit GenAI möglich ist, und haben eine gute Gelegenheit, zur Lösung einiger der Probleme beizutragen, die die Cybersicherheit seit langem plagen, insbesondere Fachkräftemangel und unsicheres Benutzerverhalten. Die heißesten Vorhersagen dieses Jahres beziehen sich eindeutig nicht auf die Technologie, da der menschliche Faktor immer mehr an Bedeutung gewinnt. Jeder CISO, der ein wirksames und nachhaltiges Cybersicherheitsprogramm aufbauen möchte, sollte dies zu einer Priorität machen. Grundannahmen für die strategische Planung von Cybersicherheitsführern Gartner empfiehlt, dass Cybersicherheitsführer ihre Sicherheitsstrategien in den nächsten zwei Jahren ausbauen

2024-03-28

Kommentar 0

1125

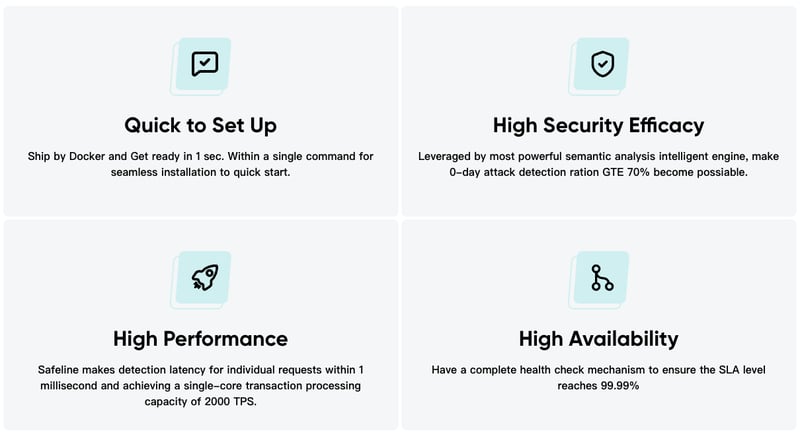

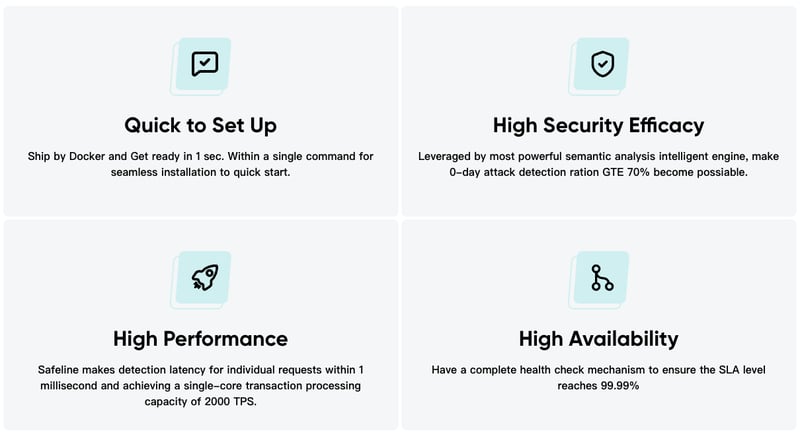

SafeLine: Eine benutzerfreundliche, kostenlose Web-Sicherheits-WAF-Lösung

Artikeleinführung:In der heutigen Cybersicherheitslandschaft sind Web Application Firewalls (WAFs) von entscheidender Bedeutung. Sie schützen nicht nur vor gängigen Webangriffen wie SQL-Injection und Cross-Site Scripting (XSS), sondern bekämpfen auch immer ausgefeiltere Netzwerkbedrohungen. SafeLine

2024-08-21

Kommentar 0

683

PHP网站常见安全漏洞及防御方法

Artikeleinführung:PHP网站常见安全漏洞及防御方法。PHP网站常见安全漏洞及防御方法 目前,基于PHP的网站开发已经成为目前网站开发的主流,本文笔者重点从PHP网站攻击与安全防范方面进行探

2016-06-13

Kommentar 0

1493

Empfohlene Anti-Raub-Software für Mobiltelefone (schützen Sie die Sicherheit Ihres Netzwerks)

Artikeleinführung:Der Internetzugang über Mobiltelefone ist mit der Popularität drahtloser Netzwerke zur Norm in unserem täglichen Leben geworden. Aufgrund der weit verbreiteten Nutzung öffentlicher WLANs ist unsere Netzwerksicherheit jedoch einem nicht geringen Risiko ausgesetzt. Wir müssen eine zuverlässige Anti-Diebstahl-Software für Mobiltelefone wählen, die uns hilft, potenzielle Netzwerkeinbrüche zu erkennen und zu verhindern, um persönliche Daten und Netzwerksicherheit zu schützen. Um Ihnen bei der Auswahl der für Ihre Anforderungen am besten geeigneten Software zu helfen, werden in diesem Artikel einige empfohlene Anti-Diebstahl-Software für Mobiltelefone vorgestellt. 360 Mobile Guard – Der Schutz Ihrer Netzwerksicherheit bietet umfassende Netzwerkschutzfunktionen. 360 Mobile Guard ist eine leistungsstarke Sicherheitssoftware für Mobiltelefone. Es kann Trolle in der Nähe sofort erkennen und daran hindern, in Ihr Netzwerk einzudringen. Es ist in der Lage, Trolle in Echtzeit zu überwachen und zu blockieren. Tencent Computer Manager – Sicherheit schaffen

2024-04-18

Kommentar 0

1088

Wie implementieren C++-Funktionen Netzwerksicherheit in der Netzwerkprogrammierung?

Artikeleinführung:C++-Funktionen können Netzwerksicherheit bei der Netzwerkprogrammierung erreichen: 1. Verwendung von Verschlüsselungsalgorithmen (openssl) zur Verschlüsselung der Kommunikation; 2. Verwendung digitaler Signaturen (cryptopp) zur Überprüfung der Datenintegrität und Absenderidentität; ( htmlcxx) zum Filtern und Bereinigen von Benutzereingaben.

2024-04-28

Kommentar 0

516