Insgesamt10000 bezogener Inhalt gefunden

Transitiver Abschlussalgorithmus, der den Matrixmultiplikationsalgorithmus und den reflektierenden Abschlussalgorithmus vergleicht

Artikeleinführung:Vergleichen Sie zwei verschiedene transitive Abschlussalgorithmen: Matrixmultiplikationsalgorithmus vs. Reflexionsabschlussalgorithmus. Der transitive Abschlussalgorithmus wird verwendet, um den transitiven Abschluss einer Beziehung zu finden, d. h. aller transitiven Beziehungen in der Beziehung. In der Informatik gibt es viele Möglichkeiten, den transitiven Schließungsalgorithmus zu implementieren. In diesem Artikel vergleichen wir zwei gängige transitive Abschlussalgorithmen: den Matrixmultiplikationsalgorithmus und den reflektierenden Abschlussalgorithmus. Wir werden die Prinzipien und Codebeispiele jedes Algorithmus im Detail vorstellen und sie nach Leistung und anwendbaren Szenarien vergleichen. Matrixmultiplikationsalgorithmus: Der Matrixmultiplikationsalgorithmus ist ein effizienter transitiver Abschluss

2024-01-13

Kommentar 0

1148

Datenstrukturen und Algorithmen | Algorithmen | DSA

Artikeleinführung:In der Informatik werden Algorithmen häufig anhand ihrer Funktion und Datenstruktur kategorisiert. Hier ist eine Aufschlüsselung der grundlegenden Algorithmustypen nach ihren Kernfunktionen:

Suchalgorithmen

Diese Algorithmen helfen dabei, ein bestimmtes Element in Daten zu finden

2024-11-03

Kommentar 0

736

Vergleich und Auswahl von PHP-Verschlüsselungsalgorithmus und Hash-Algorithmus

Artikeleinführung:Überblick über den Vergleich und die Auswahl von PHP-Verschlüsselungsalgorithmen und Hash-Algorithmen. Beim Schutz von Daten stellt PHP viele Verschlüsselungsalgorithmen und Hash-Algorithmen zur Verfügung, um die Datensicherheit zu gewährleisten. In diesem Artikel werden mehrere gängige Verschlüsselungsalgorithmen und Hashing-Algorithmen verglichen und erläutert, wie diese ausgewählt und in tatsächlichen Projekten verwendet werden. 1. Verschlüsselungsalgorithmus Symmetrischer Verschlüsselungsalgorithmus Der symmetrische Verschlüsselungsalgorithmus verwendet denselben Schlüssel für die Verschlüsselung und Entschlüsselung. In PHP ist AES (Advanced Encryption Standard) der am häufigsten verwendete symmetrische Verschlüsselungsalgorithmus.

2023-08-17

Kommentar 0

930

Welche Anzeigealgorithmen gibt es?

Artikeleinführung:Zu den Anzeigealgorithmen gehören Grafikanzeigealgorithmen, Rendering-Algorithmen, Bildverarbeitungsalgorithmen, Zeichenfolgenanzeigealgorithmen usw. Detaillierte Einführung: 1. Grafischer Anzeigealgorithmus: Wird zum Konvertieren von Grafiken oder Bilddaten in Pixel auf dem Bildschirm verwendet, einschließlich Scan-Line-Algorithmus, Bresenham-Algorithmus usw. 2. Rendering-Algorithmus: Wird zum Erzeugen realistischer Bilder oder Animationen verwendet, einschließlich Raytracing. Rasterisierung, Farbalgorithmen usw.; 3. Bildverarbeitungsalgorithmen: werden zum Verbessern, Filtern, Segmentieren und anderen Vorgängen an Bildern verwendet, einschließlich Faltung, Kantenerkennung, Bildkomprimierungsalgorithmen usw.;

2023-10-26

Kommentar 0

1100

Was sind die GSM-Verschlüsselungsalgorithmen?

Artikeleinführung:Zu den GSM-Verschlüsselungsalgorithmen gehören der A3-Algorithmus, der A5-Algorithmus, der A8-Algorithmus, der KASUMI-Algorithmus, der ARIA-Algorithmus und der CMEA-Algorithmus. Detaillierte Einführung: 1. A3-Algorithmus, der zur Verschlüsselung der Kommunikation zwischen Mobilstationen und Basisstationen verwendet wird. 2. A5-Algorithmus, der zur Verschlüsselung der Kommunikation zwischen Mobilstationen und Basisstationen verwendet wird sie sind verschlüsselt; 4. KASUMI-Algorithmus, der zur Verschlüsselung der Kommunikation im GSM-System verwendet wird; 5. ARIA-Algorithmus usw.

2023-10-23

Kommentar 0

1891

Vergleich des Tarjan-Algorithmus und des Kosaraju-Algorithmus

Artikeleinführung:Der Tarjan-Algorithmus dient zum Auffinden stark verknüpfter Komponenten in einem gerichteten Graphen. Robert Tarjan entwickelte 1972 eine Graph-Traversal-Technik namens Tarjan-Algorithmus. Anstatt zuvor verarbeitete Knoten zu durchqueren, lokalisiert und verarbeitet es effizient jede hochrelevante Komponente mithilfe von Tiefensuchstrategien und Stapeldatenstrukturen. Der Algorithmus wird häufig in der Informatik und der Graphentheorie verwendet und hat vielfältige Einsatzmöglichkeiten, darunter die Erstellung von Algorithmen, die Netzwerkanalyse und das Data Mining. Kosarajus Algorithmus besteht aus zwei Durchläufen des Graphen. Im ersten Durchgang wird der Graph in umgekehrter Reihenfolge durchlaufen und jedem Knoten wird eine „Abschlusszeit“ zugewiesen. Im zweiten Durchgang werden die Knoten in der Reihenfolge ihrer Fertigstellungszeit besucht und jede stark verbundene Komponente wird identifiziert und gekennzeichnet. Methode des Tarjan-Algorithmus

2023-09-04

Kommentar 0

844

Was sind die PHP-Verschlüsselungsalgorithmen?

Artikeleinführung:Zu den PHP-Verschlüsselungsalgorithmen gehören MD5-Algorithmus, SHA-Algorithmus, AES-Algorithmus, RSA-Algorithmus, Base64-Kodierung, DES-Algorithmus, RC4-Algorithmus, Blowfish-Algorithmus usw. Detaillierte Einführung: 1. MD5-Algorithmus, der zum Konvertieren von Daten beliebiger Länge in einen Hashwert fester Länge verwendet wird. In PHP können Sie die Funktion md5() verwenden, um den MD5-Hashwert einer Zeichenfolge zu berechnen SHA -1. SHA-256, SHA-512 usw. Diese Algorithmen haben entsprechende Funktionen in PHP 3. AES-Algorithmus usw.

2023-08-31

Kommentar 0

1031

Vergleichen Sie die transitive Schließungsimplementierung des Floyd-Warshall-Algorithmus und des Warshall-Algorithmus

Artikeleinführung:Verstehen Sie die beiden Algorithmen des transitiven Abschlusses: Floyd-Warshall-Algorithmus vs. Warshall-Algorithmus Der transitive Abschluss ist ein wichtiges Konzept in der Graphentheorie und beschreibt die transitive Beziehung zwischen Knoten im Graphen. Mit dem transitiven Abschlussalgorithmus können wir schnell feststellen, ob es in einem Diagramm einen Pfad von Punkt A zu Punkt B gibt. Unter den transitiven Abschlussalgorithmen gibt es zwei häufig verwendete Algorithmen: den Floyd-Warshall-Algorithmus und den Warshall-Algorithmus. Sie alle können den transitiven Abschluss effizient berechnen, es gibt jedoch Unterschiede in den Implementierungsdetails und der Leistung.

2024-01-13

Kommentar 0

864

Transitiver Abschlussalgorithmus, der Bottom-Up- und Top-Down-Algorithmen vergleicht

Artikeleinführung:Vergleich transitiver Abschlussalgorithmen: Bottom-up-Algorithmus vs. Top-down-Algorithmus Einführung: Der transitive Abschlussalgorithmus ist ein häufig verwendeter Algorithmus in der Graphentheorie, der den transitiven Abschluss eines Graphen in einem gerichteten oder ungerichteten Graphen finden kann. In diesem Artikel vergleichen wir zwei gängige Implementierungsmethoden des transitiven Verschlussalgorithmus: den Bottom-Up-Algorithmus und den Top-Down-Algorithmus und geben spezifische Codebeispiele. 1. Bottom-up-Algorithmus: Der Bottom-up-Algorithmus ist eine Implementierungsmethode des transitiven Abschlussalgorithmus. Er konstruiert den transitiven Abschluss des Graphen, indem er alle möglichen Pfade im Graphen berechnet. Seine Algorithmusschritte

2024-01-13

Kommentar 0

930

Was ist ein Verschlüsselungsalgorithmus? Was sind die gängigen Blockchain-Verschlüsselungsalgorithmen?

Artikeleinführung:Ein Verschlüsselungsalgorithmus ist eine mathematische Funktion, die Klartext in Chiffretext umwandelt. Zum Entschlüsseln ist ein Schlüssel erforderlich, und er dient der Gewährleistung der Datensicherheit. Zu den gängigen Blockchain-Verschlüsselungsalgorithmen gehören: Hash-Funktion: SHA-256 (Bitcoin), RIPEMD-160 (Bitcoin-Adresse) Symmetrischer Verschlüsselungsalgorithmus: AES (sensible Daten), DES (Bitcoin-Transaktion) Asymmetrischer Verschlüsselungsalgorithmus: RSA (digitale Signatur), ECC ( kompakte Signatur) Hybrid-Verschlüsselungsalgorithmus: ECIES (verschlüsselte Nachricht)

2024-07-04

Kommentar 0

712

Warum Algorithmen studieren?

Artikeleinführung:Ich habe mich oft gefragt: Was nützen Lernalgorithmen? Als Softwareschüler habe ich C-Sprache, C++, Datenstrukturen und Algorithmen gelernt. Von diesen Kursen, die sich mit Programmierung befassen, bin ich der Meinung, dass Algorithmen hier natürlich am wenigsten nützlich sind. In den meisten Fällen besteht während des Arbeitsprozesses keine Notwendigkeit, einen Algorithmus zu entwerfen oder einen sehr beeindruckenden Algorithmus in der Einführung in Algorithmen anzuwenden. Es handelt sich eher um eine Möglichkeit, ein Modul abzuschließen und zwei Module zu integrieren, hauptsächlich Entwurfsmuster und Standpunkte B. objektorientiert, spielen eine große Rolle, und Algorithmen müssen einfache Datenstrukturen haben und erfordern möglicherweise überhaupt keine Algorithmen, was in JAVA eher ein Modulerstellungsprozess ist

2024-04-12

Kommentar 0

1060

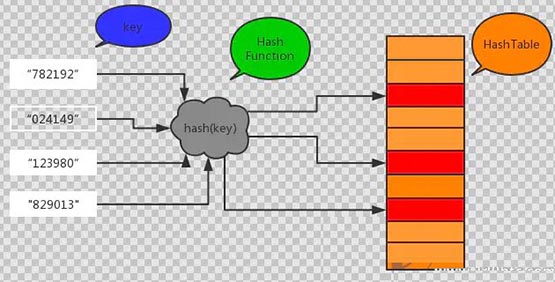

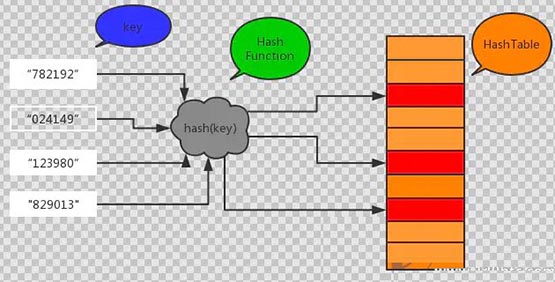

Ein einfacher Artikel, der erklärt, was ein Hash-Algorithmus ist! Was ist ein Hash-Algorithmus?

Artikeleinführung:Wenn man Bitcoin-Investitionen und Blockchain-Technologie versteht, kann man sagen, dass Hash-Algorithmen häufig auftauchen. Im Währungskreis heißt es, dass Hip-Hop Hip-Hop und Algorithmen Hashes haben. Was das Wort „Algorithmus“ betrifft, so wird es derzeit von inländischen Benutzern vage verwendet. Manchmal bezieht es sich auf den Konsensmechanismus und manchmal auf den spezifischen Hash-Algorithmus. Als Blockchain-Algorithmus hat der Hash-Algorithmus schon immer die Öffentlichkeit berührt Was ist also ein Hash-Algorithmus? Als nächstes wird Ihnen der Herausgeber des Währungskreises eine einfache Erklärung geben, was ein Hash-Algorithmus ist? Ich hoffe, dass Anleger nach der Lektüre dieses Artikels den Hash-Algorithmus verstehen können. Was ist ein Hash-Algorithmus? Hash wird von „Hash“ transkribiert, auch bekannt als „Hash“. Im Wesentlichen ein Computerprogramm, das alles akzeptiert

2024-03-14

Kommentar 0

1082

Praxis der Optimierung von C++-Algorithmen: Praktische Tipps zur Verbesserung der Algorithmuseffizienz

Artikeleinführung:Mit der zunehmenden Beliebtheit von Computeranwendungen ist die Effizienz von Algorithmen für immer mehr Programmierer zu einem Anliegen geworden. Bei Hochsprachen wie C++ kann der Compiler zwar bestimmte Optimierungen durchführen, in tatsächlichen Anwendungsszenarien spielt die Optimierung der Algorithmuseffizienz jedoch immer noch eine entscheidende Rolle. In diesem Artikel werden einige praktische Techniken zur C++-Algorithmusoptimierung vorgestellt, um den Lesern dabei zu helfen, die Algorithmuseffizienz zu verbessern. Algorithmusauswahl: Die erste Überlegung über den geeigneten Algorithmus ist die grundlegendste Optimierungsmethode. Bei nicht routinemäßigen Problemen sollten wir Datengröße, Zeitkomplexität und Platz umfassend berücksichtigen

2023-11-27

Kommentar 0

1332

Was sind die Algorithmen in C++?

Artikeleinführung:Die C++-Standardbibliothek bietet eine Fülle von Algorithmen zum Verarbeiten von Daten, darunter hauptsächlich Sortieralgorithmen (z. B. sort, Stable_Sort), Suchalgorithmen (z. B. Find, Find_IF, Binary_Search) und Änderungsalgorithmen (z. B. Fill, Remove, Unique) usw sowie Zusammenführungs- und Konvertierungsalgorithmen (z. B. merge, transform, for_each, count, count_if).

2024-05-08

Kommentar 0

1049

Webentwicklungsalgorithmen...

Artikeleinführung:Das sind Algorithmen, die ich insbesondere für die Webentwicklung als sehr wichtig halte.

Webentwicklungsalgorithmen

Algorithmustypen

Sortieren, Suchen, Hashing, Diagramm, Baumdurchquerung, dynamische Programmierung, Fangen, Komprimierung, Se

2024-09-18

Kommentar 0

571

Entwicklung effizienter Algorithmen – Messung der Algorithmeneffizienz mithilfe der Big-O-Notation

Artikeleinführung:Beim Algorithmusdesign geht es darum, einen mathematischen Prozess zur Lösung eines Problems zu entwickeln. Bei der Algorithmusanalyse geht es darum, die Leistung eines Algorithmus vorherzusagen. In den beiden vorangegangenen Kapiteln wurden klassische Datenstrukturen (Listen, Stapel, Warteschlangen, Prioritätswarteschlangen, Mengen) vorgestellt

2024-07-18

Kommentar 0

1077

Was sind die Hash-Algorithmen?

Artikeleinführung:Hashing-Algorithmen kürzen Eingabedaten in Hash-Werte für eine schnelle Datensuche und einen schnellen Vergleich. Zu den häufig verwendeten Hash-Algorithmustypen gehören MD5, SHA-1, SHA-256, SHA-512 und BLAKE2 für verteilte Hash-Tabellen; CRC-32 und CRC-64 für die zyklische Redundanzprüfung; Bloom-Filter, Cook-Bibliotheksalgorithmus und Linden-Algorithmus unregelmäßiges Hashing.

2024-07-22

Kommentar 0

542

Muss ein Programm ein Algorithmus sein?

Artikeleinführung:Ein Programm ist nicht unbedingt ein Algorithmus, denn ein Algorithmus ist ein Schritt zur Lösung eines Problems, und ein Programm ist der Code eines Algorithmus. Die Implementierung eines Algorithmus hängt beispielsweise vom Programm ab, um die Funktion zu vervollständigen. Die Verwendung unterschiedlicher Algorithmen kann die Größe und Effizienz des Programms stark verändern. Algorithmen sind also die Essenz der Programmierung.

2021-10-15

Kommentar 0

19281

Wie führe ich einen Sortieralgorithmus und einen Suchalgorithmus in PHP durch?

Artikeleinführung:Als häufig verwendete Programmiersprache verfügt PHP über viele integrierte Sortier- und Suchalgorithmen, die Entwicklern dabei helfen, große Datenmengen effizienter zu verarbeiten. In diesem Artikel werden einige gängige Sortier- und Suchalgorithmen vorgestellt und deren Verwendung in PHP erläutert. 1. Sortieralgorithmus Blasensortierung Blasensortierung ist ein grundlegender Sortieralgorithmus. Sein Prinzip besteht darin, benachbarte Elemente paarweise zu vergleichen und Positionen entsprechend der Größenbeziehung auszutauschen, wodurch der Zweck der Sortierung erreicht wird. Die spezifische Implementierungsmethode lautet wie folgt: functionbubbleSort($arr){

2023-05-20

Kommentar 0

1306

Was ist ein C-Sprachalgorithmus?

Artikeleinführung:Ein C-Algorithmus ist eine genau definierte Abfolge von Schritten, die zur Lösung eines Programmierproblems verwendet werden und typischerweise Eingabe, Ausgabe, Schritte, Kontrollfluss und Datenstrukturen umfassen. Zu den Algorithmustypen gehören Sortier-, Such-, dynamische Programmierungs- und Greedy-Algorithmen. Die Vorteile der Verwendung von Algorithmen sind Effizienz, Wartbarkeit, Vielseitigkeit und Wiederverwendbarkeit. Beim Entwurf von Algorithmen sollten Klarheit, Effizienz, Skalierbarkeit und Robustheit berücksichtigt werden.

2024-04-13

Kommentar 0

1043