Insgesamt10000 bezogener Inhalt gefunden

PHP implementiert Batch-Versand- und Verifizierungsmethoden für E-Mail-Verifizierungscodes

Artikeleinführung:PHP implementiert Batch-Versand- und Verifizierungsmethoden für E-Mail-Verifizierungscodes. Mit der Popularität und breiten Anwendung des Internets sind E-Mail-Verifizierungscodes zu einer der gebräuchlichsten Benutzerverifizierungsmethoden geworden. Während der Entwicklung ist die Frage, wie E-Mail-Bestätigungscodes stapelweise gesendet und überprüft werden, ein zentrales Thema. In diesem Artikel wird erläutert, wie Sie mit der Programmiersprache PHP den Batch-Versand und die Überprüfung von E-Mail-Bestätigungscodes implementieren und spezifische Codebeispiele bereitstellen. 1. Implementierungsmethode zum Senden von E-Mail-Bestätigungscodes in Stapeln Die Methode zum Senden von E-Mail-Bestätigungscodes in Stapeln hängt hauptsächlich vom E-Mail-Protokoll und dem Mailserver ab. Gängige E-Mail-Protokolle

2023-09-13

Kommentar 0

847

Golang-Funktionstest- und Mocking-Methoden

Artikeleinführung:Zu den Methoden zum Testen von Funktionen in Golang gehören Unit-Tests (Isolieren von Funktionen durch Testen von Paketen), Integrationstests (Überprüfen von Interaktionen zwischen Funktionen) und Mock-Tests (Verwenden des Mock-Frameworks zum Isolieren von Funktionen). Beim Unit-Test wird das erwartete Verhalten der Funktion durch das Schreiben von Unit-Test-Funktionen überprüft. Integrationstests überprüfen Interaktionen zwischen Funktionen, erfordern jedoch Aufrufe tatsächlicher Abhängigkeiten. Mock-Tests vermeiden die Abhängigkeit von tatsächlichen Abhängigkeiten, indem alternative Implementierungen (Mocks) von Abhängigkeiten erstellt und Funktionen zum Testen isoliert werden. Mocks können einfach über das Mock-Framework erstellt werden.

2024-06-03

Kommentar 0

403

Fehlerbehebung beim Java Framework: Umfassende Antworten und Anleitungen

Artikeleinführung:Zu den häufigen Problemen, die durch Java-Frameworks verursacht werden, gehören: Probleme bei der Abhängigkeitsverwaltung: Die Lösung besteht darin, die Version des Build-Tools zu aktualisieren, die Abhängigkeitsdeklaration zu überprüfen und Tools zur Abhängigkeitsverwaltung zu verwenden. SpringIoC-Containerproblem: Die Lösung besteht darin, die Bean-Konfiguration zu überprüfen, den Beanscope zu klären und einen Ereignis-Listener für die Post-Bean-Erstellung zu verwenden. SpringSecurity-Problem: Die Lösung besteht darin, Berechtigungen und Rollenkonfiguration zu überprüfen, Sicherheitsfilter und -manager zu verwenden und die OAuth2- oder JWT-Token-Validierung zu implementieren. JPA- und Hibernate-Probleme: Die Lösung besteht darin, Entitätsklassen korrekt zu modellieren, kaskadierende Vorgänge zu konfigurieren und Zuordnungen klar zu definieren. Durch das Lösen von Problemen beim Rendern von SpringMVC-Ansichten können Sie verstehen, wie das SpringMVC-Framework verwendet wird

2024-06-05

Kommentar 0

386

PHP-Entwicklung: Verwenden Sie Composer, um Abhängigkeitsmanagementprobleme zu lösen

Artikeleinführung:Im PHP-Entwicklungsprozess müssen wir häufig viele Bibliotheken von Drittanbietern verwenden, um unsere Entwicklungsarbeit zu vereinfachen. Beispielsweise müssen wir möglicherweise verschiedene Bibliotheken von Drittanbietern verwenden, um Funktionen wie Paging, Formularvalidierung und Bildverarbeitung zu implementieren. Mit zunehmender Anzahl abhängiger Bibliotheken stehen wir jedoch auch vor Problemen beim Abhängigkeitsmanagement. Wie installiere und aktualisiere ich diese abhängigen Bibliotheken? Wie kann sichergestellt werden, dass es zu keinen Konflikten zwischen verschiedenen Projekten kommt? Wie können diese abhängigen Bibliotheken einfach verwaltet und gewartet werden? Dieses Problem bereitet PHP-Entwicklern große Kopfschmerzen. Es gibt jedoch ein Werkzeug

2023-06-15

Kommentar 0

1138

So implementieren Sie die Formularvalidierung in Vue

Artikeleinführung:So implementieren Sie die Formularvalidierung in Vue. In der Frontend-Entwicklung ist die Formularvalidierung eine sehr wichtige Funktion. Es kann sicherstellen, dass die vom Benutzer eingegebenen Daten dem erwarteten Format und den erwarteten Anforderungen entsprechen, wodurch die Integrität und Gültigkeit der Daten gewährleistet wird. In Vue ist die Implementierung der Formularvalidierung sehr einfach geworden. In diesem Artikel wird detailliert beschrieben, wie die Formularvalidierung in Vue implementiert wird, und es werden spezifische Codebeispiele bereitgestellt. Abhängigkeiten installieren Zuerst müssen wir ein Vue-Plug-in installieren, das Formularvalidierungsvorgänge vereinfachen kann. Führen Sie im Terminal den folgenden Befehl aus: npminst

2023-11-07

Kommentar 0

1216

Verknüpfungs- und Abhängigkeitsfunktionen von Java-Entwicklungsformularfeldern

Artikeleinführung:Einführung in die Verknüpfungs- und Abhängigkeitsfunktionen von Java-Entwicklungsformularfeldern: In der Webentwicklung sind Formulare eine häufig verwendete Interaktionsmethode. Benutzer können Informationen eingeben und über das Formular übermitteln, aber umständliche und redundante Formularfeldauswahlvorgänge verursachen häufig Probleme für Benutzer . Unannehmlichkeiten verursachen. Daher werden die Verknüpfungs- und Abhängigkeitsfunktionen von Formularfeldern häufig verwendet, um die Benutzererfahrung und die betriebliche Effizienz zu verbessern. In diesem Artikel wird erläutert, wie Sie mithilfe der Java-Entwicklung Verknüpfungs- und Abhängigkeitsfunktionen von Formularfeldern implementieren und entsprechende Codebeispiele bereitstellen. 1. Implementierungsform der Formularfeldverknüpfungsfunktion

2023-08-07

Kommentar 0

1373

Wie verwende ich PHP für die JWT-Authentifizierung und -Authentifizierung?

Artikeleinführung:Wie verwende ich PHP für die JWT-Authentifizierung und -Authentifizierung? JWT (JSONWebToken) ist ein offener Standard für Authentifizierung und Autorisierung. Es überträgt Daten auf sichere und zuverlässige Weise zwischen Client und Server und ermöglicht es dem Server, die Identität des Benutzers zu überprüfen, der die Anfrage sendet. In diesem Artikel wird erläutert, wie Sie mit PHP die JWT-Authentifizierung und Authentifizierungsfunktionen implementieren. Für die Installation der abhängigen Bibliothek JWT sind zwei Bibliotheken erforderlich: FirebasePHPJWT und lcobucci/jwt. du kannst

2023-08-07

Kommentar 0

1339

So implementieren Sie die Validierung und Bereinigung angeforderter Daten in FastAPI

Artikeleinführung:Titel: So implementieren Sie die Validierung und Bereinigung angeforderter Daten in FastAPI. FastAPI ist ein leistungsstarkes, benutzerfreundliches Web-Framework, das leistungsstarke Datenvalidierungs- und Bereinigungsfunktionen bereitstellt, die uns beim Schreiben robuster APIs helfen. In diesem Artikel wird erläutert, wie die Überprüfung und Bereinigung angeforderter Daten in FastAPI implementiert wird, und es werden entsprechende Codebeispiele beigefügt. 1. FastAPI-Anwendungen installieren und erstellen Zuerst müssen wir FastAPI und seine Abhängigkeiten installieren. Sie können pip verwenden, um Folgendes zu installieren: $pipin

2023-07-28

Kommentar 0

1363

So implementieren Sie die Benutzerauthentifizierungskommunikation über das PHP- und LDAP-Protokoll

Artikeleinführung:So implementieren Sie die Benutzerauthentifizierungskommunikation über PHP- und LDAP-Protokolle. Bei der Entwicklung von Netzwerkanwendungen ist die Benutzerauthentifizierung ein entscheidender Faktor. Herkömmliche Methoden zur Authentifizierung mit Benutzername und Passwort erfüllen häufig nicht die Sicherheits- und Flexibilitätsanforderungen. Die Verwendung des LDAP-Protokolls (Lightweight Directory Access Protocol) für die Benutzerauthentifizierungskommunikation kann eine sicherere und flexiblere Möglichkeit bieten. LDAP ist ein Protokoll zum Abfragen und Ändern von Informationen in Verzeichnisdiensten, die auf dem X.500-Protokoll basieren. Bei der PHP-Entwicklung kann die Verwendung des LDAP-Protokolls problemlos erfolgen

2023-07-30

Kommentar 0

1249

Was sind die Best Practices für das JUnit-Unit-Test-Framework in Java?

Artikeleinführung:Das Befolgen der Best Practices des JUnit-Unit-Testing-Frameworks ermöglicht eine effektive Codeüberprüfung: Schreiben Sie unabhängige Tests. Platzieren Sie Tests an geeigneten Stellen. Verwenden Sie Assertionen, um Ergebnisse mit Bedacht zu validieren. Befolgen Sie Namenskonventionen (beginnend mit Test). Schreiben Sie negative Tests. Verwenden Sie Mocking und Stubbing, um Abhängigkeiten zu isolieren. Vermeiden Sie die Verwendung von statischen Tests Variablen, um doppelten Code zu entfernen und die Testausführung zu automatisieren

2024-04-18

Kommentar 0

523

Wie kann man PHP verwenden, um die Mitgliedschaftsebene und Berechtigungsfunktionen des Lebensmitteleinkaufssystems zu entwickeln?

Artikeleinführung:Wie kann man PHP verwenden, um die Mitgliedschaftsebene und Berechtigungsfunktionen des Lebensmitteleinkaufssystems zu entwickeln? Mit der kontinuierlichen Weiterentwicklung des Internets ist E-Commerce zu einer der bevorzugten Einkaufsmöglichkeiten für Menschen geworden. Der Kauf von Zutaten stellt keine Ausnahme dar, denn immer mehr Menschen entscheiden sich dafür, Gerichte über Online-Plattformen zu kaufen. Um ein gutes Einkaufserlebnis zu bieten, haben viele Lebensmitteleinkaufssysteme Mitgliedschaftsstufen und Privilegienfunktionen entwickelt. In diesem Artikel wird erläutert, wie Sie mithilfe von PHP die Mitgliedschaftsebene und Berechtigungsfunktionen des Lebensmitteleinkaufssystems entwickeln. 1. Design und Implementierung des Mitgliedschaftsebenensystems Datenbankdesign Die Implementierung des Mitgliedschaftsebenensystems hängt von der Datenbank ab

2023-11-01

Kommentar 0

779

Verwendung von JWT zur Implementierung der Authentifizierung in Beego

Artikeleinführung:Mit der rasanten Entwicklung des Internets und des mobilen Internets erfordern immer mehr Anwendungen eine Authentifizierung und Berechtigungskontrolle, und JWT (JSON Web Token) wird als einfacher Authentifizierungs- und Autorisierungsmechanismus häufig in WEB-Anwendungen verwendet. Beego ist ein MVC-Framework, das auf der Go-Sprache basiert und die Vorteile von Effizienz, Einfachheit und Skalierbarkeit bietet. In diesem Artikel wird die Verwendung von JWT zur Implementierung der Authentifizierung in Beego vorgestellt. 1. Einführung in JWT JSONWebToken (JWT) ist ein

2023-06-22

Kommentar 0

1729

So authentifizieren Sie sich in der PHP-API-Schnittstelle mithilfe von JWT

Artikeleinführung:Eine der häufigsten Anforderungen in der Webentwicklung ist die Benutzerauthentifizierung. Um eine sichere Authentifizierung zu implementieren, können Webentwickler auf viele verschiedene Mechanismen zurückgreifen. Eine der beliebtesten Methoden ist JSONWebTokens (JWT), die eine tokenbasierte Authentifizierungsmethode bereitstellt. In diesem Artikel stellen wir die Grundkonzepte von JWT vor und demonstrieren anschließend, wie man JWT zur Authentifizierung in PHP verwendet. Zur Veranschaulichung verwenden wir eine einfache Beispiel-API.

2024-01-22

Kommentar 0

1201

Golang-Entwicklung: Implementierung einer JWT-basierten Benutzerauthentifizierung

Artikeleinführung:Golang-Entwicklung: Implementierung einer JWT-basierten Benutzerauthentifizierung Mit der rasanten Entwicklung des Internets ist die Benutzerauthentifizierung zu einem entscheidenden Bestandteil von Webanwendungen geworden. Die traditionelle Cookie-basierte Authentifizierungsmethode wurde nach und nach durch die JWT-basierte (JSONWebToken)-basierte Authentifizierungsmethode ersetzt. JWT ist ein einfacher Authentifizierungsstandard, der es dem Server ermöglicht, ein verschlüsseltes Token zu generieren und das Token an den Client zu senden. Der Client legt das Token beim Senden einer Anfrage in Authori ab.

2023-09-20

Kommentar 0

1123

ThinkPHP6-Anwendungsüberwachung und -Alarm: Überwachen Sie den Anwendungsstatus in Echtzeit

Artikeleinführung:ThinkPHP6-Anwendungsüberwachung und -Alarm: Echtzeitüberwachung des Anwendungsstatus Bei der modernen Entwicklung von Internetanwendungen wird der Stabilität und Zuverlässigkeit von Anwendungen immer mehr Aufmerksamkeit geschenkt. Anwendungsüberwachung und Alarmierung sind eines der wichtigen Mittel, um den normalen Betrieb von Anwendungen sicherzustellen. In diesem Artikel erfahren Sie, wie Sie die Anwendungsüberwachungs- und Alarmfunktionen von ThinkPHP6 verwenden, um den Anwendungsstatus in Echtzeit zu überwachen und potenzielle Probleme rechtzeitig zu erkennen und zu lösen. 1. Vorbereitung der Installation Die auf ThinkPHP6 basierenden Anwendungsüberwachungs- und Alarmfunktionen basieren auf der Drittanbieterkomponente swooletw/mon

2023-08-13

Kommentar 0

1488

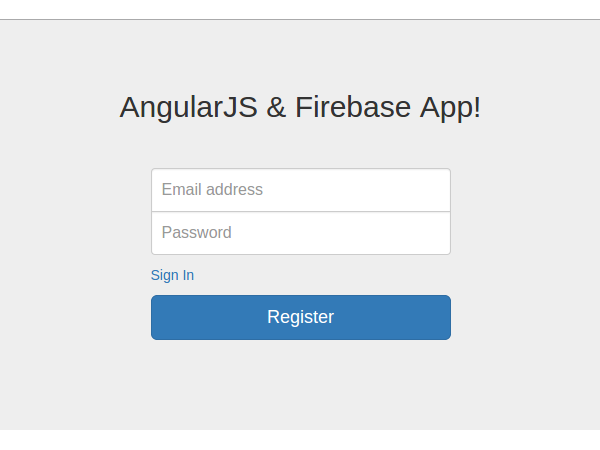

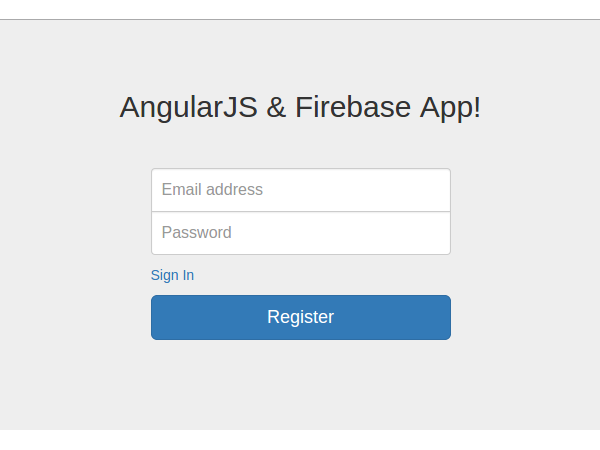

Fortsetzung der Reise: Erstellen einer Web-App von Grund auf mit AngularJS und Firebase: Teil 2

Artikeleinführung:Im ersten Teil dieser Serie haben wir gelernt, wie man mit der Erstellung von Anwendungen mit AngularJS und Firebase beginnt. Wir haben die Anmeldeseite erstellt und die Anmeldefunktion mithilfe von Firebase als Backend implementiert. In diesem Tutorial bringen wir diese Serie auf die nächste Stufe. Wir erstellen und richten eine Registrierungsseite ein und lernen, wie man eine Formularvalidierung in AngularJS durchführt. Beginnen wir damit, den ersten Teil dieses Tutorials von GitHub zu klonen. gitclone https://github.com/jay3dec/AngularJS_Firebase_Part1.git Nachdem Sie den Code erhalten haben, navigieren Sie zum Projektverzeichnis und installieren Sie die erforderlichen Abhängigkeiten

2023-09-04

Kommentar 0

947

Vergleich verschiedener Ausnahmebehandlungsbibliotheken in Java

Artikeleinführung:Verschiedene Ausnahmebehandlungsbibliotheken in Java haben ihre eigenen Vor- und Nachteile: java.util.concurrent: Geeignet für gleichzeitige Programmierung ohne zusätzliche Abhängigkeiten. JUnit: wird zum Testen verwendet und bietet eine einfache Ausnahmeüberprüfung. ApacheCommonsLang: Stellt Dienstprogrammmethoden zur Vereinfachung des Ausnahmebehandlungscodes bereit. GuavaThrowables: Hervorragende Leistung, Bereitstellung erweiterter Ausnahmebehandlungsfunktionen. Die genaue Auswahl hängt von den spezifischen Anforderungen der Anwendung ab.

2024-05-01

Kommentar 0

643

Lohnt es sich, IOTA langfristig zu halten? Lohnt es sich, in IOTA-Coins zu investieren?

Artikeleinführung:IOTA-Coin: langfristig halten oder nach anderen Optionen suchen? IOTA Coin ist eine Kryptowährung, die auf der Distributed-Ledger-Technologie (DLT) basiert und 2015 von David Sønstebø, Dominik Schiener und Sergey Ivancheglo gegründet wurde. Ziel ist es, das Problem der Datenübertragung und des Werteaustauschs zwischen Internet-of-Things-Geräten (IoT) zu lösen. Die Einzigartigkeit von IOTA besteht darin, dass es eine technische Architektur namens „Tangle“ verwendet. Im Gegensatz zu herkömmlichen Blockchains verlangt Tangle nicht, dass Miner Transaktionen verifizieren, sondern verlässt sich darauf, dass die Teilnehmer des Netzwerks Transaktionen gemeinsam verifizieren. Dieser dezentrale Ansatz ermöglicht es IOTA, gebührenfreie Transaktionen zu ermöglichen und hoch skalierbar zu sein. Darüber hinaus bietet IOTA auch

2024-02-27

Kommentar 0

1022

Was ist die Testbarkeitsstrategie für Golang-Funktionstypen?

Artikeleinführung:In der Go-Entwicklung können Sie die Testbarkeit von Funktionstypen durch die folgenden Strategien verbessern: Verwenden Sie Schnittstellen, um Funktionstypen und ihre Implementierungen zu isolieren; Sie können problemlos Mocks oder Test-Stubs injizieren. Konzentrieren Sie sich auf das Testen des Verhaltens der Funktion und nicht auf die Implementierung. Testen Sie das Verhalten der Funktion unter Randbedingungen, um sicherzustellen, dass sie in verschiedenen Szenarien ordnungsgemäß funktioniert.

2024-04-22

Kommentar 0

644