Insgesamt10000 bezogener Inhalt gefunden

So verhindern Sie DDoS-Angriffe: Schützen Sie Ihren Linux-Server

Artikeleinführung:So verhindern Sie DDoS-Angriffe: Schützen Sie Ihren Linux-Server DDoS-Angriffe sind eine häufige Cybersicherheitsbedrohung, die dazu führen kann, dass ein Server überlastet oder nicht verfügbar ist. In diesem Artikel stellen wir verschiedene Möglichkeiten vor, Ihren Linux-Server vor DDoS-Angriffen zu schützen, einschließlich der Optimierung der Netzwerkkonfiguration, der Verwendung von Firewalls und der Installation von DDoS-Schutzsoftware. Optimieren Sie die Netzwerkkonfiguration. Die Optimierung der Netzwerkkonfiguration ist der erste Schritt, um sicherzustellen, dass Ihr Server großen Datenverkehr standhält. Im Folgenden finden Sie einige wichtige Vorschläge zur Konfigurationsoptimierung: Erhöhen Sie die Bandbreite des Servers: Stellen Sie sicher

2023-09-09

Kommentar 0

908

So schützen Sie Cloud-Server vor DDoS-Angriffen

Artikeleinführung:Zu den Methoden für Cloud-Server zur Abwehr von DDoS-Angriffen gehören die Auswahl eines geeigneten Cloud-Server-Anbieters, die Konfiguration von Cloud-Server-Sicherheitsgruppen, die Nutzung von Cloud-Server-DDoS-Schutzfunktionen, die Bereitstellung von Cloud-Server-Verteidigungstools und die Stärkung des Cloud-Server-Sicherheitsschutzes. Detaillierte Einführung: 1. Wählen Sie einen geeigneten Cloud-Server-Anbieter, umfangreiche Netzwerkressourcen, leistungsstarke Verteidigungsfunktionen und einen umfassenden Kundendienst. 2. Konfigurieren Sie die Cloud-Server-Sicherheitsgruppe, legen Sie eine Zugriffs-Whitelist und eine Zugriffs-Blacklist fest. 3. Verwenden Sie Cloud-Server-DDoS Schutzfunktionen und mehr.

2023-10-19

Kommentar 0

1476

So erkennen Sie DDoS-Angriffe und reagieren darauf: Schützen Sie Ihren Linux-Server

Artikeleinführung:So erkennen Sie DDoS-Angriffe und reagieren darauf: Schützen Sie Ihren Linux-Server. Einführung: Mit der Weiterentwicklung der Netzwerktechnologie nehmen bösartige Angriffe immer mehr zu. Eine der häufigsten Angriffsarten ist der DistributedDenialofService (DDoS)-Angriff. DDoS-Angriffe zielen darauf ab, die Ressourcen des Zielservers zu erschöpfen, was dazu führt, dass normale Dienste nicht mehr bereitgestellt werden können. In diesem Artikel erfahren Sie, wie Sie DDoS-Angriffe erkennen und darauf reagieren, und geben Beispiele für entsprechenden Schutzcode für Linux-Server. 1. Identifizieren Sie DDo

2023-09-09

Kommentar 0

980

php下ddos攻击与防范代码

Artikeleinführung: php下ddos攻击与防范代码

2016-07-25

Kommentar 0

2302

Welche Sicherheitsmaßnahmen gibt es für CDN-Server?

Artikeleinführung:Zu den Sicherheitsschutzmaßnahmen gehören die Verhinderung von DDoS-Angriffen, die Bereitstellung von WAF, die Verwendung der SSL/TLS-Protokollverschlüsselung, Zugriffskontrolle, Sicherheitsüberwachungsprotokolle, verstärkte Authentifizierung und Autorisierung, regelmäßige Sicherheitsupdates und -patches, Sicherheitsscans und Schwachstellenbewertung, Sicherheitsschulung und -bewusstsein, Netzwerkisolierung usw Sicherheitskonfiguration usw. Ausführliche Einführung: 1. Verhindern Sie DDoS-Angriffe: Verwenden Sie Traffic-Cleaning-Technologie, um bösartigen Datenverkehr zu erkennen und zu filtern, um Distributed-Denial-of-Service-Angriffe (DDoS) zu verhindern. 2. Setzen Sie WAF ein, um Angriffe auf Webanwendungen wie SQL-Injection, Cross- Site-Scripting und mehr.

2023-11-02

Kommentar 0

1283

So verteidigen Sie sich mit iptables gegen SYN-DDoS- und Ping-Angriffe

Artikeleinführung:Konfigurieren Sie die Firewall, um Syn- und DDoS-Angriffe zu verhindern [root@m176com~]#vim/etc/sysconfig/iptables Fügen Sie die folgenden Zeilen zu iptables hinzu#antisyn, ddos-AFORWARD-ptcp--syn-mlimit--limit1/s- -limit- Burst5-jACCEPT-AFORWARD-ptcp--tcp-flagsSYN,ACK,FIN,RSTRST-mlimit--limit1/s-jACCEPT-AFORWARD-picmp--icmp-typeecho-reque

2024-01-03

Kommentar 0

1025

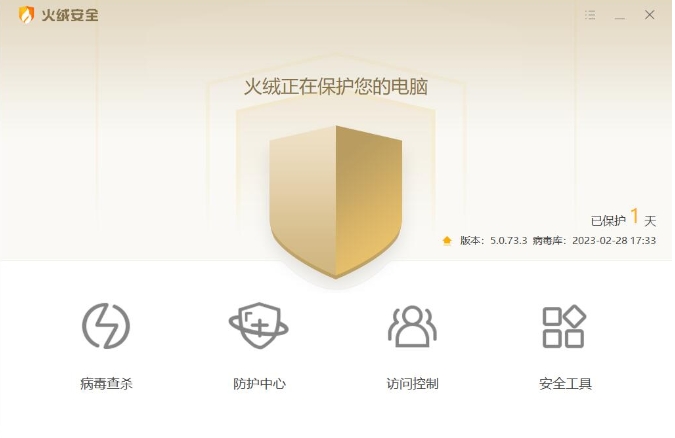

Wie schalte ich den Virenschutz in Tinder aus? -Wie schalte ich den Virenschutz in Tinder aus?

Artikeleinführung:Tinder Security Software ist eine leichte, effiziente und kostenlose Computer-Schutz- und Antiviren-Sicherheitssoftware. Wie kann man den Virenschutz auf Tinder deaktivieren? Wie schalte ich den Virenschutz in Tinder aus? Lassen Sie sich vom Redakteur unten die Antwort geben! 1. Öffnen Sie die Tinder-Sicherheitssoftware und klicken Sie auf die Option „Schutzcenter“. 2. Nach dem Aufrufen des „Protection Center“ werden Ihnen mehrere Schutzoptionen angezeigt, z. B. „Virenschutz“, „Systemschutz“, „Netzwerkschutz“ usw. Suchen Sie unter den Optionen nach „Virenschutz“ und klicken Sie darauf. Suchen Sie dann die Virenschutzfunktion, die Sie deaktivieren möchten, und schalten Sie die entsprechende Schaltfläche aus.

2024-05-06

Kommentar 0

1183

So richten Sie die Verteidigung gegen DDoS-Angriffe unter Linux ein

Artikeleinführung:So richten Sie einen Schutz gegen DDoS-Angriffe unter Linux ein Mit der rasanten Entwicklung des Internets nehmen auch die Bedrohungen der Netzwerksicherheit von Tag zu Tag zu. Eine der häufigsten Angriffsmethoden ist ein Distributed-Denial-of-Service-Angriff (DDoS). DDoS-Angriffe zielen darauf ab, ein Zielnetzwerk oder einen Zielserver zu überlasten, sodass dieser nicht richtig funktionieren kann. Unter Linux können wir einige Maßnahmen ergreifen, um uns gegen diesen Angriff zu verteidigen. In diesem Artikel werden einige gängige Verteidigungsstrategien vorgestellt und entsprechende Codebeispiele bereitgestellt. Drosselung der Verbindungsgeschwindigkeit DDoS-Angriffe tendieren typischerweise dazu, Daten durch eine große Anzahl von Verbindungsanfragen zu verbrauchen.

2023-07-07

Kommentar 0

2011

Was ist ein DDoS-Angriff? Wie verhindert und handhabt der Node-SSR-Dienst Angriffe?

Artikeleinführung:Was ist ein DDoS-Angriff? Wie verhindert und handhabt der Node-SSR-Dienst DDoS-Angriffe? Der folgende Artikel wird Ihnen helfen, DDos-Angriffe zu verstehen und die Node-SSR-Dienstmethode zur Verhinderung und Bekämpfung von DDos-Angriffen vorzustellen. Ich hoffe, dass er für alle hilfreich ist!

2022-10-17

Kommentar 0

1437

PHP-Sicherheit: Schützen Sie Ihre Server-Firewall

Artikeleinführung:Als eine der beliebtesten serverseitigen Open-Source-Skriptsprachen verfügt PHP über eine große Benutzerbasis auf der ganzen Welt. Aufgrund der eigenen Designfehler von PHP birgt es jedoch einige Sicherheitsrisiken. Heutzutage, mit der kontinuierlichen Eskalation von Netzwerkangriffsmethoden, wird der Schutz der Serversicherheit immer wichtiger. In diesem Artikel konzentrieren wir uns auf einen wichtigen Bereich der PHP-Sicherheit: den Schutz der Server-Firewall. Was ist eine Server-Firewall? Eine Server-Firewall ist ein Netzwerksicherheitsgerät, das zum Schutz von Computern in einem Netzwerk verwendet wird

2023-06-24

Kommentar 0

1118

So konfigurieren Sie den Hochverfügbarkeitsschutz gegen DDoS-Angriffe unter Linux

Artikeleinführung:Überblick über die Konfiguration der Hochverfügbarkeitsverteidigung gegen DDoS-Angriffe unter Linux Mit der Entwicklung des Internets sind DDoS-Angriffe (Distributed Denial of Service) immer häufiger anzutreffen. Es funktioniert, indem es die Zielserver mit großen Mengen an bösartigem Datenverkehr überflutet und überlastet, wodurch Dienste nicht mehr verfügbar sind. Um den Server vor DDoS-Angriffen zu schützen, müssen wir einen hochverfügbaren Abwehrmechanismus konfigurieren. In diesem Artikel stellen wir vor, wie man eine hochverfügbare Verteidigung gegen DDoS-Angriffe unter Linux konfiguriert, und geben entsprechende Codebeispiele. Implementierungsschritte mit Firewall

2023-07-06

Kommentar 0

2085

Welche ESD-Schutzmaßnahmen gibt es?

Artikeleinführung:Unter ESD versteht man die plötzliche Entladung statischer Elektrizität an elektronischen Geräten oder Komponenten. Folgende Maßnahmen können zum Schutz ergriffen werden: 1. Verwenden Sie spezielle ESD-Schutzausrüstung. 3. Verwenden Sie antistatische Verpackungsmaterialien 4. Sorgen Sie für eine angemessene Luftfeuchtigkeit. 5. Führen Sie ESD-Sicherheitsschulungen durch. 6. Ergreifen Sie Schutzmaßnahmen bei der Gestaltung elektronischer Geräte und Schaltkreise.

2023-08-18

Kommentar 0

4270

Welche ESD-Schutzmaßnahmen gibt es?

Artikeleinführung:Zu den ESD-Schutzmaßnahmen gehören die Aufrechterhaltung einer Umgebung mit geringer statischer Aufladung am Arbeitsplatz, das Tragen von Schutzmaßnahmen gegen elektrostatische Entladung, die Installation von Geräten zur Kontrolle statischer Elektrizität und die Kontrolle der Luftfeuchtigkeit in Innenräumen. Ausführliche Einführung: ESD-Schutzmaßnahmen sind sehr wichtig. Sie erfordern nicht nur die Ergreifung der grundlegendsten Maßnahmen, sondern erfordern auch die Beachtung der Details bei der Umsetzung der Maßnahmen, um die Wirksamkeit des ESD-Schutzes sicherzustellen. Daher sollte bei der Umsetzung von ESD-Schutzmaßnahmen einerseits darauf geachtet werden, die grundlegendsten Maßnahmen zu ergreifen, und andererseits sollte darauf geachtet werden, detaillierte Probleme zu lösen, die während des Implementierungsprozesses auftreten, um die Wirksamkeit des ESD-Schutzes sicherzustellen Maßnahmen.

2023-09-06

Kommentar 0

1630