Insgesamt10000 bezogener Inhalt gefunden

MMS 监控代理安装与配置(8)

Artikeleinführung:下面来说说监控代理的安装和配置。以《 MMS 监控服务安装(6) 》中注册的用户名和密码登陆到MMS控制台。 如何工作的?首先,在数据中心部署监控代理。然后,使用MMS web界面来指定集群中的一个节点。监控代理将连接到种子节点,自动发现集群中的所有其他主机

2016-06-07

Kommentar 0

1440

Konfiguration der PHP-Protokollierung und -Überwachung

Artikeleinführung:Die Konfiguration der PHP-Protokollierung und -Überwachung ist für die Anwendungsstabilität von entscheidender Bedeutung. Durch die Verwendung von Monolog zum Aufzeichnen von Ereignissen, Sentry zum Analysieren von Fehlern und Prometheus zum Überwachen von Metrikdaten können Entwickler Probleme schnell diagnostizieren und die Anwendungsleistung verbessern.

2024-05-01

Kommentar 0

702

Java-Entwicklung: So verwenden Sie JMX zur Anwendungsüberwachung und -konfiguration

Artikeleinführung:Java-Entwicklung: Verwendung von JMX zur Anwendungsüberwachung und -konfiguration Zusammenfassung: Da Anwendungen wachsen und komplexer werden, wird die Überwachung und Konfiguration von Anwendungen immer wichtiger. In der Java-Entwicklung kann uns die Verwendung von JavaManagementExtensions (JMX, Java Management Extensions) dabei helfen, Anwendungsüberwachung und dynamische Konfiguration zu erreichen. In diesem Artikel werden die Grundkonzepte von JMX vorgestellt, wie JMX zur Anwendungsüberwachung und -konfiguration verwendet wird und spezifische Codebeispiele bereitgestellt.

2023-09-21

Kommentar 0

1386

Protokollüberwachung und -analyse in Echtzeit unter Linux

Artikeleinführung:Protokollüberwachung und -analyse in Echtzeit unter Linux Bei der täglichen Systemverwaltung und Fehlerbehebung sind Protokolle eine sehr wichtige Datenquelle. Durch Echtzeitüberwachung und Analyse von Systemprotokollen können wir ungewöhnliche Situationen rechtzeitig erkennen und entsprechend damit umgehen. In diesem Artikel wird die Durchführung einer Protokollüberwachung und -analyse in Echtzeit unter Linux vorgestellt und entsprechende Codebeispiele bereitgestellt. 1. Protokollüberwachung in Echtzeit Unter Linux ist rsyslog das am häufigsten verwendete Protokollsystem. Durch die Konfiguration von rsyslog können wir die Protokolle verschiedener Anwendungen kombinieren

2023-07-29

Kommentar 0

1674

Tutorial zur Installation der Qiao An-Überwachung (Platzierung der Qiao An-Überwachungsposition)

Artikeleinführung:Obwohl Sie den QR-Code zur Fernüberwachung mit Ihrem Mobiltelefon scannen können, fühlt es sich immer seltsam an. Sie können es nur auf einem Monitor ansehen, der mehrere hundert Yuan wert ist, aber der Preis ist zu hoch. Ich habe festgestellt, dass es nachts niemand überwacht. Der günstige Qiaoan mini kann nach 5 Minuten Ladezeit 1 Stunde lang verwendet werden. Heute stelle ich Ihnen ein Modell vor, das klein ist und eine längere Standby-Zeit von bis zu 1 Tag hat kann auch als Powerbank verwendet werden, eingebauter 1600-mAh-Lithium-Akku, dieses Produkt kann keine Anrufe tätigen oder Videos aufnehmen. Die Funktion dieses Produkts beschränkt sich nicht auf die Überwachung und Steuerung. Das Produkt, das tatsächlich hochauflösende Bildqualität und Fernbedienung bietet, ist die Basis. Viele Leute denken, dass Qiaoan mini eine Fernüberwachungssoftware ist. Unterstützt 2 Stunden Videoanrufe, das Produkt ist mit einem 1600-mAh-Akku und 1 Stunde Sprachanrufe ausgestattet

2024-04-13

Kommentar 0

804

Konfigurieren Sie Linux-Systeme, um die Entwicklung intelligenter medizinischer und Gesundheitsüberwachung zu unterstützen

Artikeleinführung:Konfigurieren von Linux-Systemen zur Unterstützung der Entwicklung intelligenter medizinischer und Gesundheitsüberwachung. Intelligente medizinische und Gesundheitsüberwachung spielen im modernen medizinischen Bereich eine wichtige Rolle. Um diese Technologien effektiv entwickeln und anwenden zu können, benötigen wir ein gut konfiguriertes Linux-System. In diesem Artikel wird beschrieben, wie ein Linux-System zur Unterstützung der Entwicklung intelligenter medizinischer und Gesundheitsüberwachung konfiguriert wird, und es werden einige Codebeispiele bereitgestellt. Installation eines Linux-Systems Zunächst müssen wir eine geeignete Linux-Distribution installieren. Gängige Linux-Distributionen wie Ubuntu, CentOS usw.

2023-07-05

Kommentar 0

1470

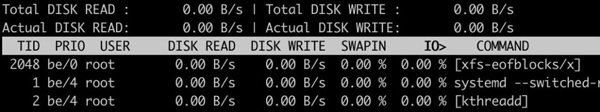

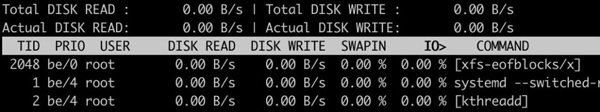

Ein leistungsstarkes Tool zur Beherrschung der Linux-Systemüberwachung

Artikeleinführung:Müssen Sie als Linux-Systemadministrator häufig die Leistung des Systems überwachen, damit Probleme rechtzeitig erkannt und gelöst werden können? Wenn ja, dann müssen Sie unbedingt einige Linux-Systemüberwachungstools kennen. Heute stellen wir Ihnen einige häufig verwendete Linux-Systemüberwachungstools vor, damit Sie die Fähigkeiten zur Systemüberwachung problemlos erlernen können. 1.iotop Wenn Sie wissen möchten, wie viel Ihrer wertvollen I/O-Ressourcen von bestimmten Prozessen genutzt werden, dann verwenden Sie iotop. Der Befehl iostat überprüft auch den E/A-Status, überwacht jedoch die E/A-Situation auf Systemebene, während iotop die Prozessebene überwacht und die von welchem Prozess verwendeten E/A-Informationen überwachen kann. 2.htophtop ist das traditionelle Top

2024-02-10

Kommentar 0

957

GitLabs Indikatorüberwachungs- und Alarmfunktionen und Konfigurationsmethoden

Artikeleinführung:GitLab ist eine beliebte Open-Source-Code-Hosting-Plattform. Sie bietet nicht nur Code-Hosting-Funktionen, sondern auch eine Reihe von Projektmanagement- und Kollaborationstools. Um die Stabilität und Zuverlässigkeit des Code-Warehouses sicherzustellen, bietet GitLab Indikatorüberwachungs- und Alarmfunktionen, mit denen die Schlüsselindikatoren des Code-Warehouses in Echtzeit überwacht und der Administrator umgehend benachrichtigt werden kann, um mit ungewöhnlichen Situationen umzugehen, wenn diese auftreten. In diesem Artikel werden die Indikatorüberwachungs- und Alarmfunktionen sowie Konfigurationsmethoden von GitLab vorgestellt und spezifische Codebeispiele bereitgestellt. Indikatorüberwachungsfunktion GitLabs Indikator

2023-10-21

Kommentar 0

730

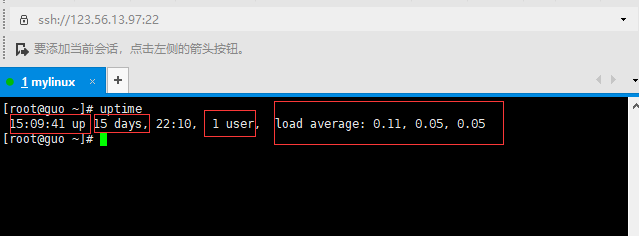

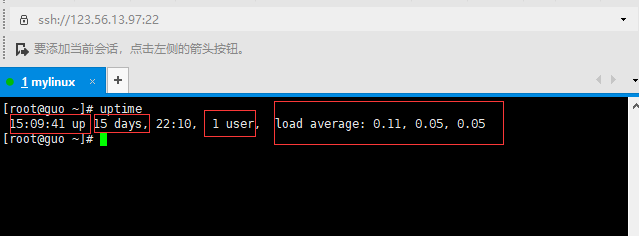

Linux-Leistungsüberwachung

Artikeleinführung:In diesem Artikel geht es hauptsächlich um den Betrieb der Leistungsüberwachung unter Linux (CentOS). 1. Überwachen Sie die CPU-Auslastung. Mit diesem Befehl wird die aktuelle Anzahl der angemeldeten Benutzer und die durchschnittliche Auslastung des Systems ausgegeben in der CPU-Warteschlange pro Zeiteinheit. Je mehr Prozesse vorhanden sind, desto ausgelasteter ist die CPU. 2. Überwachen Sie die Nutzung von Speicher und Swap-Partition – kostenlos 3. Systemfestplattennutzung – df Hier verwenden wir df-h, um Kapazitätsinformationen auf benutzerfreundliche Weise anzuzeigen. 4. Überwachen Sie die Netzwerknutzung – IP und Netstatip können die Netzwerkkartenschnittstelle anzeigen Informationen: In Centos ist die Netzwerkkarte nicht mehr der einheitliche Befehl ethx, sondern wird überprüft

2024-06-02

Kommentar 0

1057

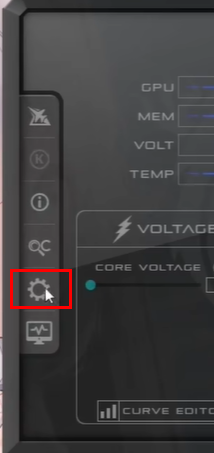

So aktivieren Sie die MSI Afterburner-Überwachung. MSI Afterburner-Überwachungseinstellungen

Artikeleinführung:MSI Afterburner ist ein Tool zum Übertakten von Grafikkarten, das eine bessere Leistung der Grafikkarte ermöglicht. Wissen Sie dann, wie man die Überwachung in MSI Afterburner aktiviert? Dieses Tutorial führt Sie in die detaillierte Funktionsweise der MSI-Nachbrennerüberwachung ein. Wie aktiviere ich die MSI-Nachbrennerüberwachung? 1. Öffnen Sie die Software und klicken Sie links auf die Schaltfläche „Einstellungen“. 2. Klicken Sie nach dem Öffnen des neuen Fensters oben auf die Registerkarte „Überwachung“. 3. Wir können darin viele Daten sehen, die angezeigt werden sollen, z. B. GPU-Nutzung, Speichernutzung, Kernfrequenz, CPU-Temperatur, Bildrate usw. Wählen Sie es aus und aktivieren Sie unten „Auf OSD anzeigen“, damit es in der Spieloberfläche angezeigt wird.

2024-09-02

Kommentar 0

472

So konfigurieren und verwalten Sie SNMP-Dienste unter Linux

Artikeleinführung:So konfigurieren und verwalten Sie den SNMP-Dienst unter Linux. SNMP (Simple Network Management Protocol) ist ein Protokoll zur Verwaltung von Netzwerkgeräten. Es kann Administratoren dabei helfen, den Betriebsstatus von Netzwerkgeräten zu überwachen und zu verwalten. In Linux-Systemen können wir Server überwachen und verwalten, indem wir SNMP-Dienste konfigurieren. In diesem Artikel wird die Konfiguration und Verwaltung von SNMP-Diensten in Linux-Systemen vorgestellt und spezifische Codebeispiele bereitgestellt. 1.Installation

2024-03-21

Kommentar 0

894

Wo kann die Oracle-Überwachung konfiguriert werden?

Artikeleinführung:Der Speicherort der Oracle-Listening-Konfigurationsdatei ist: listener.ora: Hauptkonfigurationsdatei, die zum Abhören von Verbindungen und zum Starten von Instanzen verwendet wird. tnsnames.ora: Enthält die Informationen, die Clients benötigen, um eine Verbindung zur Datenbank herzustellen. sqlnet.ora: Enthält Oracle Net-Parameter zum Herstellen von Verbindungen.

2024-04-19

Kommentar 0

560

So konfigurieren Sie die Überwachung in der Oracle-Datenbank

Artikeleinführung:Um einen Oracle-Datenbank-Listener zu konfigurieren, führen Sie die folgenden Schritte aus: Erstellen Sie den Listener und geben Sie seinen Namen an. Bearbeiten Sie die Listener-Konfigurationsdatei und geben Sie den Host, den Port und die IP-Adresse an. Starten Sie den Listener. Stellen Sie sicher, dass der Listener ausgeführt wird.

2024-04-19

Kommentar 0

522

So konfigurieren Sie das Abhörprogramm in Oracle

Artikeleinführung:Die Konfiguration eines Listeners in Oracle erfordert die folgenden Schritte: Suchen Sie nach vorhandenen Listenern (verwenden Sie den Befehl lsnrctl status). Erstellen Sie den Listener, falls er nicht vorhanden ist. Starten Sie den Listener (mit dem Startbefehl lsnrctl). Überprüfen Sie den Listener-Status (verwenden Sie erneut den Befehl lsnrctl status). Konfigurieren Sie die Datei tnsnames.ora auf dem Client.

2024-04-18

Kommentar 0

618

So führen Sie eine Fernüberwachung und Fernverwaltung von Linux-Systemen durch

Artikeleinführung:So führen Sie eine Fernüberwachung und Fernverwaltung von Linux-Systemen durch. Einführung: Im heutigen Internetzeitalter sind Fernüberwachung und -verwaltung zu einem wichtigen Bestandteil der täglichen Betriebs- und Wartungsarbeit von Unternehmen und Einzelpersonen geworden. In Linux-Systemen ist die Fernüberwachung und -verwaltung eine wesentliche Technologie, die die Effizienz verbessern, Kosten senken und die Verschwendung von Personalressourcen reduzieren kann. In diesem Artikel wird die Durchführung der Fernüberwachung und Fernverwaltung von Linux-Systemen vorgestellt und einige spezifische Codebeispiele bereitgestellt. 1. Fernüberwachung Die Fernüberwachung kann uns helfen, Linux-Systeme in Echtzeit zu überwachen

2023-11-08

Kommentar 0

1449

So verwenden Sie Linux zur Überwachung und Optimierung der Systemleistung

Artikeleinführung:Verwendung von Linux zur Überwachung und Optimierung der Systemleistung Einführung: Linux ist ein Open-Source-Betriebssystemkernel, der in verschiedenen Servern und eingebetteten Geräten weit verbreitet ist. Bei der Verwendung des Linux-Betriebssystems ist es sehr wichtig, die Systemleistung zu überwachen und zu optimieren. In diesem Artikel wird erläutert, wie Sie die von Linux bereitgestellten Tools verwenden, um die Systemleistung zu überwachen und die Systemleistung durch Analyse und Optimierung zu verbessern. 1. Tools zur Systemleistungsüberwachung Das Linux-Betriebssystem bietet eine Fülle von Tools zur Leistungsüberwachung. Hier sind einige häufig verwendete Tools:

2023-08-02

Kommentar 0

785

Protokollüberwachung und Alarmpraxis in einer Linux-Umgebung

Artikeleinführung:Zusammenfassung der Protokollüberwachungs- und Alarmpraktiken in Linux-Umgebungen: Protokollüberwachung und Alarme sind eine sehr wichtige Aufgabe für Systemadministratoren bei der Wartung und Verwaltung von Linux-Servern. In diesem Artikel wird die Verwendung von Tools und Technologien zur Implementierung von Protokollüberwachung und Alarmen in einer Linux-Umgebung vorgestellt und relevante Codebeispiele bereitgestellt. 1. Einleitung Mit der rasanten Entwicklung der Internettechnologie sind Unternehmen und Einzelpersonen zunehmend auf Linux-Server angewiesen. Bei der Wartung und Verwaltung von Linux-Servern sind Protokollüberwachung und Alarmierung wichtige Aufgaben. Passieren

2023-07-30

Kommentar 0

2014

So überwachen Sie den Linux-Serverstatus

Artikeleinführung:Wir beschäftigen uns jeden Tag mit Linux-Servern, insbesondere mit Linux-Ingenieuren. Um die Sicherheit und Leistung des Servers zu gewährleisten, müssen wir häufig einen bestimmten Status des Servers überwachen, um sicherzustellen, dass die Arbeit reibungslos ausgeführt werden kann. Die verschiedenen in diesem Artikel vorgestellten Befehle eignen sich nicht nur für die Serverüberwachung, sondern auch für unsere tägliche Entwicklung.

2019-06-19

Kommentar 0

3495

Wie implementiert man Echtzeit-Protokollüberwachung und -Analyse über Linux-Befehlszeilentools?

Artikeleinführung:Wie implementiert man Echtzeitprotokollüberwachung und -analyse über Linux-Befehlszeilentools? In Linux-Systemen sind Protokolldateien ein wichtiges Werkzeug zur Aufzeichnung von Systemvorgängen und verschiedenen Vorgängen. Echtzeitüberwachung und Analyse von Protokolldateien können uns dabei helfen, Systemprobleme rechtzeitig zu erkennen und zu lösen. In diesem Artikel wird erläutert, wie Sie mithilfe von Linux-Befehlszeilentools eine Protokollüberwachung und -analyse in Echtzeit implementieren. Verwenden Sie den Befehl tail, um Protokolldateien in Echtzeit zu überwachen. Mit dem Befehl tail können Sie den Inhalt der Datei am Ende anzeigen. unter

2023-07-30

Kommentar 0

1334