Insgesamt10000 bezogener Inhalt gefunden

OAuth in PHP: Erstellen Sie einen Autorisierungscode-Autorisierungsserver

Artikeleinführung:OAuth in PHP: Erstellen Sie einen Autorisierungscode-Autorisierungsserver. OAuth ist ein offener Standard für die Autorisierung von Drittanbieteranwendungen für den Zugriff auf die Ressourcen eines Benutzers. Es basiert auf dem HTTP-Protokoll, das Benutzer vom Ressourcenserver isoliert und einen sichereren und zuverlässigeren Autorisierungsprozess implementiert. In diesem Artikel wird erläutert, wie Sie einen Autorisierungscode-Autorisierungsserver in PHP erstellen. Die Autorisierungscode-Autorisierung ist der am häufigsten verwendete Autorisierungstyp in OAuth2. Der Arbeitsablauf ist wie folgt: Der Client initiiert eine Autorisierungsanfrage an den Autorisierungsserver. Der Autorisierungsserver authentifiziert den Benutzer und

2023-07-31

Kommentar 0

1726

Was sind MySQL-Zertifizierungen?

Artikeleinführung:MySQL bietet eine Vielzahl von Authentifizierungsmechanismen, darunter: Passwortauthentifizierung: erfordert Benutzernamen und Passwort. Plug-in-Authentifizierung: Verwendung externer Module oder Programme. Temporäres Authentifizierungs-Plugin: Einmaliges Token oder Passwort generieren. HTTP/HTTPS-Authentifizierung: Verwenden Sie das HTTP- oder HTTPS-Protokoll. LDAP-Authentifizierung: Verwenden Sie einen LDAP-Server. MySQL-Authentifizierungsprotokoll: Benutzerdefiniertes Authentifizierungsprotokoll. Die Auswahl des geeigneten Authentifizierungsmechanismus hängt von den Sicherheitsanforderungen, der Bereitstellungsumgebung und Leistungsaspekten ab.

2024-04-05

Kommentar 0

1038

Authentifizierungs- und Autorisierungsmechanismus des Java-Frameworks

Artikeleinführung:Java-Authentifizierungs- und Autorisierungsmechanismus: Authentifizierungsmechanismus: Formularauthentifizierung: Erfordert, dass Benutzer Anmeldeinformationen eingeben, um die Identität zu überprüfen. Token-Authentifizierung: Verwenden Sie JSON-Web-Tokens, um die Identität zu überprüfen. Autorisierungsmechanismus: RBAC: Berechtigungen basierend auf Rollen zuweisen. ABAC: Berechtigungen basierend auf Attributen dynamisch zuweisen. SpringSecurity bietet Optionen zur Implementierung dieser Mechanismen, um die Sicherheit von Java-Webanwendungen zu gewährleisten.

2024-06-03

Kommentar 0

1321

PHP-Sicherheitsauthentifizierungs- und Autorisierungsmethoden

Artikeleinführung:In PHP ist die Implementierung von Authentifizierung und Autorisierung von entscheidender Bedeutung. In diesem Artikel werden Methoden wie HTTP-Basisauthentifizierung, Formularauthentifizierung, Rollenautorisierung und Ressourcenautorisierung untersucht und anhand praktischer Fälle veranschaulicht, wie diese Methoden in tatsächliche Anwendungen integriert werden können, um eine sichere Benutzerauthentifizierung und Zugriffskontrolle zu erreichen.

2024-05-01

Kommentar 0

395

DooDigestAuth php(后台)授权管理类 web浏览器授权,php网站后台webshell_PHP教程

Artikeleinführung:DooDigestAuth php(后台)授权管理类 web浏览器授权,php网站后台webshell。DooDigestAuth php(后台)授权管理类 web浏览器授权,php网站后台webshell 1 ? php 2 /* * 3 * DooDigestAuth class file. 4 * 5 * @author Leng Sheng Hong darkredz@gmai

2016-07-13

Kommentar 0

825

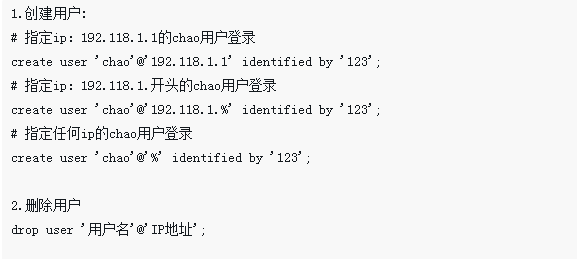

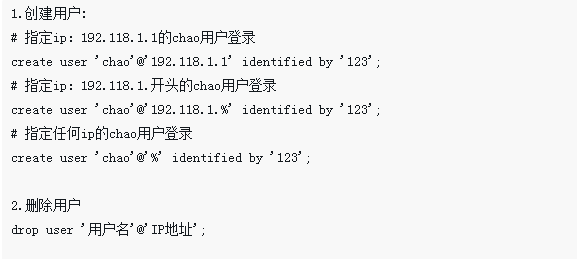

MySQL数据库账户授权的相关管理解析 (1)_PHP教程

Artikeleinführung:MySQL数据库账户授权的相关管理解析 (1)。MySQL管理员应该知道如何设置MySQL用户账号,指出哪个用户可以连接服务器,从哪里连接,连接后能做什么。MySQL 3.22.11开始引入两条语句使

2016-07-13

Kommentar 0

1042

Benutzerauthentifizierung und -autorisierung in Flask

Artikeleinführung:Mit der weiten Verbreitung von Webanwendungen sind Sicherheit und Datenschutz zu einem wichtigen Thema bei der Entwicklung von Webanwendungen geworden. Um die Sicherheit von Webanwendungen zu gewährleisten, sind Benutzerauthentifizierung und -autorisierung erforderlich. Als beliebtes Webentwicklungs-Framework bietet Flask viele Mechanismen zur Implementierung der Benutzerauthentifizierung und -autorisierung. Benutzerauthentifizierung Unter Benutzerauthentifizierung versteht man die Verwendung einer bestimmten Authentifizierungsmethode, um festzustellen, ob die Identität des Benutzers legitim ist, wenn der Benutzer auf die Webanwendung zugreift. Flask bietet viel

2023-06-17

Kommentar 0

2937

Yii-Framework-Middleware: Implementierung von Authentifizierung und Benutzerautorisierung

Artikeleinführung:Yii Framework Middleware: Implementierung von Authentifizierung und Benutzerautorisierung Einführung: Middleware ist ein sehr wichtiger Bestandteil des modernen Webentwicklungs-Frameworks. Sie kann uns dabei helfen, Code zwischen Verarbeitungsanforderungen und Antworten einzufügen, um verschiedene Funktionen zu implementieren. Im Yii-Framework werden Middleware als Filter bezeichnet und können zur Implementierung verschiedener Funktionen wie Authentifizierung und Benutzerautorisierung verwendet werden. In diesem Artikel wird erläutert, wie Sie Filter im Yii-Framework verwenden, um Authentifizierung und Benutzerautorisierung zu implementieren. 1. Implementierung der Authentifizierung Authentifizierung ist eine Schlüsselkomponente in Webanwendungen

2023-07-30

Kommentar 0

901

So überprüfen Sie Ihr MySQL-Passwort

Artikeleinführung:So überprüfen Sie Ihr MySQL-Passwort: Melden Sie sich zuerst bei der MySQL-Datenbank an. Führen Sie dann die Anweisung [select * from mysql.user;] aus, um Ihr MySQL-Passwort zu überprüfen.

2020-10-16

Kommentar 0

15302

So implementieren Sie Authentifizierung und Autorisierung für eine PHP-Website

Artikeleinführung:Implementierung der Authentifizierung und Autorisierung Die Implementierung der Authentifizierung und Autorisierung für PHP-Websites erfordert: Überprüfung der Benutzeridentität (Authentifizierung): basierend auf Formularen, Cookies oder JWT-Tokens. Gewähren Sie eine bestimmte Berechtigungsstufe (Autorisierung): Methoden wie RBAC, CBAC oder ABAC.

2024-05-03

Kommentar 0

511

C#-Entwicklungshinweise: Sicherheitsauthentifizierung und Autorisierungsverwaltung

Artikeleinführung:Als effiziente, sichere, einfach zu wartende und bereitzustellende Programmiersprache wird C# häufig in der Entwicklung von Unternehmensanwendungen eingesetzt. Die Sicherheit von C# ist einer seiner Vorteile, aber bei der Entwicklung von Anwendungen müssen Entwickler auf Fragen der Sicherheitsauthentifizierung und Autorisierungsverwaltung achten. In diesem Artikel werden die relevanten Kenntnisse zur Sicherheitsauthentifizierung und Autorisierungsverwaltung vorgestellt, auf die bei der C#-Entwicklung geachtet werden muss. Definition von Sicherheitsauthentifizierung und Autorisierungsverwaltung Unter Sicherheitsauthentifizierung versteht man den Prozess der Bestätigung der Identität eines Benutzers, einschließlich der Bereitstellung von Anmeldeinformationen durch den Benutzer, der Überprüfung dieser Anmeldeinformationen durch das System und der Entscheidung, ob dem Benutzer eine Gewährung gewährt wird

2023-11-22

Kommentar 0

1074

Beste Authentifizierungs- und Autorisierungspraktiken in der PHP-API-Entwicklung

Artikeleinführung:Mit der rasanten Entwicklung des Internets beginnen immer mehr Unternehmen, eigene APIs zur Bereitstellung von Diensten oder Daten zu entwickeln. Für die API-Sicherheit sind Authentifizierung und Autorisierung unverzichtbare Verbindungen. In diesem Artikel werden wir über die besten Authentifizierungs- und Autorisierungspraktiken bei der PHP-API-Entwicklung sprechen. 1. Was ist Authentifizierung und Autorisierung? Zuerst müssen wir verstehen, was Authentifizierung und Autorisierung sind. Einfach ausgedrückt besteht die Authentifizierung darin, die Identität des Benutzers zu bestätigen, während die Autorisierung darin besteht, dem Benutzer die Erlaubnis zu erteilen, auf bestimmte Ressourcen zuzugreifen. Generell gibt es drei Arten der Authentifizierung: 1

2023-06-17

Kommentar 0

1202

Golang lernt Webserver-Authentifizierung und -Autorisierung

Artikeleinführung:Golang ist eine aufstrebende Sprache, die sich besonders für die Implementierung von Webdiensten eignet. Bei Webdiensten sind Authentifizierung und Autorisierung sehr wichtige Sicherheitsmechanismen. In diesem Artikel wird erläutert, wie Sie die Webserverauthentifizierung und -autorisierung in Golang implementieren. Unter Authentifizierung versteht man die Überprüfung der Identität des Benutzers und die Feststellung, ob er das Recht hat, auf Ressourcen zuzugreifen. Zu den gängigen Authentifizierungsmethoden gehören Benutzername und Passwort, Token usw. Unter Autorisierung versteht man die Feststellung, ob ein Benutzer Zugriff auf eine Ressource hat

2023-06-24

Kommentar 0

1204

So überprüfen Sie die Version von MySQL

Artikeleinführung:MySQL ist eine Software zur Verwaltung relationaler Datenbanken und eine der beliebtesten Open-Source-Datenbanken weltweit. Bei der Verwendung der MySQL-Datenbank müssen wir häufig deren Versionsinformationen überprüfen, um die von dieser Version unterstützten Funktionen und Features zu ermitteln. In diesem Artikel erfahren Sie, wie Sie die MySQL-Version überprüfen. 1. Überprüfen Sie die MySQL-Version über die Befehlszeile. Wir können die MySQL-Versionsinformationen über die MySQL-Befehlszeilenschnittstelle überprüfen. Zuerst müssen wir uns beim MySQL-Server anmelden und die Befehlszeilenschnittstelle öffnen. Wir können den folgenden Befehl verwenden, um

2023-04-20

Kommentar 0

156350

Wo kann ich die MySQL-Authentifizierungsmethode überprüfen?

Artikeleinführung:Sie können die MySQL-Authentifizierungsmethode anzeigen, indem Sie den Abfragebefehl SELECT Plugin FROM mysql.user WHERE User = 'username' verwenden. Das Ergebnis zeigt eine der folgenden Authentifizierungsmethoden an: mysql_native_password: unter Verwendung des herkömmlichen MySQL-Hashing-Algorithmus sha256_password: unter Verwendung des SHA-. 256-Algorithmus caching_sha2_password: Verwenden Sie den SHA-256-Algorithmus und den Caching-Mechanismus, um die Überprüfung zu beschleunigen. mysql_old_password: alte Version des MySQL-Authentifizierungsalgorithmus

2024-04-14

Kommentar 0

630