Insgesamt10000 bezogener Inhalt gefunden

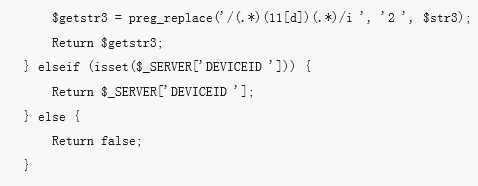

So berechnen Sie die Subnetznummer

Artikeleinführung:Die Berechnung der Subnetznummer wird verwendet, um das Netzwerk in Subnetzwerke zu unterteilen. Die spezifischen Schritte umfassen: 1. Bestimmen Sie die Subnetzmaske, z. B. 255.255.255.0, die die Netzwerknummer und die Hostnummer angibt. 2. Berechnen Sie die Netzwerknummer, z. B. 192.168. 1.0, durch UND-Verknüpfung der IP-Adresse mit der Subnetzmaske. 3. Berechnen Sie die Subnetznummer, z. B. 192.168.1.64, indem Sie zusätzliche Bits hinzufügen, um das Netzwerk zu unterteilen. 4. Berechnen Sie die Subnetz-Broadcast-Adresse, z. B. 192.168.1.127. durch Hinzufügen Wird erhalten, indem das Hostnummernbit in der Subnetznummer auf 1 gesetzt wird.

2024-04-04

Kommentar 0

1610

So lesen Sie den Klassenbeispielcode des mobilen Client-Browsers in PHP

Artikeleinführung:In diesem Artikel wird hauptsächlich die PHP-Klasse vorgestellt, die das Lesen mobiler Client-Browser implementiert. Sie kann Funktionen wie das Abrufen von Mobiltelefonnummern, Browser-Header-Informationen, das Abrufen von Mobiltelefontypen, das Abrufen von Mobiltelefon-IPs usw. erreichen. Freunde, die es benötigen, können sich auf Folgendes beziehen

2017-07-05

Kommentar 0

1166

So implementieren Sie die manuelle SQL-Injection

Artikeleinführung:SQL-Injection ist eine der häufigsten Methoden, mit denen *** die Datenbank angreift. Die Kernidee besteht darin, dass *** nach der normalen URL einen Datenbankabfragecode erstellt, der die Datenbankdaten aufrufen muss, und dann auf den zurückgegebenen Ergebnissen basiert , erhalten Sie einige Daten, die Sie benötigen. Als nächstes führen wir eine SQL-Injection auf der zuvor erstellten ***-Plattform durch. Das ultimative Ziel besteht darin, das Administratorkonto und das Passwort der Website zu erhalten. IP-Adresse des Zielservers: 192.168.80.129, *** Host-IP-Adresse: 192.168.80.128. (1) Suchen Sie den Injektionspunkt, öffnen Sie eine Webseite nach dem Zufallsprinzip und achten Sie auf die URL. Der Injektionspunkt muss etwa „http://192.168.80.129/shownews“ sein

2023-05-20

Kommentar 0

2637

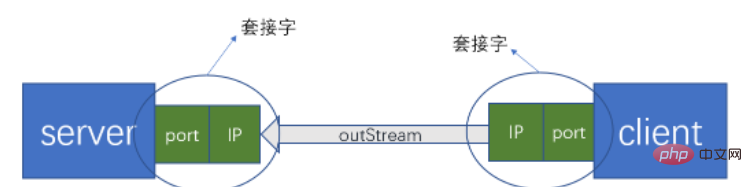

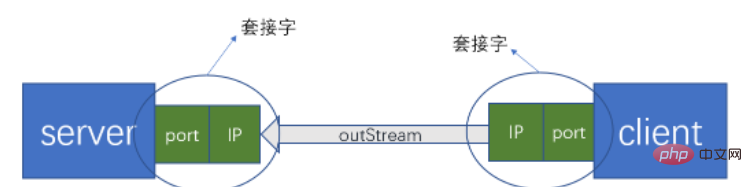

So erstellen Sie einen Multithread-LAN-Chatroom in Java

Artikeleinführung:1. Damit TCP eine LAN-Verbindung realisieren kann, müssen Sie das Prinzip der Informationsübertragung kennen. Die im LAN übertragenen Informationen liegen in Form von Paketen vor. Ich verwende TCP-Pakete zum Übertragen von Daten, und IP-Pakete sind in TCP-Paketen gekapselt. Der folgende Satz besteht darin, die IP-Adresse eines Servers über eine statische IPV4-Protokollklasse zu erhalten. address=InetAddress.getByName("192.168.43.86"); 2. Der Socket erhält die IP-Adresse des Servers in TCP, aber die spezifische Anwendung kann nicht allein anhand der IP-Adresse gesperrt werden, daher wird das Konzept von Sockets eingeführt. Die Portnummer wird verwendet, um den Prozess des Hosts zu sperren. Die Portnummer ist im Allgemeinen 1024 ~ 49151, weil

2023-05-09

Kommentar 0

1418

Was tun, wenn das vom Mobiltelefon empfangene WLAN-Signal schwach ist?

Artikeleinführung:Was soll ich tun, wenn mein Mobiltelefon ein schwaches WLAN-Signal empfängt? Wenn das Mobiltelefon eine Metall- oder Magnetschutzhülle oder -halterung verwendet, wirken sich solche Schutzhüllen und Halterungen auf das WLAN-Signal aus. Es wird empfohlen, es nach dem Entfernen zu versuchen. Einstellungen – Allgemein – WLAN – wählen Sie das WLAN mit abnormaler Verbindung aus – klicken Sie mit der rechten Maustaste auf das WLAN-Signalsymbol, klicken Sie auf „Abbrechen“ und speichern Sie es. Geben Sie dann das Passwort erneut ein und stellen Sie die Verbindung wieder her, damit das Telefon eine neue Adresse erhalten und eine normale Verbindung herstellen kann. Wenn Sie zu Hause sind und Ihr WLAN-Signal schwach ist, können Sie es durch ein WLAN-Signalgerät ersetzen. Wenn das WLAN-Signal der ersten Antenne schwächer ist, können Sie es im Allgemeinen durch ein Gerät mit zwei Antennen ersetzen. Das vom Mobiltelefon empfangene WLAN-Signal ist schlecht. 1. Wenn Sie ein vivo-Mobiltelefon verwenden, können Sie wie folgt vorgehen, um eine Verbindung zum WLAN-Signal herzustellen.

2024-02-28

Kommentar 0

822

Empfehlung der stärksten Software zum Knacken von WLAN-Passwörtern auf Mobiltelefonen (mit Hilfe von ***-Software)

Artikeleinführung:Obwohl wir ohne das Internet nicht leben können, stoßen wir auch auf viele WLAN-Netzwerke, für deren Verbindung Passwörter erforderlich sind. Aufgrund der kontinuierlichen Weiterentwicklung der Technologie hat dies für einige Menschen zu Problemen geführt. Das ist eine Software, die Mobiltelefone zum Knacken von WLAN-Passwörtern verwendet. Jetzt gibt es jedoch eine sehr praktische Methode, die uns helfen kann, WLAN-Passwörter schnell zu knacken. In diesem Artikel werden die Funktionen und die Verwendung ausführlich erläutert und eine sehr leistungsstarke Software zum Knacken von WLAN-Passwörtern für Mobiltelefone vorgestellt. 1. Die Software zur Täuschung gefälschter WiFi-Signale kann das Zielnetzwerk dazu zwingen, sich mit dem vom Benutzer angegebenen Signal zu verbinden, wodurch die verschlüsselten Informationen des Zielnetzwerks erhalten und es durch gefälschte WiFi-Signale getäuscht werden. 2. Netzwerk-Sniffing- und Analyse-Benutzer können die Liste aller mit dem aktuellen WLAN verbundenen Geräte, IP-Adressen und andere Informationen anzeigen und abrufen

2024-05-03

Kommentar 0

1033

Die Wi-Fi-Verbindung ist erfolgreich, es kann jedoch nicht auf das Internet zugegriffen werden

Artikeleinführung:Das drahtlose Netzwerk ist verbunden, kann aber nicht auf das Internet zugreifen. Es gibt die folgenden Situationen, in denen das Mobiltelefon keine normale Verbindung zum WLAN (Wi-Fi) herstellen kann: 1. Nach dem Einschalten von WLAN kann das drahtlose Netzwerk nicht gescannt werden und andere können danach suchen . Die Lösung ist wie folgt: Das WLAN-Signal ist auf „Ausgeblendet“ eingestellt. Nachdem Sie den Netzwerkadministrator kontaktiert haben, um den Namen des WLAN-Signals zu erhalten, gehen Sie auf dem Mobiltelefon zu „Einstellungen“ – „WLAN“ – „Andere Netzwerke“ und geben Sie das WLAN manuell ein Signalname und Passwort für die Verbindung. 2) Wenn der Router ausfällt, versuchen Sie, den Router neu zu starten. 2. Es wird angezeigt, dass die WLAN-Verbindung abgelehnt wird: Andere können sich mit dem WLAN verbinden, aber Sie können keine Verbindung herstellen und die Verbindung wird abgelehnt. Die Lösung lautet wie folgt: Auf dem Router-Gerät ist möglicherweise die drahtlose MAC-Adressfilterung aktiviert. Es wird empfohlen, sich an den Netzwerkadministrator zu wenden, um die MAC-Adresse des Mobiltelefons hinzuzufügen. MAC-Adresse ist verfügbar

2024-01-22

Kommentar 0

2266

Wo kann ich an der offiziellen Vorauslosung für Persona Nightfall teilnehmen?

Artikeleinführung:Wie kann ich an der Vorverlosung von Persona Night Phantom teilnehmen? Das Spiel wird am 12. April offiziell für die Öffentlichkeit zugänglich sein. Der Beamte hat vor der Veröffentlichung eine Vorverlosung gestartet. Wenn Sie teilnehmen, können Sie an kostenlosen Kartenverlosungen teilnehmen Kommen Sie vorbei und schauen Sie sich das an. Teilnahmemethode 1. Veranstaltungsadresse: Offizielles Portal >>> Klicken Sie hier, um teilzunehmen 2. Veranstaltungszeit: Die Veranstaltung endet vom 21. März 2024 um 10:00 Uhr bis zum 11. April 2024 um 23:59 Uhr. Schritt 1 der Kartenziehung: Spieler klicken auf die Website, um an der Veranstaltung teilzunehmen, und klicken dann, um sofort eine Reservierung vorzunehmen, um an der Aktivität vor der Kartenziehung teilzunehmen. 2. Geben Sie dann Ihre Mobiltelefonnummer ein, um den Bestätigungscode für die Anmeldung zu erhalten. 3. Erledigen Sie die Aufgaben im Bild unten, um die Anzahl der gezogenen Karten zu ermitteln. 4. Jedes Mal, wenn Sie einen Vertrag unterzeichnen, muss ein Charakter mit drei oder mehr Sternen produziert werden

2024-03-27

Kommentar 0

698

Das Mobiltelefon kann nicht auf das Internet zugreifen (häufige Fehler und Lösungen zur Lösung des Problems, dass das Mobiltelefon mit WLAN verbunden ist, aber keinen Zugriff auf das Internet hat)

Artikeleinführung:Mobiltelefone sind im heutigen Zeitalter des mobilen Internets zu einem unverzichtbaren Bestandteil unseres Lebens geworden. Manchmal stoßen wir jedoch auf das Problem, dass das Mobiltelefon mit dem WLAN verbunden ist, aber nicht auf das Internet zugreifen kann. Diese Situation ist sehr besorgniserregend, insbesondere wenn ein dringender Bedarf an Internetzugang besteht. Und stellen Sie entsprechende Lösungen bereit. In diesem Artikel werden die häufigsten Gründe untersucht, die dazu führen können, dass das Mobiltelefon nicht auf das Internet zugreifen kann. Wenn die Entfernung zwischen dem Mobiltelefon und dem WLAN-Router zu groß ist, wird das WLAN-Signal schwächer und es kann sogar dazu kommen, dass das Mobiltelefon keine Verbindung zum Internet herstellen kann. Dies ist ein häufiges Problem. 2. Geben Sie das falsche WLAN-Passwort ein: Wenn Sie das falsche WLAN-Passwort eingeben, können Sie nicht auf das Internet zugreifen. Ihr Telefon kann keine Verbindung zum Netzwerk herstellen. 3. Probleme mit der Router-Einstellung: wie MAC-Adressfilterung, IP-Adresskonflikte usw.

2024-05-03

Kommentar 0

739

So verwenden Sie reguläre Ausdrücke, um die Eingabe von Mobiltelefonnummer und E-Mail in PHP zu überprüfen

Artikeleinführung:Da das Internet in unserem täglichen Leben immer beliebter und genutzter wird, ist es immer üblicher, die Kontaktinformationen der Benutzer, wie etwa Mobiltelefonnummern und E-Mail-Adressen, einzugeben und zu überprüfen. Daher wird es noch wichtiger, diese Eingaben zu validieren, um sicherzustellen, dass Ihre Anwendung oder Website nur gültige Eingaben akzeptiert. Als sehr beliebte serverseitige Skriptsprache eignet sich PHP aufgrund seiner leistungsstarken Funktionen für reguläre Ausdrücke ideal für solche Verifizierungsaufgaben. In diesem Artikel zeigen wir, wie man Mobiltelefonnummern und E-Mail-Adressen mithilfe regulärer Ausdrücke in PHP überprüft

2023-06-25

Kommentar 0

923

So nutzen Sie PHP Developer City, um die Schnellregistrierungsfunktion der Mobiltelefonnummer des Benutzers zu realisieren

Artikeleinführung:So nutzen Sie PHP Developer City, um die Funktion zur schnellen Registrierung von Benutzer-Handynummern zu nutzen. Mit dem zunehmenden Wohlstand des E-Commerce-Marktes beginnen immer mehr Händler zu erkennen, wie wichtig es ist, eine E-Commerce-Plattform zu eröffnen. Als eine der Kernfunktionen der E-Commerce-Plattform ist die Benutzerregistrierungsfunktion in den Mittelpunkt der Aufmerksamkeit und der Verbesserungsbemühungen der Händler gerückt. In diesem Informationszeitalter wird die Schnellregistrierungsfunktion von Benutzer-Mobiltelefonnummern in verschiedenen Websites und Anwendungen häufig verwendet. Benutzerinformationen können durch die Registrierung von Mobiltelefonnummern schnell abgerufen werden, wodurch Benutzer Zeit und Arbeitsschritte sparen. So erreichen Sie dies mit PHP Developer City

2023-06-29

Kommentar 0

1299

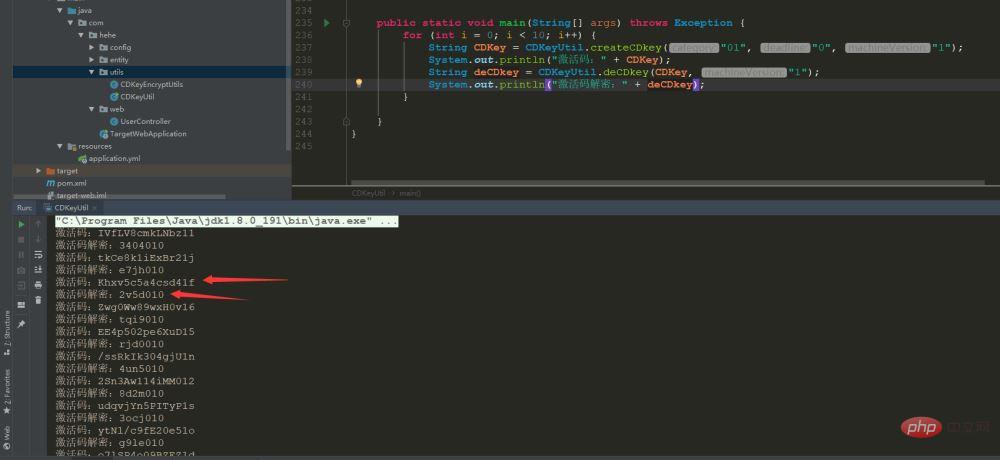

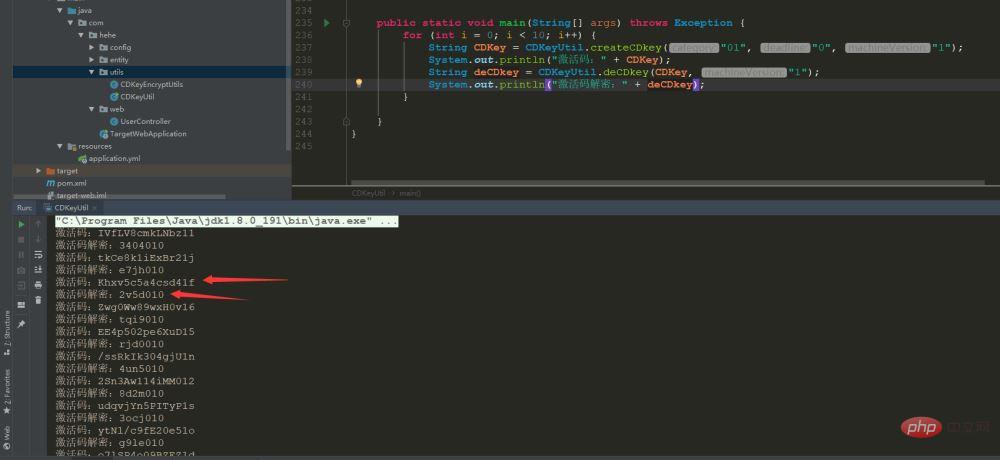

So generieren Sie Aktivierungscodes und Schlüssel mit Java.

Artikeleinführung:Designideen für Entschlüsselung und Verschlüsselung Verschlüsselung: Verwenden Sie die symmetrische AES-Verschlüsselung und entschlüsseln Sie die 7-stellige Zahl: 32-stellige Folge (4 Ziffern) + Schlüsseltyp (2 Ziffern) + Gültigkeitsdauer (1 Ziffer). Der verschlüsselte Schlüssel besteht aus 11 Ziffern und 4 Ziffern: Die ersten drei Ziffern erhalten zuerst eine Zufallszahl (0 bis 2500), multiplizieren sie dann mit 11 und konvertieren sie dann in eine dreistellige 32-stellige Zahl. Die letzte Ziffer ist (Maschinenversionsnummer) und die letzten 3 Ziffern + 1 Ziffer Generieren Sie einen erwarteten 4-stelligen 15-stelligen Schlüssel, 11 Ziffern + 4 Ziffern, und mischen Sie dann die Schlüssel, um die Verschleierungsstrategie zu verwirren: Erhalten Sie zuerst die ungeraden und geraden Ziffern des Aktivierungscodes und verbinden Sie dann die ungeraden und die geraden Ziffern gerade Ziffern, um den verschleierten Aktivierungscode zu erhalten. Entschlüsselung ungerader Ziffern + gerader Ziffern: (1) Entschleierung (reorganisieren und wiederherstellen des verschleierten Aktivierungscodes) (2) Überprüfung der letzten vier Ziffern des Schlüssels;

2023-05-08

Kommentar 0

1417

So schreiben Sie mit Java die Anti-Cheating-Funktion des Online-Prüfungssystems

Artikeleinführung:Wie man mit Java die Anti-Cheating-Funktion eines Online-Prüfungssystems schreibt Mit der Entwicklung der Internet-Technologie haben immer mehr Schulen und Ausbildungseinrichtungen begonnen, Online-Prüfungssysteme für Prüfungen zu verwenden. Im Vergleich zu herkömmlichen papierbasierten Prüfungen besteht jedoch ein wichtiges Problem bei Online-Prüfungssystemen darin, zu verhindern, dass Kandidaten durch Betrug illegal hohe Punktzahlen erzielen. In diesem Artikel wird erläutert, wie mit Java die Anti-Cheating-Funktion des Online-Prüfungssystems geschrieben wird, und es werden spezifische Codebeispiele bereitgestellt. IP-Adressbeschränkungen Jeder Kandidat verfügt über eine eindeutige IP-Adresse, die wir einschränken können

2023-09-26

Kommentar 0

1677

Wallet-Adresse und Wallet-Tokens

Artikeleinführung:Eine Wallet-Adresse ist eine Kennung zum Speichern von Kryptowährungen, ähnlich einer Bankkontonummer. Wallet-Tokens sind digitale Vermögenswerte, die mit der Wallet verbunden sind und zur Zahlung von Transaktionsgebühren und zum Erhalt von Plattformvorteilen verwendet werden. Die beiden sind eng miteinander verbunden: Jeder Wallet-Adresse ist ein Wallet-Token zugeordnet, und das Halten von Wallet-Tokens bietet Vorteile wie den Zugriff auf exklusive Funktionen und den Transaktionspreiswert. Zu den praktischen Anwendungsfällen gehören das Empfangen und Senden von Kryptowährungen, das Bezahlen von Gebühren und das Verdienen von Plattformvorteilen. Sicherheit ist von entscheidender Bedeutung, einschließlich des Schutzes privater Schlüssel, der Ermöglichung der Zwei-Faktor-Authentifizierung und der Aktualisierung von Software.

2024-04-11

Kommentar 0

447

Eingehende Untersuchung der Haltepunkttechnologie auf Quellcodeebene in Linux-Debuggern!

Artikeleinführung:Einführung Das Setzen von Haltepunkten an Speicheradressen ist nett, aber nicht das benutzerfreundlichste Werkzeug. Wir möchten in der Lage sein, Haltepunkte für Quellcodezeilen und Funktionseintragsadressen festzulegen, damit wir auf derselben Abstraktionsebene wie der Code debuggen können. In diesem Artikel werden Haltepunkte auf Quellebene zu unserem Debugger hinzugefügt. Mit all den Funktionen, die wir bereits unterstützen, ist dies viel einfacher, als es zunächst klingt. Wir werden auch einen Befehl hinzufügen, um den Typ und die Adresse eines Symbols abzurufen, was zum Auffinden von Code oder Daten und zum Verständnis von Verknüpfungskonzepten nützlich ist. Serienindex Mit der Veröffentlichung nachfolgender Artikel werden diese Links nach und nach wirksam. Bereiten Sie das Haltepunktregister und den Speicher der Umgebung vor. Elfen und Zwerge Quellcode und Signalquellcodeebene Schritt für Schritt Ausführung des Haltepunktaufrufstapels auf Quellcodeebene nach dem Lesen der Variablen

2024-01-01

Kommentar 0

904

Wie kann man mit PHP Registrierungsangriffe verhindern?

Artikeleinführung:Wie kann man mit PHP Registrierungsangriffe verhindern? Mit der Entwicklung des Internets ist die Registrierungsfunktion zu einer der notwendigen Funktionen für fast alle Websites geworden. Allerdings nutzten böse Elemente diese Gelegenheit auch, um Registrierungsangriffe durchzuführen und in böswilliger Absicht eine große Anzahl gefälschter Konten zu registrieren, was zu vielen Problemen auf der Website führte. Um Registration-Pinsel-Angriffe zu verhindern, können wir einige wirksame technische Mittel einsetzen. In diesem Artikel wird eine Methode zur Verhinderung von Registrierungsangriffen mithilfe der Programmiersprache PHP vorgestellt und entsprechende Codebeispiele bereitgestellt. 1. Angriffe zur Registrierung von IP-Adressbeschränkungen gehen in der Regel von derselben IP-Adresse aus

2023-08-19

Kommentar 0

815

Bereiten Sie Umgebungsregister und Speicherelfen und Zwerge Quellcode und Signalquellcodeebene für die schrittweise Ausführung vor

Artikeleinführung:Das Setzen von Haltepunkten für Videospeicheradressen mag nett erscheinen, ist aber nicht das benutzerfreundlichste Werkzeug. Wir hoffen, auch Haltepunkte für Quellcodezeilen und Funktionseintragsadressen festlegen zu können, damit wir das Debugging mit der gleichen Konkretheit wie der Code durchführen können. In diesem Artikel werden Haltepunkte auf Quellebene zu unserem Debugger hinzugefügt. Mit all den Funktionen, die wir bereits unterstützen, ist das viel einfacher, als es zunächst klingt. Wir werden außerdem einen Befehl hinzufügen, um den Typ und die Adresse eines Symbols abzurufen. Dies ist nützlich, um Code oder Daten zu finden und Verknüpfungskonzepte zu verstehen. Serienindex Mit der Veröffentlichung früherer Artikel wird dieser Link nach und nach wirksam. Planen Sie die Haltepunktregister- und Videospeicherumgebung der Elfen und Zwerge, um den Quellcode und die Signalquellcodeebene auszuführen, um den Haltepunktaufrufstapel auf Quellcodeebene auszuführen und die folgenden Schritte von Variablen zu lesen

2024-06-02

Kommentar 0

683

So richten Sie einen Router auf einem Mobiltelefon ein

Artikeleinführung:So richten Sie den Router auf Ihrem Mobiltelefon ein: 1. Stellen Sie eine Verbindung zum WLAN-Netzwerk her. 2. Melden Sie sich beim Router an, öffnen Sie den mobilen Browser, geben Sie 192.168.0.1 oder 192.168.1.1 ein, es wird zur Anmeldeoberfläche des weitergeleitet Router, geben Sie das Passwort ein; 3. Internetzugang, WLAN-Netzwerkeinstellungen, klicken Sie auf Interneteinstellungen, wählen Sie die Netzwerkmethode entsprechend Ihrem Breitbandtyp aus, nehmen Sie den automatischen Bezug einer IP-Adresse als Beispiel, wählen Sie sie aus und klicken Sie dann auf Speichern Klicken Sie im Internetmodus auf die Option „WLAN-Einstellungen“, geben Sie das WLAN-Passwort direkt ein und klicken Sie auf „Speichern“.

2023-09-06

Kommentar 0

11362