Insgesamt10000 bezogener Inhalt gefunden

So überprüfen Sie, ob vuejs erfolgreich installiert wurde

Artikeleinführung:So überprüfen Sie, ob vuejs erfolgreich installiert wurde: 1. Öffnen Sie mit der Tastenkombination „Windows + R“ das Fenster „Ausführen“, geben Sie „cmd“ ein und klicken Sie auf „OK“. 2. Führen Sie im geöffneten cmd-Befehlsfenster den Befehl aus Befehl „vue -V“, Wenn die Versionsnummer ausgegeben wird, bedeutet dies, dass die Installation von vuejs erfolgreich war, andernfalls ist die Installation nicht erfolgreich.

2021-09-01

Kommentar 0

8563

So installieren Sie Abhängigkeiten in VueJS

Artikeleinführung:So installieren Sie Abhängigkeiten in vuejs: 1. Installieren Sie node und cnpm; 2. Installieren Sie das vue-cli-Gerüstkonstruktionstool. 3. Erstellen Sie das Projekt mit vue-cli 5. Führen Sie den Befehl „cnpm install“ aus, um die Abhängigkeiten zu installieren.

2021-09-26

Kommentar 0

16346

Ist Binance sicher?

Artikeleinführung:Im Vergleich zu einigen kleinen Plattformen ist die Sicherheit von Binance immer noch viel höher. Da Binance als weltweit größte Kryptowährungsbörse gilt, bedeutet dies, dass der Markt bereits ein gewisses Maß an Vertrauen in die Sicherheitsbewertung von Binance hat.

2024-03-07

Kommentar 0

1648

So implementieren Sie globales Zustandsmanagement in Vuejs

Artikeleinführung:In vuejs kann Vuex verwendet werden, um eine globale Statusverwaltung zu erreichen. Vuex ist ein speziell für Vue.js-Anwendungen entwickeltes Statusverwaltungsmodell. Es kann zur Verwaltung globaler Daten und zur Verwaltung des Datenstatus komplexer Anwendungen verwendet werden, z. B. der Kommunikation zwischen Geschwisterkomponenten und mehrschichtige Übergabe von Werten aus verschachtelten Komponenten usw.

2021-09-08

Kommentar 0

3123

Ist Discuz sicher?

Artikeleinführung:Discuz sicher. Sicherheit hängt jedoch nicht nur von den Sicherheitsfähigkeiten der Plattform selbst ab, sondern erfordert auch die aktive Beteiligung von Administratoren und Benutzern. Durch die Stärkung des Sicherheitsbewusstseins, die Einführung strenger Passwortrichtlinien, die regelmäßige Aktualisierung der Forenplattform und andere Maßnahmen können die Sicherheitsfunktionen von Discuz erheblich verbessert werden.

2023-07-20

Kommentar 0

1665

PHP-Sicherheitsschutz: Verstärken Sie die Sicherheitsprotokollierung

Artikeleinführung:Mit der rasanten Entwicklung der Informationstechnologie werden Netzwerkangriffe und Datenlecks immer gravierender. Angesichts solch komplexer Sicherheitsherausforderungen müssen wir verschiedene Maßnahmen ergreifen, um die Sicherheit und Stabilität des Servers zu gewährleisten. Die Sicherheitsprotokollierung ist einer der kritischsten Punkte. In diesem Artikel wird die Sicherheitsprotokollierung im PHP-Sicherheitsschutz erläutert und erläutert, wie die Implementierung verbessert werden kann. Was ist Sicherheitsprotokollierung? Sicherheitsprotokollierung bedeutet, dass der Server regelmäßig Informationen zu Sicherheitsereignissen wie Netzwerkangriffen, Intrusion Prevention und Sicherheitsalarmen aufzeichnet. Durch die Aufzeichnung dieser Informationen und

2023-06-24

Kommentar 0

819

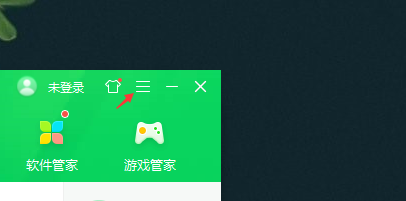

Wie richte ich eine sichere Dekomprimierung im 360 Secure Browser ein? Teilen Sie das Tutorial zum Einrichten der sicheren Dekomprimierung im 360 Secure Browser

Artikeleinführung:360 Secure Browser ist ein Browser der neuen Generation, der sicher und einfach im Internet zu verwenden ist. Er verfügt über die führende Bibliothek bösartiger URLs in China und nutzt eine Cloud-Scan- und Kill-Engine, um bösartige URLs wie Malware, Betrug und Online-Banking automatisch zu blockieren Fälschung. Als Nächstes erklärt Ihnen der Herausgeber, wie Sie eine sichere Dekomprimierung einrichten, damit Sie sicher im Internet surfen können. 360 Secure Browser-Einstellungen und Safe Decompression Tutorial-Freigabe 1. Öffnen Sie 360 Secure Browser. 2. Klicken Sie auf die drei horizontalen Linien in der oberen rechten Ecke und wählen Sie Einstellungen. 3. Aktivieren Sie „360 sichere Dekomprimierung verwenden“.

2024-07-11

Kommentar 0

787

So richten Sie den E-Mail-Sicherheitsschutz mit 360 Security Guard ein - So richten Sie den E-Mail-Sicherheitsschutz mit 360 Security Guard ein

Artikeleinführung:Kürzlich haben einige Freunde den Herausgeber 360 Security Guards zum Einrichten des E-Mail-Sicherheitsschutzes konsultiert. Im Folgenden erfahren Sie, wie 360 Security Guards den E-Mail-Sicherheitsschutz einrichten. 1. Öffnen Sie 360 Security Guard und klicken Sie auf das Hauptmenü-Logo in der oberen rechten Ecke, wie in der Abbildung gezeigt. 2. Klicken Sie auf die Einstellungsoption, wie in der Abbildung gezeigt. 3. Wählen Sie die Option Security Protection Center. 4. Wählen Sie die Option E-Mail-Sicherheitsschutz. 5. Legen Sie Optionen für den E-Mail-Sicherheitsschutz fest. 6. Wenn die Einstellung abgeschlossen ist, speichern Sie sie.

2024-03-05

Kommentar 0

625

Sichere Programmierung in Java: Wie kultiviert man eine Sicherheitskultur?

Artikeleinführung:Java-Entwickler können eine Sicherheitskultur fördern und sichere Anwendungen erstellen, indem sie Best Practices befolgen: Erkennen Sie Sicherheitslücken mithilfe statischer Codeanalyse. Nutzen Sie Sicherheitsbibliotheken wie Verschlüsselungs- und Authentifizierungstools. Implementieren Sie die Validierung der Benutzereingaben und überprüfen Sie die erwarteten Formate und Werte. Befolgen Sie etablierte sichere Codierungsrichtlinien wie OWASPTop10. Kontinuierliche Weiterbildung, um über die neuesten Sicherheitsrichtlinien und Bedrohungen auf dem Laufenden zu bleiben.

2024-06-04

Kommentar 0

926

Nginx-Betriebs- und Wartungssicherheit sowie Sicherheitsbetrieb und -wartung

Artikeleinführung:Nginx ist ein Open-Source-HTTP-Server und Reverse-Proxy-Server, der im Internetbereich weit verbreitet ist. Als Teil der Internet-Infrastruktur sind die Betriebs- und Wartungssicherheit sowie der sichere Betrieb und die Wartung von Nginx besonders wichtig. Nginx-Betriebs- und Wartungssicherheit, Konfigurationssicherheit, Nginx-Konfigurationsdateien wirken sich direkt auf die Sicherheit des Servers aus. Daher ist es äußerst wichtig, die Konfigurationsdateien während des Betriebs- und Wartungsprozesses sorgfältig zu überprüfen und sicher anzupassen. Zu den häufigsten Problemen mit Konfigurationsdateien gehören: Überwachungsports, Reverse-Proxy, virtueller Host, Benutzerauthentifizierung, Auflösung von Domänennamen usw. Stellen Sie sicher, dass es richtig ist

2023-06-09

Kommentar 0

1045

Ubuntu-Systemsicherheit und Ubuntu-Sicherheit

Artikeleinführung:Als Open-Source-Betriebssystem hat Ubuntu in puncto Sicherheit schon immer große Aufmerksamkeit erregt. In diesem Artikel wird ausführlich auf die Sicherheit des Ubuntu-Systems eingegangen und darauf, wie die Sicherheit des Systems erhöht werden kann, um die Integrität der Benutzerdaten und des Systems sicherzustellen. Ubuntu-Systemsicherheit Das Ubuntu-System selbst verfügt über eine hohe Sicherheit, die hauptsächlich auf den folgenden Aspekten basiert: 1. Updates und Schwachstellenbehebungen: Ubuntu veröffentlicht regelmäßig Sicherheitsupdates und Patches, um bekannte Schwachstellen zu beheben und die Systemsicherheit zu verbessern Datum mit automatischen oder manuellen Updates. 2. Benutzerrechteverwaltung: Ubuntu schränkt den Zugriff und die Vorgänge der Benutzer auf das System durch die Benutzerrechteverwaltung ein. Normale Benutzer haben nur begrenzte Rechte und benötigen Administratorrechte, um fortzufahren.

2024-02-11

Kommentar 0

709

Eine vollständige Anleitung zum WordPress-Sicherheitsschutz!

Artikeleinführung:Eine vollständige Anleitung zum WordPress-Sicherheitsschutz! Mit der Entwicklung des Internets entscheiden sich immer mehr Websites für WordPress als beliebtes Content-Management-System. Allerdings nehmen auch die Sicherheitsbedrohungen zu und Fragen der Website-Sicherheit sind für die Mehrheit der Besitzer von WordPress-Websites in den Mittelpunkt gerückt. Um die Sicherheit der WordPress-Website zu schützen, müssen wir eine Reihe von Sicherheitsmaßnahmen ergreifen, einschließlich, aber nicht beschränkt auf, die Stärkung des Anmeldesystems, die Installation von Sicherheits-Plug-ins, die regelmäßige Sicherung von Daten usw. 1. Hinzufügen

2024-02-29

Kommentar 0

746

Verwenden Sie PHP-Sicherheitsbibliotheken, um häufige Sicherheitslücken zu vermeiden

Artikeleinführung:Verwenden Sie PHP-Sicherheitsbibliotheken, um häufige Sicherheitslücken zu vermeiden. Sicherheit ist ein sehr wichtiger Aspekt bei der Entwicklung von Websites und Webanwendungen. Als weit verbreitete Programmiersprache ist PHP in der Regel verschiedenen Sicherheitsbedrohungen ausgesetzt. Um häufige Sicherheitslücken zu vermeiden, können wir PHP-Sicherheitsbibliotheken verwenden, um die Sicherheit unseres Codes zu erhöhen. In diesem Artikel werden einige häufige Sicherheitslücken vorgestellt und gezeigt, wie Sie diese mithilfe von PHP-Sicherheitsbibliotheken beheben können. SQL-Injection SQL-Injection ist eine der häufigsten Sicherheitslücken, die es einem Angreifer ermöglicht, Daten zu manipulieren

2023-07-06

Kommentar 0

1098