Kurs Grundschule 65892

Kurseinführung:php中文网原创mysql教程之《MySQL权威开发指南(教程)》为php中文网欧阳克老师主讲。本课程为MYSQL基础视频教程,主要讲解mysql数据库基础、搭建、数据类型、增删改查的基本操作等!非常适合mysql初学者学习!

Kurs Dazwischenliegend 11251

Kurseinführung:《自学IT网Linux负载均衡视频教程》主要通过对web,lvs以及在nagin下对Linux进行脚本操作来实现Linux负载均衡。

Die Klassenwanderung bleibt die größte Bedrohung, die von Fassaden ausgeht

2024-03-22 00:04:36 0 1 332

2017-10-11 12:33:15 0 1 1407

2017-05-19 10:16:43 0 1 665

Kurseinführung:Das Deaktivieren des Viren- und Bedrohungsschutzes in Windows 10 ist ein Problem, auf das einige Spieler stoßen. Wenn Benutzer verschiedene legendäre Spiele spielen, aktiviert das System automatisch den Viren- und Bedrohungsschutz, identifiziert das Spiel als Malware und löscht dann den Schutz Wenn Sie dieses Spiel weiterspielen möchten, gibt es nur eine Möglichkeit, nämlich den Viren- und Bedrohungsschutz auszuschalten. Dies verringert jedoch auch den Sicherheitsfaktor. Hier finden Sie eine Einführung zum Ausschalten des Viren- und Bedrohungsschutzes in Windows 10. So deaktivieren Sie den Viren- und Bedrohungsschutz in Windows 10 1. Gehen Sie in der Menüleiste zu den Windows-Einstellungen. 2. Gehen Sie in den Windows-Einstellungen zu Sicherheit und Upgrades. 3. Gehen Sie nach dem Einschalten zum Windows-Sicherheitscenter und gehen Sie dann zu Zu

2023-07-11 Kommentar 0 6854

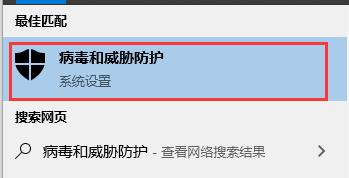

Kurseinführung:Obwohl die Viren- und Bedrohungsschutzfunktion von win10 uns dabei helfen kann, viele Viren zu blockieren und den Computer zu schützen, kann sie auch versehentlich viele Software und Dateien blockieren, sodass wir sie nicht normal herunterladen und installieren können. Zu diesem Zeitpunkt müssen wir den Viren- und Bedrohungsschutz vorübergehend deaktivieren. So deaktivieren Sie den Viren- und Bedrohungsschutz in Win10 1. Wir können im Suchfeld in der unteren linken Ecke direkt nach „Viren- und Bedrohungsschutz“ suchen und ihn dann aktivieren. 2. Klicken Sie anschließend unter „Einstellungen für Viren- und Bedrohungsschutz“ auf „Einstellungen verwalten“. 3. Dann schalten Sie einfach alle drei im Bild gezeigten Optionen aus.

2024-01-04 Kommentar 0 1277

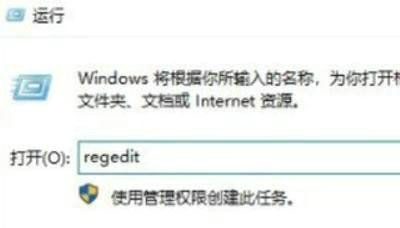

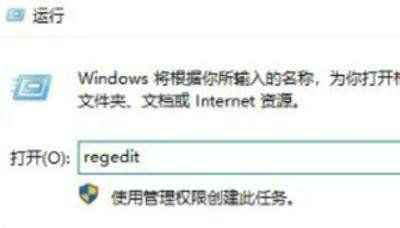

Kurseinführung:Wenn wir die Sicherheitsüberprüfungsfunktion des Win10-Systems verwenden, sehen wir manchmal einige potenzielle Bedrohungen. Aber was sollten Sie tun, wenn Sie eine Bedrohung entdecken, mit der Sie nicht umgehen können? Vielleicht liegt es daran, dass sich in der Registrierung einige Dateien befinden, die unseren Betrieb einschränken. Egal, wir können das Problem lösen, indem wir den WindowsDefender-Ordner im Registrierungseditor eingeben und einrichten. Lassen Sie mich Ihnen als Nächstes eine detaillierte Einführung in die Lösung des Problems geben, dass Win10 Bedrohungen erkennt, die nicht behandelt werden können. Was soll ich tun, wenn Win10 feststellt, dass Bedrohungen nicht behandelt werden können? Methode 1: Tastenkombination „Win+R“ zum Öffnen von „Ausführen“, „regedit“ eingeben und zum Öffnen die Eingabetaste drücken. 2. Rufen Sie den Registrierungseditor auf und klicken Sie links auf „HKEY_LOCAL_MACHINE\So“.

2024-09-03 Kommentar 0 670

Kurseinführung:Wenn wir die Sicherheitserkennungsfunktion im Win10-System verwenden, werden wir einige vorhandene Bedrohungen finden, aber was sollen wir tun, wenn wir feststellen, dass die Bedrohungen nicht bekämpft werden können? Dies kann daran liegen, dass in der Registrierung Dateieinschränkungen bestehen. Benutzer können den Windows Defender-Ordner im Registrierungseditor aufrufen, um Einstellungen vorzunehmen. Lassen Sie sich auf dieser Website den Benutzern sorgfältig vorstellen, wie sie mit Bedrohungen umgehen können, die in Windows 10 nicht bewältigt werden können. Was soll ich tun, wenn Win10 feststellt, dass Bedrohungen nicht behandelt werden können? Methode 1: „Win+R“-Tastenkombination zum Öffnen von „Ausführen“, „regedit“ eingeben und zum Öffnen die Eingabetaste drücken. 2. Rufen Sie den Registrierungseditor auf und klicken Sie links auf „HKEY_“.

2024-02-10 Kommentar 0 893

Kurseinführung:Arten von Sicherheitsbedrohungen im PHP-Framework Die weit verbreitete Verwendung des PHP-Frameworks bringt einerseits Komfort für Entwickler, birgt andererseits aber auch Sicherheitsbedrohungen. Hacker können Schwachstellen im Framework ausnutzen, um Angriffe zu starten, die sensible Daten stehlen, Systeme kompromittieren oder böswillige Aktivitäten starten. Das Verständnis der Arten von Sicherheitsbedrohungen in PHP-Frameworks ist für den Schutz Ihrer Anwendungen von entscheidender Bedeutung. Häufige Sicherheitsbedrohungen Cross-Site-Scripting (XSS): XSS-Angriffe ermöglichen es Angreifern, bösartige Skripte im Browser des Opfers auszuführen und Cookies, Sitzungs-IDs oder andere vertrauliche Informationen zu stehlen. SQL-Injection: Durch SQL-Injection können Angreifer nicht autorisierte SQL-Abfragen ausführen, Datenbanktabellen ändern oder vertrauliche Daten abrufen. Befehlsinjektion: Befehlsinjektionsangriffe ermöglichen es Angreifern

2024-06-01 Kommentar 0 377