Kurs Dazwischenliegend 11251

Kurseinführung:《自学IT网Linux负载均衡视频教程》主要通过对web,lvs以及在nagin下对Linux进行脚本操作来实现Linux负载均衡。

Kurs Fortschrittlich 17584

Kurseinführung:《尚学堂MySQL视频教程》向大家介绍了如何从安装到使用MySQL数据库的这么一个过程,详细的介绍的每个环节的具体操作。

Kurs Fortschrittlich 11299

Kurseinführung:《兄弟连前端实例展示视频教程》向大家介绍了html5和css3技术的实例,让大家更加熟练掌握使用html5和css3.

Das Login-Passwort entspricht den letzten sechs Ziffern der Matrikelnummer

2020-02-16 21:04:11 0 2 1160

Passwort eingeben: 111db Passwort: 111 Verschlüsselungspasswort: 3752380a87c5bbf00efcd9260ce22a69

2018-08-22 15:21:14 0 3 1485

Das Passwort zum Herunterladen des Codes ist ein Ghost. Es ist MD5-verschlüsselt.

2018-10-17 16:26:28 0 1 1275

Beim Backstage-Login wird immer darauf hingewiesen, dass das Passwort falsch ist

2019-04-06 16:31:30 0 10 1615

2019-11-10 18:06:32 0 0 1018

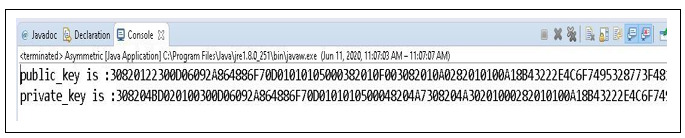

Kurseinführung:Kryptographie ist das Studium und die Anwendung verschiedener Techniken zum Schutz der Kommunikation vor Störungen durch Dritte. Es dient der Netzwerksicherheit. Wir versuchen, Methoden und Praktiken zum Schutz sensibler Daten zu entwickeln. Das einzige Ziel der Kryptografie besteht darin, Daten vor Angreifern zu schützen. Asymmetrische Verschlüsselung wird auch als Public/Private-Key-Verschlüsselung bezeichnet. Der private Schlüssel bleibt, wie der Name schon sagt, privat, während der öffentliche Schlüssel weitergegeben werden kann. Verschlüsselung ist eine mathematische Beziehung zwischen zwei Schlüsseln, einem zur Verschlüsselung und einem zur Entschlüsselung. Wenn es beispielsweise zwei Schlüssel „A1“ und „A2“ gibt, dann wird, wenn der Schlüssel „A1“ zur Verschlüsselung verwendet wird, „A2“ zur Entschlüsselung verwendet und umgekehrt. Wir verwenden den RSA-Algorithmus zur asymmetrischen Verschlüsselung. Zunächst generieren wir ein Schlüsselpaar (öffentlicher Schlüssel, privater Schlüssel). Kryptozoologie Togen der asymmetrischen Verschlüsselung in Java

2023-08-19 Kommentar 0 587

Kurseinführung:1. Zuerst eröffnen wir die Onion Academy. 2. Klicken Sie auf „Wachstum“. 3. Klicken Sie auf den persönlichen Avatar. 4. Klicken Sie auf Passwortverwaltung. 5. Geben Sie das alte Passwort und dann das neue Passwort ein, um es zu ändern.

2024-06-06 Kommentar 0 244

Kurseinführung:Der neueste Fortschritt und die Anwendungspraxis der PHP-Kryptographie. Einführung: Mit der rasanten Entwicklung des Internets und der zunehmenden Bedeutung der Datensicherheit hat die Kryptographie als Disziplin, die den Schutz der Informationssicherheit untersucht, große Aufmerksamkeit und Forschung erhalten. In dieser Hinsicht ermöglichen die jüngsten Fortschritte in der PHP-Kryptographie Entwicklern, die vertraulichen Informationen der Benutzer besser zu schützen und sicherere Anwendungen bereitzustellen. In diesem Artikel werden die neuesten Fortschritte in der PHP-Kryptographie sowie Codebeispiele in praktischen Anwendungsszenarien vorgestellt. 1. Neueste Entwicklungen bei Hash-Algorithmen Hash-Algorithmen sind eine häufig verwendete Technologie in der Kryptographie.

2023-08-17 Kommentar 0 1449

Kurseinführung:Entdecken Sie die neuesten Technologien der PHP-Kryptographie und Datensicherheit. Mit der rasanten Entwicklung des Internets sind Datensicherheit und Datenschutz zu einer wichtigen Aufgabe geworden. Bei Webanwendungen ist die Sicherheit von Benutzerpasswörtern und sensiblen Daten besonders wichtig. Die PHP-Kryptografie bietet uns eine Reihe leistungsstarker Kryptografiefunktionen und -algorithmen, die die Sicherheit der Benutzerdaten wirksam schützen können. In diesem Artikel werden wir uns mit der Spitzentechnologie der PHP-Kryptographie und Datensicherheit befassen, ein tiefgehendes Verständnis ihrer Funktionsweise erlangen und anhand von Codebeispielen demonstrieren, wie Benutzerkennwörter und vertrauliche Daten sicher gehandhabt werden. 1. Geheimnis

2023-08-17 Kommentar 0 674

Kurseinführung:„Lernen Sie kryptografische Algorithmen in Golang von Grund auf“ Kryptozoologische Algorithmen sind ein sehr wichtiger Teil des Computerbereichs, der Datensicherheit und Verschlüsselungstechnologie umfasst. In diesem Artikel wird die Golang-Sprache als Beispiel verwendet und anhand tatsächlicher Codebeispiele die Grundprinzipien und Implementierungsmethoden kryptografischer Algorithmen von Grund auf erlernt. 1. Hash-Algorithmus Der Hash-Algorithmus ist ein wichtiger Teil des kryptografischen Algorithmus und wird normalerweise verwendet, um Daten beliebiger Länge in einen Hashwert fester Länge umzuwandeln. Golang bietet verschiedene Implementierungen von Hash-Algorithmen, beispielsweise MD

2024-03-03 Kommentar 0 999