Kurs Dazwischenliegend 11389

Kurseinführung:„Selbststudium IT-Netzwerk-Linux-Lastausgleich-Video-Tutorial“ implementiert hauptsächlich den Linux-Lastausgleich durch Ausführen von Skriptvorgängen im Web, LVS und Linux unter Nagin.

Kurs Fortschrittlich 17701

Kurseinführung:„Shang Xuetang MySQL Video Tutorial“ führt Sie in den Prozess von der Installation bis zur Verwendung der MySQL-Datenbank ein und stellt die spezifischen Vorgänge jedes Links im Detail vor.

Kurs Fortschrittlich 11397

Kurseinführung:„Brothers Band Front-End-Beispiel-Display-Video-Tutorial“ stellt jedem Beispiele für HTML5- und CSS3-Technologien vor, damit jeder die Verwendung von HTML5 und CSS3 besser beherrschen kann.

Fehler beim Durchlaufen der jQuery-Tabelle

2023-03-29 18:20:32 0 0 677

Überarbeitung des Titels: Fehlerbehebung bei Wertauswahl und Variablenzuweisungsproblemen

2024-03-30 10:19:52 0 2 517

2023-09-05 11:18:47 0 1 889

Experimentieren Sie mit der Sortierung nach Abfragelimit

2023-09-05 14:46:42 0 1 774

2023-09-05 15:18:28 0 1 652

Kurseinführung:In diesem Artikel wird hauptsächlich die spezifische Implementierung der jQuery-Traversing-Tabelle vorgestellt. Freunde, die sie benötigen, können darauf verweisen.

2016-05-16 Kommentar 0 1033

Kurseinführung:Wie schließe ich die Mission „Condor Coyote Crossing“ ab? Diese Aufgabe erfordert, dass wir die Beauftragung des NPCs annehmen. Nachdem wir alle Wölfe beseitigt haben, können wir diese Aufgabe abschließen. Ich hoffe, dass sie allen dabei helfen kann, diese Aufgabe zu erledigen. Anleitung zum Abschließen der Mission „Coyote Crossing“ in „The Condor Shooting“ 1. Schließen Sie diese Mission an der markierten Stelle unter dem Bild ab. 2. Nachdem wir am Ziel angekommen sind, sprechen Sie hier mit dem NPC. 3. Dann werden wir die Kojoten entsprechend der anvertrauten Aufgabe finden und alle diese Wölfe töten. 4. Nachdem Sie alle Kojoten besiegt haben, können Sie die Aufgabe dem NPC übergeben und die Aufgabe abschließen.

2024-04-29 Kommentar 0 1115

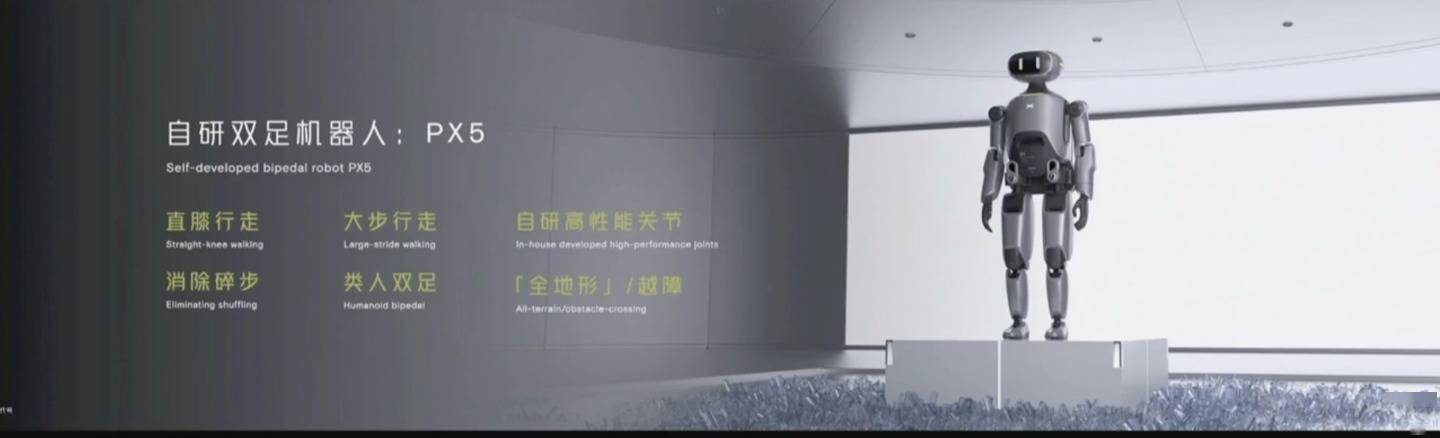

Kurseinführung:IT House berichtete am 24. Oktober, dass He Xiaopeng beim heutigen 1024. Er sagte, dass das Xiaopeng-Team fünf Monate brauchte, um den selbst entwickelten zweibeinigen Roboter stabil laufen zu lassen. Berichten zufolge kann der PX5 die branchenweit besten Fähigkeiten beim Gehen auf zwei Beinen und beim Überwinden von Hindernissen erreichen. Durch selbst entwickelte Hochleistungsgelenke verfügt der Roboter über hochstabile Gehfähigkeiten und kann das Gehen im Innen- und Außenbereich sowie das Überqueren von Hindernissen mehr als zwei Stunden lang bewältigen. Darüber hinaus verfügt der PX5 über einen ultraleichten humanoiden Arm und eine menschenähnliche geschickte Hand: 11 Freiheitsgrade für eine Hand, 1 kg Haltekraft für zwei Finger und ein starr-flexibles Hybridantriebsschema für Greif- und Wickelhaltungen Objekte unterschiedlicher Form. Erwähnenswert ist, dass der PX5 auch Antrieb und Steuerung integriert und mit nur einer Hand gesteuert werden kann.

2023-10-25 Kommentar 0 1019

Kurseinführung:In diesem Abschnitt wird hauptsächlich die spezifische Implementierung von Flex-Traversing-Objektschlüsseln und -Werten vorgestellt. Freunde, die sie benötigen, können darauf verweisen.

2016-12-27 Kommentar 0 1146

Kurseinführung:Für den Umgang mit Traversal-Angriffen im PHP-Flash-Sale-System sind spezifische Codebeispiele erforderlich. Mit dem Aufstieg des E-Commerce sind Flash-Sale-Aktivitäten für große E-Commerce-Plattformen zu einem wichtigen Mittel geworden, um Benutzer anzulocken und Verkäufe zu fördern. In Flash-Sales-Systemen mit hoher Parallelität sind Traversal-Angriffe jedoch zu einer ernsthaften Sicherheitsbedrohung geworden. Ein Traversal-Angriff bezeichnet eine Möglichkeit für einen Angreifer, direkt auf das System zuzugreifen, um Flash-Sale-Produkte zu erhalten, indem er Anforderungsparameter ändert und dabei normale Kanäle umgeht. Um Traversal-Angriffe zu verhindern, müssen wir eine Reihe von Sicherheitsmaßnahmen im PHP-Flash-Killing-System implementieren. Im Folgenden werde ich einige Gemeinsamkeiten vorstellen

2023-09-20 Kommentar 0 1439