aktueller Standort:Heim > 安全性security suchen

Insgesamt21321 bezogener Inhalt gefunden

-

- 360 Security Router Vollbild-Scrolleffekt

- 360 Security Router Vollbild-Scrolleffekt

- 2019-10-18 161 1461

-

- Flexible Umschaltanimation der jQuery-Vollbild-Fokuskarte

- Flexible Umschaltanimation der jQuery-Vollbild-Fokuskarte

- 2023-02-23 111 772

-

- Cheetah Safe Browser-Spezialseite im Vollbildmodus, Scrollen nach oben und unten, Umschalten des JS-Codes für Spezialeffekte

- Die spezielle Seite von Cheetah Safe Browser verfügt über einen Vollbild-Scroll- und Hoch- und Runterschalteffekt. Der Scroll-Effekt ist auf der Grundlage von jQuery implementiert. Es ist sehr gut spezielle Guide-Seite.

- 2017-01-13 178 2271

-

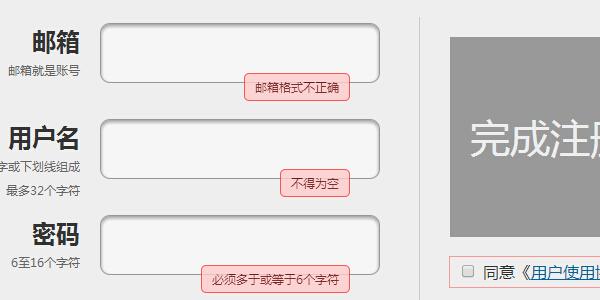

- Verifizierungscode für das Mitgliedsregistrierungsformular der Registrierungsüberprüfungsinstanz

- Registrierungsprüfung praktische Beispiel für Mitgliederregistrierung Authentifizierungscode Um die Informationen der Benutzerregistrierungsmitgliedschaft zu überprüfen, ob die Anforderungen erfüllt werden, empfiehlt es sich um den Download.

- 2017-02-07 251 2453

-

- jQuery+CSS3 elastischer Übergang Vollbild-Umblättereffekt

- Eine Seite, die durch Klicken auf die Navigationsschaltfläche in den Vollbildmodus umgeschaltet werden kann

- 2023-02-09 148 1030

-

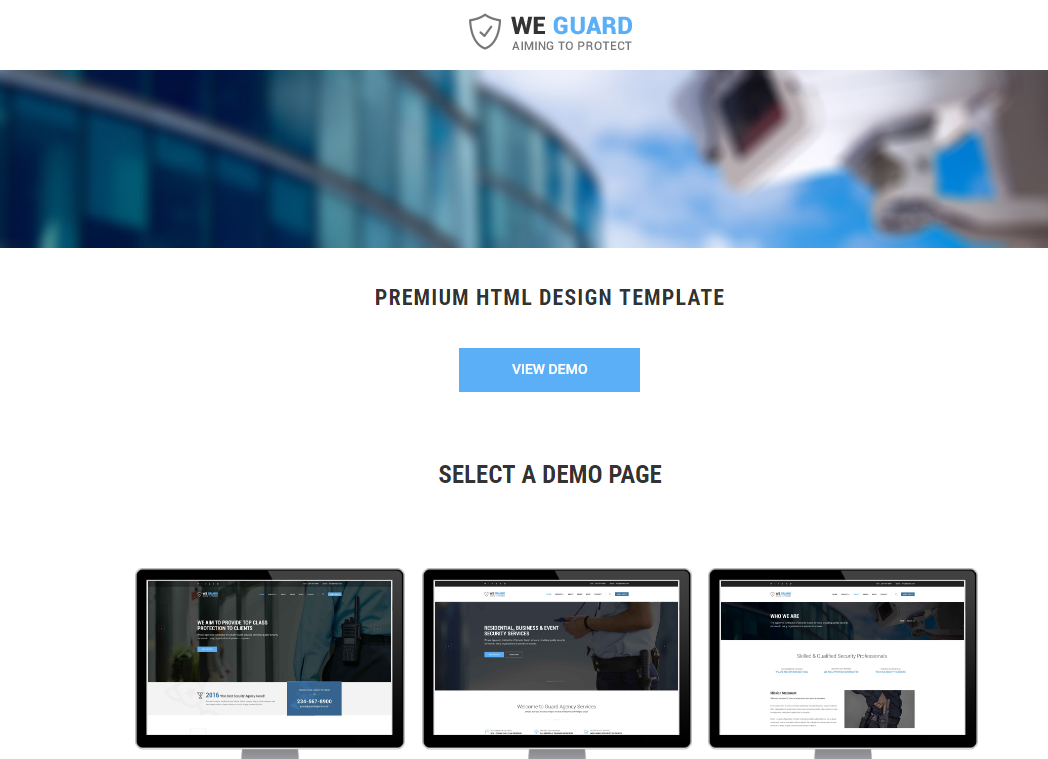

- Offizielle Website der Blue Security Protection Company

- Offizielle Website der Blue Security Protection Company

- 2018-01-02 224 3027151

-

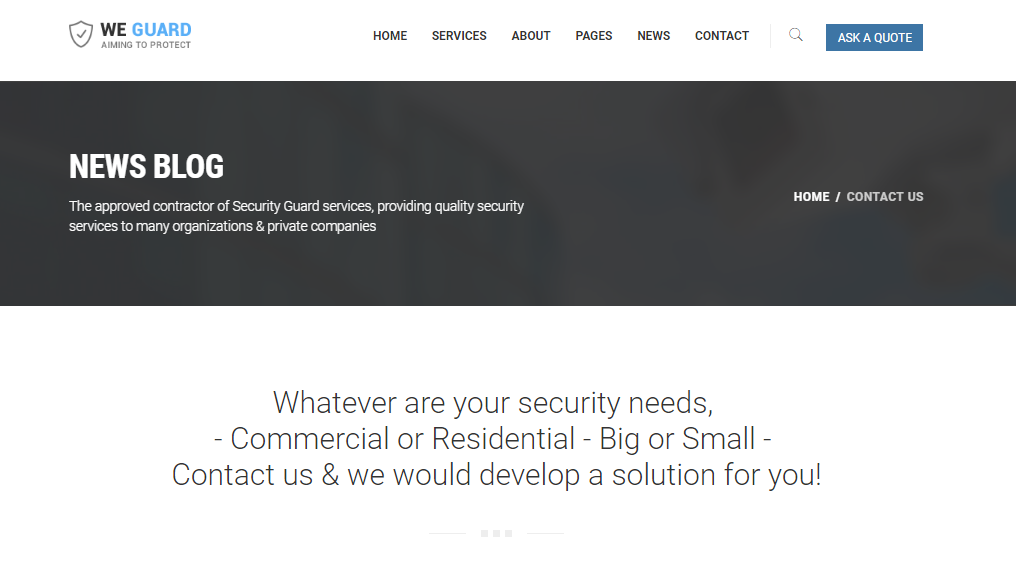

- Blaue Website-Vorlage für Sicherheitsschutzunternehmen

- Blaue Website-Vorlage für Sicherheitsschutzunternehmen

- 2018-01-18 178 2959888

-

- Responsive Webvorlage für Finanzsicherheitsverschlüsselungstechnologie

- Responsive Webvorlage für Finanzsicherheitsverschlüsselungstechnologie

- 2018-01-25 136 2928165

-

- Offizielle Website von Giant Bicycle, vollständiger Satz Website-Vorlagen herunterladen

- Laden Sie den vollständigen Satz Website-Vorlagen für die offizielle Website von Giant Bicycle herunter.

- 2017-01-18 176 3582815

-

- Stilvolle und personalisierte Web-Lebenslaufvorlage für Front-End-Ingenieure im Vollbildmodus

- Stilvolle und personalisierte Web-Lebenslaufvorlage für Front-End-Ingenieure im Vollbildmodus

- 2017-09-23 109 3331475

-

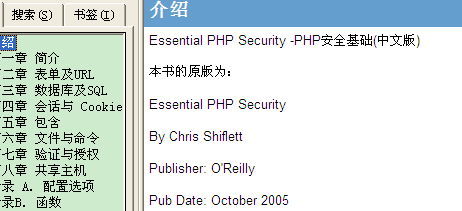

- PHP-Sicherheitsgrundlagen (chinesische Version)

- PHP-Sicherheitsgrundlagen (chinesische Version)

- 2018-02-10 332 2868043

-

- Tutorial zu den Grundlagen der Netzwerksicherheit

- Tutorial zu den Grundlagen der Netzwerksicherheit

- 2018-01-22 222 2943598

-

- Praxis für den Aufbau kommerzieller PHP+MySQL-Websites

- Kapitel 1 Erste Schritte mit Linux 1-1 Eigenschaften von Betriebssystemen 1-2 Installationseinstellungen 1-2-1 Festplattenpartition 1-2-2 Satz LILO 1-2-3 Netzwerkadresse und Zeitzoneneinstellungen l-2-4 Legen Sie die Kontokennwörter von Systemadministratoren und allgemeinen Benutzern fest 1-2-5 Systemsicherheitszertifizierung l-2-6 Wählen Sie das Installationskit aus 1-2-7 Richten Sie die Grafikkarte ein und testen Sie Xwindows l-2-8 Beginnen Sie mit der Installation des Kits l-3 Allgemeine Befehle l-4 grundlegende Netzwerkeinstellungen

- 2017-12-11 349 3103632

-

- Selbststudium PHP, MySQL und Apache

- Dieses Buch kombiniert PHP-Entwicklung mit MySQL-Anwendungen und bietet eine detaillierte und einfache Analyse von PHP bzw. MySQL. Es führt nicht nur in die allgemeinen Konzepte von PHP und MySQL ein, sondern gibt auch eine umfassendere Erklärung der Webanwendungen von PHP und MySQL und enthält mehrere klassische und praktische Beispiele. Dieses Buch ist die 4. Auflage, die vollständig aktualisiert, neu geschrieben und erweitert wurde, einschließlich der neuesten verbesserten Funktionen von PHP5.3 (z. B. bessere Fehler- und Ausnahmebehandlung), der gespeicherten Prozeduren und der Speicher-Engine von MySQL, der Ajax-Technologie und Web2.0 und die Sicherheitsprobleme, auf die Webanwendungen achten müssen

- 2017-12-09 303 3107851

-

- PHP5 und MySQL-Bibel

- Dieses Buch ist eine klassische, umfassende Einführung in PHP und MySQL. Das Buch stellt nicht nur umfassend die Kernfunktionen der beiden Technologien vor, sondern erklärt auch, wie man die beiden Technologien effektiv kombiniert, um robuste datengesteuerte Anwendungen zu erstellen. Dieses Buch behandelt die neuesten Funktionen, die in neuen Versionen der beiden Technologien auftauchen. Die zahlreichen praktischen Beispiele und ausführlichen Analysen im Buch basieren auf der langjährigen Berufserfahrung des Autors auf diesem Gebiet und können zur Lösung verschiedener Probleme genutzt werden von Entwicklern in der Praxis.

- 2017-12-09 343 3111663

-

- 安全帽扳手锤子等工具设计劳动节矢量素材(AI+EPS)

- 这是一款由安全帽、扳手、锤子、老虎钳和螺丝刀等工具设计的劳动节矢量素材,提供了 AI 和 EPS 两种格式,含 JPG 预览图。

- 2023-09-19 108 781

-

- 安全帽锤子扳手等工具设计劳动节矢量素材(AI+EPS)

- 这是一款由安全帽、锤子、扳手、螺丝刀和三角尺等工具设计的劳动节矢量素材,提供了 AI 和 EPS 两种格式,含 JPG 预览图。

- 2023-09-12 102 876

-

- 安全帽扳手老虎钳等工具设计劳动节矢量素材(AI+EPS)

- 这是一款由安全帽、扳手、老虎钳、螺丝刀和螺丝螺母等工具设计的劳动节矢量素材,提供了 AI 和 EPS 两种格式,含 JPG 预览图。

- 2023-09-19 112 799

-

- 可爱的夏天元素矢量素材(EPS+PNG)

- 这是一款可爱的夏天元素矢量素材,包含了太阳、遮阳帽、椰子树、比基尼、飞机、西瓜、冰淇淋、雪糕、冷饮、游泳圈、人字拖、菠萝、海螺、贝壳、海星、螃蟹、柠檬、防晒霜、太阳镜等等,素材提供了 EPS 和免扣 PNG 两种格式,含 JPG 预览图。

- 2024-05-09 184 2738

-

- 四个红的的 2023 毕业徽章矢量素材(AI+EPS+PNG)

- 这是一款红的的 2023 毕业徽章矢量素材,共四个,提供了 AI 和 EPS 和免扣 PNG 等格式,含 JPG 预览图。

- 2024-02-29 185 2347

-

- Android-Sicherheit und Berechtigungen WORD-Version

- In diesem Dokument geht es hauptsächlich um die Sicherheit und Berechtigungen von Android. Android ist ein Multiprozesssystem und jede Anwendung (und Systemkomponente) wird in einem eigenen Prozess ausgeführt. Ich hoffe, dass dieses Dokument Freunden in Not hilft; interessierte Freunde können vorbeikommen und einen Blick darauf werfen.

- 2024-01-28 2 2117

-

- Android 4.0, neues SDK, neue Funktionen, chinesische WORD-Version

- Android 4.0 ist eine wichtige Plattformversion, die eine Vielzahl neuer Funktionen für Benutzer und App-Entwickler hinzufügt. Von allen neuen Funktionen und APIs, die wir im Folgenden besprechen werden, ist Android 4.0 eine wichtige Plattformversion, da es die weit verbreiteten APIs und Hologrammthemen der Android 3.x-Versionen auf Geräte mit kleinem Bildschirm bringt. Interessierte Freunde können vorbeikommen und einen Blick darauf werfen

- 2024-01-29 2 2146

-

- Webservice-Design basierend auf der WORD-Version der REST-Architektur

- In diesem Dokument geht es hauptsächlich um das Design von Webdiensten basierend auf der REST-Architektur. REST (Representational State Transfer) ist ein einfacher Webdienst-Architekturstil. Seine Implementierung und Bedienung sind offensichtlich einfacher als SOAP und XML-RPC und können vollständig über das HTTP-Protokoll übergeben werden Die Implementierung kann auch den Cache verwenden, um die Antwortgeschwindigkeit zu verbessern, was dem SOAP-Protokoll in Bezug auf Leistung, Effizienz und Benutzerfreundlichkeit überlegen ist. Ich hoffe, dass dieses Dokument Freunden in Not helfen kann;

- 2024-01-28 0 828

-

- 150 Beispiele für Delphi 7-Anwendungsprogrammierung, vollständiger Buchinhalt, CHM-Ausgabe

- Laden Sie das CHM-Buch mit 150 Beispielen der Delphi 7-Anwendungsprogrammierung herunter. Anhand von 150 Beispielen stellt das Buch umfassend und ausführlich die gängigen Methoden und Techniken für die Entwicklung von Anwendungen mit Delphi 7 vor. Es erklärt hauptsächlich die Verwendung von Delphi 7 für die Verarbeitung von Schnittstelleneffekten. Bildverarbeitung, Grafik- und Multimedia-Entwicklung, Systemfunktionssteuerung, Dateiverarbeitung, Netzwerk- und Datenbankentwicklung sowie Komponentenanwendung usw. Diese Beispiele sind einfach und praktisch, sehr typisch und verfügen über hervorragende Funktionen. Die in vielen Beispielen verwendeten Technologien können leicht erweitert werden, um ähnliche Probleme zu lösen. Der beste Weg, dieses Buch zu nutzen, besteht darin, anhand von Beispielen zu lernen

- 2024-01-18 2 991

-

- Chinesische WORD-Version zur Hive-Berechtigungskontrolle

- Hive kann Berechtigungen über Metadaten ab Version 0.10 (einschließlich Version 0.10) steuern. In Versionen vor Hive-0.10 können Berechtigungen hauptsächlich über CREATE, SELECT und DROP von Hive-Tabellen gesteuert werden. Die auf Metadaten basierende Steuerung von Berechtigungen durch Hive ist nicht vollständig sicher. Der Zweck besteht darin, zu verhindern, dass Benutzer versehentlich Vorgänge ausführen, die sie nicht ausführen sollten. Interessierte Freunde können vorbeikommen und einen Blick darauf werfen

- 2024-02-03 31 1635

-

- Server-Sicherheitshund

- Server-Sicherheitshund

- 2018-02-03 300 5159

-

- Win2003-Serversicherheit

- Win2003-Serversicherheit

- 2018-02-03 213 4846

-

- Schutz der Website-Inhaltssicherheit

- Schutz der Website-Inhaltssicherheit

- 2018-02-03 213 5070

-

- Server-IIS-Sicherheitsexperte

- Server-IIS-Sicherheitsexperte

- 2018-02-03 214 4919

-

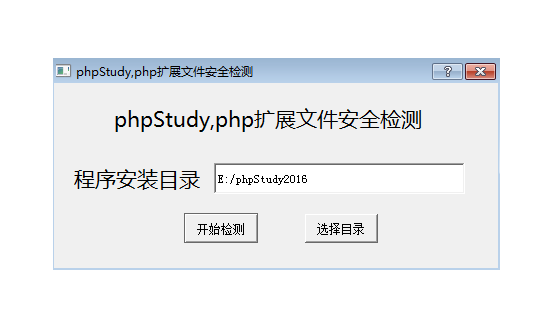

- Fehlerbehebung für den Sicherheits-Selbstcheck von phpstudy

- phpstudy2016/2018 Sicherheitserkennung und -reparatur

- 2019-09-23 862 22349

-

- SecurityMultiTool-masterPHP-Sicherheitsbibliothek

- SecurityMultiTool-masterPHP-Sicherheitsbibliothek

- 2017-12-19 292 4718

-

- PHP-Sicherheit, Anti-Injection-Klasse

- PHP-Sicherheit, Anti-Injection-Klasse

- 2017-12-26 227 2306

-

- phpseclib-masterPHP-Bibliothek für sichere Kommunikation

- phpseclib-masterPHP-Bibliothek für sichere Kommunikation

- 2017-12-08 149 1399

-

- SecurityMultiTool-master ist eine PHP-Sicherheitsbibliothek

- SecurityMultiTool-master ist eine PHP-Sicherheitsbibliothek

- 2017-12-08 144 1327

-

- Die sichere String-Klasse von PHP

- Die sichere String-Klasse von PHP

- 2017-03-31 242 5530