Article Tags

Article Tags

-

tous

-

web3.0

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

développement back-end

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

interface Web

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

base de données

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Opération et maintenance

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

outils de développement

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

cadre php

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Problème commun

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

autre

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

technologie

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Tutoriel CMS

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Java

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Tutoriel système

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

tutoriels informatiques

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Tutoriel matériel

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Tutoriel mobile

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Tutoriel logiciel

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

-

Tutoriel de jeu mobile

-

MacOS

MacOS

-

exploitation et maintenance Linux

exploitation et maintenance Linux

-

Apache

Apache

-

Nginx

Nginx

-

CentOS

CentOS

-

Docker

Docker

-

LVS

LVS

-

vagabond

vagabond

-

debian

debian

-

Zabbix

Zabbix

-

Kubernetes

Kubernetes

-

chut

chut

-

tissu

tissu

-

Comment supprimer en toute sécurité Ubuntu Linux de Dual Boot Windows

Cherchez-vous à désinstaller Ubuntu Linux à partir de votre système Windows à double boot? Si vous n'avez plus besoin de Linux sur votre ordinateur et que vous souhaitez le supprimer de votre configuration à double boot, vous êtes au bon endroit. Dans cet article, nous vous guiderons à travers

Mar 23, 2025 am 10:18 AM

Comment restreindre la commande SU aux utilisateurs autorisés dans Linux

La commande SU est un outil puissant qui peut être utilisé pour passer au compte d'un autre utilisateur. Cependant, il peut également être utilisé par les mauvaises personnes pour obtenir un accès non autorisé à votre système. En restreignant l'utilisation de la commande SU, vous pouvez aider à protéger votre lin

Mar 23, 2025 am 10:13 AM

Comment autoriser ou refuser l'accès sudo à un groupe de Linux

Sudo (SuperUser DO) est un outil puissant qui permet aux utilisateurs d'exécuter des commandes en tant que racine. Cela peut être utile pour les tâches administratives telles que l'installation de logiciels, la configuration des paramètres du système ou les problèmes de dépannage. Cependant, il est important d'utiliser Sudo

Mar 23, 2025 am 09:41 AM

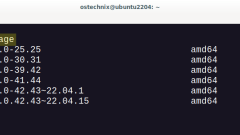

Comment supprimer les vieux noyaux Linux inutilisés

Chaque noyau Linux installé occupe une quantité importante d'espace disque. Au fil du temps, lorsque vous mettez à jour votre noyau vers des versions plus récentes, les noyaux plus anciens peuvent s'accumuler sur votre système, en prenant un espace disque précieux. En supprimant les vieux noyaux, vous pouvez libérer le disque

Mar 23, 2025 am 09:24 AM

FD: l'alternative de commande find pour maîtriser la recherche de fichiers dans Linux

En ce qui concerne la gestion des fichiers sur un ordinateur, trouver des fichiers ou des répertoires spécifiques rapidement et efficacement peut être une tâche courante. Que vous soyez un développeur à la recherche d'un fichier de code spécifique, d'un administrateur système recherchant des fichiers journaux, ou d'un regul

Mar 23, 2025 am 09:17 AM

Visionneuse de progression de CoreUtils: un outil robuste pour la surveillance en temps réel des commandes CoreUtils

Alors que le monde embrasse de plus en plus des logiciels open source, Linux est devenu un favori parmi de nombreux amateurs de technologie. Sa flexibilité, sa sécurité et ses vastes options de personnalisation en ont fait un incontournable pour les développeurs et les administrateurs système. Un

Mar 23, 2025 am 09:14 AM

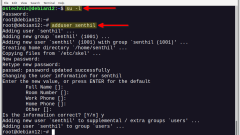

Comment ajouter, supprimer et accorder des privilèges sudo aux utilisateurs de Debian 12

Dans Debian, la gestion des privilèges des utilisateurs et un accès administratif est crucial pour maintenir un système sécurisé et efficace. En accordant aux utilisateurs la possibilité d'exécuter des tâches administratives sans compter sur le compte racine, vous pouvez améliorer la sécurité, Contr

Mar 23, 2025 am 09:13 AM

Comment passer à Debian 12 Bookworm de Debian 11 Bullseye

Debian 12, nom de bibliothèque du code, sort il y a quelques jours! Ce guide étape par étape explique comment passer à Debian 12 Bookworm de Debian 11 Bullseye de la ligne de commande. De la mise à jour des référentiels à la sauvegarde de vos données, nous couvrirons tout le nécessaire

Mar 23, 2025 am 09:07 AM

Comment supprimer en toute sécurité Windows du double démarrage de Windows-Linux

Dans cet article étape par étape, je vais vous montrer comment supprimer en toute sécurité Windows d'un système de démarrage double Windows-Linux. Je couvrirai les étapes impliquées dans la suppression de la partition Windows, la mise à jour du chargeur de démarrage et le dépannage des problèmes qui pourraient OC

Mar 23, 2025 am 09:03 AM

Dual Boot Zorin OS et Windows: un guide étape par étape

Zorin OS est une distribution Linux conviviale conçue qui est conçue pour être une excellente alternative à Windows. Il est facile à utiliser, a une apparence moderne et est livré avec une variété de logiciels préinstallés. Si vous cherchez à essayer Zorin OS, mais vous ne le faites pas

Mar 22, 2025 am 11:10 AM

Comment planifier les tâches en utilisant Linux à la commande

Dans Linux, lorsque nous voulons que notre ordinateur exécute automatiquement des tâches, nous utilisons quelque chose appelé la planification. C'est comme dire à l'ordinateur: "Faites cette chose en ce moment." Cela facilite notre travail parce que nous n'avons pas à nous rappeler

Mar 22, 2025 am 10:34 AM

Comment utiliser les commandes PBCOPY et PBPAST sur Linux

Étant donné que Linux et Mac OS X sont des systèmes basés sur UNIX, de nombreuses commandes fonctionneront sur les deux plates-formes. Cependant, certaines commandes sont uniques et peuvent ne pas être disponibles sur les deux plates-formes, par exemple les commandes PBCOPY et PBPAST. Ces commandes sont exclusivement disponibles

Mar 22, 2025 am 10:08 AM

Comment configurer l'authentification basée sur les clés SSH dans Linux

Ce guide donne un aperçu des différentes méthodes d'authentification SSH, avec un accent particulier sur l'authentification basée sur les clés SSH. De plus, ce guide vous guidera à travers les étapes sur la façon de configurer l'authentification basée sur les clés SSH dans Linux et U

Mar 22, 2025 am 09:51 AM

Outils chauds Tags

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Collection de bibliothèques d'exécution vc9-vc14 (32 + 64 bits) (lien ci-dessous)

Téléchargez la collection de bibliothèques d'exécution requises pour l'installation de phpStudy

VC9 32 bits

Bibliothèque d'exécution de l'environnement d'installation intégré VC9 32 bits phpstudy

Version complète de la boîte à outils du programmeur PHP

Programmer Toolbox v1.0 Environnement intégré PHP

VC11 32 bits

Bibliothèque d'exécution de l'environnement d'installation intégré VC11 phpstudy 32 bits

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Sujets chauds

1662

1662

14

14

1418

1418

52

52

1311

1311

25

25

1261

1261

29

29

1234

1234

24

24