Comprendre les bases de données et leurs relations

1. Qu'est-ce qu'une base de données ?

Une base de données est une collection structurée de données stockées électroniquement, conçue pour faciliter l'accès, la gestion et la mise à jour de ces données. Vous pouvez le considérer comme un système de classement numérique où les informations sont organisées en tableaux, ce qui permet de récupérer efficacement les données dont vous avez besoin.

Diagramme

Composants clés d'une base de données :

- Données : Il s'agit d'informations brutes, telles que des noms, des adresses ou des détails de transaction.

- Tableaux : Une base de données se compose de tableaux qui ressemblent à des feuilles de calcul, organisés en lignes et en colonnes. Chaque ligne représente un enregistrement (une entrée individuelle), tandis que chaque colonne représente un champ (une information spécifique sur cette entrée).

- SGBD :Un système de gestion de base de données (comme MySQL, PostgreSQL ou Oracle) fournit les outils nécessaires pour créer, lire, mettre à jour et supprimer des données dans la base de données.

2. Qu'est-ce qu'une relation ?

En termes généraux, une relation fait référence à une connexion ou une association entre deux ou plusieurs entités. Dans le contexte des bases de données, les relations définissent la manière dont les données d'une table sont liées aux données d'une autre. Ces relations sont essentielles pour organiser et structurer les données sur plusieurs tables, contribuant ainsi à éviter la redondance (données dupliquées) et à améliorer l'intégrité des données.

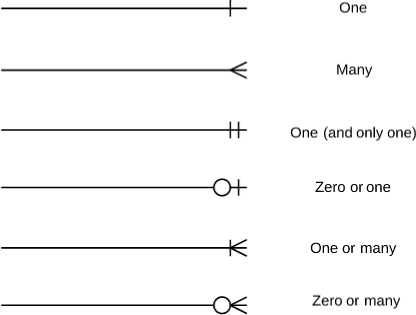

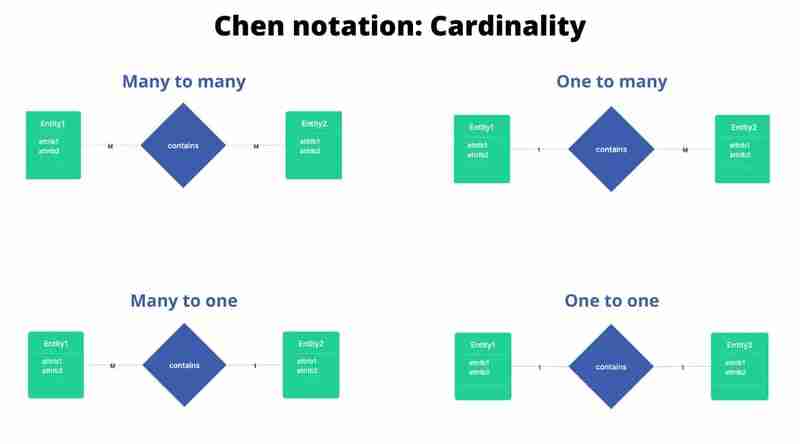

Exemple de notations :

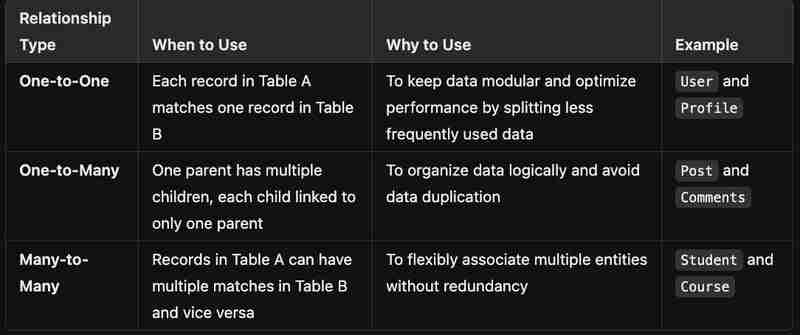

3. Types de relations avec les bases de données

Une relation de base de données est une connexion définie entre deux tables, spécifiant la manière dont les enregistrements d'une table sont liés aux enregistrements d'une autre. Il existe trois principaux types de relations avec les bases de données :

3.1 Relation individuelle

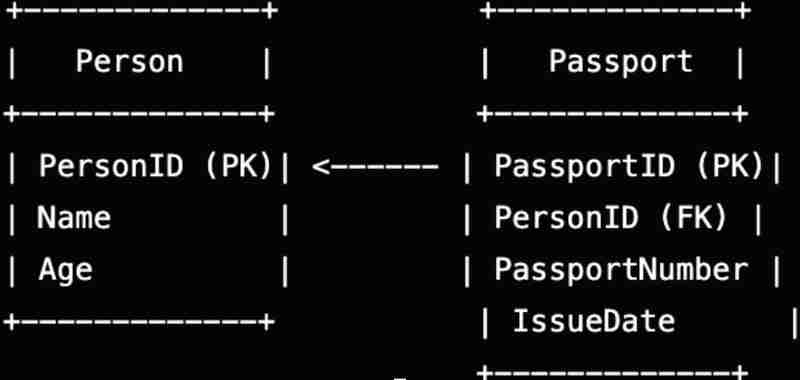

Dans une relation un-à-un, chaque enregistrement du tableau A correspond à un seul enregistrement du tableau B, et vice versa. Ce type de relation est souvent utilisé lorsque deux tables contiennent différents types d'informations sur la même entité.

Exemple : Chaque personne n'a qu'un seul passeport, et chaque passeport n'est attribué qu'à une seule personne.

Diagramme de schéma :

Points notables :

Placement de clé étrangère : Le PersonID est inclus dans la table Passport au lieu de l'ID Passport dans la table Personne car le passeport dépend de la personne. Si une personne existe, le passeport existe ; un profil n’a pas de sens sans utilisateur. La table qui a la dépendance contient la clé étrangère.

Direction de la relation : La flèche dans les diagrammes de relations de bases de données indique quelle table contient la clé étrangère qui fait référence à l'autre. Lors de la lecture d'une relation un-à-un dans un schéma de base de données, commencer par le côté clé étrangère (FK) fournit souvent un contexte plus clair.

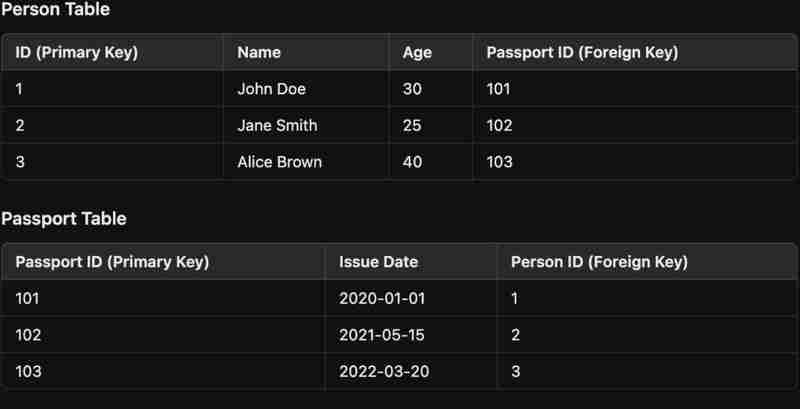

Représentation sous forme de tableau

Détails de la structure Golang

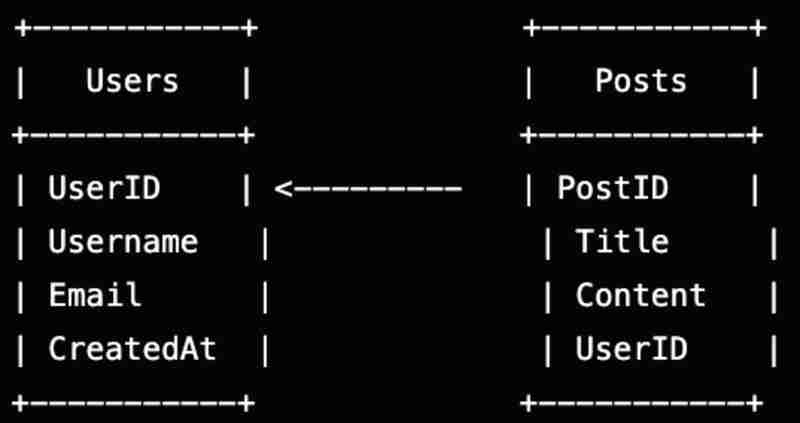

3.2 Relation un-à-plusieurs

Une relation un-à-plusieurs se produit lorsqu'un seul enregistrement dans une table (le côté "un") peut être associé à plusieurs enregistrements dans une autre table (le côté "plusieurs"). Cependant, chaque enregistrement de la table « plusieurs » est lié à un seul enregistrement de la table « un ».

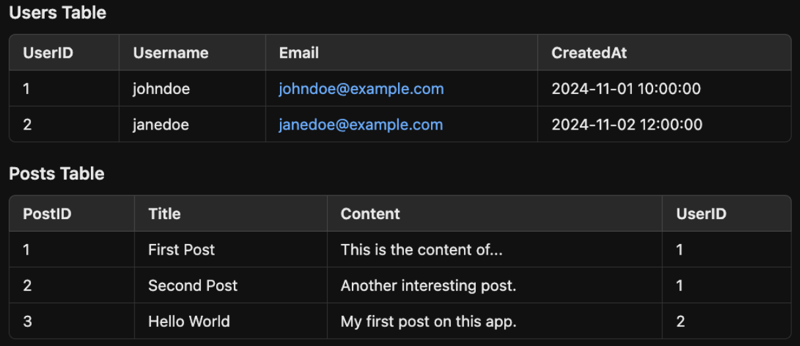

Exemple : Un utilisateur peut créer plusieurs publications. Chaque publication fera référence à un seul utilisateur, établissant une relation un-à-plusieurs entre les tables Utilisateurs et Publications.

Diagramme de schéma

Caractéristiques :

- Entité unique : Le côté « un » représente une seule entité.

- Associations multiples : Le côté « plusieurs » se compose de plusieurs entités associées à cette entité unique.

-

Clé étrangère : La table "many" contient une clé étrangère référençant la clé primaire de la table "one".

Représentation sous forme de tableau

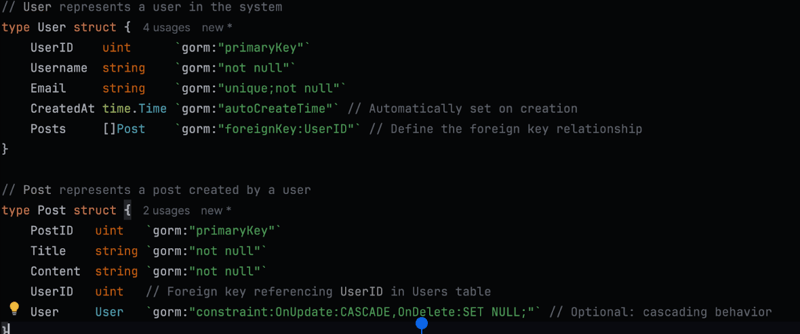

GoLang Struct

GoLang Struct

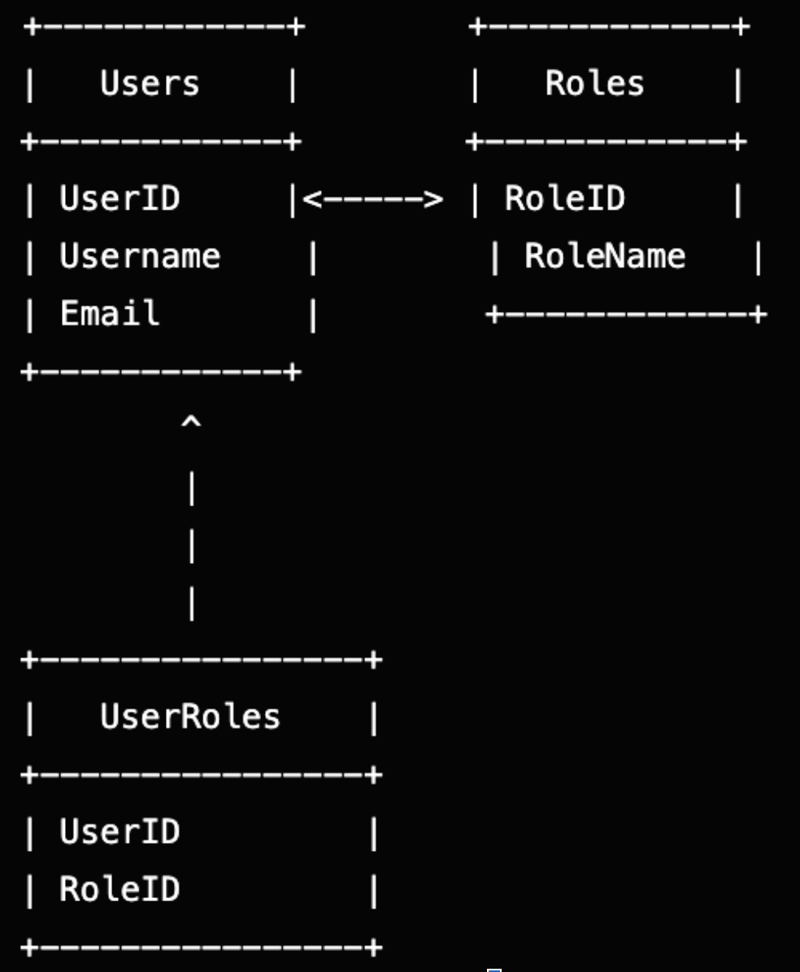

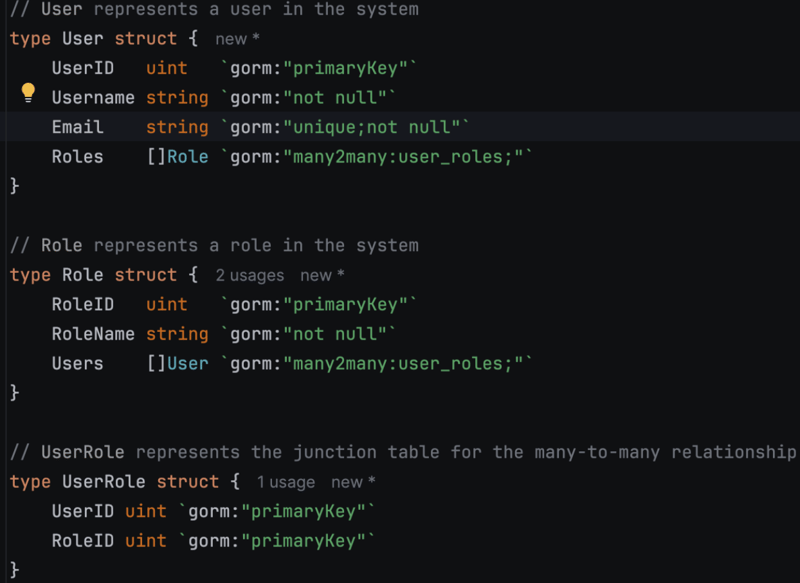

3.3 Relation plusieurs-à-plusieurs

3.3 Relation plusieurs-à-plusieurs

Dans une relation plusieurs-à-plusieurs, plusieurs enregistrements d'une table peuvent être associés à plusieurs enregistrements d'une autre table. Cette relation est généralement implémentée à l'aide d'une table de jonction (ou de jointure) qui contient des clés étrangères faisant référence aux clés primaires des deux tables.

Diagramme de schéma

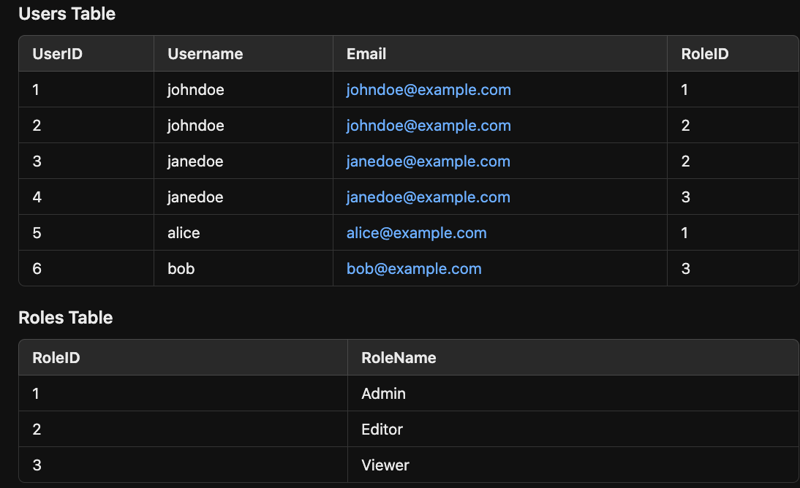

Exemple sans table de jonction :

Inconvénients de ne pas utiliser de table de jonction

- Redondance des données Vous devrez peut-être dupliquer des données sur plusieurs lignes, ce qui entraînera des incohérences et des besoins de stockage accrus.

- Flexibilité limitée : ne pas utiliser de table de jonction restreint votre capacité à stocker des attributs supplémentaires sur la relation elle-même (par exemple, horodatages ou statut), compliquant les requêtes et réduisant la richesse de votre modèle de données.

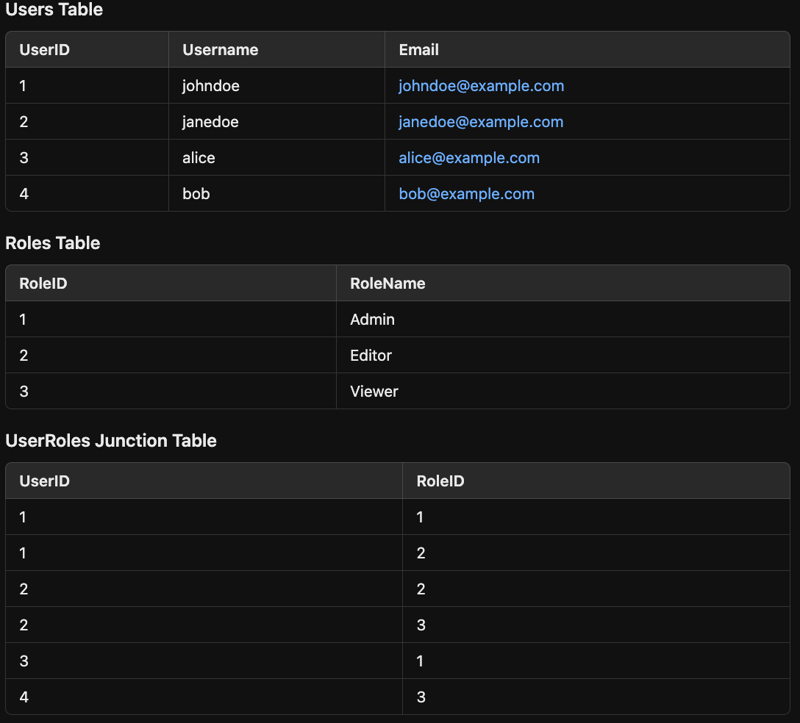

Avantages de l'utilisation d'une table de jonction :

- Redondance réduite : Les tables Utilisateurs et Rôles sont exemptes de redondance. Chaque utilisateur et chaque rôle n'est stocké qu'une seule fois.

- Relations claires et gérables : La table de jonction définit clairement les relations plusieurs-à-plusieurs sans confusion. Cela simplifie le processus d’ajout ou de suppression de rôles pour les utilisateurs. Représentation structurelle GoLang

Tableau Quand et Pourquoi

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1666

1666

14

14

1426

1426

52

52

1328

1328

25

25

1273

1273

29

29

1254

1254

24

24

Golang vs Python: performance et évolutivité

Apr 19, 2025 am 12:18 AM

Golang vs Python: performance et évolutivité

Apr 19, 2025 am 12:18 AM

Golang est meilleur que Python en termes de performances et d'évolutivité. 1) Les caractéristiques de type compilation de Golang et le modèle de concurrence efficace le font bien fonctionner dans des scénarios de concurrence élevés. 2) Python, en tant que langue interprétée, s'exécute lentement, mais peut optimiser les performances via des outils tels que Cython.

Golang et C: concurrence vs vitesse brute

Apr 21, 2025 am 12:16 AM

Golang et C: concurrence vs vitesse brute

Apr 21, 2025 am 12:16 AM

Golang est meilleur que C en concurrence, tandis que C est meilleur que Golang en vitesse brute. 1) Golang obtient une concurrence efficace par le goroutine et le canal, ce qui convient à la gestion d'un grand nombre de tâches simultanées. 2) C Grâce à l'optimisation du compilateur et à la bibliothèque standard, il offre des performances élevées près du matériel, adaptées aux applications qui nécessitent une optimisation extrême.

Partage avec Go: un guide du débutant

Apr 26, 2025 am 12:21 AM

Partage avec Go: un guide du débutant

Apr 26, 2025 am 12:21 AM

GOISIDEALFORBEGINNERNERS et combinant pour pourcloudandNetWorkServicesDuetOtssimplicity, Efficiency, andCurrencyFeatures.1) InstallgofromTheofficialwebsiteandverifywith'goversion'..2)

Golang vs C: Performance et comparaison de la vitesse

Apr 21, 2025 am 12:13 AM

Golang vs C: Performance et comparaison de la vitesse

Apr 21, 2025 am 12:13 AM

Golang convient au développement rapide et aux scénarios simultanés, et C convient aux scénarios où des performances extrêmes et un contrôle de bas niveau sont nécessaires. 1) Golang améliore les performances grâce à des mécanismes de collecte et de concurrence des ordures, et convient au développement de services Web à haute concurrence. 2) C réalise les performances ultimes grâce à la gestion manuelle de la mémoire et à l'optimisation du compilateur, et convient au développement du système intégré.

Impact de Golang: vitesse, efficacité et simplicité

Apr 14, 2025 am 12:11 AM

Impact de Golang: vitesse, efficacité et simplicité

Apr 14, 2025 am 12:11 AM

GOIMIMPACTSDEVENCEMENTSPOSITIVEMENTS INSPECT, EFFICACTION ET APPLICATION.1) VITESSE: GOCOMPILESQUICKLYANDRUNSEFFIÉMENT, IDEALFORLARGEPROROSTS.2) Efficacité: ITSCOMPEHENSIVESTANDARDLIBRARYREDUCEEXTERNEDENDENCES, EnhancingDevelovefficiency.3) Simplicité: Simplicité: Implicité de la manière

C et Golang: Lorsque les performances sont cruciales

Apr 13, 2025 am 12:11 AM

C et Golang: Lorsque les performances sont cruciales

Apr 13, 2025 am 12:11 AM

C est plus adapté aux scénarios où le contrôle direct des ressources matérielles et une optimisation élevée de performances sont nécessaires, tandis que Golang est plus adapté aux scénarios où un développement rapide et un traitement de concurrence élevé sont nécessaires. 1.C's Avantage est dans ses caractéristiques matérielles proches et à des capacités d'optimisation élevées, qui conviennent aux besoins de haute performance tels que le développement de jeux. 2. L'avantage de Golang réside dans sa syntaxe concise et son soutien à la concurrence naturelle, qui convient au développement élevé de services de concurrence.

Golang vs Python: différences et similitudes clés

Apr 17, 2025 am 12:15 AM

Golang vs Python: différences et similitudes clés

Apr 17, 2025 am 12:15 AM

Golang et Python ont chacun leurs propres avantages: Golang convient aux performances élevées et à la programmation simultanée, tandis que Python convient à la science des données et au développement Web. Golang est connu pour son modèle de concurrence et ses performances efficaces, tandis que Python est connu pour sa syntaxe concise et son écosystème de bibliothèque riche.

Golang et C: les compromis en performance

Apr 17, 2025 am 12:18 AM

Golang et C: les compromis en performance

Apr 17, 2025 am 12:18 AM

Les différences de performance entre Golang et C se reflètent principalement dans la gestion de la mémoire, l'optimisation de la compilation et l'efficacité du temps d'exécution. 1) Le mécanisme de collecte des ordures de Golang est pratique mais peut affecter les performances, 2) la gestion manuelle de C et l'optimisation du compilateur sont plus efficaces dans l'informatique récursive.

GoLang Struct

GoLang Struct

3.3 Relation plusieurs-à-plusieurs

3.3 Relation plusieurs-à-plusieurs