développement back-end

développement back-end

C++

C++

Comment déployer des fichiers de configuration spécifiques à l'utilisateur à partir d'un compte administrateur sans écraser les fichiers existants ?

Comment déployer des fichiers de configuration spécifiques à l'utilisateur à partir d'un compte administrateur sans écraser les fichiers existants ?

Comment déployer des fichiers de configuration spécifiques à l'utilisateur à partir d'un compte administrateur sans écraser les fichiers existants ?

Déploiement de fichiers de configuration utilisateur à partir d'un compte administrateur : bonnes pratiques

Ce document décrit les stratégies permettant de déployer des fichiers de configuration spécifiques à l'utilisateur à partir d'un compte administrateur sans écraser les fichiers utilisateur existants. Le défi consiste à garantir que le processus de déploiement respecte les configurations préexistantes tout en conservant une expérience utilisateur cohérente.

Méthodes de déploiement :

Plusieurs approches peuvent relever ce défi, chacune avec ses propres forces et faiblesses :

1. Modèle partagé avec copie d'exécution :

- Placez le fichier de configuration dans un emplacement partagé accessible à tous les utilisateurs.

- L'application copie le fichier dans le répertoire du profil de l'utilisateur au démarrage.

- Cette approche garantit le contexte utilisateur correct lors de l'opération de copie.

- Il est fiable quelle que soit la disponibilité de la source d'installation.

2. Paramètres par défaut générés par l'application :

- L'application crée le fichier de configuration au premier lancement, en utilisant les paramètres par défaut.

- Les paramètres spécifiques à l'utilisateur peuvent être gérés via le registre ou un modèle partagé en lecture seule.

- Cela simplifie le déploiement en éliminant le besoin d'étapes d'installation distinctes.

3. Auto-réparation MSI (applicabilité limitée) :

- Exploiter l'auto-réparation MSI pour installer le fichier de configuration au lancement de l'application.

- Nécessite l'accès à la source d'installation pour la réparation.

- Peut rencontrer des problèmes sur les serveurs Terminal Server ou lors de mises à niveau majeures.

- Vulnérable aux interférences des logiciels de sécurité. Non recommandé pour un déploiement généralisé.

4. Configuration active (non recommandée) :

- Cette approche implique une manipulation complexe du registre et une planification des tâches. Il est très sujet aux erreurs et aux problèmes de compatibilité. Évitez cette méthode.

5. MsiProvideComponent (avancé) :

- Un outil flexible pour déployer des composants à partir de diverses sources, offrant un contrôle en ligne de commande. Nécessite une connaissance des emballages MSI.

Solutions basées sur le cloud :

6. Téléchargement à distance des paramètres :

- Récupérez le fichier de configuration à partir d'un serveur ou d'une base de données distante.

- Une gestion et des mises à jour centralisées sont possibles.

- Nécessite une connectivité réseau et peut être impacté par des pare-feu ou des proxys.

7. Configuration basée sur la base de données :

- Stockez les paramètres utilisateur dans une base de données distante.

- L'application lit et écrit les paramètres directement à partir de la base de données, éliminant ainsi les fichiers locaux.

- Cette approche évite les conflits de profils itinérants mais introduit une dépendance à la disponibilité du réseau.

Le choix de la méthode optimale dépend des exigences spécifiques de l'application, de l'infrastructure et des considérations de sécurité. L'approche de modèle partagé (méthode 1) et les valeurs par défaut générées par l'application (méthode 2) offrent généralement le meilleur équilibre entre simplicité, fiabilité et robustesse.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1655

1655

14

14

1413

1413

52

52

1306

1306

25

25

1252

1252

29

29

1226

1226

24

24

C Structure des données du langage: représentation des données et fonctionnement des arbres et des graphiques

Apr 04, 2025 am 11:18 AM

C Structure des données du langage: représentation des données et fonctionnement des arbres et des graphiques

Apr 04, 2025 am 11:18 AM

C Structure des données du langage: La représentation des données de l'arborescence et du graphique est une structure de données hiérarchique composée de nœuds. Chaque nœud contient un élément de données et un pointeur vers ses nœuds enfants. L'arbre binaire est un type spécial d'arbre. Chaque nœud a au plus deux nœuds enfants. Les données représentent StrustReenode {intdata; structTreenode * gauche; structureReode * droite;}; L'opération crée une arborescence d'arborescence arborescence (prédécision, ordre dans l'ordre et ordre ultérieur) Le nœud d'insertion de l'arborescence des arbres de recherche de nœud Graph est une collection de structures de données, où les éléments sont des sommets, et ils peuvent être connectés ensemble via des bords avec des données droites ou peu nombreuses représentant des voisins.

La vérité derrière le problème de fonctionnement du fichier de langue C

Apr 04, 2025 am 11:24 AM

La vérité derrière le problème de fonctionnement du fichier de langue C

Apr 04, 2025 am 11:24 AM

La vérité sur les problèmes de fonctionnement des fichiers: l'ouverture des fichiers a échoué: les autorisations insuffisantes, les mauvais chemins de mauvais et les fichiers occupés. L'écriture de données a échoué: le tampon est plein, le fichier n'est pas écrivatif et l'espace disque est insuffisant. Autres FAQ: traversée de fichiers lents, encodage de fichiers texte incorrect et erreurs de lecture de fichiers binaires.

CS-semaine 3

Apr 04, 2025 am 06:06 AM

CS-semaine 3

Apr 04, 2025 am 06:06 AM

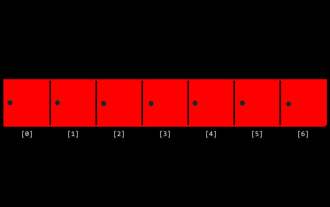

Les algorithmes sont l'ensemble des instructions pour résoudre les problèmes, et leur vitesse d'exécution et leur utilisation de la mémoire varient. En programmation, de nombreux algorithmes sont basés sur la recherche et le tri de données. Cet article présentera plusieurs algorithmes de récupération et de tri de données. La recherche linéaire suppose qu'il existe un tableau [20,500,10,5,100,1,50] et doit trouver le numéro 50. L'algorithme de recherche linéaire vérifie chaque élément du tableau un par un jusqu'à ce que la valeur cible soit trouvée ou que le tableau complet soit traversé. L'organigramme de l'algorithme est le suivant: Le pseudo-code pour la recherche linéaire est le suivant: Vérifiez chaque élément: Si la valeur cible est trouvée: return True return false C Implementation: # include # includeIntMain (void) {i

C # vs C: Histoire, évolution et perspectives d'avenir

Apr 19, 2025 am 12:07 AM

C # vs C: Histoire, évolution et perspectives d'avenir

Apr 19, 2025 am 12:07 AM

L'histoire et l'évolution de C # et C sont uniques, et les perspectives d'avenir sont également différentes. 1.C a été inventé par Bjarnestrousstrup en 1983 pour introduire une programmation orientée objet dans le langage C. Son processus d'évolution comprend plusieurs normalisations, telles que C 11, introduisant des mots clés automobiles et des expressions de lambda, C 20 introduisant les concepts et les coroutines, et se concentrera sur les performances et la programmation au niveau du système à l'avenir. 2.C # a été publié par Microsoft en 2000. Combinant les avantages de C et Java, son évolution se concentre sur la simplicité et la productivité. Par exemple, C # 2.0 a introduit les génériques et C # 5.0 a introduit la programmation asynchrone, qui se concentrera sur la productivité et le cloud computing des développeurs à l'avenir.

C Programmation multithread du langage: Guide du débutant et dépannage

Apr 04, 2025 am 10:15 AM

C Programmation multithread du langage: Guide du débutant et dépannage

Apr 04, 2025 am 10:15 AM

C Guide de programmation multithreading Language: Création de threads: Utilisez la fonction PTHREAD_CREATE () pour spécifier l'ID de thread, les propriétés et les fonctions de thread. Synchronisation des threads: empêchez la concurrence des données via des mutex, des sémaphores et des variables conditionnelles. Cas pratique: utilisez le multi-lancement pour calculer le numéro Fibonacci, attribuer des tâches à plusieurs threads et synchroniser les résultats. Dépannage: résoudre des problèmes tels que les accidents de programme, les réponses d'arrêt de fil et les goulots d'étranglement des performances.

Comment produire un compte à rebours dans le langage C

Apr 04, 2025 am 08:54 AM

Comment produire un compte à rebours dans le langage C

Apr 04, 2025 am 08:54 AM

Comment produire un compte à rebours en C? Réponse: Utilisez des instructions de boucle. Étapes: 1. Définissez la variable N et stockez le numéro de compte à rebours à la sortie; 2. Utilisez la boucle while pour imprimer en continu n jusqu'à ce que n soit inférieur à 1; 3. Dans le corps de la boucle, imprimez la valeur de n; 4. À la fin de la boucle, soustrayez N par 1 pour sortir le prochain plus petit réciproque.

Comment obtenir le format de la déclaration d'appel de la définition de la fonction de langue C

Apr 04, 2025 am 06:03 AM

Comment obtenir le format de la déclaration d'appel de la définition de la fonction de langue C

Apr 04, 2025 am 06:03 AM

Les fonctions du langage C comprennent des définitions, des appels et des déclarations. La définition de la fonction spécifie le nom de la fonction, les paramètres et le type de retour, le corps de fonction implémente les fonctions; Les appels de fonction exécutent des fonctions et fournissent des paramètres; Les déclarations de fonction informer le compilateur du type de fonction. Value Pass est utilisé pour les paramètres PASS, faites attention au type de retour, maintenez un style de code cohérent et gérez les erreurs dans les fonctions. La maîtrise de ces connaissances peut aider à rédiger un code C élégant et robuste.

Entiers en C: un peu d'histoire

Apr 04, 2025 am 06:09 AM

Entiers en C: un peu d'histoire

Apr 04, 2025 am 06:09 AM

Les entiers sont le type de données le plus élémentaire en programmation et peuvent être considérés comme la pierre angulaire de la programmation. Le travail d'un programmeur est de donner les significations de ces chiffres. Peu importe la complexité du logiciel, cela revient finalement aux opérations entières, car le processeur ne comprend que les entiers. Pour représenter des nombres négatifs, nous avons introduit le complément de deux; Pour représenter des nombres décimaux, nous avons créé une notation scientifique, il y a donc des nombres à virgule flottante. Mais dans l'analyse finale, tout est toujours inséparable à partir de 0 et 1. Un bref historique des entiers en C, int est presque le type par défaut. Bien que le compilateur puisse émettre un avertissement, dans de nombreux cas, vous pouvez toujours écrire du code comme ceci: Main (void) {return0;} d'un point de vue technique, cela équivaut au code suivant: intmain (void) {return0;}