Série de modèles de conception — Chapitre structurel : modèle de proxy

Modèles de conception : des solutions efficaces pour les défis courants de développement de logiciels. Ces solutions prédéfinies évitent de « réinventer la roue », offrant des réponses à des problèmes fréquemment récurrents. Cependant, ils ne sont pas universels ; les développeurs doivent adapter les modèles aux besoins spécifiques du projet.

Les modèles de conception sont classés en trois groupes : créationnels, structurels et comportementaux, chacun avec des caractéristiques distinctes. Cet article se concentre sur un modèle structurel populaire : le modèle proxy.

Comprendre le modèle de proxy

Pour comprendre le modèle Proxy, considérons ce scénario : l'accès aux données utilisateur nécessite d'abord l'obtention d'un JWT (JSON Web Token) via un service distinct.

Le problème

Sans le modèle Proxy, chaque demande de données utilisateur nécessite une requête JWT, ce qui entraîne des goulots d'étranglement en termes de performances, surtout si le service JWT est lent ou si le délai d'expiration du jeton n'est pas géré efficacement. Cette approche inefficace est illustrée ci-dessous :

Cette récupération JWT répétée ralentit la récupération des données.

La solution réside dans le modèle Proxy.

La solution

Le modèle Proxy introduit une couche intermédiaire, le Proxy, entre le client et l'objet réel (le service JWT). Cet intermédiaire gère l'accès, en ajoutant des fonctionnalités telles que la mise en cache ou les contrôles de sécurité.

Cela améliore l'efficacité en mettant en cache le JWT, réduisant ainsi les appels au service JWT. L'architecture améliorée utilisant le modèle de proxy ressemble à ceci :

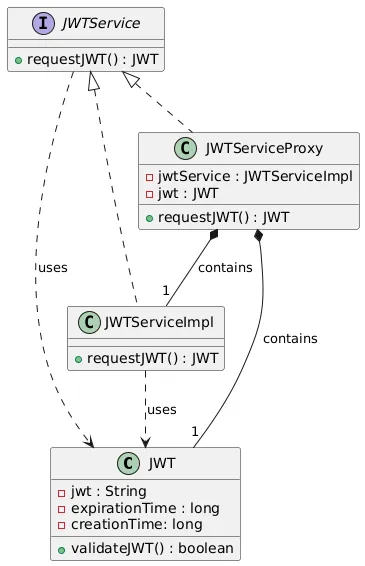

Un diagramme de classes illustre l'implémentation :

Le diagramme de classes montre :

-

Sujet (JWTService) : Une interface commune implémentée à la fois par le proxy et par le véritable service JWT. Il définit la méthode

requestJWT(). -

Sujet réel (JWTServiceImpl) : Implémente

JWTServiceet fournit la fonctionnalité de génération JWT réelle. -

Proxy (JWTServiceProxy) : Contrôle l'accès à

JWTServiceImpl. Il ajoute une logique de mise en cache et de validation.

Implémentation du modèle de proxy pour la génération JWT

Un exemple de code complet est disponible sur Proxy Pattern Repo. Vous trouverez ci-dessous les éléments clés :

L'objet JWT

Une classe JWT (utilisant des enregistrements Java 16) stocke les données JWT (jeton, heure d'expiration, heure de création) et comprend une méthode validateJWT() pour vérifier la validité.

public record JWT(String token, long expirationTime, long creationTime) {

public boolean validateJWT(){

long currentTimeInSeconds = System.currentTimeMillis() / 1000;

return currentTimeInSeconds < creationTime + expirationTime;

}

}Le sujet (Interface)

L'interface JWTService déclare la méthode requestJWT().

public interface JWTService {

JWT requestJWT();

}Le vrai sujet

JWTServiceImpl implémente JWTService, générant un faux JWT.

public class JWTServiceImpl implements JWTService {

@Override

public JWT requestJWT() {

return new JWT(generateToken(), 5, System.currentTimeMillis() / 1000);

}

// ... generateToken() method (simplified for this example) ...

}Le mandataire

JWTServiceProxy met en cache et valide le JWT.

public class JWTServiceProxy implements JWTService {

private final JWTService jwtService;

private JWT jwt;

public JWTServiceProxy() {

this.jwtService = new JWTServiceImpl();

}

@Override

public JWT requestJWT() {

if (jwt == null || !jwt.validateJWT()) {

jwt = jwtService.requestJWT();

}

return jwt;

}

}Test du modèle de proxy

Un test simple démontre le comportement de mise en cache du proxy :

// ... (Main class with logging and Thread.sleep(5000) to simulate token expiration) ...

Le résultat montre qu'un seul JWT est généré initialement et qu'un nouveau n'est généré qu'après l'expiration du premier, démontrant la fonctionnalité de mise en cache et de validation du proxy.

Conclusion

Le modèle Proxy améliore l'efficacité et la sécurité des logiciels. En examinant attentivement l'architecture du système et les goulots d'étranglement potentiels, les développeurs peuvent exploiter ce modèle pour créer des applications plus robustes et plus maintenables. Pensez à adapter le patron à vos besoins spécifiques. Bon codage ! ❤️

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment fonctionne le mécanisme de chargement de classe de Java, y compris différents chargeurs de classe et leurs modèles de délégation?

Mar 17, 2025 pm 05:35 PM

Comment fonctionne le mécanisme de chargement de classe de Java, y compris différents chargeurs de classe et leurs modèles de délégation?

Mar 17, 2025 pm 05:35 PM

Le chargement de classe de Java implique le chargement, la liaison et l'initialisation des classes à l'aide d'un système hiérarchique avec Bootstrap, Extension et Application Classloaders. Le modèle de délégation parent garantit que les classes de base sont chargées en premier, affectant la classe de classe personnalisée LOA

Comment implémenter la mise en cache à plusieurs niveaux dans les applications Java à l'aide de bibliothèques comme la caféine ou le cache de goyave?

Mar 17, 2025 pm 05:44 PM

Comment implémenter la mise en cache à plusieurs niveaux dans les applications Java à l'aide de bibliothèques comme la caféine ou le cache de goyave?

Mar 17, 2025 pm 05:44 PM

L'article examine la mise en œuvre de la mise en cache à plusieurs niveaux en Java à l'aide de la caféine et du cache de goyave pour améliorer les performances de l'application. Il couvre les avantages de configuration, d'intégration et de performance, ainsi que la gestion de la politique de configuration et d'expulsion le meilleur PRA

Comment puis-je utiliser JPA (Java Persistance API) pour la cartographie relationnelle des objets avec des fonctionnalités avancées comme la mise en cache et le chargement paresseux?

Mar 17, 2025 pm 05:43 PM

Comment puis-je utiliser JPA (Java Persistance API) pour la cartographie relationnelle des objets avec des fonctionnalités avancées comme la mise en cache et le chargement paresseux?

Mar 17, 2025 pm 05:43 PM

L'article discute de l'utilisation de JPA pour la cartographie relationnelle des objets avec des fonctionnalités avancées comme la mise en cache et le chargement paresseux. Il couvre la configuration, la cartographie des entités et les meilleures pratiques pour optimiser les performances tout en mettant en évidence les pièges potentiels. [159 caractères]

Comment utiliser Maven ou Gradle pour la gestion avancée de projet Java, la création d'automatisation et la résolution de dépendance?

Mar 17, 2025 pm 05:46 PM

Comment utiliser Maven ou Gradle pour la gestion avancée de projet Java, la création d'automatisation et la résolution de dépendance?

Mar 17, 2025 pm 05:46 PM

L'article discute de l'utilisation de Maven et Gradle pour la gestion de projet Java, la construction de l'automatisation et la résolution de dépendance, en comparant leurs approches et leurs stratégies d'optimisation.