Qu'est-ce que le ransomware?

Ransomware: une menace croissante et comment vous protéger

Ransomware, un logiciel malveillant chiffrant les données et exigeant une rançon pour sa sortie, constitue une menace significative pour les particuliers et les entreprises. Des attaques de haut niveau comme Wannacry et Bad Rabbit mettent en évidence les conséquences dévastatrices. Le taux de croissance annuel des incidents de ransomwares est de 350% stupéfiant, mettant l'accent sur le besoin urgent de mesures préventives robustes.

comment fonctionne le ransomware

Ransomware fonctionne en infiltrant un système informatique, en chiffrant les fichiers et en bloquant l'accès jusqu'à ce qu'une rançon soit payée. Les cybercriminels imposent souvent des délais, menaçant une perte de données permanente si la rançon n'est pas respectée. Cependant, le paiement de la rançon n'offre aucune garantie de récupération des données, car les criminels ne sont liés par aucun code éthique. La prévention est beaucoup plus efficace que de réagir à une attaque.

propagation de ransomware

Ransomware se propage à travers diverses méthodes, évoluant constamment pour contourner les mesures de sécurité. Les attaques ciblées exploitent fréquemment les e-mails de phishing, tandis que les services d'accès à distance mal sécurisés (RDP, VPN) sont de plus en plus exploités. La montée en puissance de "Ransomware-as-a-Service" sur le Web Dark alimente le problème, fournissant des outils facilement disponibles pour les acteurs malveillants. Les attaques contre les prestataires de services deviennent également courantes, permettant simultanément une infection généralisée de nombreuses victimes. Des consoles de gestion de sécurité en ligne ou de sauvegarde compromises peuvent permettre aux attaquants de désactiver les protections et de supprimer les sauvegardes, ce qui rend les mesures préventives cruciales.

Types d'attaques de ransomwares

Plusieurs types de ransomwares existent, tous unis par la demande d'une rançon:

- Crypto Maleware: Cette forme insidieuse chiffre les données, passant souvent sans détection pendant de longues périodes. Il peut être réparti par des pièces jointes malveillantes ou des scripts de site Web.

- Lacteurs: Ciblage principalement des appareils Android, ces programmes bloquent complètement l'accès aux fichiers, souvent regroupés avec des logiciels téléchargés illégalement.

- Scareware: déguisé en antivirus ou en outils de nettoyage, ce malware verrouille les ordinateurs ou affiche des messages pop-up exigeant le paiement pour les services fabriqués.

- doxware: Ce type menace de publier des données volées en ligne à moins qu'une rançon n'est payée.

- Ransomware mobile: Depuis 2014, les appareils mobiles sont également devenus des cibles, avec des applications malveillantes bloquant l'accès jusqu'à ce qu'une rançon soit payée.

Attaques de ransomware notables

Plusieurs attaques de ransomwares infâmes illustrent l'échelle de la menace:

- LOCKY (2016): se propager par des pièces jointes malveillantes, crypter plus de 150 types de fichiers.

- Wannacry (2017): a infecté plus de 230 000 ordinateurs dans le monde, causant des milliards de dommages-intérêts.

- Bad Rabbit (2017): se propager sur des sites Web infectés, en utilisant un flash Adobe compromis comme vecteur.

- ryuk: a ciblé de nombreux journaux, cryptant des fichiers avec un code incassable.

- Baltimore Ransomware (2019): a infecté le réseau de la ville de Baltimore, causant des pertes financières importantes.

Vulnérabilité des ransomwares Mac

Bien que moins courants, les Mac ne sont pas à l'abri des attaques de ransomwares. L'attaque de Keranger en 2016 a démontré cette vulnérabilité. Le maintien de solides pratiques de sécurité reste vitale pour les utilisateurs de Mac.

Empêcher les attaques de ransomwares

La prévention efficace des ransomwares implique plusieurs couches de défense:

- Installer un logiciel antivirus complet: Une solution robuste comme Mackeeper peut détecter et neutraliser les menaces.

- Mises à jour logicielles régulières: Gardez votre logiciel et votre système d'exploitation à jour pour corriger les vulnérabilités de sécurité.

- ATTENTION AVEC LES PISEMENTS EMAILS: Évitez d'ouvrir les pièces jointes à partir de sources inconnues ou non fiables.

- Désactiver les macros sauf si vous avez absolument nécessaire: Exercer une extrême prudence avant d'activer les macros dans des documents.

- Sauvegardes de données régulières: Maintenir des sauvegardes sur des disques externes ou des services cloud pour permettre une récupération facile.

- Utiliser les services cloud: Le stockage cloud fournit l'historique des versions et réduit l'impact des ransomwares.

- Implémentez l'authentification à deux facteurs (2FA): Renforcer la sécurité de vos comptes.

- Suivez les recommandations de sécurité d'Apple: Configurez votre système pour autoriser uniquement les applications à partir de développeurs identifiés.

devriez-vous payer la rançon?

Les autorités conseillent fortement de payer des rançons. Le paiement encourage d'autres attaques et ne garantit aucune garantie de récupération des données. La prévention est la stratégie la plus efficace. Mackeeper peut aider à évaluer la sécurité de votre système et à identifier les vulnérabilités potentielles. Ne devenez pas une victime - protégez de manière proactive vos données.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1666

1666

14

14

1425

1425

52

52

1327

1327

25

25

1273

1273

29

29

1253

1253

24

24

Corrigez votre Mac en cours d'exécution après la mise à jour vers Sequoia

Apr 14, 2025 am 09:30 AM

Corrigez votre Mac en cours d'exécution après la mise à jour vers Sequoia

Apr 14, 2025 am 09:30 AM

Après la mise à niveau vers le dernier macOS, le Mac fonctionne-t-il plus lentement? Ne vous inquiétez pas, vous n'êtes pas seul! Cet article partagera mon expérience dans la résolution des problèmes de fonctionnement des Mac lents après la mise à niveau vers MacOS Sequoia. Après la mise à niveau, j'ai hâte de découvrir de nouvelles fonctionnalités telles que l'enregistrement et la transcription des notes vocales et les capacités améliorées de planification des cartes de sentiers. Mais après l'installation, mon Mac a commencé à fonctionner lentement. Causes et solutions pour l'exécution du Mac lent après la mise à jour du macOS Voici mon résumé de mon expérience, j'espère que cela pourra vous aider à résoudre le problème de la course à Mac lente après la mise à jour de MacOS Sequoia: Cause du problème Solution Problèmes de performance Utilisation de Novabe

Comment réduire l'utilisation du processeur de Windowserver Mac

Apr 16, 2025 pm 12:07 PM

Comment réduire l'utilisation du processeur de Windowserver Mac

Apr 16, 2025 pm 12:07 PM

MacOS Windowserver: Comprendre une utilisation et des solutions élevées du processeur Avez-vous remarqué que Windowserver consommant des ressources CPU importantes sur votre Mac? Ce processus est crucial pour l'interface graphique de votre Mac, rendant tout ce que vous voyez à l'écran. Élevé C

Comment taper hashtag sur mac

Apr 13, 2025 am 09:43 AM

Comment taper hashtag sur mac

Apr 13, 2025 am 09:43 AM

Vous ne pouvez pas vraiment utiliser Internet de nos jours sans rencontrer le symbole du hashtag qui ressemble à ceci - #. Popularisé à l'échelle mondiale par Twitter comme moyen de définir des thèmes de tweet communs puis adopté par Instagram et d'autres applications à C

Image au texte: comment extraire du texte des images sur Mac

Apr 13, 2025 am 10:06 AM

Image au texte: comment extraire du texte des images sur Mac

Apr 13, 2025 am 10:06 AM

Si vous devez extraire rapidement du texte des images, mais que vous ne savez pas comment, cela pourrait arrêter votre flux de travail. Il vaut mieux être préparé et savoir comment reconnaître automatiquement le texte à l'intérieur de la capture d'écran, capturer du texte à partir de la vidéo ou copier un ER

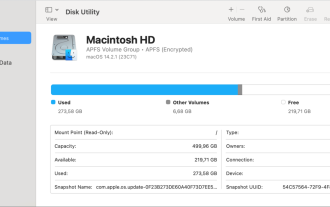

Mac Disk Utility: Comment réparer le disque avec les premiers soins? Comment le récupérer?

Apr 13, 2025 am 11:49 AM

Mac Disk Utility: Comment réparer le disque avec les premiers soins? Comment le récupérer?

Apr 13, 2025 am 11:49 AM

Vous devrez peut-être réparer votre disque MAC si votre ordinateur ne démarre pas, les applications continuent de congeler, vous ne pouvez pas ouvrir certains documents ou que les performances ont ralenti. Heureusement, Apple comprend un outil pratique que vous pouvez utiliser pour

Comment supprimer des fichiers sur Mac

Apr 15, 2025 am 10:22 AM

Comment supprimer des fichiers sur Mac

Apr 15, 2025 am 10:22 AM

Gestion du stockage Mac: un guide complet pour supprimer les fichiers L'utilisation quotidienne de Mac consiste à installer des applications, à créer des fichiers et à télécharger des données. Cependant, même les Mac haut de gamme ont un stockage limité. Ce guide fournit diverses méthodes pour supprimer les non-créages

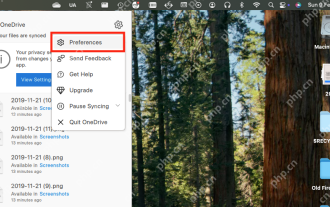

Comment supprimer OneDrive de Mac? Comment le désinstaller sur le ordinateur portable Apple?

Apr 16, 2025 am 11:02 AM

Comment supprimer OneDrive de Mac? Comment le désinstaller sur le ordinateur portable Apple?

Apr 16, 2025 am 11:02 AM

OneDrive pour Mac: un guide de désinstallation complet OneDrive, le service de stockage cloud de Microsoft, propose un stockage de fichiers en ligne et une synchronisation sur diverses plates-formes, y compris Mac. Cependant, vous devrez peut-être le supprimer pour l'optimisation du stockage, Inc

Comment supprimer les applications iOS de Mac avec M1

Apr 14, 2025 am 11:26 AM

Comment supprimer les applications iOS de Mac avec M1

Apr 14, 2025 am 11:26 AM

Depuis la sortie du premier iPad d'Apple en 2010, il a commencé à concevoir ses propres puces pour ses appareils. La dernière itération des puces est la puce bionique Apple A15 sur l'iPhone 13. Cependant, pour Mac, la première puce auto-développée Apple, l'Apple M1, n'a été publiée qu'en 2020 avec le MacBook Air, Mac Mini et MacBook Pro. En 2021, l'iMac de 24 pouces a suivi de près, suivi des améliorations sur le MacBook Pro de 14 pouces et 16 pouces (comme Apple M1 Pro et un