二进制交叉权限微型php类分享_PHP教程

靓点:

1、多对多交叉场景分配;

2、php新特性-闭包使用、批处理函数array_walk/array_flip使用;

3、位运算&使用案例;

使用场景:

1、常见增删改查(2的N次方值入库);

2、认证、第三方账号绑定、多分类选择;

class s_allow{

//声明使用场景,任务清单

public $scene,$case_list=array();

//声明指定用户角色、允许值、允许清单

public $allow_value=0,$allow_list=array();

//初始化场景、角色

function __construct($scene,$allow_value=0){

$this->scene=$scene;

$this->case_list=$this->case_list(true);

if ($allow_value) {

$this->allow_value=$allow_value;

$this->allow_list=$this->allow_list($allow_value,true);

}

}

//取得全部任务清单

function case_list($mode=false){

$case_list=config($this->scene,'allow');

return $mode ? $case_list : array_keys($case_list);

}

//取得用户任务清单

function allow_list($allow_value=0,$mode=false){

$buffer=array();

foreach ($this->case_list as $key=>$value) {

if ($allow_value & pow(2,$key-1)) {

$buffer[$key]=$value;

}

}

return $mode ? $buffer : array_keys($buffer);

}

//计算允许值

function allow_value($allow_list=null){

if ($allow_list==null) $allow_list=$this->allow_list;

array_walk($allow_list, function($value,$key) use(&$allow_list){

$allow_list[$key]=pow(2,$value-1);

});

return array_sum($allow_list);

}

//判断是否允许

function is_allow($case){

$case_list=array_flip($this->case_list);

return (bool)($this->allow_value & pow(2,$case_list[$case]-1));

}

}

[access]

1=add

2=del

3=read

4=list

5=mod

6=detail

7=pub

8=collect

9=like

10=send

[cert]

1=email

2=tel

3=qq

4=identity_card

5=real_name

6=business_license

[bind]

1=qq

2=weibo

3=taobao

4=alipay

5=renren

6=weichat

7=baidu

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Activez les autorisations root en un seul clic (obtenez rapidement les autorisations root)

Jun 02, 2024 pm 05:32 PM

Activez les autorisations root en un seul clic (obtenez rapidement les autorisations root)

Jun 02, 2024 pm 05:32 PM

Il permet aux utilisateurs d'effectuer des opérations plus approfondies et de personnaliser le système. L'autorisation root est une autorisation d'administrateur dans le système Android. L'obtention des privilèges root nécessite généralement une série d'étapes fastidieuses, qui peuvent toutefois ne pas être très conviviales pour les utilisateurs ordinaires. En activant les autorisations root en un seul clic, cet article présentera une méthode simple et efficace pour aider les utilisateurs à obtenir facilement les autorisations système. Comprenez l'importance et les risques des autorisations root et disposez d'une plus grande liberté. Les autorisations root permettent aux utilisateurs de contrôler entièrement le système de téléphonie mobile. Renforcez les contrôles de sécurité, personnalisez les thèmes et les utilisateurs peuvent supprimer les applications préinstallées. Par exemple, la suppression accidentelle de fichiers système provoquant des pannes du système, une utilisation excessive des privilèges root et l'installation par inadvertance de logiciels malveillants sont également risquées. Avant d'utiliser les privilèges root

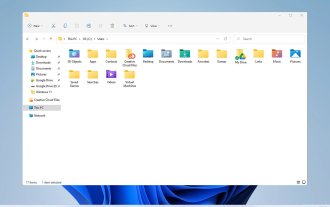

Explorez le guide Windows 11 : Comment accéder aux dossiers utilisateur sur votre ancien disque dur

Sep 27, 2023 am 10:17 AM

Explorez le guide Windows 11 : Comment accéder aux dossiers utilisateur sur votre ancien disque dur

Sep 27, 2023 am 10:17 AM

Certains dossiers ne sont pas toujours accessibles en raison des autorisations, et dans le guide d'aujourd'hui, nous allons vous montrer comment accéder aux dossiers utilisateur sur votre ancien disque dur sous Windows 11. Le processus est simple mais peut prendre un certain temps, parfois même des heures, selon la taille du lecteur, alors soyez extrêmement patient et suivez exactement les instructions de ce guide. Pourquoi ne puis-je pas accéder à mes dossiers utilisateur sur mon ancien disque dur ? Les dossiers utilisateur appartiennent à un autre ordinateur, vous ne pouvez donc pas les modifier. Vous ne disposez d'aucune autorisation sur le dossier autre que la propriété. Comment ouvrir les fichiers utilisateur sur un ancien disque dur ? 1. Devenez propriétaire du dossier et modifiez les autorisations. Recherchez l'ancien répertoire utilisateur, cliquez dessus avec le bouton droit et sélectionnez Propriétés. Accédez à "Un

iOS 17 : Comment contrôler quelles applications peuvent accéder à vos photos

Sep 13, 2023 pm 09:09 PM

iOS 17 : Comment contrôler quelles applications peuvent accéder à vos photos

Sep 13, 2023 pm 09:09 PM

Dans iOS17, Apple a plus de contrôle sur ce que les applications peuvent voir sur les photos. Lisez la suite pour savoir comment gérer l'accès aux applications par application. Sous iOS, le sélecteur de photos intégré à l'application d'Apple vous permet de partager des photos spécifiques avec l'application, tandis que le reste de votre photothèque reste privé. Les applications doivent demander l'accès à l'intégralité de votre photothèque et vous pouvez choisir d'accorder l'accès suivant aux applications : Accès restreint – Les applications ne peuvent voir que les images que vous pouvez sélectionner, ce que vous pouvez faire à tout moment dans l'application ou en accédant aux paramètres. > Confidentialité et sécurité > Photos pour afficher les images sélectionnées. Accès complet – L'application peut afficher des photos

Comment définir l'accès aux autorisations dans l'espace QQ

Feb 23, 2024 pm 02:22 PM

Comment définir l'accès aux autorisations dans l'espace QQ

Feb 23, 2024 pm 02:22 PM

Comment définir l'accès aux autorisations dans l'espace QQ ? Vous pouvez définir l'accès aux autorisations dans l'espace QQ, mais la plupart des amis ne savent pas comment définir l'accès aux autorisations dans l'espace QQ. Voici ensuite le schéma expliquant comment définir l'accès aux autorisations dans l'espace QQ. éditeur pour les utilisateurs. Tutoriel texte, les utilisateurs intéressés viennent jeter un œil ! Tutoriel d'utilisation de QQ Espace QQ comment définir l'accès aux autorisations 1. Ouvrez d'abord l'application QQ, cliquez sur [Avatar] dans le coin supérieur gauche de la page principale 2. Développez ensuite la zone d'informations personnelles sur la gauche et cliquez sur la fonction [Paramètres] ; dans le coin inférieur gauche ; 3. Accédez à la page des paramètres. Faites glisser votre doigt pour trouver l'option [Confidentialité] ; 4. Ensuite, dans l'interface de confidentialité, sélectionnez le service [Paramètres d'autorisation] 5. Accédez ensuite à la dernière page et sélectionnez [Space Dynamics ; ]; 6. Configurez à nouveau dans QQ Space

Autorisations et stratégies de contrôle d'accès auxquelles vous devez prêter attention avant de créer un serveur Web sur CentOS

Aug 05, 2023 am 11:13 AM

Autorisations et stratégies de contrôle d'accès auxquelles vous devez prêter attention avant de créer un serveur Web sur CentOS

Aug 05, 2023 am 11:13 AM

Autorisations et stratégies de contrôle d'accès auxquelles vous devez prêter attention avant de créer un serveur Web sur CentOS Dans le processus de création d'un serveur Web, les autorisations et les stratégies de contrôle d'accès sont très importantes. La définition correcte des autorisations et des politiques de contrôle d'accès peut protéger la sécurité du serveur et empêcher les utilisateurs non autorisés d'accéder à des données sensibles ou de faire fonctionner le serveur de manière inappropriée. Cet article présentera les autorisations et les stratégies de contrôle d'accès auxquelles il faut prêter attention lors de la création d'un serveur Web sous le système CentOS, et fournira des exemples de code correspondants. Gestion des utilisateurs et des groupes Tout d'abord, nous devons créer un

Comment calculer l'arithmétique binaire

Jan 19, 2024 pm 04:38 PM

Comment calculer l'arithmétique binaire

Jan 19, 2024 pm 04:38 PM

L'arithmétique binaire est une méthode d'opération basée sur les nombres binaires. Ses opérations de base comprennent l'addition, la soustraction, la multiplication et la division. En plus des opérations de base, l'arithmétique binaire comprend également les opérations logiques, les opérations de déplacement et d'autres opérations. Les opérations logiques incluent AND, OR, NOT et d'autres opérations, et les opérations de déplacement incluent les opérations de décalage vers la gauche et vers la droite. Ces opérations ont des règles et des exigences d’opérandes correspondantes.

Gestion des autorisations du forum Discuz : guide de configuration des autorisations de lecture

Mar 10, 2024 pm 05:33 PM

Gestion des autorisations du forum Discuz : guide de configuration des autorisations de lecture

Mar 10, 2024 pm 05:33 PM

Gestion des autorisations du forum Discuz : lisez le guide de configuration des autorisations Dans la gestion des forums Discuz, la configuration des autorisations est un élément crucial. Parmi eux, le paramétrage des autorisations de lecture est particulièrement important, car il détermine l'étendue du contenu que les différents utilisateurs peuvent voir dans le forum. Cet article présentera en détail les paramètres d'autorisation de lecture du forum Discuz et comment le configurer de manière flexible pour différents besoins. 1. Concepts de base des autorisations de lecture Dans le forum Discuz, les autorisations de lecture incluent principalement les concepts suivants qui doivent être compris : Autorisations de lecture par défaut : par défaut après l'enregistrement d'un nouvel utilisateur

Comment convertir du binaire en hexadécimal en utilisant le langage C ?

Sep 01, 2023 pm 06:57 PM

Comment convertir du binaire en hexadécimal en utilisant le langage C ?

Sep 01, 2023 pm 06:57 PM

Les nombres binaires sont représentés par des 1 et des 0. Le système numérique hexadécimal 16 bits est {0,1,2,3…..9,A(10),B(11),…F(15)} afin de convertir la représentation binaire en hexadécimal Représente que le bit L'ID de chaîne est regroupé en morceaux de 4 bits, appelés quartets en commençant par le côté le moins significatif. Chaque bloc est remplacé par le nombre hexadécimal correspondant. Voyons un exemple pour bien comprendre la représentation des nombres hexadécimaux et binaires. 001111100101101100011101 3 E 5 Chambres d'hôtes