sql安全之SQL注入漏洞拖库原理解析_PHP教程

本文章以自己的一些经验来告诉你黑客朋友们会怎么利用你数据库的sql漏洞来把你的数据库下载哦,有需要的同这参考一下本文章。

在数据库中建立一张表:

| 代码如下 | 复制代码 |

|

CREATE TABLE `article` ( `articleid` int(11) NOT NULL AUTO_INCREMENT, `title` varchar(100) CHARACTER SET utf8 NOT NULL DEFAULT '', `content` text CHARACTER SET utf8 NOT NULL, PRIMARY KEY (`articleid`) ) ENGINE=MyISAM AUTO_INCREMENT=7 DEFAULT CHARSET=latin1; |

|

在表中插入数据的操作我就不贴代码了,可以去下载下来直接导入到数据库。

接下来,写一个处理用户请求的页面,这里,我们故意不过滤用户提交过来的数据,留下个SQL注入漏洞用来测试。

代码如下:

| 代码如下 | 复制代码 |

|

$servername = "localhost"; $dbusername = "root"; $dbpassword = ""; $dbname = "test"; $id=$_GET['id'];//id未经过滤 $conn=mysql_connect($servername,$dbusername,$dbpassword) or die ("数据库连接失败"); mysql_select_db($dbname,$conn); mysql_query('set names utf8'); $sql = "SELECT * FROM article WHERE articleid='$id'"; $result = mysql_query($sql,$conn); $row = mysql_fetch_array($result); echo " 利用SQL注入漏洞拖库 "; if (!$row){ echo "该记录不存在"; exit; } echo "标题 "; echo "内容 "; ?> |

|

我们直接在浏览器中输入:

| 代码如下 | 复制代码 |

|

http://127.0.0.1/marcofly/phpstudy/sqlinsert/showart.php?id=1 |

|

即可访问article表中id为1的一条记录

访问结果如下:

接下来,我们就利用这个漏洞(不知道该漏洞的情况下,只能通过工具+手工检测),演示一下如何将article表下载下来。

在地址栏中输入:

| 代码如下 | 复制代码 |

| ’ into outfile 'e:/sql.txt'%23 | |

分析:%23是#的ASCII码,由于在地址栏中直接输入#后到数据库系统中会变成空,需要在地址栏中输入%23,那么才会变成#,进而注释掉后面的sql语句。

运行之后,打开E盘,发现多了一个sql.txt文件,打开之后,里面就是表article中的一条记录。

为什么只有一条记录呢?难道该数据表就只有一条记录?不是这样的,因为我们只检索id为1的一条记录而已,那么能否将article表中的所有记录一次性全部下载下来呢?

答案是可以的,只要你的构造的SQL语句足够灵活(再次提出了构造SQL语句的灵活性)。

分析一下,当在URL地址栏中输入’into outfile 'e:/sql.txt'%23的时候,合并到sql查询语句中变为:

| 代码如下 | 复制代码 |

|

|

|

仔细分析下之后,我们可以这样子构造SQL语句:

| 代码如下 | 复制代码 |

| SELECT * FROM article WHERE articleid='' or 1=1 into outfile 'e:/whf.txt'#' | |

这样的话,无论如何WHERE子句总是为真,换句话说,该sql语句等价于如下:

| 代码如下 | 复制代码 |

| SELECT * FROM article into outfile 'e:/whf.txt'#' | |

懂了吧,该sql语句在先执行select语句,将表article中的所以内容全部检索出来,然后再执行into outfile 'e:/whf.txt'#'将内容导出来。

不信的话,你执行下……

利用SQL注入漏洞,我们可以猜测表名,列名,用户的密码长度(LEFT函数)等等,当然了,如果能直接向以上的演示那样将表中的数据全部导出的话就没必要去猜表名列名等等

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Le Canada envisage d'interdire l'outil de piratage Flipper Zero alors que le problème des vols de voitures augmente

Jul 17, 2024 am 03:06 AM

Le Canada envisage d'interdire l'outil de piratage Flipper Zero alors que le problème des vols de voitures augmente

Jul 17, 2024 am 03:06 AM

Ce site Web a rapporté le 12 février que le gouvernement canadien envisage d'interdire la vente de l'outil de piratage FlipperZero et d'appareils similaires, car ils sont étiquetés comme des outils que les voleurs peuvent utiliser pour voler des voitures. FlipperZero est un outil de test portable et programmable qui permet de tester et de déboguer divers matériels et appareils numériques via plusieurs protocoles, notamment RFID, radio, NFC, infrarouge et Bluetooth, et a gagné la faveur de nombreux geeks et pirates. Depuis la sortie du produit, les utilisateurs ont démontré les capacités de FlipperZero sur les réseaux sociaux, notamment en utilisant des attaques par rejeu pour déverrouiller des voitures, ouvrir des portes de garage, activer des sonnettes et cloner diverses clés numériques. ▲FlipperZero copie le porte-clés McLaren et déverrouille la voiture Ministre canadien de l'Industrie, Franço

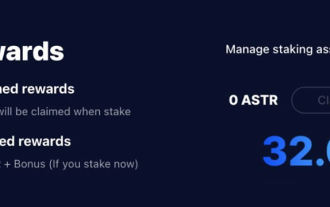

Principe de jalonnement Astar, démantèlement des revenus, projets et stratégies de largage aérien et stratégie opérationnelle au niveau de la nounou

Jun 25, 2024 pm 07:09 PM

Principe de jalonnement Astar, démantèlement des revenus, projets et stratégies de largage aérien et stratégie opérationnelle au niveau de la nounou

Jun 25, 2024 pm 07:09 PM

Table des matières Principe de jalonnement d'Astar Dapp Revenus de jalonnement Démantèlement des projets potentiels de largage aérien : AlgemNeurolancheHealthreeAstar Degens DAOVeryLongSwap Stratégie et fonctionnement du jalonnement "AstarDapp Staking" a été mis à niveau vers la version V3 au début de cette année, et de nombreux ajustements ont été apportés aux revenus de jalonnement règles. À l'heure actuelle, le premier cycle de jalonnement est terminé et le sous-cycle de « vote » du deuxième cycle de jalonnement vient de commencer. Pour bénéficier des avantages « récompense supplémentaire », vous devez franchir cette étape critique (qui devrait durer jusqu'au 26 juin, soit moins de 5 jours). Je vais détailler les revenus du staking Astar,

Microframework PHP : discussion sur la sécurité de Slim et Phalcon

Jun 04, 2024 am 09:28 AM

Microframework PHP : discussion sur la sécurité de Slim et Phalcon

Jun 04, 2024 am 09:28 AM

Dans la comparaison de sécurité entre Slim et Phalcon dans les micro-frameworks PHP, Phalcon dispose de fonctionnalités de sécurité intégrées telles que la protection CSRF et XSS, la validation de formulaire, etc., tandis que Slim manque de fonctionnalités de sécurité prêtes à l'emploi et nécessite une implémentation manuelle. de mesures de sécurité. Pour les applications critiques en matière de sécurité, Phalcon offre une protection plus complète et constitue le meilleur choix.

Comment la conception de l'architecture de sécurité du framework Java doit-elle être équilibrée avec les besoins de l'entreprise ?

Jun 04, 2024 pm 02:53 PM

Comment la conception de l'architecture de sécurité du framework Java doit-elle être équilibrée avec les besoins de l'entreprise ?

Jun 04, 2024 pm 02:53 PM

La conception du framework Java assure la sécurité en équilibrant les besoins de sécurité avec les besoins de l'entreprise : en identifiant les principaux besoins de l'entreprise et en hiérarchisant les exigences de sécurité pertinentes. Développez des stratégies de sécurité flexibles, répondez aux menaces par niveaux et effectuez des ajustements réguliers. Tenez compte de la flexibilité architecturale, prenez en charge l’évolution de l’entreprise et des fonctions de sécurité abstraites. Donnez la priorité à l’efficacité et à la disponibilité, optimisez les mesures de sécurité et améliorez la visibilité.

Implémentation d'algorithmes d'apprentissage automatique en C++ : considérations de sécurité et bonnes pratiques

Jun 01, 2024 am 09:26 AM

Implémentation d'algorithmes d'apprentissage automatique en C++ : considérations de sécurité et bonnes pratiques

Jun 01, 2024 am 09:26 AM

Lors de la mise en œuvre d'algorithmes d'apprentissage automatique en C++, les considérations de sécurité sont essentielles, notamment la confidentialité des données, la falsification du modèle et la validation des entrées. Les meilleures pratiques incluent l'adoption de bibliothèques sécurisées, la réduction des autorisations, l'utilisation de bacs à sable et une surveillance continue. Le cas pratique démontre l'utilisation de la bibliothèque Botan pour chiffrer et déchiffrer le modèle CNN afin de garantir une formation et une prédiction sûres.

Quel portefeuille est le plus sûr pour les pièces SHIB ? (À lire pour les débutants)

Jun 05, 2024 pm 01:30 PM

Quel portefeuille est le plus sûr pour les pièces SHIB ? (À lire pour les débutants)

Jun 05, 2024 pm 01:30 PM

La pièce SHIB n'est plus étrangère aux investisseurs. Il s'agit d'un jeton conceptuel du même type que le Dogecoin. Avec le développement du marché, la valeur marchande actuelle de SHIB s'est classée au 12e rang. .les investisseurs participent aux investissements. Dans le passé, il y a eu de fréquents transactions et incidents de sécurité des portefeuilles sur le marché. De nombreux investisseurs se sont inquiétés du problème de stockage de SHIB. Ils se demandent quel portefeuille est le plus sûr pour stocker les pièces SHIB à l'heure actuelle. Selon l'analyse des données du marché, les portefeuilles relativement sûrs sont principalement les portefeuilles OKXWeb3Wallet, imToken et MetaMask, qui seront relativement sûrs. Ensuite, l'éditeur en parlera en détail. Quel portefeuille est le plus sûr pour les pièces SHIB ? Actuellement, les pièces SHIB sont placées sur OKXWe

Comment améliorer la sécurité du framework Spring Boot

Jun 01, 2024 am 09:29 AM

Comment améliorer la sécurité du framework Spring Boot

Jun 01, 2024 am 09:29 AM

Comment améliorer la sécurité du framework SpringBoot Il est crucial d'améliorer la sécurité des applications SpringBoot pour protéger les données des utilisateurs et prévenir les attaques. Voici plusieurs étapes clés pour améliorer la sécurité de SpringBoot : 1. Activer HTTPS Utilisez HTTPS pour établir une connexion sécurisée entre le serveur et le client afin d'empêcher l'écoute clandestine ou la falsification des informations. Dans SpringBoot, HTTPS peut être activé en configurant les éléments suivants dans application.properties : server.ssl.key-store=path/to/keystore.jksserver.ssl.k

Lenovo a publié un correctif en mai, révélant la vulnérabilité du micrologiciel Phoenix UEFI : affectant des centaines de modèles de processeurs de PC Intel

Jun 22, 2024 am 10:27 AM

Lenovo a publié un correctif en mai, révélant la vulnérabilité du micrologiciel Phoenix UEFI : affectant des centaines de modèles de processeurs de PC Intel

Jun 22, 2024 am 10:27 AM

Selon les informations de ce site du 21 juin, le micrologiciel Phoenix Secure Core UEFI a été exposé à une vulnérabilité de sécurité, affectant des centaines de périphériques à processeur Intel. Lenovo a publié une nouvelle mise à jour du micrologiciel pour corriger la vulnérabilité. Ce site a appris à partir de rapports que le numéro de suivi de la vulnérabilité est CVE-2024-0762, connu sous le nom de « UEFICANHAZBUFFEROVERFLOW », qui existe dans la configuration Trusted Platform Module (TPM) du micrologiciel Phoenix UEFI. Il s'agit d'une vulnérabilité de dépassement de tampon qui peut être exploitée. exécuter du code arbitraire sur un appareil vulnérable. La vulnérabilité a été découverte par Eclypsium dans Lenovo ThinkPad X1 Carbon 7e génération et X1Yoga 4e génération