base de données

base de données

tutoriel mysql

tutoriel mysql

MySQL - Une erreur APPLY des paramètres de sécurité se produit lors de l'installation

MySQL - Une erreur APPLY des paramètres de sécurité se produit lors de l'installation

MySQL - Une erreur APPLY des paramètres de sécurité se produit lors de l'installation

MySQL - Une erreur de paramètres de sécurité APPLY s'est produite lors de l'installation

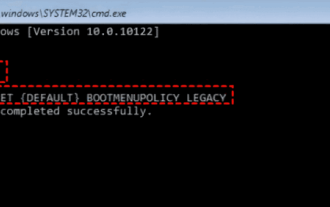

Une erreur de paramètres de sécurité APPLY s'est produite lors de l'installation Après une longue période de spéculation, j'ai découvert que cela ne se produirait pas lors de la première. erreur d'installation, et lors de la réinstallation, l'erreur d'application des paramètres de sécurité (accès refusé pour l'utilisateur 'root@localhost' (en utilisant le mot de passe : OUI)) apparaîtra facilement, c'est-à-dire lors de la configuration du service de démarrage MySQL, lors du démarrage de l'application des paramètres de sécurité. Une erreur se produira lors de la désinstallation de MySQL. La raison est que les fichiers ne sont pas complètement supprimés lors de la désinstallation de MySQL, il est donc nécessaire de les effacer manuellement. Les fichiers à effacer sont principalement : 1. Le répertoire d'installation de MySQL, généralement sous le répertoire d'installation de MySQL. Répertoire C:/Program Files.

2. Le répertoire de stockage des données de MySQL se trouve généralement dans le répertoire C:/Documents and Settings/All Users/Application Data

3. Supprimez les données du registre et supprimez les fichiers suivants via regedit : 3.1 HKEY_LOCAL_MACHINE/SYSTEM/ControlSet001/Services/Eventlog/Applications/MySQL

3.2HKEY_LOCAL_MACHINE/SYSTEM/ControlSet002/Services/Eventlog/Applications/MySQL 3.3HKEY_LOCAL_MACHINE/SY STEM/CurrentControlSet/Services/Eventlog/Applications/MySQL

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

17 façons de résoudre l'écran bleu kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

17 façons de résoudre l'écran bleu kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

Kernelsecuritycheckfailure (échec de la vérification du noyau) est un type de code d'arrêt relativement courant. Cependant, quelle qu'en soit la raison, l'erreur d'écran bleu rend de nombreux utilisateurs très angoissés. Laissez ce site présenter soigneusement 17 types de solutions aux utilisateurs. 17 solutions à l'écran bleu kernel_security_check_failure Méthode 1 : Supprimer tous les périphériques externes Lorsqu'un périphérique externe que vous utilisez est incompatible avec votre version de Windows, l'erreur d'écran bleu Kernelsecuritycheckfailure peut se produire. Pour ce faire, vous devez débrancher tous les périphériques externes avant d'essayer de redémarrer votre ordinateur.

Analyse et protection de la sécurité de Nginx Proxy Manager

Sep 28, 2023 pm 01:30 PM

Analyse et protection de la sécurité de Nginx Proxy Manager

Sep 28, 2023 pm 01:30 PM

Analyse et protection de la sécurité de NginxProxyManager Introduction : Dans les applications Internet, la sécurité a toujours été une question cruciale. En tant que puissant logiciel de serveur de proxy inverse et d'équilibrage de charge, Nginx joue un rôle important en garantissant la sécurité des applications réseau. Cependant, avec le développement continu de la technologie Internet et le nombre croissant d'attaques réseau, comment assurer la sécurité de NginxProxyManager est devenu un problème urgent à résoudre. Cet article démarrera à partir de NginxProxyMana

Flask-Security : ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python

Jun 17, 2023 pm 02:28 PM

Flask-Security : ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python

Jun 17, 2023 pm 02:28 PM

Flask-Security : ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python À mesure qu'Internet continue de se développer, de plus en plus d'applications nécessitent une authentification des utilisateurs et un cryptage des mots de passe pour protéger la sécurité des données des utilisateurs. Dans le langage Python, il existe un framework web très populaire-Flask. Flask-Security est une bibliothèque d'extensions basée sur le framework Flask, qui peut aider les développeurs à implémenter facilement

Exemple d'analyse de la requête d'agrégation Java Fluent Mybatis et du processus d'application de la méthode

May 22, 2023 pm 01:31 PM

Exemple d'analyse de la requête d'agrégation Java Fluent Mybatis et du processus d'application de la méthode

May 22, 2023 pm 01:31 PM

Préparation des données : Afin d'agréger les conditions de la requête, plusieurs données sont ajoutées. MIN, nous essayons d'obtenir l'âge minimum. Implémentation de la méthode @OverridepublicIntegergetAgeMin(){Mapresult=testFluentMybatisMapper.findOneMap(newTestFluentMybatisQuery().select.min.age("minAge").end()).orElse(null);returnresult!=null?Convert.toInt(result.get (&qu

Guide d'utilisation du cadre de contrôle des autorisations Spring Security

Feb 18, 2024 pm 05:00 PM

Guide d'utilisation du cadre de contrôle des autorisations Spring Security

Feb 18, 2024 pm 05:00 PM

Dans les systèmes de gestion back-end, le contrôle des autorisations d'accès est généralement requis pour limiter la capacité des différents utilisateurs à accéder aux interfaces. Si un utilisateur ne dispose pas d'autorisations spécifiques, il ne peut pas accéder à certaines interfaces. Cet article utilisera le projet waynboot-mall comme exemple pour présenter comment les systèmes de gestion back-end courants introduisent le cadre de contrôle des autorisations SpringSecurity. Le schéma est le suivant : Adresse du projet waynboot-mall : https://github.com/wayn111/waynboot-mall 1. Qu'est-ce que SpringSecurity SpringSecurity est un projet open source basé sur le framework Spring, visant à fournir une sécurité puissante et flexible ? pour les applications Java.

Lancement du jouet compagnon BubblePal AI pour enfants avec un concept étrangement similaire au film de science-fiction M3GAN

Aug 15, 2024 pm 12:53 PM

Lancement du jouet compagnon BubblePal AI pour enfants avec un concept étrangement similaire au film de science-fiction M3GAN

Aug 15, 2024 pm 12:53 PM

BubblePal, un jouet interactif basé sur l'IA récemment lancé, semble être quelque chose qui aurait pu inspirer les scénaristes du film de science-fiction/d'horreur de 2022 M3GAN, s'il n'avait pas été lancé la semaine dernière. Basé sur la technologie des grands modèles de langage (LLM), le «

Tutoriel détaillé sur l'utilisation des paramètres réseau pour définir une adresse IP statique sous Linux (KDE)

Feb 29, 2024 am 10:20 AM

Tutoriel détaillé sur l'utilisation des paramètres réseau pour définir une adresse IP statique sous Linux (KDE)

Feb 29, 2024 am 10:20 AM

Ouvrir le panneau des paramètres de KDE Tout d'abord, ouvrez le panneau des paramètres de KDE. Vous pouvez cliquer sur l'icône des paramètres sur le bureau ou rechercher « Paramètres » dans le menu Démarrer et l'ouvrir. Cliquez sur l'option "Réseau" dans le panneau des paramètres. Ensuite, vous verrez une fenêtre "NetworkConnections". Dans cette fenêtre, vous devez cliquer sur le bouton "Ajouter" pour ajouter une nouvelle connexion réseau. Dans la boîte de dialogue CreateNewConnection, sélectionnez Manuel&rdquo

Comment SpringBoot Security implémente la déconnexion unique et efface tous les jetons

May 14, 2023 pm 01:43 PM

Comment SpringBoot Security implémente la déconnexion unique et efface tous les jetons

May 14, 2023 pm 01:43 PM

Il est nécessaire que les systèmes A, B et C utilisent le service sso pour se connecter aux systèmes A, B et C afin d'obtenir trois jetons : Atoken, Btoken et Ctoken respectivement. Après la déconnexion active de l'un des systèmes, l'autre. deux systèmes se déconnectent également. Tous les enregistrements d'invalidation Atoken, Btoken et Ctoken introduitnt une dépendance à la base de données Redis et à hutool : utilisé pour analyser le stockage de jetons tokenorg.springframework.bootspring-boot-starter-data-rediscn.hutoolhutool-all5.7.13. classe pour implémenter AuthJdbcToken