base de données

base de données

tutoriel mysql

tutoriel mysql

Explication détaillée de la gestion des autorisations dans l'apprentissage MySQL

Explication détaillée de la gestion des autorisations dans l'apprentissage MySQL

Explication détaillée de la gestion des autorisations dans l'apprentissage MySQL

La signification des autorisations de la base de données :

Afin de garantir que les données commerciales de la base de données ne soient pas illégalement volées par des utilisateurs non autorisés, diverses restrictions doivent être imposées aux visiteurs de la base de données, et base de données SécuritéIl existe principalement trois types de mesures de contrôle de sécurité. Le premier est l'authentification de l'identité de l'utilisateur, qui peut être un mot de passe, une carte magnétique, une empreinte digitale et d'autres technologies. Seules les personnes ayant une identité légale peuvent entrer dans la base de données. base de données. Le deuxième type de contrôle des autorisations d'accès. Différents rôles ont des autorisations d'accès différentes à la base de données. Les objets de la base de données et les autorisations auxquelles ils accèdent doivent être définis pour chaque rôle. Le troisième type consiste à formuler un système de gestion pour la gestion des bases de données. Le système restreint le comportement des personnes en formulant des règles et réglementations correspondantes, il peut garantir que les données sont traitées correctement. personnes au bon moment.

mysqlLa vérification des autorisations des utilisateurs est divisée en deux étapes

1 Si un lien peut être établi avec le serveur mysql

2. il existe certaines autorisations d'opération (telles que : sélectionner la date de mise à jour, etc.)

1 Établir un lien avec le serveur mysql

Comment. le serveur MySQL vérifie-t-il si l'utilisateur peut établir un lien1 Vérifiez d'où vous venez hôte2 Qui êtes-vous utilisateur3. ordComment créer un lien vers mysql : C:UsersPC003>mysql -h192.168.6.223 -uroot -pjalja

Explication du paramètre : -h : Où établir le lien

-u : utilisateur

-p : Mot de passe

host=localhost signifie que vous pouvez utiliser l'hôte par défaut pour la liaison (C:UsersPC003>mysql -uroot -pjalja, C:UsersPC003>mysql -hlocalhost -uroot -pjalja, C:UsersPC003>mysql -h127.0.0.1 -uroot -pjalja)mysql> select user,host,password from user; +------+-----------+-------------------------------------------+ | user | host | password | +------+-----------+-------------------------------------------+ | root | localhost | *CFAFE434FB0E5D64538901E668E1EACD077A54DF | | root | % | *CFAFE434FB0E5D64538901E668E1EACD077A54DF | +------+-----------+-------------------------------------------+

host=192.168.6.224 signifie que le serveur ne peut établir un lien qu'avec l'hôte 192.168.6.224 C : UsersPC003>mysql -h192.168.6.223 -uroot -pjalja

Comment modifier l'hôte :

mysql> les données modifiées sont en mémoire et doivent être actualisées à chaque fois que des opérations liées aux privilèges utilisateur sont effectuées)

mysql> update user set host='192.168.6.223' where user ='root'

mysql> update user set password=password('111111') where user='root'; mysql> flush privileges;

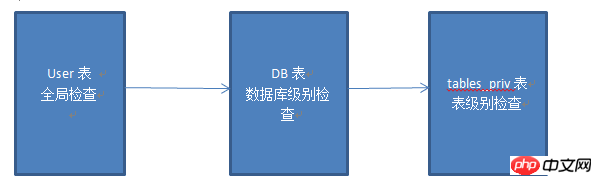

Il existe une bibliothèque mysql dans mysql et l'utilisateur sous cette bibliothèque. La table vérifie si l'utilisateur existe, la table db vérifie les autorisations d'exploitation dont dispose l'utilisateur sur quelles bibliothèques, et la La table tables_priv vérifie les autorisations d'exploitation dont dispose l'utilisateur sur ces tables.

Créer un utilisateur et autoriser :accorder [Autorisation 1, Autorisation 2] sur *.* à l'utilisateur@'hôte' identifié par 'mot de passe';

Autorisations communes : tout, créer, supprimer, insérer, supprimer, mettre à jour, sélectionner

Par exemple : accorder à l'utilisateur ls toutes les autorisations sur toutes les bases de données et tables et peut se connecter à partir de n'importe quel hôte de ce segment LAN .

Utilisez cet utilisateur pour vous connecter : C:UsersPC003>mysql -h192.168.6.223 -uls -p111111;mysql> grant all on *.* to 'ls'@'192.168.6.%' identified by '111111';

Affichez les autorisations spécifiques de l'utilisateur ls :

mysql> select * from mysql.user where user='ls' \G;

*************************** 1. row ***************************

Host: 192.168.6.%

User: ls

Password: *FD571203974BA9AFE270FE62151AE967ECA5E0AA

Select_priv: Y

Insert_priv: Y

Update_priv: Y

Delete_priv: Y

Create_priv: Y

Drop_priv: Y

Reload_priv: Y

Shutdown_priv: Y

Process_priv: Y

File_priv: Y

Grant_priv: N

References_priv: Y

Index_priv: Y

Alter_priv: Y

Show_db_priv: Y

Super_priv: Y

Create_tmp_table_priv: Y

Lock_tables_priv: Y

Execute_priv: Y

Repl_slave_priv: Y

Repl_client_priv: Y

Create_view_priv: Y

Show_view_priv: Y

Create_routine_priv: Y

Alter_routine_priv: Y

Create_user_priv: Y

Event_priv: Y

Trigger_priv: Y

Create_tablespace_priv: Y

ssl_type:

ssl_cipher:

x509_issuer:

x509_subject:

max_questions: 0

max_updates: 0

max_connections: 0

max_user_connections: 0

plugin:

authentication_string: NULLmysql> révoquer tout sur *.* de ls@'192.168.6.%';

Autoriser quelqu'un à accéder à la base de données :mysql> accorder tout sur le blog.* à ls@'192.168.6.%'; Accorder à l'utilisateur ls toutes les autorisations sur la base de données du blog.

De cette façon, l'utilisateur ls n'a pas d'autorisations dans la table utilisateur. À ce moment, une vérification des autorisations au niveau de la base de données sera effectuée

mysql> select * from mysql.db where user='ls'

\G;*************************** 1. row ***************************

Host: 192.168.6.%

Db: blog

User: ls

Select_priv: Y

Insert_priv: Y

Update_priv: Y

Delete_priv: Y

Create_priv: Y

Drop_priv: Y

Grant_priv: N

References_priv: Y

Index_priv: Y

Alter_priv: Y

Create_tmp_table_priv: Y

Lock_tables_priv: Y

Create_view_priv: Y

Show_view_priv: Y

Create_routine_priv: Y

Alter_routine_priv: Y

Execute_priv: Y

Event_priv: Y

Trigger_priv: YDe cette façon, l'utilisateur ls n'a pas d'autorisations au niveau Au niveau de la base de données, la vérification des autorisations au niveau tables_priv sera effectuée :

mysql> revoke all on *.* from ls@'192.168.6.%'; Query OK, 0 rows affected (0.00 sec) mysql> flush privileges; Query OK, 0 rows affected (0.00 sec) mysql> grant insert,update,select,delete on blog.user to ls@'192.168.6.%'; Query OK, 0 rows affected (0.00 sec) mysql> flush privileges; Query OK, 0 rows affected (0.00 sec)

mysql> select * from mysql.tables_priv where user='ls'

\G;*************************** 1. row ***************************

Host: 192.168.6.%

Db: blog

User: ls

Table_name: user

Grantor: root@localhost

Timestamp: 2017-02-09 14:35:38

Table_priv: Select,Insert,Update,DeleteColumn_priv:1 row in set (0.00 sec) Remarque : la vérification des autorisations MySQL peut être précise pour une certaine colonne de données.

Remarque : la vérification des autorisations MySQL peut être précise pour une certaine colonne de données.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

MySQL: Concepts simples pour l'apprentissage facile

Apr 10, 2025 am 09:29 AM

MySQL: Concepts simples pour l'apprentissage facile

Apr 10, 2025 am 09:29 AM

MySQL est un système de gestion de base de données relationnel open source. 1) Créez une base de données et des tables: utilisez les commandes CreateDatabase et CreateTable. 2) Opérations de base: insérer, mettre à jour, supprimer et sélectionner. 3) Opérations avancées: jointure, sous-requête et traitement des transactions. 4) Compétences de débogage: vérifiez la syntaxe, le type de données et les autorisations. 5) Suggestions d'optimisation: utilisez des index, évitez de sélectionner * et utilisez les transactions.

Comment ouvrir phpmyadmin

Apr 10, 2025 pm 10:51 PM

Comment ouvrir phpmyadmin

Apr 10, 2025 pm 10:51 PM

Vous pouvez ouvrir PHPMYADMIN via les étapes suivantes: 1. Connectez-vous au panneau de configuration du site Web; 2. Trouvez et cliquez sur l'icône PHPMYADMIN; 3. Entrez les informations d'identification MySQL; 4. Cliquez sur "Connexion".

MySQL: une introduction à la base de données la plus populaire au monde

Apr 12, 2025 am 12:18 AM

MySQL: une introduction à la base de données la plus populaire au monde

Apr 12, 2025 am 12:18 AM

MySQL est un système de gestion de la base de données relationnel open source, principalement utilisé pour stocker et récupérer les données rapidement et de manière fiable. Son principe de travail comprend les demandes des clients, la résolution de requête, l'exécution des requêtes et les résultats de retour. Des exemples d'utilisation comprennent la création de tables, l'insertion et la question des données et les fonctionnalités avancées telles que les opérations de jointure. Les erreurs communes impliquent la syntaxe SQL, les types de données et les autorisations, et les suggestions d'optimisation incluent l'utilisation d'index, les requêtes optimisées et la partition de tables.

Pourquoi utiliser MySQL? Avantages et avantages

Apr 12, 2025 am 12:17 AM

Pourquoi utiliser MySQL? Avantages et avantages

Apr 12, 2025 am 12:17 AM

MySQL est choisi pour ses performances, sa fiabilité, sa facilité d'utilisation et son soutien communautaire. 1.MySQL fournit des fonctions de stockage et de récupération de données efficaces, prenant en charge plusieurs types de données et opérations de requête avancées. 2. Adoptez l'architecture client-serveur et plusieurs moteurs de stockage pour prendre en charge l'optimisation des transactions et des requêtes. 3. Facile à utiliser, prend en charge une variété de systèmes d'exploitation et de langages de programmation. 4. Avoir un solide soutien communautaire et fournir des ressources et des solutions riches.

Comment utiliser un seul fileté redis

Apr 10, 2025 pm 07:12 PM

Comment utiliser un seul fileté redis

Apr 10, 2025 pm 07:12 PM

Redis utilise une architecture filetée unique pour fournir des performances élevées, une simplicité et une cohérence. Il utilise le multiplexage d'E / S, les boucles d'événements, les E / S non bloquantes et la mémoire partagée pour améliorer la concurrence, mais avec des limites de limitations de concurrence, un point d'échec unique et inadapté aux charges de travail à forte intensité d'écriture.

MySQL et SQL: Compétences essentielles pour les développeurs

Apr 10, 2025 am 09:30 AM

MySQL et SQL: Compétences essentielles pour les développeurs

Apr 10, 2025 am 09:30 AM

MySQL et SQL sont des compétences essentielles pour les développeurs. 1.MySQL est un système de gestion de base de données relationnel open source, et SQL est le langage standard utilisé pour gérer et exploiter des bases de données. 2.MySQL prend en charge plusieurs moteurs de stockage via des fonctions de stockage et de récupération de données efficaces, et SQL termine des opérations de données complexes via des instructions simples. 3. Les exemples d'utilisation comprennent les requêtes de base et les requêtes avancées, telles que le filtrage et le tri par condition. 4. Les erreurs courantes incluent les erreurs de syntaxe et les problèmes de performances, qui peuvent être optimisées en vérifiant les instructions SQL et en utilisant des commandes Explication. 5. Les techniques d'optimisation des performances incluent l'utilisation d'index, d'éviter la numérisation complète de la table, d'optimiser les opérations de jointure et d'améliorer la lisibilité du code.

Place de MySQL: bases de données et programmation

Apr 13, 2025 am 12:18 AM

Place de MySQL: bases de données et programmation

Apr 13, 2025 am 12:18 AM

La position de MySQL dans les bases de données et la programmation est très importante. Il s'agit d'un système de gestion de base de données relationnel open source qui est largement utilisé dans divers scénarios d'application. 1) MySQL fournit des fonctions efficaces de stockage de données, d'organisation et de récupération, en prenant en charge les systèmes Web, mobiles et de niveau d'entreprise. 2) Il utilise une architecture client-serveur, prend en charge plusieurs moteurs de stockage et optimisation d'index. 3) Les usages de base incluent la création de tables et l'insertion de données, et les usages avancés impliquent des jointures multiples et des requêtes complexes. 4) Des questions fréquemment posées telles que les erreurs de syntaxe SQL et les problèmes de performances peuvent être déboguées via la commande Explication et le journal de requête lente. 5) Les méthodes d'optimisation des performances comprennent l'utilisation rationnelle des indices, la requête optimisée et l'utilisation des caches. Les meilleures pratiques incluent l'utilisation des transactions et des acteurs préparés

Moniteur Disd Droplet avec service d'exportateur Redis

Apr 10, 2025 pm 01:36 PM

Moniteur Disd Droplet avec service d'exportateur Redis

Apr 10, 2025 pm 01:36 PM

La surveillance efficace des bases de données Redis est essentielle pour maintenir des performances optimales, identifier les goulots d'étranglement potentiels et assurer la fiabilité globale du système. Le service Redis Exporter est un utilitaire puissant conçu pour surveiller les bases de données Redis à l'aide de Prometheus. Ce didacticiel vous guidera à travers la configuration et la configuration complètes du service Redis Exportateur, en vous garantissant de créer des solutions de surveillance de manière transparente. En étudiant ce tutoriel, vous réaliserez les paramètres de surveillance entièrement opérationnels