Java

Java

javaDidacticiel

javaDidacticiel

Logiciel FTP simple implémenté en langage Java - Explication détaillée du protocole FTP (1)

Logiciel FTP simple implémenté en langage Java - Explication détaillée du protocole FTP (1)

Logiciel FTP simple implémenté en langage Java - Explication détaillée du protocole FTP (1)

Cet article présente principalement le premier article d'un logiciel FTP simple implémenté en langage Java. Il analyse le protocole FTP et a une certaine valeur de référence. Les amis intéressés peuvent se référer à

FTP(Fichier. Transfer Protocol) est le protocole de transfert de fichiers. La copie de fichiers d'un serveur FTP distant vers un ordinateur local via un client FTP est appelée téléchargement, et la copie de fichiers d'un ordinateur local vers un serveur FTP distant est appelée téléchargement. Le téléchargement et le téléchargement sont les deux plus couramment utilisés. Fonctions FTP. FTP utilise le protocole TCP au niveau de la couche transport pour la transmission, de sorte que la connexion entre le client et le serveur est fiable et orientée connexion, offrant une garantie fiable pour la transmission des données. Les objectifs du FTP sont les suivants :

Améliorer le partage de fichiers

Assurer un contrôle à distance indirect des ordinateurs

Éviter les changements d'utilisateur causés par les différences dans les systèmes de stockage de fichiers entre les hôtes

Assurer la fiabilité et l'efficacité de la transmission des données

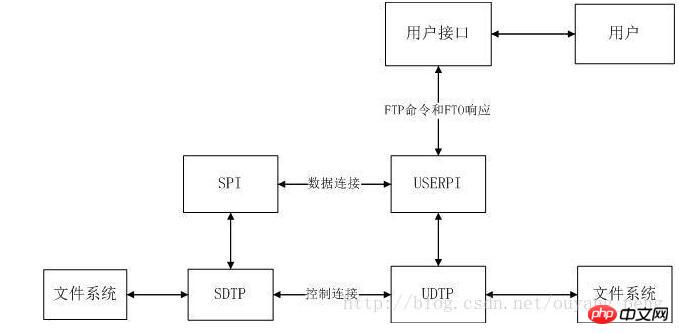

Protocole FTPModèleComme indiqué ci-dessous

Le service TCP d'utilisation FTP nécessite deux connexions. L'une est une connexion de données utilisée pour la transmission de données, utilisant généralement le port 21, et l'autre est une connexion de contrôle utilisée pour transmettre des informations de contrôle (commandes et réponses), utilisant généralement le port 20. Ce qu'une connexion de contrôle doit transmettre, ce sont uniquement des informations de contrôle, telles qu'une ligne de commandes ou une ligne de code de réponse, tandis qu'une connexion de données doit transmettre des types de données complexes, tels que des fichiers texte, des graphiques. fichiers, applications, etc.

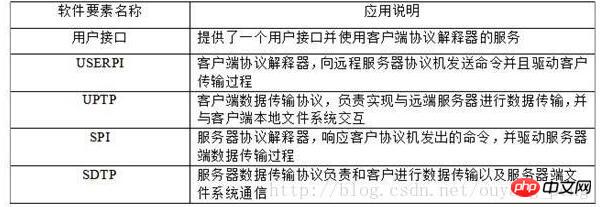

Les éléments interactifs utilisés dans le modèle de protocole FTP incluent l'interface utilisateur , USERPI, UPTP, SPI et SDTP. La description est présentée dans la figure ci-dessous

1) Commande d'accès

PASS : Préciser le mot de passe correspondant au nom d'utilisateur

ABOR : Interruption anormale du programme de connexion de données

QUIT : Se déconnecter du système

REIN : Réinitialiser

2) Commandes de gestion de fichiers

CDUP : Changez le répertoire de travail sur le serveur au répertoire parent

DELE : Demande de

suppression d'un fichier sur le serveur . LIST : Liste des sous-répertoires ou des fichiers

MKD : Demande de création d'un nouveau répertoire sur le serveur

PWD : Afficher le répertoire de travail actuel

RMD : Supprimer le répertoire spécifié du serveur

3) Commande de formatage des données

STRU : Définir l'organisation des données

MODE : Définir la méthode de transmission

4) Commande de définition de port

Le client utilise ce port pour envoyer l'ouverture activePORT : Le client sélectionne le port, le serveur utilise ce port pour créer l'ouverture active

5) Commande de transfert de fichier

lire le fichier, transférer le fichier depuis le serveur au clientSTOR : stocker le fichier, le fichier est transféré du client au serveur

STAT : renvoie le

statut du fichier ALLOO : alloue de l'espace de stockage pour le fichier sur le serveur

6) Commandes diverses

NOOP : vérifier si le serveur fonctionne

SITE : Spécifiez les commandes pour des emplacements spécifiques

SYST : Demandez au système d'exploitation utilisé par le serveur

Le premier chiffre définit l'état de la commande.

2 signifie que le serveur a traité les informations correctement.

3 signifie que le serveur a reçu correctement les informations et les traite.

4 signifie que les informations sont temporairement incorrectes.

5 signifie que l'information est définitivement fausse.

Le deuxième chiffre est la classification du type de réponse.

0 indique la syntaxe.

1 représente l’état et les informations du système.

2 indique l'état de la connexion.

3 représente les informations liées à l'authentification des utilisateurs.

4 signifie non spécifié.

5 représente les informations liées au système de fichiers .

Le troisième numéro fournit des informations supplémentaires.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

Nombre parfait en Java

Aug 30, 2024 pm 04:28 PM

Nombre parfait en Java

Aug 30, 2024 pm 04:28 PM

Guide du nombre parfait en Java. Nous discutons ici de la définition, comment vérifier le nombre parfait en Java ?, des exemples d'implémentation de code.

Weka en Java

Aug 30, 2024 pm 04:28 PM

Weka en Java

Aug 30, 2024 pm 04:28 PM

Guide de Weka en Java. Nous discutons ici de l'introduction, de la façon d'utiliser Weka Java, du type de plate-forme et des avantages avec des exemples.

Numéro de Smith en Java

Aug 30, 2024 pm 04:28 PM

Numéro de Smith en Java

Aug 30, 2024 pm 04:28 PM

Guide du nombre de Smith en Java. Nous discutons ici de la définition, comment vérifier le numéro Smith en Java ? exemple avec implémentation de code.

Questions d'entretien chez Java Spring

Aug 30, 2024 pm 04:29 PM

Questions d'entretien chez Java Spring

Aug 30, 2024 pm 04:29 PM

Dans cet article, nous avons conservé les questions d'entretien Java Spring les plus posées avec leurs réponses détaillées. Pour que vous puissiez réussir l'interview.

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Java 8 présente l'API Stream, fournissant un moyen puissant et expressif de traiter les collections de données. Cependant, une question courante lors de l'utilisation du flux est: comment se casser ou revenir d'une opération FOREAK? Les boucles traditionnelles permettent une interruption ou un retour précoce, mais la méthode Foreach de Stream ne prend pas directement en charge cette méthode. Cet article expliquera les raisons et explorera des méthodes alternatives pour la mise en œuvre de terminaison prématurée dans les systèmes de traitement de flux. Lire plus approfondie: Améliorations de l'API Java Stream Comprendre le flux Forach La méthode foreach est une opération terminale qui effectue une opération sur chaque élément du flux. Son intention de conception est

Horodatage à ce jour en Java

Aug 30, 2024 pm 04:28 PM

Horodatage à ce jour en Java

Aug 30, 2024 pm 04:28 PM

Guide de TimeStamp to Date en Java. Ici, nous discutons également de l'introduction et de la façon de convertir l'horodatage en date en Java avec des exemples.

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Les capsules sont des figures géométriques tridimensionnelles, composées d'un cylindre et d'un hémisphère aux deux extrémités. Le volume de la capsule peut être calculé en ajoutant le volume du cylindre et le volume de l'hémisphère aux deux extrémités. Ce tutoriel discutera de la façon de calculer le volume d'une capsule donnée en Java en utilisant différentes méthodes. Formule de volume de capsule La formule du volume de la capsule est la suivante: Volume de capsule = volume cylindrique volume de deux hémisphères volume dans, R: Le rayon de l'hémisphère. H: La hauteur du cylindre (à l'exclusion de l'hémisphère). Exemple 1 entrer Rayon = 5 unités Hauteur = 10 unités Sortir Volume = 1570,8 unités cubes expliquer Calculer le volume à l'aide de la formule: Volume = π × r2 × h (4

PHP vs Python: comprendre les différences

Apr 11, 2025 am 12:15 AM

PHP vs Python: comprendre les différences

Apr 11, 2025 am 12:15 AM

PHP et Python ont chacun leurs propres avantages, et le choix doit être basé sur les exigences du projet. 1.Php convient au développement Web, avec une syntaxe simple et une efficacité d'exécution élevée. 2. Python convient à la science des données et à l'apprentissage automatique, avec une syntaxe concise et des bibliothèques riches.