Introduction à la recherche en texte intégral dans MySQL

Comprendre la recherche en texte intégral

Tous les moteurs ne prennent pas en charge la recherche en texte intégral Comme mentionné au chapitre 21, MySQL prend en charge plusieurs moteurs de base de données de base. Tous les moteurs ne prennent pas en charge la recherche en texte intégral comme décrit dans ce livre. Les deux moteurs les plus couramment utilisés sont MyISAM et InnoDB. Le premier prend en charge la recherche en texte intégral, tandis que le second ne la prend pas en charge. C'est pourquoi, bien que la plupart des exemples de tables créés dans ce livre utilisent InnoDB, un exemple de table (la table productnotes) utilise MyISAM. Vous devez garder cela à l’esprit si votre application nécessite une fonctionnalité de recherche en texte intégral.

Mot-clé LIKE, qui correspond au texte (et à des parties de texte) à l'aide d'opérateurs génériques. En utilisant LIKE, vous pouvez rechercher des lignes contenant des valeurs spéciales ou des valeurs partielles, quel que soit leur emplacement dans la colonne.

Une introduction supplémentaire à l'utilisation des recherches textuelles comme expression régulière pour faire correspondre les valeurs des colonnes. À l’aide d’expressions régulières, vous pouvez écrire des modèles de correspondance très complexes qui trouvent les lignes requises.

Bien que ces mécanismes de recherche soient très utiles, il existe plusieurs limitations importantes.

1. Performances - La correspondance des caractères génériques et des expressions régulières nécessite généralement que MySQL essaie de faire correspondre toutes les lignes de la table (et ces recherches utilisent rarement des index de table). Par conséquent, ces recherches peuvent prendre beaucoup de temps à mesure que le nombre de lignes recherchées augmente.

2. Contrôle explicite - Avec les caractères génériques et la correspondance d'expressions régulières, il est difficile (et pas toujours possible) de contrôler explicitement ce qui correspond et ce qui ne correspond pas. Par exemple, spécifiez qu'un mot doit correspondre, qu'un mot ne doit pas correspondre et qu'un mot peut correspondre ou ne pas correspondre uniquement si le premier mot correspond.

3. Résultats intelligents - Bien que les recherches basées sur des caractères génériques et des expressions régulières fournissent des recherches très flexibles, aucune d'elles n'offre un moyen intelligent de sélectionner les résultats. Par exemple, une recherche d'un mot particulier renverra toutes les lignes contenant ce mot, sans faire de distinction entre les lignes contenant une seule correspondance et les lignes contenant plusieurs correspondances (en les organisant dans l'ordre qui est susceptible d'être une meilleure correspondance). De même, une recherche d'un mot particulier ne trouvera pas les lignes qui ne contiennent pas ce mot mais contiennent d'autres mots apparentés.

Toutes ces limitations et bien d’autres peuvent être résolues grâce à la recherche en texte intégral. Lors de l'utilisation de la recherche en texte intégral, MySQL n'a pas besoin d'examiner chaque ligne séparément, ni d'analyser et de traiter chaque mot séparément. MySQL crée un index pour chaque mot de la colonne spécifiée et des recherches peuvent être effectuées sur ces mots. De cette façon, MySQL peut décider rapidement et efficacement quels mots correspondent (quelles lignes les contiennent), quels mots ne correspondent pas, à quelle fréquence ils correspondent, et ainsi de suite.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

La relation entre l'utilisateur de MySQL et la base de données

Apr 08, 2025 pm 07:15 PM

La relation entre l'utilisateur de MySQL et la base de données

Apr 08, 2025 pm 07:15 PM

Dans la base de données MySQL, la relation entre l'utilisateur et la base de données est définie par les autorisations et les tables. L'utilisateur a un nom d'utilisateur et un mot de passe pour accéder à la base de données. Les autorisations sont accordées par la commande Grant, tandis que le tableau est créé par la commande Create Table. Pour établir une relation entre un utilisateur et une base de données, vous devez créer une base de données, créer un utilisateur, puis accorder des autorisations.

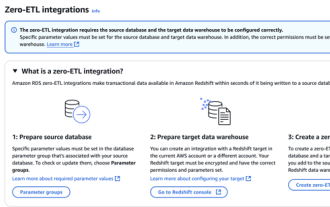

Intégration RDS MySQL avec Redshift Zero ETL

Apr 08, 2025 pm 07:06 PM

Intégration RDS MySQL avec Redshift Zero ETL

Apr 08, 2025 pm 07:06 PM

Simplification de l'intégration des données: AmazonrDSMysQL et l'intégration Zero ETL de Redshift, l'intégration des données est au cœur d'une organisation basée sur les données. Les processus traditionnels ETL (extrait, converti, charge) sont complexes et prennent du temps, en particulier lors de l'intégration de bases de données (telles que AmazonrDSMysQL) avec des entrepôts de données (tels que Redshift). Cependant, AWS fournit des solutions d'intégration ETL Zero qui ont complètement changé cette situation, fournissant une solution simplifiée et à temps proche pour la migration des données de RDSMySQL à Redshift. Cet article plongera dans l'intégration RDSMYSQL ZERO ETL avec Redshift, expliquant comment il fonctionne et les avantages qu'il apporte aux ingénieurs de données et aux développeurs.

Comment remplir le nom d'utilisateur MySQL et le mot de passe

Apr 08, 2025 pm 07:09 PM

Comment remplir le nom d'utilisateur MySQL et le mot de passe

Apr 08, 2025 pm 07:09 PM

Pour remplir le nom d'utilisateur et le mot de passe MySQL: 1. Déterminez le nom d'utilisateur et le mot de passe; 2. Connectez-vous à la base de données; 3. Utilisez le nom d'utilisateur et le mot de passe pour exécuter des requêtes et des commandes.

L'optimisation des requêtes dans MySQL est essentielle pour améliorer les performances de la base de données, en particulier lorsqu'elle traite avec de grands ensembles de données

Apr 08, 2025 pm 07:12 PM

L'optimisation des requêtes dans MySQL est essentielle pour améliorer les performances de la base de données, en particulier lorsqu'elle traite avec de grands ensembles de données

Apr 08, 2025 pm 07:12 PM

1. Utilisez l'index correct pour accélérer la récupération des données en réduisant la quantité de données numérisées SELECT * FROMMLOYEESEESHWHERELAST_NAME = 'SMITH'; Si vous recherchez plusieurs fois une colonne d'une table, créez un index pour cette colonne. If you or your app needs data from multiple columns according to the criteria, create a composite index 2. Avoid select * only those required columns, if you select all unwanted columns, this will only consume more server memory and cause the server to slow down at high load or frequency times For example, your table contains columns such as created_at and updated_at and timestamps, and then avoid selecting * because they do not require inefficient query se

Comment voir Mysql

Apr 08, 2025 pm 07:21 PM

Comment voir Mysql

Apr 08, 2025 pm 07:21 PM

Affichez la base de données MySQL avec la commande suivante: Connectez-vous au serveur: MySQL -U Username -P mot de passe Exécuter les bases de données Afficher les bases de données; Commande pour obtenir toutes les bases de données existantes Sélectionnez la base de données: utilisez le nom de la base de données; Tableau de vue: afficher des tables; Afficher la structure de la table: décrire le nom du tableau; Afficher les données: sélectionnez * dans le nom du tableau;

MySQL: la facilité de gestion des données pour les débutants

Apr 09, 2025 am 12:07 AM

MySQL: la facilité de gestion des données pour les débutants

Apr 09, 2025 am 12:07 AM

MySQL convient aux débutants car il est simple à installer, puissant et facile à gérer les données. 1. Installation et configuration simples, adaptées à une variété de systèmes d'exploitation. 2. Prise en charge des opérations de base telles que la création de bases de données et de tables, d'insertion, d'interrogation, de mise à jour et de suppression de données. 3. Fournir des fonctions avancées telles que les opérations de jointure et les sous-questionnaires. 4. Les performances peuvent être améliorées par l'indexation, l'optimisation des requêtes et le partitionnement de la table. 5. Prise en charge des mesures de sauvegarde, de récupération et de sécurité pour garantir la sécurité et la cohérence des données.

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Navicat lui-même ne stocke pas le mot de passe de la base de données et ne peut récupérer que le mot de passe chiffré. Solution: 1. Vérifiez le gestionnaire de mots de passe; 2. Vérifiez la fonction "Remember Motway" de Navicat; 3. Réinitialisez le mot de passe de la base de données; 4. Contactez l'administrateur de la base de données.

Comprendre les propriétés acides: les piliers d'une base de données fiable

Apr 08, 2025 pm 06:33 PM

Comprendre les propriétés acides: les piliers d'une base de données fiable

Apr 08, 2025 pm 06:33 PM

Une explication détaillée des attributs d'acide de base de données Les attributs acides sont un ensemble de règles pour garantir la fiabilité et la cohérence des transactions de base de données. Ils définissent comment les systèmes de bases de données gérent les transactions et garantissent l'intégrité et la précision des données même en cas de plantages système, d'interruptions d'alimentation ou de plusieurs utilisateurs d'accès simultanément. Présentation de l'attribut acide Atomicité: une transaction est considérée comme une unité indivisible. Toute pièce échoue, la transaction entière est reculée et la base de données ne conserve aucune modification. Par exemple, si un transfert bancaire est déduit d'un compte mais pas augmenté à un autre, toute l'opération est révoquée. BeginTransaction; UpdateAccountSsetBalance = Balance-100Wh