Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Introduction au cluster TOMCAT sous proxy inverse NGINX

Introduction au cluster TOMCAT sous proxy inverse NGINX

Introduction au cluster TOMCAT sous proxy inverse NGINX

L'éditeur suivant vous apportera un article sur le cluster TOMCAT sous proxy inverse NGINX dans LINUX (explication détaillée). L'éditeur pense que c'est plutôt bien, alors je vais le partager avec vous maintenant et le donner comme référence. Suivons l'éditeur pour y jeter un œil.

Nginx a les caractéristiques du proxy inverse (notez la différence entre le proxy direct et le proxy direct) et l'équilibrage de charge.

Cette fois, Nginx est installé sur la machine Linux 192.168.1.108. Pour installer Nginx, vous devez d'abord installer la bibliothèque openssl, gcc, PCRE, zlib, etc.

Tomcat est installé sur les deux machines 192.168.1.168 et 192.168.1.178. Le client accède au contenu du projet déployé par Tomcat dans

192.168.1.168 et 192.168.1.178 en accédant au proxy inverse 192.168.1.108.

1. Installez Nginx sous Linux (machine 192.168.1.108)

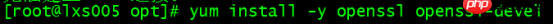

Installez la bibliothèque openssl.

yum install -y openssl openssl-devel

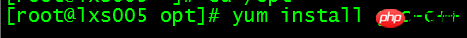

Besoin d'installer gcc : yum install gcc-c++

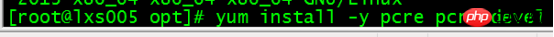

Installer PCRE yum install -y pcre pcre-devel

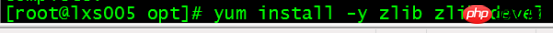

Installer la bibliothèque zlib yum install -y zlib zlib-devel

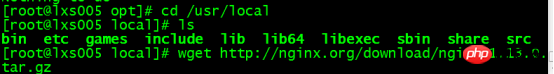

Téléchargez nginx : wget http://nginx.org/ télécharger /nginx-1.13.0.tar.gz

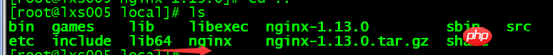

installé sous /usr/local/

Décompressez tar -zxvf nginx-1.13.0.tar.gz

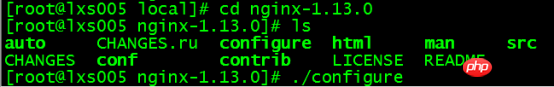

Entrez dans le répertoire et exécutez ./configure pour générer makefile

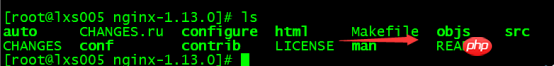

À l'heure actuelle, il y a plus de makefiles dans le répertoire

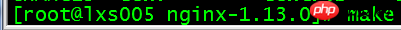

Compile make

Installation : make install

Une fois terminé, il y aura un nginx supplémentaire dans le répertoire local

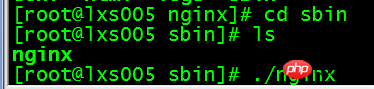

Démarrer nginx

Entrez le répertoire sbin à exécuter /nginx

Afficher les résultats de démarrage

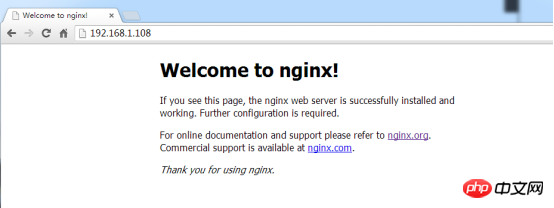

Accès à la fenêtre 192.168.1.108 Le port par défaut de nginx est 80

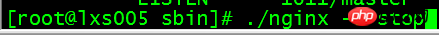

Fermer./nginx -s stop

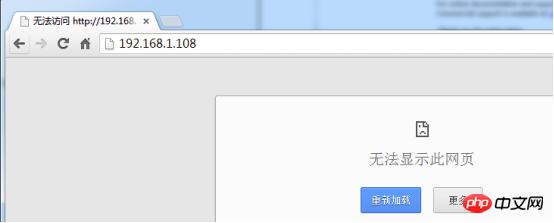

Après la fermeture, les données correspondantes ne sont pas accessibles pour le moment

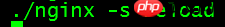

./nginx -s reload peut recharger le fichier de configuration après le démarrage. adapté à la modification du fichier de configuration

2. Installez Tomcat sous Linux (machines 192.168.1.168 et 192.168.1.178)

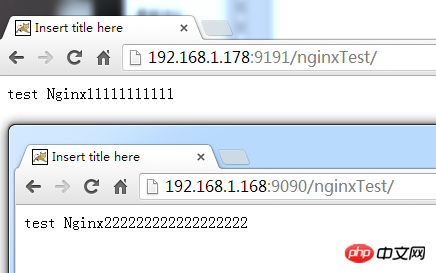

Le processus d'installation est très simple, je n'entrerai pas dans les détails. Installez Tomcat sur les deux autres machines Linux (192.168.1.168 et 192.168.1.178) et déployez n'importe quel projet nginxTest. Un contenu est 1111.... L'autre est 22222....

<.>

<.>

3. Nginx agit comme un serveur proxy inverse

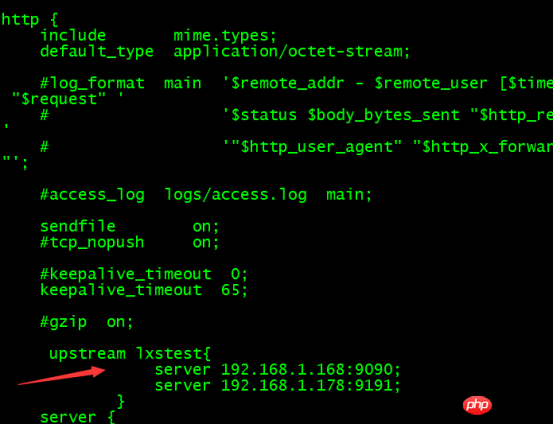

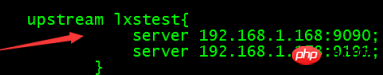

Configurez principalement le contenu dans nginx.conf a <.>Configurez le groupe de serveurset ajoutez une configuration en amont entre les nœuds http{}. 192.168.1.168:9090 et 192.168.1.178:9191 sont Tomcat des deux autres machines Linux (voir 2 ci-dessus)

lxstest en amont{

serveur 192.168.1.168:9090;

serveur 192.168.1.178:9191;

}

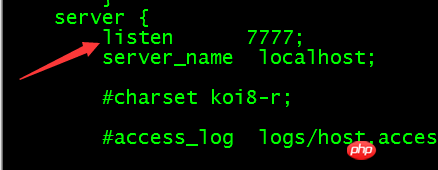

b. Modifiez le numéro de port 80 que nginx écoute et remplacez-le par 7777 (vous pouvez le remplacer par n'importe quel numéro ou non).

serveur {

listeen 7777;

......

}

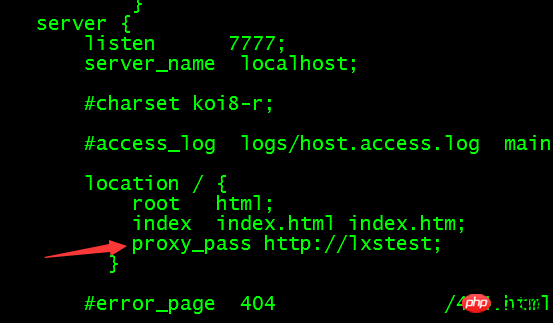

c. Dans location{}, utilisez proxy_pass pour configurer l'adresse du proxy inverse ; "http://" ne peut pas manquer ici, et l'adresse suivante doit être cohérente avec le nom défini en amont dans le premier pas. (Ce qui précède est lxstest, donc http://lxstest)

emplacement / {

racine html;

index index.html index.htm;

proxy_pass http://lxstest;

}

Après les modifications ci-dessus, démarrez Nginx de la machine 192.168.1.108

La dernière visite a eu lieu à 192.168.1.108:7777/nginxTest Différentes pages sont sorties de la même adresse, indiquant que celle visitée était 192.168.1.168 et que celle visitée était. 192.168.1.178

http:// 192.168.1.108:7777

équivaut à ====

équivaut à =====

Enfin, vous trouverez le Tomcat correspondant

puis trouvez celui correspondant Le projet nginxTest.

[Recommandations associées]

1 Tutoriel vidéo gratuit MySQL

4. Vous apprendre à ajuster la taille de la partition sous Linux

5.Comment Linux détecte-t-il les conditions du réseau du serveur

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

Comment utiliser des expressions régulières (regex) dans Linux pour la correspondance de motifs?

Mar 17, 2025 pm 05:25 PM

Comment utiliser des expressions régulières (regex) dans Linux pour la correspondance de motifs?

Mar 17, 2025 pm 05:25 PM

L'article explique comment utiliser des expressions régulières (regex) dans Linux pour la correspondance de motifs, la recherche de fichiers et la manipulation du texte, la syntaxe détaillant, les commandes et les outils comme Grep, SED et AWK.

Comment surveiller les performances du système dans Linux à l'aide d'outils comme TOP, HTOP et VMSTAT?

Mar 17, 2025 pm 05:28 PM

Comment surveiller les performances du système dans Linux à l'aide d'outils comme TOP, HTOP et VMSTAT?

Mar 17, 2025 pm 05:28 PM

L'article discute de l'utilisation de TOP, HTOP et VMSTAT pour surveiller les performances du système Linux, détaillant leurs fonctionnalités uniques et leurs options de personnalisation pour une gestion efficace du système.

Comment implémenter l'authentification à deux facteurs (2FA) pour SSH dans Linux?

Mar 17, 2025 pm 05:31 PM

Comment implémenter l'authentification à deux facteurs (2FA) pour SSH dans Linux?

Mar 17, 2025 pm 05:31 PM

L'article fournit un guide sur la configuration de l'authentification à deux facteurs (2FA) pour SSH sur Linux à l'aide de Google Authenticator, détaillant l'installation, la configuration et les étapes de dépannage. Il met en évidence les avantages de sécurité du 2FA, comme SEC amélioré

Comment configurer Selinux ou Apparmor pour améliorer la sécurité dans Linux?

Mar 12, 2025 pm 06:59 PM

Comment configurer Selinux ou Apparmor pour améliorer la sécurité dans Linux?

Mar 12, 2025 pm 06:59 PM

Cet article compare les modules de sécurité SELINUX et Apparmor, Linux, fournissant un contrôle d'accès obligatoire. Il détaille leur configuration, mettant en évidence les différences d'approche (basées sur la stratégie vs basée sur le profil) et les impacts de performance potentiels

Comment sauvegarder et restaurer un système Linux?

Mar 12, 2025 pm 07:01 PM

Comment sauvegarder et restaurer un système Linux?

Mar 12, 2025 pm 07:01 PM

Cet article détaille les méthodes de sauvegarde et de restauration du système Linux. Il compare les sauvegardes d'image système complètes avec des sauvegardes incrémentielles, discute des stratégies de sauvegarde optimales (régularité, emplacements multiples, versioning, test, sécurité, rotation) et DA

Comment utiliser Sudo pour accorder des privilèges élevés aux utilisateurs de Linux?

Mar 17, 2025 pm 05:32 PM

Comment utiliser Sudo pour accorder des privilèges élevés aux utilisateurs de Linux?

Mar 17, 2025 pm 05:32 PM

L'article explique comment gérer les privilèges sudo à Linux, y compris l'octroi, la révocation et les meilleures pratiques de sécurité. L'accent est mis sur l'édition / etc.

Comment configurer un pare-feu à Linux en utilisant un pare-feu ou des iptables?

Mar 12, 2025 pm 06:58 PM

Comment configurer un pare-feu à Linux en utilisant un pare-feu ou des iptables?

Mar 12, 2025 pm 06:58 PM

Cet article compare la configuration du pare-feu Linux à l'aide de Firewalld et Iptables. Firewalld propose une interface conviviale pour la gestion des zones et des services, tandis que Iptables fournit un contrôle de bas niveau via la manipulation de la ligne de commande du NetFilter FRA

Comment gérer les packages logiciels dans Linux à l'aide de gestionnaires de packages (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

Comment gérer les packages logiciels dans Linux à l'aide de gestionnaires de packages (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

L'article discute de la gestion des packages de logiciels dans Linux à l'aide d'APT, YUM et DNF, couvrant l'installation, les mises à jour et les déménagements. Il compare leurs fonctionnalités et leur pertinence pour différentes distributions.