développement back-end

développement back-end

tutoriel php

tutoriel php

Résumé des exemples d'utilisation de la fonction crypt() en php

Résumé des exemples d'utilisation de la fonction crypt() en php

Résumé des exemples d'utilisation de la fonction crypt() en php

Dans les fonctions PHP, il existe de nombreuses fonctions de cryptage, dont l'une peut implémenter la fonction de cryptage des données est appelée fonction crypt(). La fonction crypt() utilise un algorithme unidirectionnel et n'a pas de fonction de décryptage correspondante. Il renvoie une chaîne chiffrée à l'aide des algorithmes DES, Blowfish ou MD5. En apparence, la fonction crypt() semble peu utile, mais cette fonction est en effet largement utilisée pour garantir l'intégrité des mots de passe système. Car même si le mot de passe crypté unidirectionnel tombe entre les mains d’un tiers, il ne sera pas d’une grande utilité puisqu’il ne peut pas être restauré en texte brut. Ci-dessous, nous ferons un résumé de l'utilisation de la fonction crypt(), dans l'espoir d'être utile à l'apprentissage PHP de chacun. Contenu lié à la fonction crypt() 1. Fonction de cryptage PHP—exemple d'utilisation de la fonction crypt() Avant d'introduire la fonction de cryptage, introduisons d'abord le principe du cryptage des données : il s'agit de traiter le fichier brut ou les données d'origine selon un certain. algorithme, de sorte qu'il devienne un morceau de code illisible, généralement appelé « texte chiffré ». De cette manière, l'objectif de protection des données contre le vol et la lecture illégaux est atteint ! Les principales fonctions qui peuvent crypter des données en PHP sont

1 Résumé de l'utilisation du cryptage de la fonction php crypt()

<.>

Introduction : Il existe de nombreuses fonctions de cryptage dans les fonctions php, dont l'une peut implémenter la fonction de cryptage des données est appelée fonction crypt(). La fonction crypt() utilise un algorithme unidirectionnel et n'a pas de fonction de décryptage correspondante. Il renvoie une chaîne chiffrée à l'aide des algorithmes DES, Blowfish ou MD5. De

2. Fonction de cryptage PHP – Exemple d'utilisation de la fonction crypt()

Introduction : Avant d'introduire la fonction de cryptage, introduisons d'abord le principe du cryptage des données : il s'agit de traiter le fichier brut ou les données d'origine selon un certain algorithme pour en faire un morceau de code illisible. . Il est généralement appelé « texte chiffré ». Grâce à cette méthode, l'objectif de protection des données contre le vol et la lecture illégaux est atteint !

3. Utilisez la fonction crypt() pour la technologie de chiffrement-php

Introduction : La fonction crypt() utilise le paramètre salt pour crypter le texte en clair Lors du jugement, les informations de sortie sont à nouveau cryptées en utilisant le même paramètre salt, et le jugement est effectué en comparant les résultats du. deux cryptages.

4. Deux fonctions classiques de chiffrement et de décryptage PHP sont partagées

Introduction : Cet article présente principalement le partage de deux fonctions de cryptage et de décryptage PHP plus classiques, l'une est la fonction de cryptage authcode de Discuz! (avec décomposition détaillée), et l'autre est la fonction encrypt(), toutes deux dont sont relativement classiques, les amis dans le besoin peuvent se référer à

5 php openssl openssl_private_encrypt Problème

Introduction. : Problème : connexion à JD.com Lors de l'utilisation de l'interface de paiement, le programme local écrit dans Dome peut être utilisé, mais lors de l'exécution en ligne, la fonction openssl_private_encrypt() ne peut pas continuer à s'exécuter, aucune erreur n'est signalée et aucune donnée n'est renvoyée. Comme le montre l'image : le local est php5.6, open openssl est activé, le serveur Windows 7...

6 vbscript.encode Les fonctions de cryptage de PHP md5. , crypt, base64_encode, etc. sont utilisés Introduction

Introduction : vbscript.encode : vbscript.encode Fonctions de cryptage PHP md5, crypt, base64_encode et autres utilisations introduction : Le cryptage irréversible les fonctions sont : md5(), crypt() md5() est utilisé pour calculer le hachage MD5. La syntaxe est la suivante : string md5(string str); crypt() crypte la chaîne à l'aide du module DES de cryptage standard d'UNIX. Il s'agit d'une fonction de cryptage unidirectionnel qui ne peut pas être déchiffrée. Pour comparer des chaînes, placez les deux premiers caractères de la chaîne chiffrée dans le paramètre salt, puis comparez les chaînes chiffrées. La syntaxe est : string cry

7 Technologie de cryptage PHP.

Introduction : Technologie de cryptage PHP : J'ai acquis quelques connaissances sur le cryptage PHP il y a quelques jours. Je vais maintenant résumer plusieurs formes de cryptage en PHP : Algorithme de cryptage Md5() Algorithme de cryptage Crypt() Algorithme de cryptage Sha1(). Encodage d'URL Technologie de cryptage Technologie de cryptage d'encodage Base64 Algorithme de cryptage Md5() Syntaxe : string md5(string $str [, bool $raw_output = false ] ) $str : chaîne d'origine facultative (peu couramment utilisée

Introduction : Introduction à l'utilisation des fonctions de chiffrement de php md5, crypt, base64_encode, etc. Les fonctions de chiffrement irréversibles sont : md5(), crypt() md5() est utilisé pour calculer le hachage MD5. La syntaxe est : string md5(string str() chiffre la chaîne); en utilisant le module DES de chiffrement standard UNIX Oui

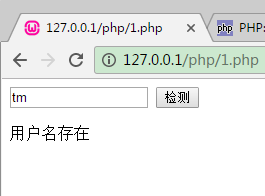

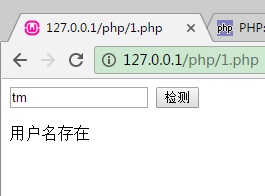

Introduction : Code qui utilise crypt() pour implémenter l'authentification utilisateur en PHP. Comprendre crypt() Les lecteurs qui ont une certaine expérience de l'utilisation de plates-formes non Windows peuvent être assez familiers avec crypt(). Cette fonction complète une fonction appelée one-. manière cryptage. Certains codes simples peuvent être cryptés, mais

10. Compilingphpwithcrypt()_PHP Tutorial

Introduction : Compilation de phpwithcrypt(). php avec crypt() auteur : Daniel Beulshausen mise à jour : 14.10.2000 Ce rapide tutoriel va vous aider à compiler php avec le support de la fonction crypt(), car ce n'est pas c

【Questions et réponses recommandées connexes] :

javascript - Problème de chiffrement Python rsa

J'ai construit un environnement PHP sous Windows et il est apparu lors de l'exécution la fonction de cryptage et de décryptage RSA. Vous avez l'erreur

javascript - Comment implémenter le cryptage jsencrypt à l'aide de la bibliothèque rsa de Python.

node.js - Comment implémenter la fonction PHP crypt() dans Nodejs

md5 - PHP : fonction crypt(). Est-il possible que la valeur du mot de passe crypté soit égale à la valeur du sel ?

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

L'application du principe solide dans le développement de PHP comprend: 1. Principe de responsabilité unique (SRP): Chaque classe n'est responsable d'une seule fonction. 2. Principe ouvert et ferme (OCP): les changements sont réalisés par extension plutôt que par modification. 3. Principe de substitution de Lisch (LSP): les sous-classes peuvent remplacer les classes de base sans affecter la précision du programme. 4. Principe d'isolement d'interface (ISP): utilisez des interfaces à grain fin pour éviter les dépendances et les méthodes inutilisées. 5. Principe d'inversion de dépendance (DIP): les modules élevés et de bas niveau reposent sur l'abstraction et sont mis en œuvre par injection de dépendance.

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système. Chaque fois que le système redémarre, nous devons exécuter la commande suivante pour modifier les autorisations d'UnixSocket: sudo ...

Comment déboguer le mode CLI dans phpstorm?

Apr 01, 2025 pm 02:57 PM

Comment déboguer le mode CLI dans phpstorm?

Apr 01, 2025 pm 02:57 PM

Comment déboguer le mode CLI dans phpstorm? Lors du développement avec PHPStorm, nous devons parfois déboguer PHP en mode interface de ligne de commande (CLI) ...

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

L'article traite de la liaison statique tardive (LSB) dans PHP, introduite dans PHP 5.3, permettant une résolution d'exécution de la méthode statique nécessite un héritage plus flexible. Problème main: LSB vs polymorphisme traditionnel; Applications pratiques de LSB et perfo potentiel

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Envoyant des données JSON à l'aide de la bibliothèque Curl de PHP dans le développement de PHP, il est souvent nécessaire d'interagir avec les API externes. L'une des façons courantes consiste à utiliser la bibliothèque Curl pour envoyer le post� ...

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

L'article traite des fonctionnalités de sécurité essentielles dans les cadres pour se protéger contre les vulnérabilités, notamment la validation des entrées, l'authentification et les mises à jour régulières.