10 articles recommandés sur les variables globales

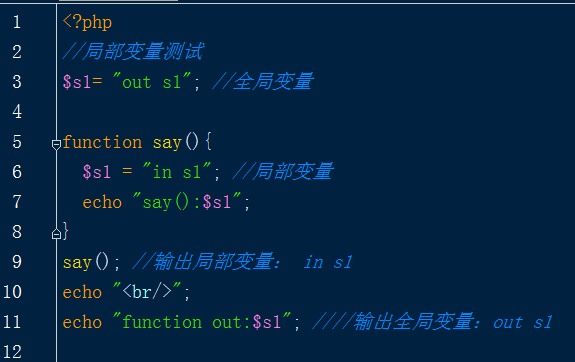

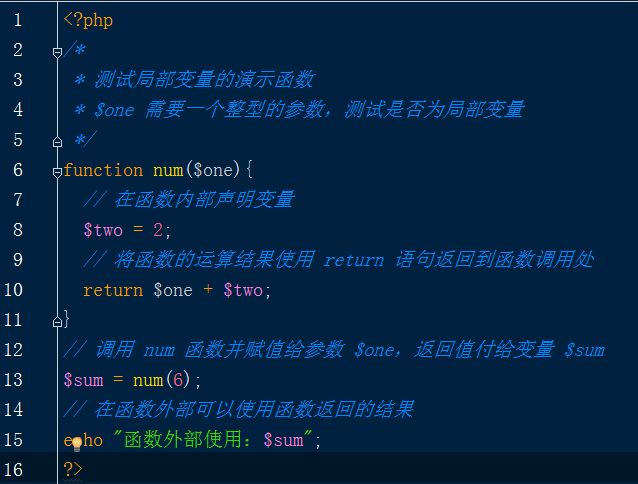

什么是全局变量?全局变量也称为外部变量,是在函数的外部定义的,它的作用域为从变量定义处开始,到这个程序文件的结尾。和其他编程语言不同,全局变量不是自动设置为可用的。上一章节我们介绍了php变量的范围的局部变量,在PHP中,由于函数可以视为单独的程序代码片段,所以局部变量会覆盖全局变量的能见度,因此在函数中无法直接调用全局变量。其代码如下所示的格式:

简介:什么是全局变量?全局变量也称为外部变量,是在函数的外部定义的,它的作用域为从变量定义处开始,到这个程序文件的结尾。和其他编程语言不同,全局变量不是自动设置为可用的。上一章节我们介绍了php变量的范围的局部变量,在PHP中,由于函数可以视为单独的程序代码片段,所以局部变量会覆盖全局变量的能见度,因此在函数中无法直接调用全局变量。其代码如下所示的格式:<?php $one ...

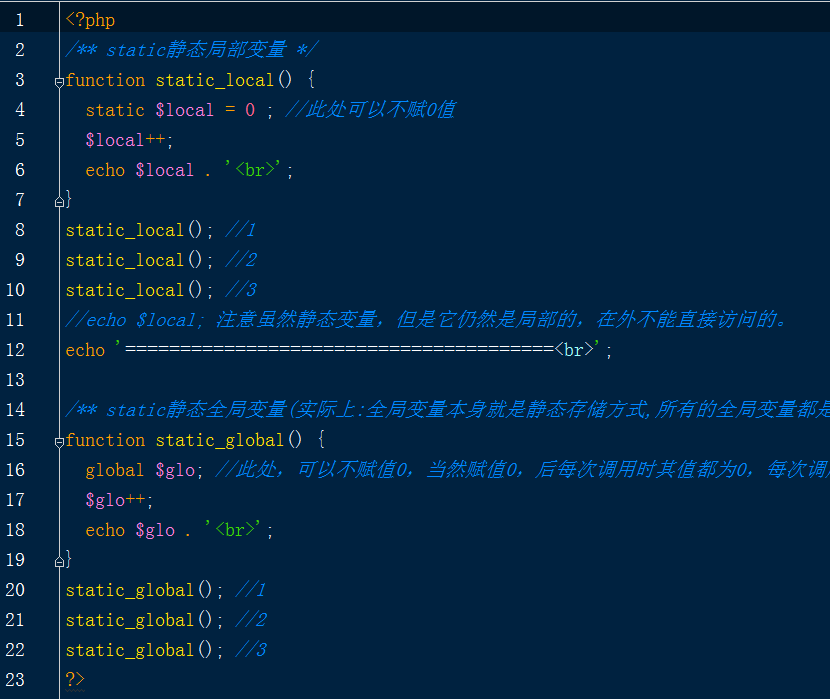

简介:局部变量从存储方式上可分为动态存储类型和静态存储类型。函数中的局部变量,如不专门声明为 static 存储类别,默认都是动态地分配存储空间。其中的内部动态变量在函数调用结束后自动释放。如果希望在函数执行后,其内部变量依然保存在内存中,应当使用静态变量。在函数执行完毕以后,静态变量并不会消失,而是在所有对该函数的调用之间共享,即在函数再次执行时,静态变量将连续前次的结果继续运算,并且仅在脚本的执行期...

3. 关于PHP变量的详细介绍

简介:什么是全局变量?全局变量也称为外部变量,是在函数的外部定义的,它的作用域为从变量定义处开始,到这个程序文件的结尾。和其他编程语言不同,全局变量不是自动设置为可用的。上一章节我们介绍了php变量的范围的局部变量,在PHP中,由于函数可以视为单独的程序代码片段,所以局部变量会覆盖全局变量的能见度,因此在函数中无法直接调用全局变量。其代码如下所示的格式:<?php $one ...

4. 如何实现JS代码的模块化

简介:因为在全局作用域中声明的变量和函数都自动成为全局对象Window的属性,这经常会导致命名冲突,全局变量越多,引入错误BUG的概率就越大!所以我们应当尽可能少地使用全局变量... ...,HTML5中国,中国最大的HTML5中文门户。

简介:这篇文章主要介绍了PHP全局变量与超级全局变量区别,较为详细的分析讲述了PHP全局变量与超级全局变量的概念,用法与使用区别,需要的朋友可以参考下

6. Explication détaillée de la façon d'utiliser les variables globales en PHP

Introduction : Cet article est une analyse détaillée et une introduction à plusieurs méthodes d'utilisation des variables globales en PHP. Les amis qui en ont besoin peuvent se référer à

Dans la fonction php La différence. entre variables locales et variables globales

Introduction : Les variables définies au sein d'un programme sont appelées variables locales. utilisé uniquement dans le programme et disparaît à la fin du programme. Les variables définies en dehors du programme sont appelées variables globales. Elles peuvent être appelées par le programme mais ne disparaîtront pas à la fin du programme.

8. Explication détaillée de la différence entre les variables locales statiques et les variables globales statiques

Introduction : Les variables locales peuvent être divisées en types de stockage dynamiques et types de stockage statiques en termes de méthodes de stockage. Les variables locales dans une fonction, à moins qu'elles ne soient spécifiquement déclarées comme classe de stockage statique, alloueront l'espace de stockage dynamiquement par défaut.

9. Que sont les variables globales ? Explication détaillée des exemples de variables globales dans le cadre des variables php

Introduction : Les variables globales sont également appelées externes variables. Définie en dehors de la fonction, sa portée commence à partir de la définition de la variable jusqu'à la fin du fichier programme.

10. Analyse approfondie de la pré-analyse et des effets secondaires dans JavaScriptvar

Introduction : effets secondaires de var Il existe quelques petites différences entre les variables globales implicites et les variables globales explicitement définies, qui sont la possibilité de laisser les variables non définies via l'opérateur de suppression. Les variables globales créées via var (créées dans n'importe quel programme en dehors des fonctions) ne peuvent pas être supprimées. Les variables globales implicites créées sans var (qu'elles soient créées ou non dans une fonction) peuvent être supprimées. Cela montre que, techniquement, les variables globales implicites ne sont pas vraiment des variables globales

[Recommandations de questions et réponses associées] :

node.js Après avoir créé et démarrer un module serveur http dans , comment l'obtenir lors d'une configuration à chaud dans le futur ?

javascript - processus d'exécution de code js

javascript - problème d'affectation js

php - Laravel 5.4 Comment utiliser des variables partagées comme "variables globales" dans les contrôleurs ?

javascript - À propos des paramètres par défaut de la fonction es6

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Le détournement de la session peut être réalisé via les étapes suivantes: 1. Obtenez l'ID de session, 2. Utilisez l'ID de session, 3. Gardez la session active. Les méthodes pour empêcher le détournement de la session en PHP incluent: 1. Utilisez la fonction Session_RegeReate_id () pour régénérer l'ID de session, 2. Stocker les données de session via la base de données, 3. Assurez-vous que toutes les données de session sont transmises via HTTPS.

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

L'application du principe solide dans le développement de PHP comprend: 1. Principe de responsabilité unique (SRP): Chaque classe n'est responsable d'une seule fonction. 2. Principe ouvert et ferme (OCP): les changements sont réalisés par extension plutôt que par modification. 3. Principe de substitution de Lisch (LSP): les sous-classes peuvent remplacer les classes de base sans affecter la précision du programme. 4. Principe d'isolement d'interface (ISP): utilisez des interfaces à grain fin pour éviter les dépendances et les méthodes inutilisées. 5. Principe d'inversion de dépendance (DIP): les modules élevés et de bas niveau reposent sur l'abstraction et sont mis en œuvre par injection de dépendance.

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système. Chaque fois que le système redémarre, nous devons exécuter la commande suivante pour modifier les autorisations d'UnixSocket: sudo ...

Comment déboguer le mode CLI dans phpstorm?

Apr 01, 2025 pm 02:57 PM

Comment déboguer le mode CLI dans phpstorm?

Apr 01, 2025 pm 02:57 PM

Comment déboguer le mode CLI dans phpstorm? Lors du développement avec PHPStorm, nous devons parfois déboguer PHP en mode interface de ligne de commande (CLI) ...

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Liaison statique (statique: :) implémente la liaison statique tardive (LSB) dans PHP, permettant à des classes d'appel d'être référencées dans des contextes statiques plutôt que de définir des classes. 1) Le processus d'analyse est effectué au moment de l'exécution, 2) Recherchez la classe d'appel dans la relation de succession, 3) il peut apporter des frais généraux de performance.

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

L'article traite des fonctionnalités de sécurité essentielles dans les cadres pour se protéger contre les vulnérabilités, notamment la validation des entrées, l'authentification et les mises à jour régulières.