5 articles recommandés liés au Qi

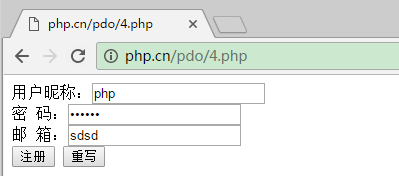

Introduction détaillée aux procédures stockées dans PDO Les procédures stockées dans PDO permettent de manipuler les données au plus près des données, réduisant ainsi l'utilisation de la bande passante. Elles rendent les données indépendantes de la logique de script, permettant à plusieurs systèmes utilisant différents langages de fonctionner sur le. de la même manière pour accéder aux données, économisant ainsi un temps précieux consacré au codage et au débogage. En même temps, il utilise des plans prédéfinis pour effectuer les opérations, améliore la vitesse des requêtes et empêche l'interaction directe avec les données, protégeant ainsi les données ! Dans l'article précédent « Introduction détaillée au traitement des transactions dans PDO », nous avons présenté le traitement des transactions de PDO, donc dans cet article nous vous présenterons les procédures stockées dans PDO ! Tout d'abord, expliquons comment appeler une procédure stockée dans PDO. Ici, nous créons d'abord une procédure stockée avec l'instruction SQL suivante : drop procédure if exist pro_reg; délimiteur // créer une procédure pro_reg(in nc varchar(80),in pwd

1. Introduction détaillée aux procédures stockées dans PDO

Introduction : Les procédures stockées dans PDO permettent de manipuler les données plus près des données, réduisant ainsi l'utilisation de la bande passante. Elles rendent les données indépendantes de la logique de script, permettant l'utilisation de différents langages. . Plusieurs systèmes accèdent aux données de la même manière, ce qui permet d'économiser un temps précieux consacré au codage et au débogage. En même temps, il utilise des schémas prédéfinis pour effectuer des opérations, améliore la vitesse des requêtes et empêche toute interaction directe avec les données, permettant ainsi <.>

2. Pourquoi tant de gens utilisent Java pour développer des applications B/S au lieu de PHP >Introduction : Comme mentionné, pourquoi est-ce parce que Java peut compiler le code ? bytecode pour protéger le code ?

3. Une méthode d'écriture à laquelle seule une personne ayant vécu dans un hôpital psychiatrique peut penser

Introduction : une méthode d'écriture à laquelle seule une personne ayant vécu dans un hôpital psychiatrique peut penser. Cet article a été publié pour la dernière fois par tp_2015_3 le 04/06/2015 à 16:02:58 Modifier Vous trouverez ci-dessous le code source d'un certain framework. J'ai lu le film de colère montré sur la photo, mais je me suis immédiatement calmé et j'ai pardonné à l'auteur, car seul ce code était uniquement dans un hôpital psychiatrique. Je ne peux penser qu'à la méthode d'écriture, donc je ne peux pas discuter avec lui. c'est comme ça, la méthode r dans une classe4

Synthèse Photoshop pour créer une scène magique de faisceau blanc s'élevant dans le ciel> La scène où le faisceau positionnel s'élève dans le ciel. sky utilise principalement des masques, des pinceaux, des calques de réglage, des styles de calque, etc.

5 js prend le décalage horaire et supprime les compétences code_javascript d'implémentation quotidienne.

Introduction : js le décalage horaire est souvent touché dans la vie. Cet article en a compilé, dans l'espoir d'aider les amis dans le besoin. Vous pouvez également vous débarrasser de choses comme les samedis et les dimanches. ado, allons droit au but

Introduction : js le décalage horaire est souvent touché dans la vie. Cet article en a compilé, dans l'espoir d'aider les amis dans le besoin. Vous pouvez également vous débarrasser de choses comme les samedis et les dimanches. ado, allons droit au but

[Questions et réponses connexes recommandées] :

Pourquoi tant de gens utilisent Java pour développer B/S des applications au lieu de PHP

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Curl dans PHP: Comment utiliser l'extension PHP Curl dans les API REST

Mar 14, 2025 am 11:42 AM

Curl dans PHP: Comment utiliser l'extension PHP Curl dans les API REST

Mar 14, 2025 am 11:42 AM

L'extension PHP Client URL (CURL) est un outil puissant pour les développeurs, permettant une interaction transparente avec des serveurs distants et des API REST. En tirant parti de Libcurl, une bibliothèque de transfert de fichiers multi-protocol très respectée, PHP Curl facilite Efficient Execu

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...

12 meilleurs scripts de chat PHP sur Codecanyon

Mar 13, 2025 pm 12:08 PM

12 meilleurs scripts de chat PHP sur Codecanyon

Mar 13, 2025 pm 12:08 PM

Voulez-vous fournir des solutions instantanées en temps réel aux problèmes les plus pressants de vos clients? Le chat en direct vous permet d'avoir des conversations en temps réel avec les clients et de résoudre leurs problèmes instantanément. Il vous permet de fournir un service plus rapide à votre personnalité

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

L'article traite de la liaison statique tardive (LSB) dans PHP, introduite dans PHP 5.3, permettant une résolution d'exécution de la méthode statique nécessite un héritage plus flexible. Problème main: LSB vs polymorphisme traditionnel; Applications pratiques de LSB et perfo potentiel

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

L'article traite des fonctionnalités de sécurité essentielles dans les cadres pour se protéger contre les vulnérabilités, notamment la validation des entrées, l'authentification et les mises à jour régulières.

Frameworks de personnalisation / d'extension: comment ajouter des fonctionnalités personnalisées.

Mar 28, 2025 pm 05:12 PM

Frameworks de personnalisation / d'extension: comment ajouter des fonctionnalités personnalisées.

Mar 28, 2025 pm 05:12 PM

L'article examine l'ajout de fonctionnalités personnalisées aux cadres, en se concentrant sur la compréhension de l'architecture, l'identification des points d'extension et les meilleures pratiques pour l'intégration et le débogage.

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Envoyant des données JSON à l'aide de la bibliothèque Curl de PHP dans le développement de PHP, il est souvent nécessaire d'interagir avec les API externes. L'une des façons courantes consiste à utiliser la bibliothèque Curl pour envoyer le post� ...