développement back-end

développement back-end

tutoriel php

tutoriel php

Résumé des didacticiels sur l'utilisation des tableaux de caractères couramment utilisés

Résumé des didacticiels sur l'utilisation des tableaux de caractères couramment utilisés

Résumé des didacticiels sur l'utilisation des tableaux de caractères couramment utilisés

这篇文章主要介绍了php封装json通信接口详解及实例的相关资料,需要的朋友可以参考下php创建JSON数据详解:1, 'name'=>'david' ); echo json_encode($arr);//这个是创建JSON的关键函数 ?>实现结果{"id":1,"name":"david"}注意: json_encode($value);这个函数只能接收utf-8编码的数据。其他格式数据传给

简介:这篇文章主要介绍了php封装json通信接口详解及实例的相关资料,需要的朋友可以参考下php创建JSON数据详解:<?php //创建一个字符数组 $arr=array( 'id'=>1, 'name'=>'

简介:Java——是否确实的 “纯面向对象”?让我们深入到Java的世界,试图来证实它。 在我刚开始学习 Java 的前面几年,我从书本里知道了 Java 是遵循 “面向对象编程范式(Object Oriented Programming paradigm)”的。在Java世界内一切都是对象,甚至包括字符串(String)这些都是对象(在 C 语言中,字符串是字符数组),那时候,我认为 Java是一种面向对象的语言。 但是在后来,我在互联..

简介:Python字符串关键点有下面几点:1 一些引号分隔的字符你可以把字符串看出是Python的一种数据类型,在Python单引号或者双引号之间的字符数组

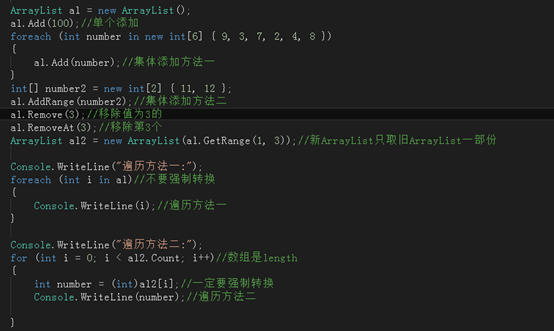

简介:这篇文章主要介绍了C#实现char字符数组与字符串相互转换的方法,结合实例形式简单分析了C#字符数组转字符串及字符串转字符数组的具体实现技巧,需要的朋友可以参考下

简介:这篇文章主要介绍了C#实现char字符数组与字符串相互转换的方法,结合实例形式简单分析了C#字符数组转字符串及字符串转字符数组的具体实现技巧,需要的朋友可以参考下

6. Java中char数组(字符数组)与字符串String类型的转换方法

简介:这篇文章主要介绍了Java中char数组(字符数组)与字符串String类型的转换方法,涉及Java中toCharArray与valueOf方法的使用技巧,需要的朋友可以参考下

Introduction : En C#, vous pouvez utiliser un tableau de caractères pour représenter une chaîne, mais il est plus courant d'utiliser le mot-clé string pour déclarer une variable chaîne. Le mot-clé string est un alias pour la classe System.String.

8. La différence entre les chaînes et les tableaux en langage C

Introduction : Les éléments d'un tableau peuvent être de n'importe quel type, et une chaîne est un type spécial de tableau qui utilise une règle bien connue pour déterminer sa longueur. Il existe deux types de langages, ceux qui traitent les chaînes simplement comme un tableau de caractères et ceux qui traitent les chaînes comme un type spécial. C appartient à la première catégorie, mais il y a un ajout, c'est-à-dire que la chaîne C se termine par un caractère NUL. La valeur d'un tableau est la même que l'adresse du premier élément du tableau (ou un pointeur vers cet élément), donc généralement une chaîne C et un pointeur de caractère sont équivalents.

9. La différence entre un pointeur de chaîne et un tableau de caractères

Introduction : Les tableaux de caractères et les variables de pointeur de caractères peuvent être utilisés pour stocker et exploiter des chaînes. Mais il y a une différence entre les deux. Vous devez faire attention aux problèmes suivants lors de son utilisation :

10 Explication détaillée de l'utilisation des tableaux et des chaînes de caractères du langage C

.

Introduction : Définition et initialisation du tableau de caractères La façon la plus simple de comprendre l'initialisation du tableau de caractères est d'attribuer des caractères à chaque élément du tableau. un par un.

[Recommandation questions-réponses associées] :

Question de base Java, s'il y a un élément dans un tableau de caractères, dans une longue chaîne ?

Un problème avec les tableaux de caractères en langage C

linux - Comment stocker le contenu imprimé par la fonction printf() dans un tableau de caractères ?

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

L'article traite de la liaison statique tardive (LSB) dans PHP, introduite dans PHP 5.3, permettant une résolution d'exécution de la méthode statique nécessite un héritage plus flexible. Problème main: LSB vs polymorphisme traditionnel; Applications pratiques de LSB et perfo potentiel

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

L'article traite des fonctionnalités de sécurité essentielles dans les cadres pour se protéger contre les vulnérabilités, notamment la validation des entrées, l'authentification et les mises à jour régulières.

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Envoyant des données JSON à l'aide de la bibliothèque Curl de PHP dans le développement de PHP, il est souvent nécessaire d'interagir avec les API externes. L'une des façons courantes consiste à utiliser la bibliothèque Curl pour envoyer le post� ...

Frameworks de personnalisation / d'extension: comment ajouter des fonctionnalités personnalisées.

Mar 28, 2025 pm 05:12 PM

Frameworks de personnalisation / d'extension: comment ajouter des fonctionnalités personnalisées.

Mar 28, 2025 pm 05:12 PM

L'article examine l'ajout de fonctionnalités personnalisées aux cadres, en se concentrant sur la compréhension de l'architecture, l'identification des points d'extension et les meilleures pratiques pour l'intégration et le débogage.

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

L'application du principe solide dans le développement de PHP comprend: 1. Principe de responsabilité unique (SRP): Chaque classe n'est responsable d'une seule fonction. 2. Principe ouvert et ferme (OCP): les changements sont réalisés par extension plutôt que par modification. 3. Principe de substitution de Lisch (LSP): les sous-classes peuvent remplacer les classes de base sans affecter la précision du programme. 4. Principe d'isolement d'interface (ISP): utilisez des interfaces à grain fin pour éviter les dépendances et les méthodes inutilisées. 5. Principe d'inversion de dépendance (DIP): les modules élevés et de bas niveau reposent sur l'abstraction et sont mis en œuvre par injection de dépendance.

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Le détournement de la session peut être réalisé via les étapes suivantes: 1. Obtenez l'ID de session, 2. Utilisez l'ID de session, 3. Gardez la session active. Les méthodes pour empêcher le détournement de la session en PHP incluent: 1. Utilisez la fonction Session_RegeReate_id () pour régénérer l'ID de session, 2. Stocker les données de session via la base de données, 3. Assurez-vous que toutes les données de session sont transmises via HTTPS.