Comment utiliser Node.Js pour générer une adresse Bitcoin

Cette fois, je vais vous montrer comment utiliser Node.Js pour générer une adresse Bitcoin, et quelles sont les précautions pour utiliser Node.Js pour générer une adresse Bitcoin. Voici un cas pratique. Jetons un coup d’œil.

En utilisant Node.js, l'IDE utilise sublime 3.

var randomBytes = require('randombytes')

var BigInteger = require('bigi')

var ecurve = require('ecurve')

var crypto = require('crypto')

var cs = require('coinstring')

var secp256k1 = ecurve.getCurveByName('secp256k1')

var randombytes = randomBytes(32).toString('hex')

var privateKey = new Buffer(randombytes, 'hex')

console.log("私钥:" + privateKey.toString('hex'))

var ecparams = ecurve.getCurveByName('secp256k1')

var curvePt = ecparams.G.multiply(BigInteger.fromBuffer(privateKey))

var x = curvePt.affineX.toBuffer(32)

var y = curvePt.affineY.toBuffer(32)

var publicKey = Buffer.concat([new Buffer([0x04]), x, y])

console.log("标准地址:" + publicKey.toString('hex'))

//compressed

publicKey = curvePt.getEncoded(true) //true forces compressed public key

console.log("compressed:" + publicKey.toString('hex'))

var sha = crypto.createHash('sha256').update(publicKey).digest()

var pubkeyHash = crypto.createHash('rmd160').update(sha).digest()

// pubkeyHash of compressed public key

console.log("pubkeyHash:" + pubkeyHash.toString('hex'))

// address of compressed public key

console.log("压缩地址:" + cs.encode(pubkeyHash, 0x0)) //<-- 0x0 is for public addresses

//这里还缺失校验和Base58编码

console.log(cs.encode(privateKey, 0x80)) //<--- 0x80 is for private addresses

console.log(cs.encode(Buffer.concat([privateKey, new Buffer([0])]), 0x80)) // <-- compressed private addressGénérer une adresse Bitcoin

1. Générez une clé privée aléatoire La clé privée est un nombre de 32 octets. Par exemple :

<🎜. >8F72F6B29E6E225A36B68DFE333C7CE5E55D83249D3D2CD63 32671FA445C4DD3 2. Clé publique de calcul de courbe elliptique Après avoir généré la clé privée, nous utilisons l'algorithme de chiffrement de courbe elliptique (ECDSA-secp256k1) pour calculer la clé publique non compressée correspondant au clé privée La clé publique générée. est 65 octets au total. 0459DEE66AB619C4A9E215D070052D1AE3A2075E5F58C67516B2E4884A88C79BE9A5FA8CCD255FB0A7A75DB985072968C72B036 ED97BA2EF2DECE2ABCA5BE14 7923. Calculer la valeur de hachage SHA-256 de la clé publiqueae9c74647a8c2f50fd832e397e36dbad05d86db3fe3d959a7c8a07c 1ddda40c6

< 🎜> 🎜>0005f9d05358aab2a28f19910036e67a7295b14aac

En fait, c'est presque la même chose, qui est l'adresse compressée finalement générée par le code ci-dessus.

Mais dans le Bitcoin réel, la vérification est également ajoutée6. Calculer la valeur de hachage SHA-2569f35b0c37977a302512c22f586dd8da4ae1d20399f2ad3f75df23fbc024b4 b2d4b4f9bc87616687957db64efaf4efb2c00d1d93d549a0b70b15812936046d0ac7 . Calculez à nouveau la valeur de hachage SHA-256

8. Système hexadécimal à 8 chiffres)4b4f9bc89. Ajoutez ces 4 octets à la fin de l'adresse de compression générée à l'étape 5

0005f9d05358aab2a28f19910036e67a7295b14aac4 b4f9bc8

10. Encoder avec Base58

Base58 se compose de 1 à 9 et de caractères anglais sauf i, l, 0, o. Encodez en base58 le résultat de l'étape précédente et obtenez :1YbeKoyePe8gxyAYh4E3Qyqb15NnepmodJe pense que vous maîtrisez la méthode après avoir lu le cas dans cet article. Pour des informations plus intéressantes, veuillez faire attention aux autres sites Web chinois php Articles connexes ! Lecture recommandée :Comment utiliser vue.js et element-ui pour implémenter l'arborescence des menusComment utiliser la fonction JS Decorator

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Tutoriel d'utilisation de PyCharm : vous guide en détail pour exécuter l'opération

Feb 26, 2024 pm 05:51 PM

Tutoriel d'utilisation de PyCharm : vous guide en détail pour exécuter l'opération

Feb 26, 2024 pm 05:51 PM

PyCharm est un environnement de développement intégré (IDE) Python très populaire. Il fournit une multitude de fonctions et d'outils pour rendre le développement Python plus efficace et plus pratique. Cet article vous présentera les méthodes de fonctionnement de base de PyCharm et fournira des exemples de code spécifiques pour aider les lecteurs à démarrer rapidement et à maîtriser l'utilisation de l'outil. 1. Téléchargez et installez PyCharm Tout d'abord, nous devons nous rendre sur le site officiel de PyCharm (https://www.jetbrains.com/pyc

Qu'est-ce que sudo et pourquoi est-ce important ?

Feb 21, 2024 pm 07:01 PM

Qu'est-ce que sudo et pourquoi est-ce important ?

Feb 21, 2024 pm 07:01 PM

sudo (exécution du superutilisateur) est une commande clé dans les systèmes Linux et Unix qui permet aux utilisateurs ordinaires d'exécuter des commandes spécifiques avec les privilèges root. La fonction de sudo se reflète principalement dans les aspects suivants : Fournir un contrôle des autorisations : sudo réalise un contrôle strict sur les ressources système et les opérations sensibles en autorisant les utilisateurs à obtenir temporairement les autorisations de superutilisateur. Les utilisateurs ordinaires ne peuvent obtenir des privilèges temporaires via sudo qu'en cas de besoin et n'ont pas besoin de se connecter en permanence en tant que superutilisateur. Sécurité améliorée : en utilisant sudo, vous pouvez éviter d'utiliser le compte root lors des opérations de routine. L'utilisation du compte root pour toutes les opérations peut entraîner des dommages inattendus au système, car toute opération incorrecte ou imprudente bénéficiera de toutes les autorisations. et

Étapes et précautions de fonctionnement de Linux Deploy

Mar 14, 2024 pm 03:03 PM

Étapes et précautions de fonctionnement de Linux Deploy

Mar 14, 2024 pm 03:03 PM

Étapes de fonctionnement et précautions de LinuxDeploy LinuxDeploy est un outil puissant qui peut aider les utilisateurs à déployer rapidement diverses distributions Linux sur des appareils Android, permettant aux utilisateurs de découvrir un système Linux complet sur leurs appareils mobiles. Cet article présentera en détail les étapes de fonctionnement et les précautions de LinuxDeploy et fournira des exemples de code spécifiques pour aider les lecteurs à mieux utiliser cet outil. Étapes de l'opération : Installer LinuxDeploy : Tout d'abord, installez

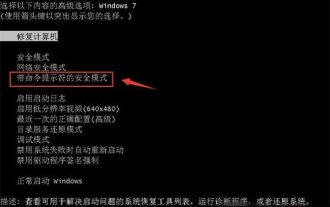

Que faire si vous oubliez d'appuyer sur F2 pour le mot de passe de démarrage Win10

Feb 28, 2024 am 08:31 AM

Que faire si vous oubliez d'appuyer sur F2 pour le mot de passe de démarrage Win10

Feb 28, 2024 am 08:31 AM

Vraisemblablement, de nombreux utilisateurs ont plusieurs ordinateurs inutilisés à la maison et ont complètement oublié le mot de passe de mise sous tension car ils n'ont pas été utilisés depuis longtemps. Ils aimeraient donc savoir quoi faire s'ils oublient le mot de passe ? Alors jetons un coup d’œil ensemble. Que faire si vous oubliez d'appuyer sur F2 pour le mot de passe de démarrage Win10 ? 1. Appuyez sur le bouton d'alimentation de l'ordinateur, puis appuyez sur F2 lorsque vous allumez l'ordinateur (différentes marques d'ordinateurs ont des boutons différents pour accéder au BIOS). 2. Dans l'interface du BIOS, recherchez l'option de sécurité (l'emplacement peut être différent selon les marques d'ordinateurs). Habituellement dans le menu des paramètres en haut. 3. Recherchez ensuite l’option SupervisorPassword et cliquez dessus. 4. À ce stade, l'utilisateur peut voir son mot de passe, et en même temps trouver Activé à côté et le basculer sur Dis.

Partage des étapes d'opération de capture d'écran du Huawei Mate60 Pro

Mar 23, 2024 am 11:15 AM

Partage des étapes d'opération de capture d'écran du Huawei Mate60 Pro

Mar 23, 2024 am 11:15 AM

Avec la popularité des smartphones, la fonction capture d’écran est devenue l’une des compétences essentielles pour l’utilisation quotidienne des téléphones portables. En tant que l'un des téléphones mobiles phares de Huawei, la fonction de capture d'écran du Huawei Mate60Pro a naturellement attiré beaucoup d'attention de la part des utilisateurs. Aujourd'hui, nous partagerons les étapes de capture d'écran du téléphone mobile Huawei Mate60Pro, afin que tout le monde puisse prendre des captures d'écran plus facilement. Tout d'abord, le téléphone mobile Huawei Mate60Pro propose une variété de méthodes de capture d'écran et vous pouvez choisir la méthode qui vous convient en fonction de vos habitudes personnelles. Ce qui suit est une introduction détaillée à plusieurs interceptions couramment utilisées :

Manipulation de chaînes PHP : un moyen pratique de supprimer efficacement les espaces

Mar 24, 2024 am 11:45 AM

Manipulation de chaînes PHP : un moyen pratique de supprimer efficacement les espaces

Mar 24, 2024 am 11:45 AM

Opération de chaîne PHP : une méthode pratique pour supprimer efficacement les espaces Dans le développement PHP, vous rencontrez souvent des situations dans lesquelles vous devez supprimer des espaces d'une chaîne. La suppression des espaces peut rendre la chaîne plus propre et faciliter le traitement et l'affichage ultérieurs des données. Cet article présentera plusieurs méthodes efficaces et pratiques pour supprimer des espaces et joindra des exemples de code spécifiques. Méthode 1 : utilisez la fonction intégrée PHP trim() La fonction intégrée PHP trim() peut supprimer les espaces aux deux extrémités de la chaîne (y compris les espaces, les tabulations, les nouvelles lignes, etc.), ce qui est très pratique et simple. utiliser.

Comment lier WeChat sur Ele.me

Apr 01, 2024 pm 03:46 PM

Comment lier WeChat sur Ele.me

Apr 01, 2024 pm 03:46 PM

Ele.me est un logiciel qui rassemble une variété de spécialités différentes. Vous pouvez choisir et passer une commande en ligne immédiatement après avoir reçu la commande. Les utilisateurs peuvent lier WeChat via le logiciel si vous souhaitez connaître le détail. méthode de fonctionnement, n'oubliez pas de consulter le site Web PHP chinois. Instructions pour lier WeChat à Ele.me : 1. Ouvrez d'abord le logiciel Ele.me, et après être entré dans la page d'accueil, nous cliquons sur [Mon] dans le coin inférieur droit. 2. Ensuite, dans la page Ma, nous devons cliquer ; [Compte] dans le coin supérieur gauche ; 3. Accédez ensuite à la page d'informations personnelles où nous pouvons lier les téléphones mobiles, WeChat, Alipay et Taobao. 4. Après le dernier clic, sélectionnez le compte WeChat. qui doit être lié à la page d'autorisation WeChat et cliquez simplement sur [Autoriser] ;

Tutoriel PHP PDO : Un guide avancé des bases à la maîtrise

Feb 19, 2024 pm 06:30 PM

Tutoriel PHP PDO : Un guide avancé des bases à la maîtrise

Feb 19, 2024 pm 06:30 PM

1. Introduction à PDO PDO est une bibliothèque d'extension de PHP, qui fournit une manière orientée objet d'exploiter la base de données. PDO prend en charge une variété de bases de données, notamment Mysql, postgresql, Oracle, SQLServer, etc. PDO permet aux développeurs d'utiliser une API unifiée pour exploiter différentes bases de données, ce qui permet aux développeurs de basculer facilement entre différentes bases de données. 2. PDO se connecte à la base de données Pour utiliser PDO pour vous connecter à la base de données, vous devez d'abord créer un objet PDO. Le constructeur de l'objet PDO reçoit trois paramètres : type de base de données, nom d'hôte, nom d'utilisateur de la base de données et mot de passe. Par exemple, le code suivant crée un objet qui se connecte à une base de données MySQL : $dsn="mysq