Le contenu de cet article explique comment utiliser la RAM de contrôle d'accès pour autoriser et accéder aux instances ECS. Il a une certaine valeur de référence. Les amis dans le besoin peuvent s'y référer.

Règles d'authentification

Par défaut, vous pouvez utiliser l'API ECS pour exploiter pleinement les ressources ECS que vous créez. Cependant, lorsque le sous-compte est créé pour la première fois, il n'a pas l'autorisation d'exploiter les ressources du compte principal, ou lors de l'accès à ECS à partir d'autres services, des problèmes d'autorisation d'opération seront impliqués. Par conséquent, avant d'utiliser certaines ressources ECS avec contrôle des autorisations, le propriétaire de la ressource doit autoriser la ressource cible et les autorisations de comportement de l'API cible. Si vous n'avez pas besoin d'une autorisation entre comptes ni d'un accès aux ressources de l'instance ECS, vous pouvez ignorer ce chapitre.

Avant d'apprendre à utiliser la RAM de contrôle d'accès pour autoriser et accéder aux instances ECS, assurez-vous de lire la documentation du produit RAM et la documentation de l'API.

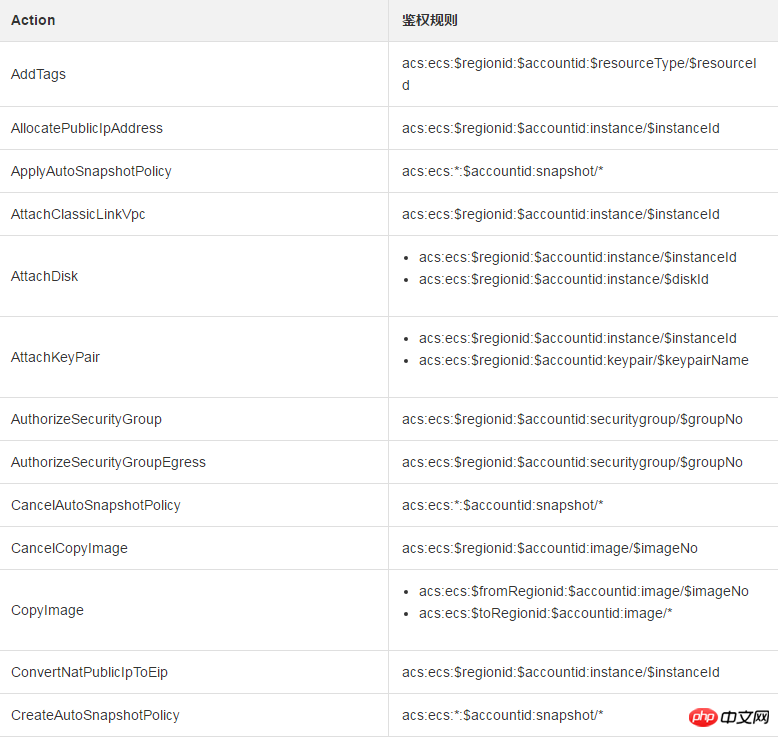

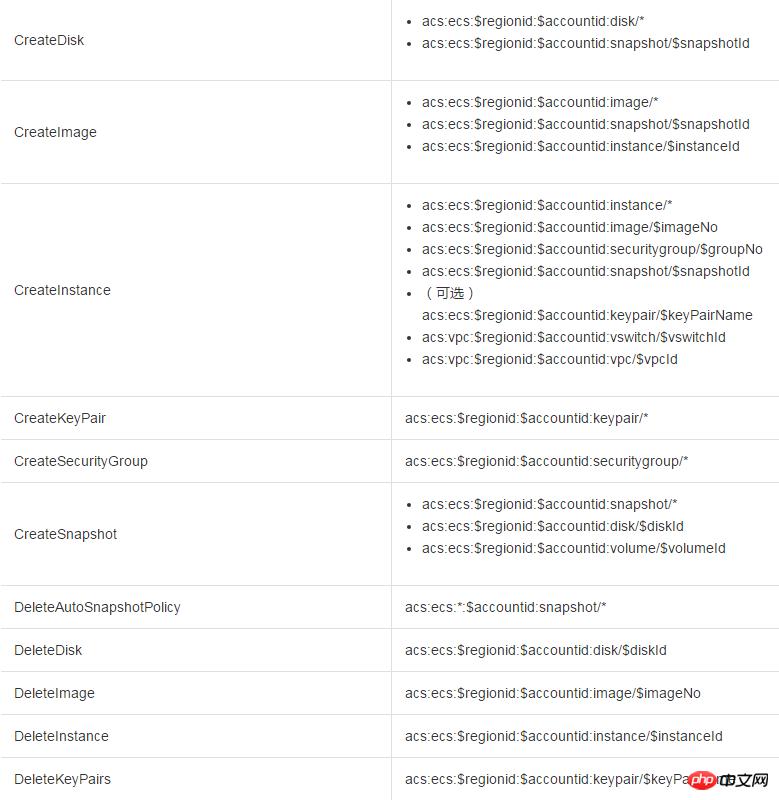

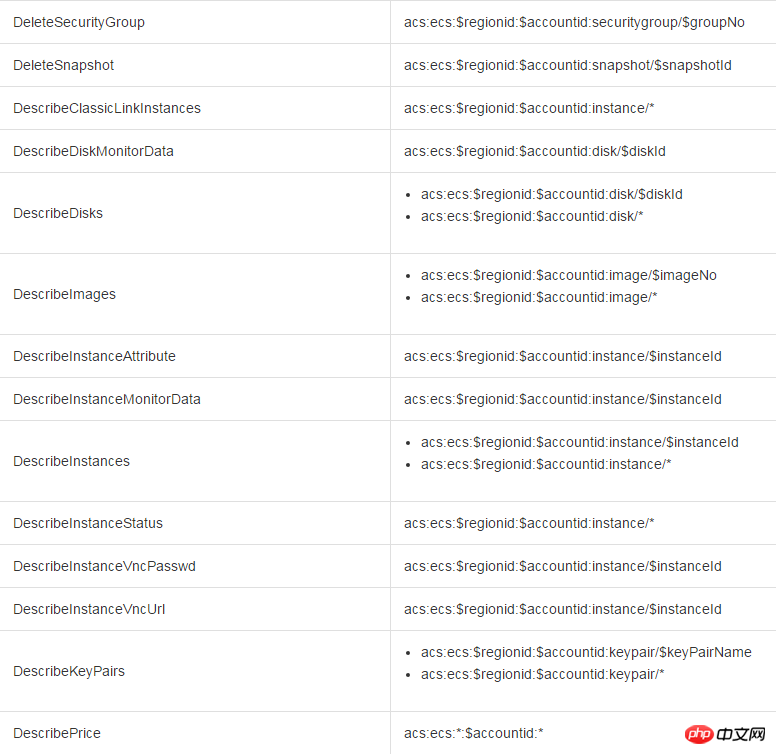

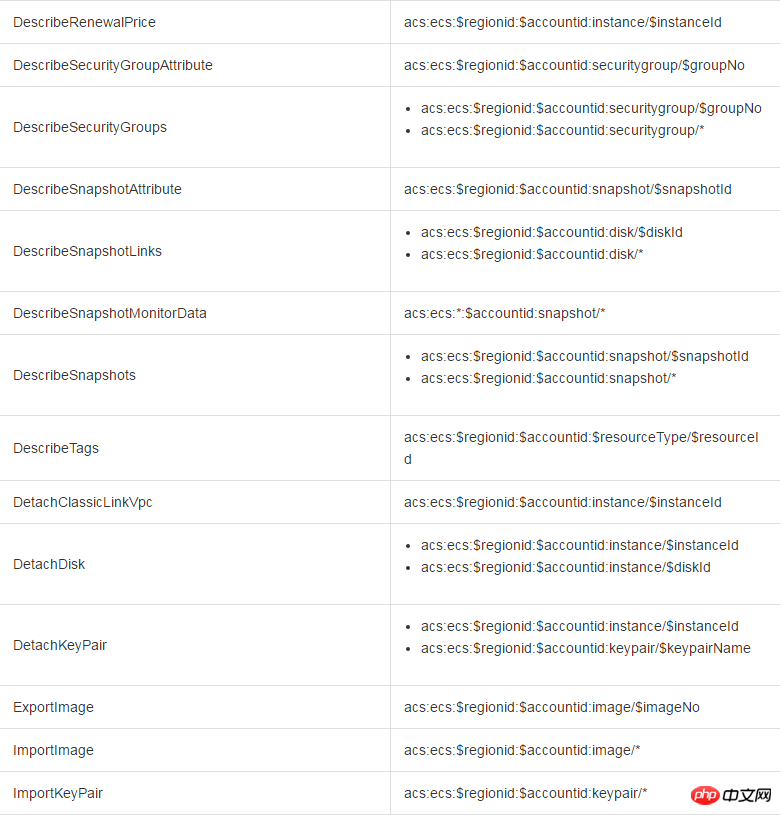

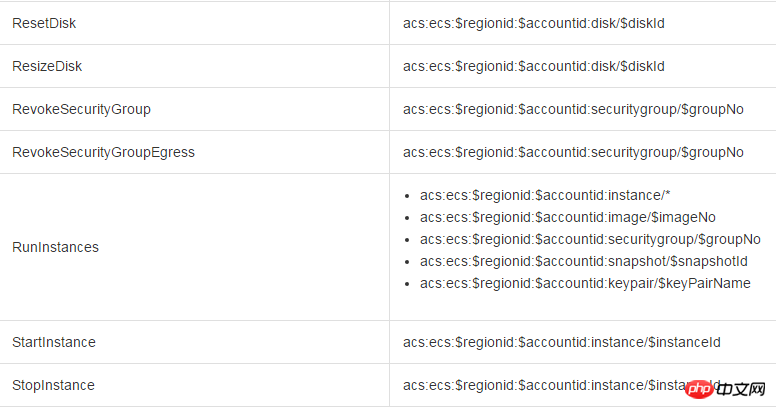

Lorsque d'autres comptes accèdent aux ressources ECS du compte principal via l'API ECS, nous lançons d'abord une vérification des autorisations dans la RAM pour nous assurer que le propriétaire de la ressource a bien accordé les autorisations pertinentes des ressources concernées à l'appelant. Différentes API ECS déterminent quelles autorisations de ressources doivent être vérifiées en fonction des ressources impliquées et de la sémantique de l'API. Plus précisément, les règles d'authentification pour certaines API sont présentées dans le tableau ci-dessous.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!