Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Spécifiez les autorisations d'accès entrant du groupe de sécurité pour autoriser ou refuser à d'autres appareils d'envoyer du trafic entrant aux instances du groupe de sécurité.

Spécifiez les autorisations d'accès entrant du groupe de sécurité pour autoriser ou refuser à d'autres appareils d'envoyer du trafic entrant aux instances du groupe de sécurité.

Spécifiez les autorisations d'accès entrant du groupe de sécurité pour autoriser ou refuser à d'autres appareils d'envoyer du trafic entrant aux instances du groupe de sécurité.

Sur la base de l'introduction des droits d'accès du groupe de sécurité spécifié dans le sens entrant et de l'autorisation ou du refus d'autres appareils d'envoyer du trafic entrant au groupe de sécurité, cet article se concentre sur les étapes spécifiques. Le contenu de cet article est compact. . J'espère que vous pourrez apprendre quelque chose.

AuthorizeSecurityGroup

Ajoutez une règle de direction entrante de groupe de sécurité. Spécifiez les autorisations d'accès entrant du groupe de sécurité pour autoriser ou refuser à d'autres appareils d'envoyer du trafic entrant aux instances du groupe de sécurité.

Description

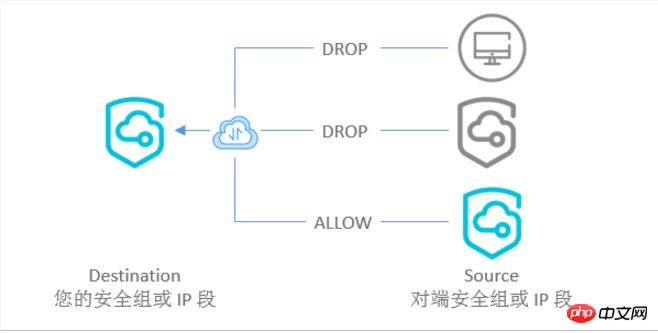

Nous définissons l'extrémité d'origine du trafic entrant comme la source (Source) et l'extrémité réceptrice de la transmission de données comme la destination (Destination) ), comme le montre la figure ci-dessous.

Lorsque vous appelez cette interface, vous devez savoir :

Un groupe de sécurité a un maximum de 100 règles de groupe de sécurité.

Les règles du groupe de sécurité sont divisées en deux catégories : accepter l'accès (accepter) et refuser l'accès (abandonner).

La plage facultative de priorité de règle de groupe de sécurité (Priorité) est [1, 100]. Plus le nombre est petit, plus la priorité est élevée.

Les règles des groupes de sécurité ayant la même priorité seront prioritaires en refusant les règles d'accès (abandon).

Le périphérique source peut être une plage d'adresses IP spécifiée (SourceCidrIp) ou une instance dans un autre groupe de sécurité (SourceGroupId).

Tout ensemble de paramètres ci-dessous peut déterminer une règle de groupe de sécurité. La spécification d'un seul paramètre ne peut pas déterminer une règle de groupe de sécurité. Si une règle de groupe de sécurité correspondante existe déjà, cet appel à AuthorizeSecurityGroup échoue.

Définissez les autorisations d'accès pour le segment d'adresse IP spécifié, comme l'exemple de demande 1 : IpProtocol, PortRange, (facultatif) SourcePortRange, NicType, Policy, (facultatif) DestCiderIp et SourceCidrIp

Définissez d'autres sécurité Les droits d'accès du groupe, tels que l'exemple de demande 2 : IpProtocol, PortRange, (facultatif) SourcePortRange, NicType, Policy, (facultatif) DestCiderIp, SourceGroupOwnerAccount et SourceGroupId

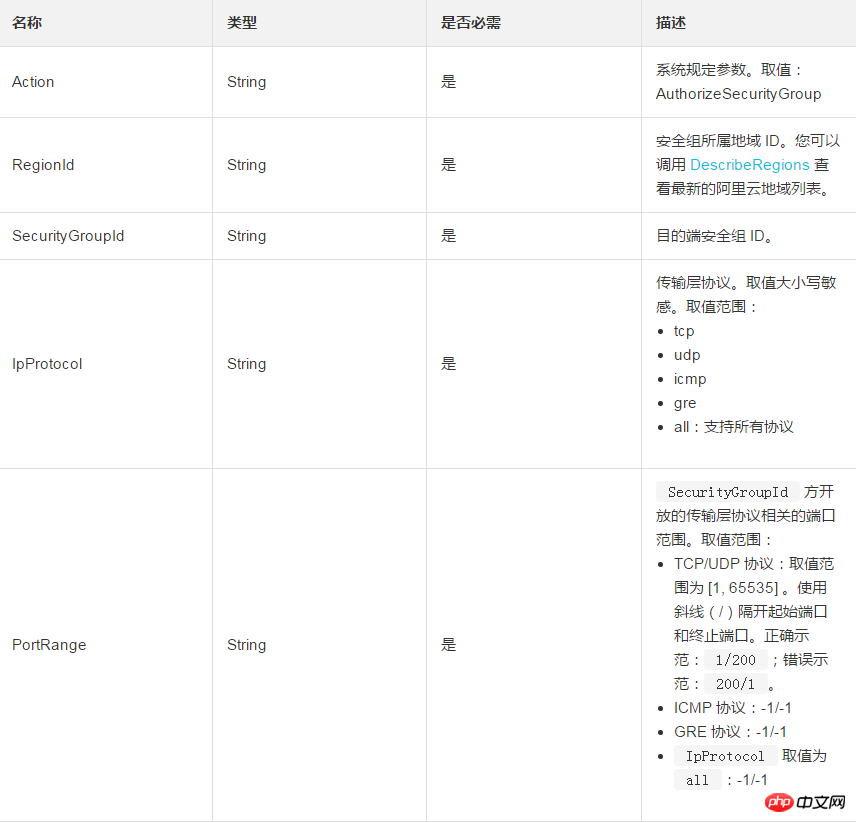

Paramètres de la demande

Les paramètres de retour

sont tous des paramètres de retour publics. Voir Paramètres publics.

Exemple

Pour plus d'exemples de définition de règles de groupe de sécurité, veuillez vous référer aux cas d'application, aux applications typiques des règles de groupe de sécurité et au groupe de sécurité cinq. Une introduction aux règles des tuples.

Exemple de demande 1

Définissez les autorisations d'accès pour la plage d'adresses IP spécifiée. À l'heure actuelle, le type de carte réseau (NicType) du groupe de sécurité de type réseau classique peut être défini sur réseau public (Internet) et intranet (intranet). Le type de carte réseau (NicType) du groupe de sécurité de type VPC ne peut être défini que sur l'intranet.

https://ecs.aliyuncs.com/?Action=AuthorizeSecurityGroup &SecurityGroupId=sg-F876FF7BA &SourceCidrIp=0.0.0.0/0 &IpProtocol=tcp &PortRange=1/65535 &NicType=intranet &Policy=Allow &<公共请求参数>

Exemple de demande 2

Définissez les autorisations d'accès pour d'autres groupes de sécurité. Pour le moment, le type de carte réseau (NicType) ne peut être qu'intranet. Lorsque des groupes de sécurité de type réseau classique communiquent entre eux, vous pouvez définir les autorisations d'accès des autres groupes de sécurité de la même région sur votre groupe de sécurité. Ce groupe de sécurité peut être le vôtre ou celui d'un autre compte Alibaba Cloud (SourceGroupOwnerAccount). Lorsque les groupes de sécurité VPC communiquent entre eux, vous pouvez définir les autorisations d'accès des autres groupes de sécurité du même VPC sur ce groupe de sécurité.

https://ecs.aliyuncs.com/?Action=AuthorizeSecurityGroup &SecurityGroupId=sg-F876FF7BA &SourceGroupId=sg-1651FBB64 &SourceGroupOwnerAccount=test@aliyun.com &IpProtocol=tcp &PortRange=1/65535 &NicType=intranet &Policy=Drop &<公共请求参数>

Exemple de retour

Format XML

<AuthorizeSecurityGroupResponse>

<RequestId>CEF72CEB-54B6-4AE8-B225-F876FF7BA984</RequestId>

</AuthorizeSecurityGroupResponse>Format JSON

{

"RequestId":"CEF72CEB-54B6-4AE8-B225-F876FF7BA984"

}Code d'erreur

Voici les codes d'erreur uniques à cette interface. Pour plus de codes d'erreur, veuillez visiter le Centre d'erreurs API.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Différence entre Centos et Ubuntu

Apr 14, 2025 pm 09:09 PM

Différence entre Centos et Ubuntu

Apr 14, 2025 pm 09:09 PM

Les principales différences entre Centos et Ubuntu sont: l'origine (Centos provient de Red Hat, pour les entreprises; Ubuntu provient de Debian, pour les particuliers), la gestion des packages (Centos utilise Yum, se concentrant sur la stabilité; Ubuntu utilise APT, pour une fréquence de mise à jour élevée), le cycle de support (CentOS fournit 10 ans de soutien, Ubuntu fournit un large soutien de LT tutoriels et documents), utilisations (Centos est biaisé vers les serveurs, Ubuntu convient aux serveurs et aux ordinateurs de bureau), d'autres différences incluent la simplicité de l'installation (Centos est mince)

Comment installer CentOS

Apr 14, 2025 pm 09:03 PM

Comment installer CentOS

Apr 14, 2025 pm 09:03 PM

Étapes d'installation de CentOS: Téléchargez l'image ISO et Burn Bootable Media; démarrer et sélectionner la source d'installation; sélectionnez la langue et la disposition du clavier; configurer le réseau; partitionner le disque dur; définir l'horloge système; créer l'utilisateur racine; sélectionnez le progiciel; démarrer l'installation; Redémarrez et démarrez à partir du disque dur une fois l'installation terminée.

Le choix de Centos après l'arrêt de l'entretien

Apr 14, 2025 pm 08:51 PM

Le choix de Centos après l'arrêt de l'entretien

Apr 14, 2025 pm 08:51 PM

CentOS a été interrompu, les alternatives comprennent: 1. Rocky Linux (meilleure compatibilité); 2. Almalinux (compatible avec CentOS); 3. Serveur Ubuntu (configuration requise); 4. Red Hat Enterprise Linux (version commerciale, licence payante); 5. Oracle Linux (compatible avec Centos et Rhel). Lors de la migration, les considérations sont: la compatibilité, la disponibilité, le soutien, le coût et le soutien communautaire.

Comment utiliser Docker Desktop

Apr 15, 2025 am 11:45 AM

Comment utiliser Docker Desktop

Apr 15, 2025 am 11:45 AM

Comment utiliser Docker Desktop? Docker Desktop est un outil pour exécuter des conteneurs Docker sur les machines locales. Les étapes à utiliser incluent: 1. Installer Docker Desktop; 2. Démarrer Docker Desktop; 3. Créer une image Docker (à l'aide de DockerFile); 4. Build Docker Image (en utilisant Docker Build); 5. Exécuter Docker Container (à l'aide de Docker Run).

Explication détaillée du principe docker

Apr 14, 2025 pm 11:57 PM

Explication détaillée du principe docker

Apr 14, 2025 pm 11:57 PM

Docker utilise les fonctionnalités du noyau Linux pour fournir un environnement de fonctionnement d'application efficace et isolé. Son principe de travail est le suivant: 1. Le miroir est utilisé comme modèle en lecture seule, qui contient tout ce dont vous avez besoin pour exécuter l'application; 2. Le Système de fichiers Union (UnionFS) empile plusieurs systèmes de fichiers, ne stockant que les différences, l'économie d'espace et l'accélération; 3. Le démon gère les miroirs et les conteneurs, et le client les utilise pour l'interaction; 4. Les espaces de noms et les CGROUP implémentent l'isolement des conteneurs et les limitations de ressources; 5. Modes de réseau multiples prennent en charge l'interconnexion du conteneur. Ce n'est qu'en comprenant ces concepts principaux que vous pouvez mieux utiliser Docker.

Que faire après Centos arrête la maintenance

Apr 14, 2025 pm 08:48 PM

Que faire après Centos arrête la maintenance

Apr 14, 2025 pm 08:48 PM

Une fois CentOS arrêté, les utilisateurs peuvent prendre les mesures suivantes pour y faire face: sélectionnez une distribution compatible: comme Almalinux, Rocky Linux et CentOS Stream. Migrez vers les distributions commerciales: telles que Red Hat Enterprise Linux, Oracle Linux. Passez à Centos 9 Stream: Rolling Distribution, fournissant les dernières technologies. Sélectionnez d'autres distributions Linux: comme Ubuntu, Debian. Évaluez d'autres options telles que les conteneurs, les machines virtuelles ou les plates-formes cloud.

Que faire si l'image Docker échoue

Apr 15, 2025 am 11:21 AM

Que faire si l'image Docker échoue

Apr 15, 2025 am 11:21 AM

Dépannage des étapes pour la construction d'image Docker échouée: cochez la syntaxe Dockerfile et la version de dépendance. Vérifiez si le contexte de construction contient le code source et les dépendances requis. Affichez le journal de construction pour les détails d'erreur. Utilisez l'option - cibler pour créer une phase hiérarchique pour identifier les points de défaillance. Assurez-vous d'utiliser la dernière version de Docker Engine. Créez l'image avec --t [Image-Name]: Debug Mode pour déboguer le problème. Vérifiez l'espace disque et assurez-vous qu'il est suffisant. Désactivez SELINUX pour éviter les interférences avec le processus de construction. Demandez de l'aide aux plateformes communautaires, fournissez Dockerfiles et créez des descriptions de journaux pour des suggestions plus spécifiques.

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Vs Code Système Exigences: Système d'exploitation: Windows 10 et supérieur, MacOS 10.12 et supérieur, processeur de distribution Linux: minimum 1,6 GHz, recommandé 2,0 GHz et au-dessus de la mémoire: minimum 512 Mo, recommandée 4 Go et plus d'espace de stockage: Minimum 250 Mo, recommandée 1 Go et plus d'autres exigences: connexion du réseau stable, xorg / wayland (Linux) recommandé et recommandée et plus