programmation quotidienne

programmation quotidienne

connaissance de MySQL

connaissance de MySQL

Comment ajouter des clés étrangères à la table de données Mysql ? (Photos + Vidéos)

Comment ajouter des clés étrangères à la table de données Mysql ? (Photos + Vidéos)

Comment ajouter des clés étrangères à la table de données Mysql ? (Photos + Vidéos)

Cet article présente principalement comment ajouter des clés étrangères à table de données mysql.

Donc dans l'article précédent [Comment créer des clés étrangères dans une base de données mysql ? ] vous a présenté la méthode de création de clés étrangères dans MySQL, c'est-à-dire définir des clés étrangères lorsque MySQL crée une table.

Si vous souhaitez en savoir plus sur les clés étrangères MySQL, vous pouvez également vous référer à ces deux articles :

[Que sont les clés étrangères MySQL ? Quelles sont les utilisations ? 】

Ci-dessous, nous vous donnerons une introduction détaillée sur la façon de ajouter des clés étrangères à la table de données MySQL à travers des exemples simples .

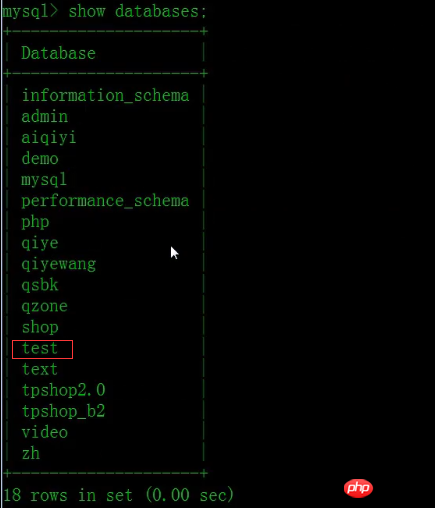

Ouvrez d'abord et interrogez notre base de données existante via l'outil de ligne de commande

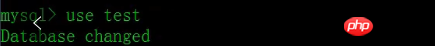

Sélectionnez ensuite utiliser tester cette base de données.

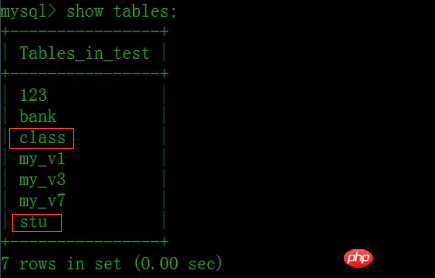

Ensuite, interrogez la table de données existante.

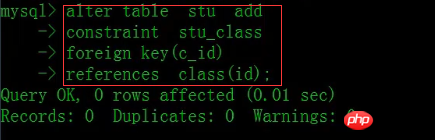

Exécutez l'instruction de commande suivante pour ajouter des clés étrangères. Ici, nous ajoutons une clé étrangère à la table stu.

Remarque, La syntaxe principale pour ajouter des clés étrangères :

alter table +表名+add [constanint + 外键名字]+ foreign key(外键字段) + references 外部表名(主键字段);

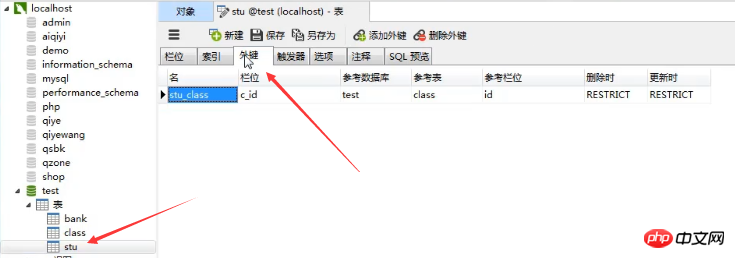

Enfin nous pouvons utiliser Navicat (outil de gestion de base de données) Vérifiez de manière plus intuitive si la clé étrangère a été ajoutée avec succès.

Comme le montre la figure, la clé étrangère, c'est-à-dire le champ de clé étrangère c_id, a été ajoutée avec succès à la table stu.

Remarque : Navicat est un ensemble d'outils de gestion de bases de données rapides, fiables et relativement bon marché, conçus pour simplifier la gestion des bases de données et réduire les coûts de gestion du système. Et est construit avec une interface utilisateur graphique intuitive qui vous permet de créer, d'organiser, d'accéder et de partager des informations de manière simple et sécurisée.

Cet article concerne la méthode spécifique d'ajout de clés étrangères à la table de données Mysql. C'est simple et facile à comprendre. J'espère qu'il sera utile aux amis dans le besoin !

Pour ceux qui sont intéressés par l'outil de gestion de base de données Navicat mentionné dans l'article, vous pouvez également lire les précédents articles Navicat associés :

[Que diriez-vous Navicat Importer et exporter des fichiers SQL ? ]

Si vous voulez en savoir plus sur MySQL, vous pouvez suivre le site Web PHP chinois Tutoriel vidéo MySQL, tout le monde est invité à s'y référer et à apprendre !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Quelles sont les procédures et fonctions stockées dans MySQL?

Mar 20, 2025 pm 03:04 PM

Quelles sont les procédures et fonctions stockées dans MySQL?

Mar 20, 2025 pm 03:04 PM

L'article traite des procédures et fonctions stockées dans MySQL, en se concentrant sur leurs définitions, leurs avantages de performance et leurs scénarios d'utilisation. Les différences clés incluent les valeurs de retour et les méthodes d'invocation.

Comment sécurisez-vous votre serveur MySQL contre un accès non autorisé?

Mar 20, 2025 pm 03:20 PM

Comment sécurisez-vous votre serveur MySQL contre un accès non autorisé?

Mar 20, 2025 pm 03:20 PM

L'article traite de la sécurisation des serveurs MySQL par rapport à l'accès non autorisé via la gestion des mots de passe, la limitation d'un accès à distance, de l'utilisation du chiffrement et des mises à jour régulières. Il couvre également la surveillance et la détection des activités suspectes pour améliorer la sécurité.

Comment utilisez-vous des rôles pour gérer les autorisations des utilisateurs?

Mar 20, 2025 pm 03:19 PM

Comment utilisez-vous des rôles pour gérer les autorisations des utilisateurs?

Mar 20, 2025 pm 03:19 PM

L'article discute de l'utilisation des rôles pour gérer efficacement les autorisations des utilisateurs, détaillant la définition du rôle, l'attribution d'autorisation et les ajustements dynamiques. Il met l'accent sur les meilleures pratiques pour le contrôle d'accès basé sur les rôles et comment les rôles simplifient la gestion des utilisateurs ACR

Comment accordez-vous les autorisations pour exécuter les procédures et fonctions stockées?

Mar 20, 2025 pm 03:12 PM

Comment accordez-vous les autorisations pour exécuter les procédures et fonctions stockées?

Mar 20, 2025 pm 03:12 PM

L'article discute de l'octroi d'autorisations d'exécution sur les procédures et fonctions stockées, en se concentrant sur les commandes SQL et les meilleures pratiques pour la gestion de la base de données sécurisée et multi-utilisateurs.

Comment définissez-vous des mots de passe pour les comptes d'utilisateurs dans MySQL?

Mar 20, 2025 pm 03:18 PM

Comment définissez-vous des mots de passe pour les comptes d'utilisateurs dans MySQL?

Mar 20, 2025 pm 03:18 PM

L'article traite des méthodes pour définir et sécuriser les mots de passe du compte utilisateur MySQL, les meilleures pratiques pour la sécurité des mots de passe, les modifications de mot de passe distantes et la conformité aux politiques de mot de passe.

Comment accorder des privilèges à un utilisateur en utilisant la déclaration de subvention?

Mar 20, 2025 pm 03:15 PM

Comment accorder des privilèges à un utilisateur en utilisant la déclaration de subvention?

Mar 20, 2025 pm 03:15 PM

L'article explique l'utilisation de l'instruction de subvention dans SQL pour attribuer divers privilèges tels que sélectionnez, insérer et mettre à jour aux utilisateurs ou rôles sur des objets de base de données spécifiques. Il couvre également la révocation des privilèges avec la déclaration de révocation et l'octroi du privilègeg

Comment utilisez-vous des variables dans les procédures et fonctions stockées?

Mar 20, 2025 pm 03:08 PM

Comment utilisez-vous des variables dans les procédures et fonctions stockées?

Mar 20, 2025 pm 03:08 PM

L'article discute de l'utilisation de variables dans les procédures et fonctions stockées SQL pour améliorer la flexibilité et la réutilisabilité, la déclaration de détail, l'attribution, l'utilisation, la portée et la sortie. Il couvre également les meilleures pratiques et les pièges courants à éviter lors de l'utilisation de VA

Quels sont les différents types de privilèges dans MySQL?

Mar 20, 2025 pm 03:16 PM

Quels sont les différents types de privilèges dans MySQL?

Mar 20, 2025 pm 03:16 PM

L'article traite des privilèges MySQL: types d'utilisateurs globaux, base de données, table, colonne, routine et proxy. Il explique l'octroi, la révocation des privilèges et les meilleures pratiques pour une gestion sécurisée. Les risques exagérés sont mis en évidence.