Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Meilleure façon de gérer les hôtes SSH et les clés privées

Meilleure façon de gérer les hôtes SSH et les clés privées

Meilleure façon de gérer les hôtes SSH et les clés privées

En tant qu'administrateur système, travaillez régulièrement sur plusieurs systèmes distants. Besoin d'utiliser le système ssh plusieurs fois pendant le travail. De nombreux serveurs Linux distants sont accessibles via des mots de passe, la plupart via des clés privées. C'est donc plus typique pour gérer tout cela. Cet article vous présentera les détails de l'utilisation des fichiers clés pour organiser correctement le serveur ssh.

Syntaxe du fichier de configuration :

Nous pouvons ajouter plusieurs détails d'hôte ssh au fichier ~/.ssh/config. Modifiez le fichier de configuration dans votre éditeur préféré tel que vi, vim ou nano.

$ vi~/.ssh/config

La syntaxe est la suivante :

Host<NICK_NAME>

HostName<IP地址远程>

IdentityFile <PATH TO私有文件>

User<LOGIN AS USERNAME>

Port<SSH要使用的端口>

LocalForward <本地端口> <REMOTE_LOCATION:PORT>1. Ajoutez le premier hôte SSH

Par exemple, notre premier Le ssh l'hôte exécute un serveur Web de développement php avec le nom détaillé php-web1, l'utilisateur root, le port 22 et est accessible via un mot de passe. Ajoutez le contenu suivant dans le fichier de configuration.

Host php-web1

HostName 192.168.1.100

User rootEssayez maintenant d'utiliser SSH comme commande suivante.

$ ssh php-web1

2. Ajouter un deuxième hôte SSH

Notre deuxième serveur hôte (php-web2) peut utiliser l'utilisateur root sur la paire de clés ssh du port 22 par défaut accéder. Ajoutez le contenu suivant dans le fichier de configuration.

Host php-web2

HostName 192.168.1.101

IdentityFile ~/.ssh/php-web2.pem

User rootEssayez maintenant d'utiliser SSH comme commande suivante.

$ ssh php-web2

3. Ajoutez un troisième hôte SSH

Notre troisième serveur hôte ssh (php-db1) fonctionne sur le port 2222 et est accessible via une paire de clés accès pour l'utilisateur Ubuntu. Ajoutez le contenu suivant dans le fichier de configuration.

Host php-db1

HostName 192.168.1.110

Port 2222

IdentityFile ~/.ssh/php-db1.pem

User ubuntuEssayez maintenant d'utiliser SSH comme commande suivante.

$ ssh php-db1

4. Configurer le transfert à l'aide de SSH

Dans cette configuration, nous devons transférer le port 3306 du système local vers le serveur distant (php) sur le port 3306. -db1) hôte. Ajoutez le contenu suivant dans le fichier de configuration.

Host php-db1-mysql-tunnel

HostName 192.168.1.110

Port 2222

IdentityFile ~/.ssh/php-db1.pem

LocalForward 3306 127.0.0.1:3306Essayez maintenant d'utiliser SSH comme commande suivante.

$ ssh php-db1-mysql-tunnel

Fichier de configuration final

Le fichier de configuration final ~/.ssh/config est le suivant.

Host php-web1

HostName 192.168.1.100

User root

Host php-web2

HostName 192.168.1.101

IdentityFile ~/.ssh/php-web2.pem

User root

Host php-db1

HostName 192.168.1.110

Port 2222

IdentityFile ~/.ssh/php-db1.pem

User ubuntu

Host php-db1-mysql-tunnel

HostName 192.168.1.110

Port 2222

IdentityFile ~/.ssh/php-db1.pem

LocalForward 3306 127.0.0.1:3306Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

![Tutoriel complet Telnet dans Windows 11 [Installation/Activation et dépannage]](https://img.php.cn/upload/article/000/000/164/168476253791019.jpg?x-oss-process=image/resize,m_fill,h_207,w_330) Tutoriel complet Telnet dans Windows 11 [Installation/Activation et dépannage]

May 22, 2023 pm 09:35 PM

Tutoriel complet Telnet dans Windows 11 [Installation/Activation et dépannage]

May 22, 2023 pm 09:35 PM

<p>Telnet est l'abréviation de « Terminal Network ». Il s'agit d'un protocole que les utilisateurs peuvent utiliser pour connecter un ordinateur à un ordinateur local. </p><p>Ici, l'ordinateur local fait référence au périphérique qui initie la connexion, et l'ordinateur connecté à l'ordinateur local est appelé l'ordinateur distant. </p><p>Telnet fonctionne sur un principal client/serveur, et bien qu'il soit obsolète, il est encore utilisé par de nombreuses personnes en 2022. De nombreuses personnes sont déjà passées au système d'exploitation Windows 11, qui est le dernier système d'exploitation proposé par Microsoft. &

Comment se connecter en SSH depuis iPad vers Mac

Apr 14, 2023 pm 12:22 PM

Comment se connecter en SSH depuis iPad vers Mac

Apr 14, 2023 pm 12:22 PM

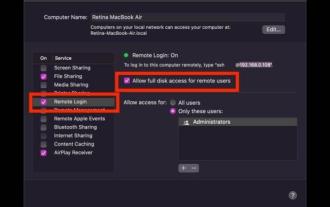

Comment se connecter en SSH depuis un iPad vers un Mac Il s'agit d'une procédure pas à pas en deux parties. Tout d’abord, vous activerez le serveur SSH sur votre Mac, puis vous utiliserez l’application client ssh pour vous y connecter depuis votre iPad. Sur Mac, démarrez un serveur SSH Vous pouvez activer un serveur SSH sur votre Mac en activant une fonctionnalité appelée Connexion à distance. Allez dans Menu Apple > Préférences Système > Partage > Activer « Connexion à distance » et cochez la case « Autoriser les utilisateurs distants à accéder pleinement au disque ». Votre Mac est désormais un serveur SSH, vous offrant un shell pour vous connecter depuis votre iPad. Avis

Programmation serveur Python : utilisation de Paramiko pour implémenter le fonctionnement à distance SSH

Jun 18, 2023 pm 01:10 PM

Programmation serveur Python : utilisation de Paramiko pour implémenter le fonctionnement à distance SSH

Jun 18, 2023 pm 01:10 PM

Avec le développement du cloud computing et de l’Internet des objets, l’exploitation à distance des serveurs est devenue de plus en plus importante. En Python, nous pouvons utiliser le module Paramiko pour implémenter facilement des opérations à distance SSH. Dans cet article, nous présenterons l'utilisation de base de Paramiko et comment utiliser Paramiko en Python pour gérer des serveurs à distance. Qu'est-ce que Paramiko Paramiko est un module Python pour SSHv1 et SSHv2 qui peut être utilisé pour connecter et contrôler les clients SSH.

OpenSSH sous Windows : guide d'installation, de configuration et d'utilisation

Mar 08, 2024 am 09:31 AM

OpenSSH sous Windows : guide d'installation, de configuration et d'utilisation

Mar 08, 2024 am 09:31 AM

Pour la plupart des utilisateurs de Windows, le protocole RDP (Remote Desktop Protocol) a toujours été le premier choix pour la gestion à distance car il offre une interface graphique conviviale. Toutefois, pour les administrateurs système qui nécessitent un contrôle plus granulaire, SSH peut mieux répondre à leurs besoins. Grâce à SSH, les administrateurs peuvent interagir avec des appareils distants via la ligne de commande, ce qui peut rendre le travail de gestion plus efficace. L'avantage de SSH réside dans sa sécurité et sa flexibilité, permettant aux administrateurs d'effectuer plus facilement des travaux de gestion et de maintenance à distance, en particulier lorsqu'ils traitent un grand nombre d'appareils ou effectuent des tâches automatisées. Ainsi, même si RDP excelle en termes de convivialité, pour les administrateurs système, SSH est supérieur en termes de puissance et de contrôle. Auparavant, les utilisateurs de Windows devaient emprunter

Comment se connecter à distance à la base de données Mysql en utilisant Python basé sur ssh

May 27, 2023 pm 04:07 PM

Comment se connecter à distance à la base de données Mysql en utilisant Python basé sur ssh

May 27, 2023 pm 04:07 PM

Contexte Si vous devez accéder à la base de données Mysql d'un serveur distant, mais pendant la période de sécurité de la base de données Mysql, les mesures de sécurité sont définies pour autoriser uniquement les connexions locales (c'est-à-dire que vous devez vous connecter au serveur pour l'utiliser) , et les autres connexions à distance ne sont pas accessibles directement, et le port correspondant a également été modifié, vous devez donc vous connecter à la base de données basée sur ssh. La connexion à la base de données de cette manière est la même que l'interface de Navicat basée sur la connexion ssh. Navicat se connecte à la bibliothèque de support d'installation de la base de données Si vous souhaitez vous connecter à Mysql, vous devez d'abord installer pymysqlpipinstallpymysql pour installer la bibliothèque basée sur ssh sshtunnelpipinstallsshtunnel#.

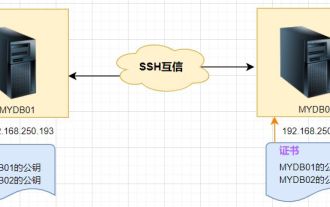

Configuration de la confiance mutuelle de connexion Linux SSH

Feb 19, 2024 pm 07:48 PM

Configuration de la confiance mutuelle de connexion Linux SSH

Feb 19, 2024 pm 07:48 PM

1. Objectif de la confiance mutuelle ssh 1. La confiance mutuelle SSH est requise lors de la création d'un cluster, ce qui favorise un fonctionnement pratique sur un autre nœud. 2. Lorsque vous utilisez l'opération de copie à distance scp, vous devez saisir le nom d'utilisateur et le mot de passe du serveur cible. À ce stade, vous pouvez configurer la confiance mutuelle SSH entre les serveurs Linux, afin de pouvoir vous connecter sans mot de passe lorsque vous travaillez entre plusieurs. Serveurs Linux. 2. Le principe de configuration de la confiance mutuelle ssh En bref, le serveur stocke le certificat de l'hôte cible afin que l'authentification puisse s'effectuer automatiquement sans saisir de mot de passe. 3. Étapes de configuration de la confiance mutuelle SSH 1. Chaque nœud génère sa propre paire de clés publique et privée. 2. Envoyez votre fichier de clé publique à l'autre partie. 3. Vérifiez si la configuration de la confiance mutuelle réussit. 4. Configurez ici la confiance mutuelle ssh avec MYDB01 et

Linux est-il livré avec ssh ?

Apr 06, 2023 pm 03:55 PM

Linux est-il livré avec ssh ?

Apr 06, 2023 pm 03:55 PM

Linux est livré avec ssh. Le système Linux sera livré avec son propre logiciel ssh. La valeur par défaut est le package logiciel associé à OpenSSH, et le service ssh est ajouté pour démarrer automatiquement au démarrage. Vous pouvez utiliser la commande "ssh -V" pour afficher les informations sur la version ssh installée. Exécutez la commande "systemctl start sshd" pour démarrer le service sshd. Le port par défaut est le port 22.

Installation de CentOS 7.9 et installation de Centos 7.9 ssh

Feb 13, 2024 pm 10:30 PM

Installation de CentOS 7.9 et installation de Centos 7.9 ssh

Feb 13, 2024 pm 10:30 PM

CentOS7.9 est une version du système d'exploitation très couramment utilisée lors de la création de serveurs ou de la gestion du système. Cet article vous fournira des étapes et des instructions détaillées pour installer CentOS7.9 et installer SSH. CentOS7.9 est un système d'exploitation Linux gratuit et open source. Il s'agit d'une version compatible binaire basée sur Red Hat Enterprise Linux (RHEL). Voici les étapes pour installer CentOS7.9 : 1. Vous devez télécharger le fichier image ISO. de CentOS7.9 Vous pouvez le télécharger à partir de Téléchargez le dernier fichier image ISO CentOS7.9 sur le site officiel de CentOS. 2. Créez une nouvelle machine virtuelle ou physique sur votre ordinateur et installez