Opération et maintenance

Opération et maintenance

exploitation et entretien des fenêtres

exploitation et entretien des fenêtres

Ajouter des règles de groupe de sécurité au serveur Alibaba Cloud ECS

Ajouter des règles de groupe de sécurité au serveur Alibaba Cloud ECS

Ajouter des règles de groupe de sécurité au serveur Alibaba Cloud ECS

Ajouter des règles de groupe de sécurité

Vous pouvez autoriser ou désactiver des groupes de sécurité en ajoutant des règles de groupe de sécurité ECS les instances du système accèdent au réseau public ou au réseau privé.

Prérequis

Avant d'ajouter des règles de groupe de sécurité, veuillez confirmer les informations suivantes :

1. Vous avez créé un groupe de sécurité. Pour des opérations spécifiques, consultez Création d'un groupe de sécurité.

2. Vous savez déjà quel accès public ou intranet à l'instance ECS doit être autorisé ou interdit. Pour plus de cas d’application sur les paramètres des règles de groupe de sécurité, consultez Cas d’application de groupe de sécurité.

Informations générales

Le groupe de sécurité est chargé de gérer l'autorisation ou non des demandes d'accès provenant du réseau public ou de l'intranet. Pour des raisons de sécurité, la plupart des directions entrantes des groupes de sécurité adoptent une politique de refus d’accès. Si vous utilisez le groupe de sécurité par défaut ou si vous avez sélectionné le modèle Web Server Linux ou Web Server Windows lors de la création du groupe de sécurité, le système ajoutera automatiquement des règles de groupe de sécurité à certains ports de communication. Pour plus de détails, voir Présentation du groupe de sécurité. Le contenu de cet article s'applique aux scénarios suivants :

1. Lorsque votre application doit communiquer avec un réseau en dehors du groupe de sécurité où se trouve l'instance ECS, mais que la requête entre dans un état d'attente longue après avoir été lancée. , vous devez d'abord définir les règles du groupe de sécurité.

2. Lorsque vous constatez que certaines sources de requêtes subissent des attaques malveillantes lors du fonctionnement de votre application, vous pouvez ajouter des règles de groupe de sécurité qui refusent l'accès pour mettre en œuvre des politiques d'isolement.

Avant d'ajouter des règles de groupe de sécurité, veuillez comprendre ce qui suit :

1. Les règles de groupe de sécurité seront différentes dans les paramètres de la carte réseau.

#Les règles classiques des groupes de sécurité de type réseau font la distinction entre les cartes réseau intranet et les cartes réseau publiques.

# Les règles des groupes de sécurité de type VPC de réseau privé ne font pas de distinction entre les cartes réseau intranet et les cartes réseau publiques.

L'accès au réseau public aux instances ECS de type VPC de réseau privé est transmis via le mappage de la carte réseau intranet. Par conséquent, vous ne pouvez pas voir la carte réseau public à l'intérieur de l'instance ECS et vous pouvez uniquement définir des règles de groupe de sécurité intranet. Toutefois, les règles de groupe de sécurité prennent effet à la fois sur l'intranet et sur le réseau public.

2. Avant d'ajouter des règles de groupe de sécurité au groupe de sécurité que vous avez créé, tous les accès sont autorisés dans le sens sortant et tous les accès sont refusés dans le sens entrant.

3. Les règles de groupe de sécurité prennent en charge les règles de groupe de sécurité IPv4 et les règles de groupe de sécurité IPv6.

4. Le nombre total de règles entrantes et sortantes pour chaque groupe de sécurité ne peut pas dépasser 200.

5. Les groupes de sécurité d'entreprise ne prennent pas en charge la définition de priorités, l'autorisation des groupes de sécurité et la définition de règles de groupe de sécurité qui refusent l'accès. Pour plus de détails, consultez Présentation des groupes de sécurité d'entreprise.

Étapes de fonctionnement

1. Connectez-vous à la console de gestion ECS.

2. Dans la barre de navigation de gauche, sélectionnez Réseau et sécurité > Groupe de sécurité.

3. Sélectionnez une région dans la barre d'état supérieure.

4. Recherchez le groupe de sécurité pour lequel vous souhaitez configurer les règles d'autorisation, et dans la colonne opération, cliquez sur Configurer les règles.

5. Sur la page des règles du groupe de sécurité, vous pouvez choisir l'une des méthodes suivantes pour terminer l'opération.

Méthode 1 :

Créez rapidement des règles, adaptées sans avoir besoin de définir les protocoles ICMP et GRE règles. Et le scénario de fonctionnement peut être complété en vérifiant plusieurs ports. La règle de création rapide fournit les paramètres de port d'application pour SSH 22, telnet 23, HTTP 80, HTTPS 443, MS SQL 1433, Oracle 1521, MySQL 3306, RDP 3389, PostgreSQL 5432 et Redis 6379. Vous pouvez vérifier un ou plusieurs ports en même temps ou personnaliser le port TCP/UDP.

Cliquez sur Création rapide d'une règle. Pour obtenir des conseils détaillés sur la définition des paramètres tels que le type de carte réseau, la direction des règles et la plage de ports dans la boîte de dialogue Création rapide d'une règle, consultez la méthode 2 pour ajouter des règles de groupe de sécurité.

Méthode 2 :

Ajoutez des règles de groupe de sécurité, adaptées aux scénarios nécessitant la configuration de plusieurs protocoles de communication, tels que les protocoles ICMP et GRE.

a. Cliquez pour ajouter une règle de groupe de sécurité.

b. (Groupe de sécurité de type réseau classique uniquement) Sélectionnez le type de carte réseau.

Intranet : votre instance ECS ne peut pas accéder au réseau public/Internet, ou n'a pas besoin d'accéder au réseau public.

Réseau public : votre instance ECS peut accéder au réseau public et fournit un accès Internet aux applications.

c. Sélectionnez la direction de la règle.

Direction sortante : fait référence à l'instance ECS accédant à d'autres instances ECS dans l'intranet ou à des ressources sur le réseau public.

Direction entrante : fait référence à d'autres instances ECS dans l'intranet ou à des ressources sur le réseau public accédant à l'instance ECS.

d. Sélectionnez la stratégie d'autorisation.

Autoriser : Autoriser les demandes d'accès correspondant à ce port.

Rejeter : supprimez le paquet de données directement sans renvoyer aucune information de réponse. Si les règles des deux groupes de sécurité sont les mêmes à l'exception de la politique d'autorisation, le refus d'autorisation prendra effet et la politique d'autorisation ne prendra pas effet.

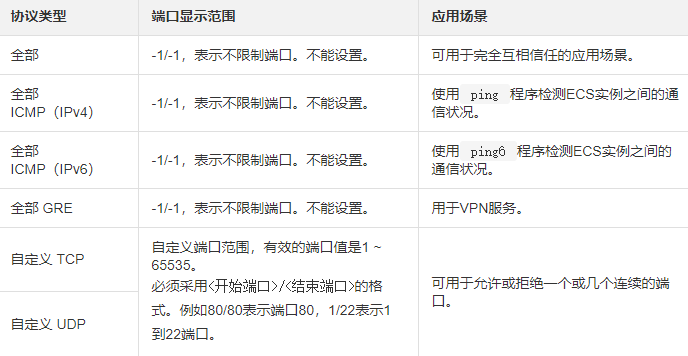

e. Sélectionnez le type de protocole et la plage de ports.

Le paramètre de la plage de ports est affecté par le type de protocole. Le tableau suivant montre la relation entre le type de protocole et la plage de ports impliquée dans la page de création. Pour plus d’informations sur les ports couramment utilisés, consultez Applications typiques des ports communs.

Remarque : le port STMP 25 dans le sens sortant du réseau public est restreint par défaut et ne peut pas être ouvert via les règles du groupe de sécurité. Si vous devez utiliser le port STMP 25, évitez vous-même les risques de sécurité, puis postulez pour débloquer le port 25. Pour des opérations spécifiques, voir Application au déblocage du port 25.

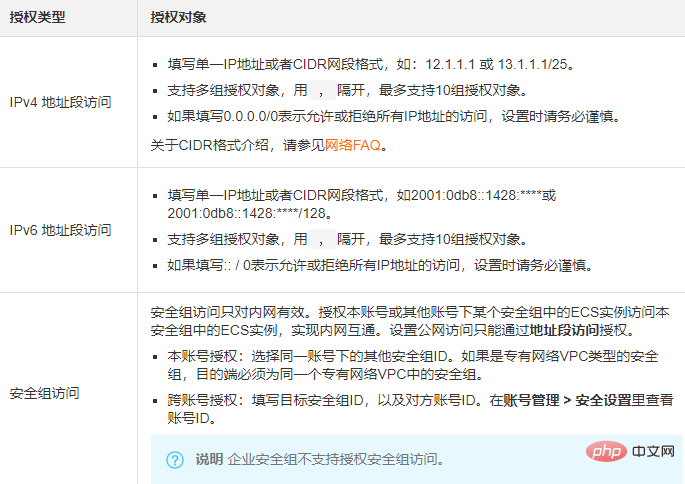

f. Sélectionnez le type d'autorisation et l'objet d'autorisation.

Le paramètre de l'objet d'autorisation est affecté par le type d'autorisation. Voici la relation entre les deux.

Remarque : Pour des raisons de sécurité, pour les règles entrantes intranet du réseau classique, l'accès au groupe de sécurité est préféré comme type d'autorisation. Si vous choisissez l'accès au segment d'adresse, vous ne pouvez autoriser qu'une seule adresse IP. Le format de l'objet d'autorisation ne peut être que a.b.c.d/32, seul IPv4 est pris en charge et le masque de sous-réseau doit être /32.

g. Priorité : la plage de valeurs est de 1 à 100.

Explication : Plus la valeur de priorité est petite, plus la priorité est élevée. Seuls les groupes de sécurité communs peuvent définir des priorités. Les groupes de sécurité d'entreprise ne prennent pas en charge la définition de priorités. Voir Priorité des règles pour plus de détails.

h. Cliquez sur OK

Résultat de l'exécution

Cliquez sur l'icône d'actualisation pour afficher les règles du groupe de sécurité ajoutées. , confirmez que l'ajout a été effectué. Les modifications apportées aux règles du groupe de sécurité seront automatiquement appliquées aux instances ECS du groupe de sécurité. Il est recommandé de tester si elles prennent effet immédiatement.

Prochaines étapes

Chaque instance ECS appartient à au moins un groupe de sécurité. Vous pouvez ajouter des instances ECS à un ou plusieurs groupes de sécurité en fonction des besoins de l'entreprise. Pour des opérations spécifiques, consultez Ajout d'une instance ECS à un groupe de sécurité.

Documents associés

# AuthorizeSecurityGroup

# AuthorizeSecurityGroupEgress

Tutoriel recommandé : tutoriel Windows

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment résoudre le problème selon lequel la recherche eMule ne peut pas se connecter au serveur

Jan 25, 2024 pm 02:45 PM

Comment résoudre le problème selon lequel la recherche eMule ne peut pas se connecter au serveur

Jan 25, 2024 pm 02:45 PM

Solution : 1. Vérifiez les paramètres d'eMule pour vous assurer que vous avez entré l'adresse du serveur et le numéro de port corrects ; 2. Vérifiez la connexion réseau, assurez-vous que l'ordinateur est connecté à Internet et réinitialisez le routeur ; est en ligne. Si vos paramètres sont S'il n'y a pas de problème avec la connexion réseau, vous devez vérifier si le serveur est en ligne ; 4. Mettez à jour la version d'eMule, visitez le site officiel d'eMule et téléchargez la dernière version du logiciel eMule ; 5. Demandez de l'aide.

Solution à l'impossibilité de se connecter au serveur RPC et à l'impossibilité d'accéder au bureau

Feb 18, 2024 am 10:34 AM

Solution à l'impossibilité de se connecter au serveur RPC et à l'impossibilité d'accéder au bureau

Feb 18, 2024 am 10:34 AM

Que dois-je faire si le serveur RPC est indisponible et n'est pas accessible sur le bureau Ces dernières années, les ordinateurs et Internet ont pénétré tous les recoins de nos vies. En tant que technologie de calcul centralisé et de partage de ressources, l'appel de procédure à distance (RPC) joue un rôle essentiel dans la communication réseau. Cependant, nous pouvons parfois rencontrer une situation dans laquelle le serveur RPC n'est pas disponible, ce qui entraîne l'impossibilité d'accéder au bureau. Cet article décrit certaines des causes possibles de ce problème et propose des solutions. Tout d’abord, nous devons comprendre pourquoi le serveur RPC n’est pas disponible. Le serveur RPC est un

Explication détaillée du fusible d'installation CentOS et du serveur d'installation CentOS

Feb 13, 2024 pm 08:40 PM

Explication détaillée du fusible d'installation CentOS et du serveur d'installation CentOS

Feb 13, 2024 pm 08:40 PM

En tant qu'utilisateur LINUX, nous devons souvent installer divers logiciels et serveurs sur CentOS. Cet article présentera en détail comment installer Fuse et configurer un serveur sur CentOS pour vous aider à effectuer les opérations associées en douceur. Installation de CentOS fuseFuse est un cadre de système de fichiers en espace utilisateur qui permet aux utilisateurs non privilégiés d'accéder et de faire fonctionner le système de fichiers via un système de fichiers personnalisé. L'installation de Fuse sur CentOS est très simple, suivez simplement les étapes suivantes : 1. Ouvrez le terminal et connectez-vous en tant que. utilisateur root. 2. Utilisez la commande suivante pour installer le package fuse : ```yuminstallfuse3. Confirmez les invites pendant le processus d'installation et entrez `y` pour continuer. 4. Installation terminée

Comment ajouter un téléviseur à Mijia

Mar 25, 2024 pm 05:00 PM

Comment ajouter un téléviseur à Mijia

Mar 25, 2024 pm 05:00 PM

De nombreux utilisateurs privilégient de plus en plus l'écosystème électronique d'interconnexion de la maison intelligente Xiaomi dans la vie moderne. Après vous être connecté à l'application Mijia, vous pouvez facilement contrôler les appareils connectés avec votre téléphone mobile. Cependant, de nombreux utilisateurs ne savent toujours pas comment ajouter Mijia à. leur application Homes., ce guide didacticiel vous présentera les méthodes et étapes de connexion spécifiques, dans l'espoir d'aider tous ceux qui en ont besoin. 1. Après avoir téléchargé l'application Mijia, créez ou connectez-vous au compte Xiaomi. 2. Méthode d'ajout : Une fois le nouvel appareil allumé, rapprochez le téléphone de l'appareil et allumez le téléviseur Xiaomi. Dans des circonstances normales, une invite de connexion apparaîtra. Sélectionnez « OK » pour entrer dans le processus de connexion de l'appareil. Si aucune invite ne s'affiche, vous pouvez également ajouter l'appareil manuellement. La méthode est la suivante : après avoir accédé à l'application Smart Home, cliquez sur le premier bouton en bas à gauche.

Tutoriel sur l'ajout d'un nouveau disque dur dans Win11

Jan 05, 2024 am 09:39 AM

Tutoriel sur l'ajout d'un nouveau disque dur dans Win11

Jan 05, 2024 am 09:39 AM

Lors de l'achat d'un ordinateur, nous ne choisissons pas nécessairement un gros disque dur. À ce stade, si nous voulons ajouter un nouveau disque dur à win11, nous pouvons d'abord installer le nouveau disque dur que nous avons acheté, puis ajouter des partitions à l'ordinateur. Tutoriel sur l'ajout d'un nouveau disque dur dans win11 : 1. Tout d'abord, nous démontons l'hôte et trouvons l'emplacement du disque dur. 2. Après l'avoir trouvé, nous connectons d'abord le « câble de données », qui a généralement une conception infaillible. S'il ne peut pas être inséré, inversez simplement le sens. 3. Insérez ensuite le nouveau disque dur dans l'emplacement pour disque dur. 4. Après l'insertion, connectez l'autre extrémité du câble de données à la carte mère de l'ordinateur. 5. Une fois l'installation terminée, vous pouvez le remettre dans l'hôte et l'allumer. 6. Après le démarrage, cliquez avec le bouton droit sur "Cet ordinateur" et ouvrez "Gestion de l'ordinateur" 7. Après ouverture, cliquez sur "Gestion des disques" dans le coin inférieur gauche 8. Ensuite, à droite, vous pouvez

Comment configurer Dnsmasq comme serveur relais DHCP

Mar 21, 2024 am 08:50 AM

Comment configurer Dnsmasq comme serveur relais DHCP

Mar 21, 2024 am 08:50 AM

Le rôle d'un relais DHCP est de transmettre les paquets DHCP reçus vers un autre serveur DHCP du réseau, même si les deux serveurs se trouvent sur des sous-réseaux différents. En utilisant un relais DHCP, vous pouvez déployer un serveur DHCP centralisé dans le centre réseau et l'utiliser pour attribuer dynamiquement des adresses IP à tous les sous-réseaux/VLAN du réseau. Dnsmasq est un serveur de protocole DNS et DHCP couramment utilisé qui peut être configuré en tant que serveur relais DHCP pour faciliter la gestion des configurations d'hôtes dynamiques sur le réseau. Dans cet article, nous allons vous montrer comment configurer Dnsmasq comme serveur relais DHCP. Sujets de contenu : Topologie du réseau Configuration d'adresses IP statiques sur un relais DHCP D sur un serveur DHCP centralisé

Guide des meilleures pratiques pour créer des serveurs proxy IP avec PHP

Mar 11, 2024 am 08:36 AM

Guide des meilleures pratiques pour créer des serveurs proxy IP avec PHP

Mar 11, 2024 am 08:36 AM

Dans la transmission de données sur réseau, les serveurs proxy IP jouent un rôle important, aidant les utilisateurs à masquer leurs véritables adresses IP, à protéger la confidentialité et à améliorer la vitesse d'accès. Dans cet article, nous présenterons le guide des meilleures pratiques sur la façon de créer un serveur proxy IP avec PHP et fournirons des exemples de code spécifiques. Qu'est-ce qu'un serveur proxy IP ? Un serveur proxy IP est un serveur intermédiaire situé entre l'utilisateur et le serveur cible. Il agit comme une station de transfert entre l'utilisateur et le serveur cible, transmettant les demandes et les réponses de l'utilisateur. En utilisant un serveur proxy IP

Comment ajouter un nouveau script dans Tampermonkey-Comment supprimer un script dans Tampermonkey

Mar 18, 2024 pm 12:10 PM

Comment ajouter un nouveau script dans Tampermonkey-Comment supprimer un script dans Tampermonkey

Mar 18, 2024 pm 12:10 PM

L'extension Tampermonkey Chrome est un plug-in de gestion de scripts utilisateur qui améliore l'efficacité des utilisateurs et l'expérience de navigation via des scripts. Alors, comment Tampermonkey ajoute-t-il de nouveaux scripts ? Comment supprimer le script ? Laissez l'éditeur vous donner la réponse ci-dessous ! Comment ajouter un nouveau script à Tampermonkey : 1. Prenez GreasyFork comme exemple. Ouvrez la page Web de GreasyFork et entrez le script que vous souhaitez suivre. L'éditeur choisit ici le téléchargement hors ligne en un clic. 2. Sélectionnez un script. Après être entré dans la page du script, vous pouvez voir le bouton pour installer ce script. 3. Cliquez pour installer ce script pour accéder à l'interface d'installation. Cliquez simplement ici pour installer. 4. Nous pouvons voir l'installé en un clic dans le script d'installation.