développement back-end

développement back-end

tutoriel php

tutoriel php

Implémentation simple de Javascript vers une communication cryptée PHP

Implémentation simple de Javascript vers une communication cryptée PHP

Implémentation simple de Javascript vers une communication cryptée PHP

Pour la plupart des sites Web sur Internet, les données des utilisateurs sont soumises directement au CGI back-end en texte clair, et la plupart des accès entre les serveurs sont transmis en texte clair, qui peut être surveillé par certaines personnes ayant des arrière-pensées par certains moyens. Les sites Web ayant des exigences de sécurité plus élevées, comme les banques et les grandes entreprises, utiliseront HTTPS pour crypter le processus de communication.

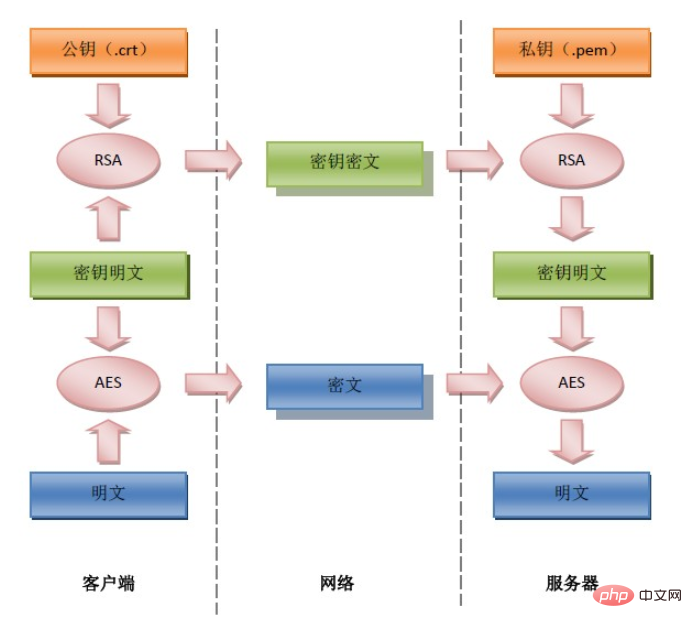

Mais utiliser HTTPS coûte extrêmement cher. Il ne s’agit pas seulement de l’achat de certificats CA, mais plus important encore du sérieux goulot d’étranglement en termes de performances. La solution actuelle ne peut consister qu’à utiliser un équipement d’accélération matérielle SSL spécialisé tel que le BIGIP de F5. Par conséquent, certains sites Web choisissent simplement de simuler SSL et d’utiliser RSA et AES pour chiffrer les données transmises. Le principe est illustré dans la figure ci-dessous :

Cela améliore dans une certaine mesure la sécurité de la transmission des données. Mais pour la plupart des sites Web, la plupart des données n’ont pas besoin d’être aussi strictes et seules certaines petites données importantes peuvent être cryptées de manière sélective, comme les mots de passe. Pour le cryptage de petits volumes de données, il n'est pas nécessaire d'utiliser l'intégralité du processus, utilisez simplement RSA, ce qui simplifiera grandement le processus.

Pourquoi la taille des données est-elle petite ? Car comparé au chiffrement symétrique, l’algorithme de chiffrement asymétrique deviendra extrêmement lent à mesure que la quantité de données augmente. Par conséquent, des algorithmes de chiffrement symétriques sont généralement utilisés pour le chiffrement réel des données. Par conséquent, les fonctions étendues de chiffrement à clé publique et privée openssl en PHP ne prennent en charge que les petites données (117 octets pour le chiffrement et 128 octets pour le déchiffrement).

Il existe sur Internet des bibliothèques d'algorithmes Javascript open source pour AES et RSA, qui peuvent être directement implémentées en PHP via des extensions associées (l'algorithme AES peut être implémenté via la fonction liée à mcrypt, RSA peut être implémenté via les fonctions associées d'openssl), au lieu d'utiliser du code PHP pur pour implémenter l'algorithme comme mentionné sur Internet. En raison de contraintes d'espace, cet article présente uniquement la mise en œuvre de la communication cryptée RSA entre Javascript et PHP, en prenant comme exemple le cryptage des mots de passe.

Premier code :

Cryptage frontal

Chargez d'abord trois fichiers de bibliothèque RSA js, qui peuvent être téléchargés ici http://www.ohdave.com/rsa/

$(document).ready(function(){

//十六进制公钥

var rsa_n = "C34E069415AC02FC4EA5F45779B7568506713E9210789D527BB89EE462662A1D0E94285E1A764F111D553ADD7C65673161E69298A8BE2212DF8016787E2F4859CD599516880D79EE5130FC5F8B7F69476938557CD3B8A79A612F1DDACCADAA5B6953ECC4716091E7C5E9F045B28004D33548EC89ED5C6B2C64D6C3697C5B9DD3";

$("#submit").click(function(){

setMaxDigits(131); //131 => n的十六进制位数/2+3

var key = new RSAKeyPair("10001", '', rsa_n); //10001 => e的十六进制

var password = $("#password").val();

password = encryptedString(key, password);//美中不足,不支持汉字~

$("#password").val(password);

$("#login").submit();

});

});Fonction de cryptage PHP

/**

* 私钥解密

*

* @param string 密文(base64编码)

* @param string 密钥文件(.pem)

* @param string 密文是否来源于JS的RSA加密

* @return string 明文

*/

function privatekey_decodeing($crypttext, $fileName,$fromjs = FALSE)

{

$key_content = file_get_contents($fileName);

$prikeyid = openssl_get_privatekey($key_content);

$crypttext = base64_decode($crypttext);

$padding = $fromjs ? OPENSSL_NO_PADDING : OPENSSL_PKCS1_PADDING;

if (openssl_private_decrypt($crypttext, $sourcestr, $prikeyid, $padding))

{

return $fromjs ? rtrim(strrev($sourcestr), "/0") : "".$sourcestr;

}

return FALSE;

}Fonction de décryptage PHP

/**

* 私钥解密

*

* @param string 密文(base64编码)

* @param string 密钥文件(.pem)

* @param string 密文是否来源于JS的RSA加密

* @return string 明文

*/

function privatekey_decodeing($crypttext, $fileName,$fromjs = FALSE)

{

$key_content = file_get_contents($fileName);

$prikeyid = openssl_get_privatekey($key_content);

$crypttext = base64_decode($crypttext);

$padding = $fromjs ? OPENSSL_NO_PADDING : OPENSSL_PKCS1_PADDING;

if (openssl_private_decrypt($crypttext, $sourcestr, $prikeyid, $padding))

{

return $fromjs ? rtrim(strrev($sourcestr), "/0") : "".$sourcestr;

}

return FALSE;

}

Code de test

define("CRT", "ssl/server.crt"); //公钥文件

define("PEM", "ssl/server.pem"); //私钥文件

//JS->PHP 测试

$data = $_POST['password'];

$txt_en = base64_encode(pack("H*", $data)); //转成base64格式

$txt_de = privatekey_decodeing($txt_en, PEM, TRUE);

var_dump($txt_de);

//PHP->PHP 测试

$data = "测试TEST"; //PHP端支持汉字:D

$txt_en = publickey_encodeing($data, CRT);

$txt_de = privatekey_decodeing($txt_en, PEM);

var_dump($txt_de);

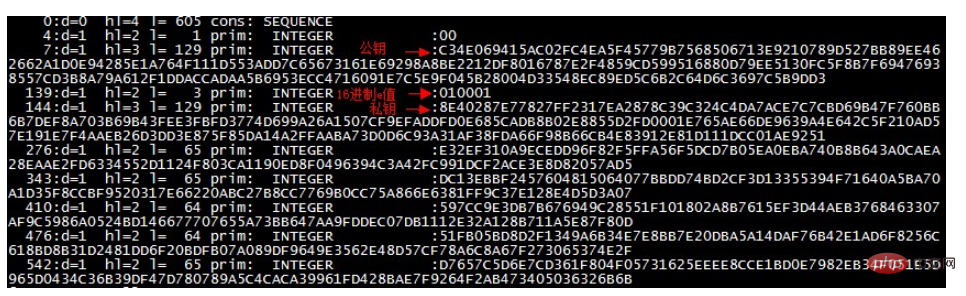

Le code est posté , Il y a quelques choses qui doivent être expliquées. L'obtention de la clé publique hexadécimale est la clé. Étant donné que la clé est obtenue à partir du certificat x.509, vous devez d'abord générer la clé et le fichier de certificat (la clé de 1024 bits utilisée dans cet article). Veuillez rechercher sur Google la méthode de génération spécifique :P. Ici, nous nous concentrons sur la façon d’en obtenir la clé hexadécimale.

Lisez la clé hexadécimale du fichier. J'ai déjà essayé de nombreuses méthodes. On dit sur Internet que les données sont codées en ASN.1...囧~ Finalement, j'ai accidentellement remarqué que openssl sous le Le shell Linux ressemble à Peut être extrait d'un fichier de clé privée (clé ou pem).

openssl asn1parse -out temp.ans -i -inform PEM < server.pem

Les résultats affichés sont les suivants :

D'ici, vous pouvez enfin voir les dix requis en Javascript Clé publique hexadécimale : D

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Guide d'installation et de mise à niveau de PHP 8.4 pour Ubuntu et Debian

Dec 24, 2024 pm 04:42 PM

Guide d'installation et de mise à niveau de PHP 8.4 pour Ubuntu et Debian

Dec 24, 2024 pm 04:42 PM

PHP 8.4 apporte plusieurs nouvelles fonctionnalités, améliorations de sécurité et de performances avec une bonne quantité de dépréciations et de suppressions de fonctionnalités. Ce guide explique comment installer PHP 8.4 ou mettre à niveau vers PHP 8.4 sur Ubuntu, Debian ou leurs dérivés. Bien qu'il soit possible de compiler PHP à partir des sources, son installation à partir d'un référentiel APT comme expliqué ci-dessous est souvent plus rapide et plus sécurisée car ces référentiels fourniront les dernières corrections de bogues et mises à jour de sécurité à l'avenir.

Date et heure de CakePHP

Sep 10, 2024 pm 05:27 PM

Date et heure de CakePHP

Sep 10, 2024 pm 05:27 PM

Pour travailler avec la date et l'heure dans cakephp4, nous allons utiliser la classe FrozenTime disponible.

Discuter de CakePHP

Sep 10, 2024 pm 05:28 PM

Discuter de CakePHP

Sep 10, 2024 pm 05:28 PM

CakePHP est un framework open source pour PHP. Il vise à faciliter grandement le développement, le déploiement et la maintenance d'applications. CakePHP est basé sur une architecture de type MVC à la fois puissante et facile à appréhender. Modèles, vues et contrôleurs gu

Téléchargement de fichiers CakePHP

Sep 10, 2024 pm 05:27 PM

Téléchargement de fichiers CakePHP

Sep 10, 2024 pm 05:27 PM

Pour travailler sur le téléchargement de fichiers, nous allons utiliser l'assistant de formulaire. Voici un exemple de téléchargement de fichiers.

CakePHP créant des validateurs

Sep 10, 2024 pm 05:26 PM

CakePHP créant des validateurs

Sep 10, 2024 pm 05:26 PM

Le validateur peut être créé en ajoutant les deux lignes suivantes dans le contrôleur.

Journalisation CakePHP

Sep 10, 2024 pm 05:26 PM

Journalisation CakePHP

Sep 10, 2024 pm 05:26 PM

Se connecter à CakePHP est une tâche très simple. Il vous suffit d'utiliser une seule fonction. Vous pouvez enregistrer les erreurs, les exceptions, les activités des utilisateurs, les actions entreprises par les utilisateurs, pour tout processus en arrière-plan comme cronjob. La journalisation des données dans CakePHP est facile. La fonction log() est fournie

Comment configurer Visual Studio Code (VS Code) pour le développement PHP

Dec 20, 2024 am 11:31 AM

Comment configurer Visual Studio Code (VS Code) pour le développement PHP

Dec 20, 2024 am 11:31 AM

Visual Studio Code, également connu sous le nom de VS Code, est un éditeur de code source gratuit – ou environnement de développement intégré (IDE) – disponible pour tous les principaux systèmes d'exploitation. Avec une large collection d'extensions pour de nombreux langages de programmation, VS Code peut être c

Guide rapide CakePHP

Sep 10, 2024 pm 05:27 PM

Guide rapide CakePHP

Sep 10, 2024 pm 05:27 PM

CakePHP est un framework MVC open source. Cela facilite grandement le développement, le déploiement et la maintenance des applications. CakePHP dispose d'un certain nombre de bibliothèques pour réduire la surcharge des tâches les plus courantes.