Introduction à la gestion des autorisations AUTH dans THINKPHP

Principe de gestion des autorisations AUTH

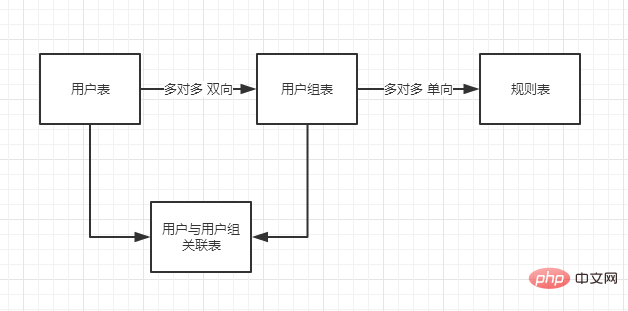

Les quatre tableaux de données les plus simples de la gestion des autorisations d'authentification sont les suivants

Chaque fonction correspond à un chemin d'URL. La table de règles enregistre en fait le chemin d'URL et implémente la gestion des autorisations via l'url

Classification des délais de vérification des autorisations

Pré-vérification

La dite pré-vérification signifie que les autorisations des éléments internes actuellement accessibles de la page sont vérifiées avant leur affichage. Par exemple : lorsque les visiteurs visitent une page Web, ils ne peuvent pas voir un certain menu de fonctions, mais les administrateurs peuvent le voir, etc. La pré-authentification offre une bonne expérience utilisateur, mais des performances médiocres

Post-authentification

La soi-disant post-authentification est simple, c'est-à-dire qu'une vérification des autorisations est effectuée avant d'accéder à chaque fonction. Par exemple, cliquez sur le bouton « Ajouter une colonne » sur la page, vérifiez-le d'abord, puis exécutez le code de la fonction d'ajout de colonne après l'avoir transmis. L'expérience utilisateur après vérification est médiocre, mais les performances sont bonnes

Emplacement de mise en œuvre du code de vérification des autorisations

Une fois que l'utilisateur s'est connecté avec succès au backend, tous les menus, la navigation, et les opérations sur les boutons dans le backend seront Une vérification d'autorisation est requise

Mais la page d'accueil du backend, la page d'accueil, la sortie utilisateur et d'autres fonctions ne nécessitent pas de vérification d'autorisation. Elles peuvent être commandées en fonction des exigences spécifiques du projet

<.>La différence entre la gestion des autorisations AUTH et la gestion des autorisations RBAC

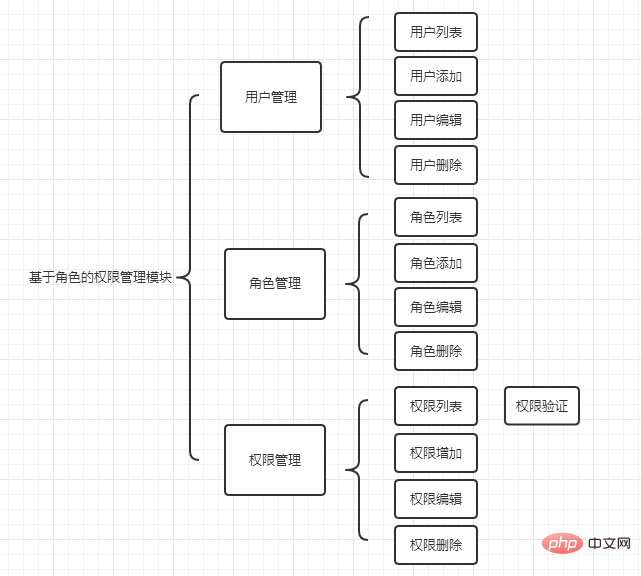

Points similaires : les deux sont une gestion des autorisations basée sur les rôlesDifférences : la conception de la table de données est différente , ce qui se traduit par une AUTH plus flexible et une gestion des autorisations plus délicateConception du module d'autorisation

TP5"

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment exécuter le projet thinkphp

Apr 09, 2024 pm 05:33 PM

Comment exécuter le projet thinkphp

Apr 09, 2024 pm 05:33 PM

Pour exécuter le projet ThinkPHP, vous devez : installer Composer ; utiliser Composer pour créer le projet ; entrer dans le répertoire du projet et exécuter php bin/console serve ; visiter http://localhost:8000 pour afficher la page d'accueil.

Il existe plusieurs versions de thinkphp

Apr 09, 2024 pm 06:09 PM

Il existe plusieurs versions de thinkphp

Apr 09, 2024 pm 06:09 PM

ThinkPHP dispose de plusieurs versions conçues pour différentes versions de PHP. Les versions majeures incluent 3.2, 5.0, 5.1 et 6.0, tandis que les versions mineures sont utilisées pour corriger les bogues et fournir de nouvelles fonctionnalités. La dernière version stable est ThinkPHP 6.0.16. Lorsque vous choisissez une version, tenez compte de la version PHP, des exigences en matière de fonctionnalités et du support de la communauté. Il est recommandé d'utiliser la dernière version stable pour de meilleures performances et une meilleure assistance.

Comment exécuter thinkphp

Apr 09, 2024 pm 05:39 PM

Comment exécuter thinkphp

Apr 09, 2024 pm 05:39 PM

Étapes pour exécuter ThinkPHP Framework localement : Téléchargez et décompressez ThinkPHP Framework dans un répertoire local. Créez un hôte virtuel (facultatif) pointant vers le répertoire racine ThinkPHP. Configurez les paramètres de connexion à la base de données. Démarrez le serveur Web. Initialisez l'application ThinkPHP. Accédez à l'URL de l'application ThinkPHP et exécutez-la.

Lequel est le meilleur, Laravel ou thinkphp ?

Apr 09, 2024 pm 03:18 PM

Lequel est le meilleur, Laravel ou thinkphp ?

Apr 09, 2024 pm 03:18 PM

Comparaison des performances des frameworks Laravel et ThinkPHP : ThinkPHP fonctionne généralement mieux que Laravel, en se concentrant sur l'optimisation et la mise en cache. Laravel fonctionne bien, mais pour les applications complexes, ThinkPHP peut être mieux adapté.

Suggestions de développement : Comment utiliser le framework ThinkPHP pour implémenter des tâches asynchrones

Nov 22, 2023 pm 12:01 PM

Suggestions de développement : Comment utiliser le framework ThinkPHP pour implémenter des tâches asynchrones

Nov 22, 2023 pm 12:01 PM

"Suggestions de développement : comment utiliser le framework ThinkPHP pour implémenter des tâches asynchrones" Avec le développement rapide de la technologie Internet, les applications Web ont des exigences de plus en plus élevées pour gérer un grand nombre de requêtes simultanées et une logique métier complexe. Afin d'améliorer les performances du système et l'expérience utilisateur, les développeurs envisagent souvent d'utiliser des tâches asynchrones pour effectuer certaines opérations chronophages, telles que l'envoi d'e-mails, le traitement des téléchargements de fichiers, la génération de rapports, etc. Dans le domaine de PHP, le framework ThinkPHP, en tant que framework de développement populaire, offre des moyens pratiques d'implémenter des tâches asynchrones.

Comment installer thinkphp

Apr 09, 2024 pm 05:42 PM

Comment installer thinkphp

Apr 09, 2024 pm 05:42 PM

Étapes d'installation de ThinkPHP : Préparez les environnements PHP, Composer et MySQL. Créez des projets à l'aide de Composer. Installez le framework ThinkPHP et ses dépendances. Configurez la connexion à la base de données. Générez le code de l'application. Lancez l'application et visitez http://localhost:8000.

Quelles sont les performances de thinkphp ?

Apr 09, 2024 pm 05:24 PM

Quelles sont les performances de thinkphp ?

Apr 09, 2024 pm 05:24 PM

ThinkPHP est un framework PHP hautes performances présentant des avantages tels que le mécanisme de mise en cache, l'optimisation du code, le traitement parallèle et l'optimisation des bases de données. Les tests de performances officiels montrent qu'il peut gérer plus de 10 000 requêtes par seconde et qu'il est largement utilisé dans les sites Web à grande échelle et les systèmes d'entreprise tels que JD.com et Ctrip dans les applications réelles.

Service RPC basé sur ThinkPHP6 et Swoole pour implémenter la fonction de transfert de fichiers

Oct 12, 2023 pm 12:06 PM

Service RPC basé sur ThinkPHP6 et Swoole pour implémenter la fonction de transfert de fichiers

Oct 12, 2023 pm 12:06 PM

Le service RPC basé sur ThinkPHP6 et Swoole implémente la fonction de transfert de fichiers Introduction : Avec le développement d'Internet, le transfert de fichiers est devenu de plus en plus important dans notre travail quotidien. Afin d'améliorer l'efficacité et la sécurité du transfert de fichiers, cet article présentera la méthode d'implémentation spécifique de la fonction de transfert de fichiers basée sur le service RPC basé sur ThinkPHP6 et Swoole. Nous utiliserons ThinkPHP6 comme framework Web et utiliserons la fonction RPC de Swoole pour réaliser le transfert de fichiers entre serveurs. 1. Norme environnementale